Добавлен: 29.10.2023

Просмотров: 207

Скачиваний: 9

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Министерство образования Российской Федерации

Негосударственное образовательное частное учреждение высшего образования «Московский финансово-промышленный университет

«Синергия»

По дисциплине «Цифровая экономика»

Отчет по лабораторному практикуму №3

Тема «Цифровая безопасность»

ФИО: Шилова Татьяна Константиновна

Группа: ЗБПО-201фзк

Москва 2023

Оглавление

По дисциплине «Цифровая экономика» 1

Отчет по лабораторному практикуму №3 1

Введение 4

1.Как меняется ландшафт киберрисков в настоящее время? 6

2.Выявите сферы 8

3.Приведите аргументы в пользу утверждения, что защита от цифровых рисков — это инвестиции, а не затраты. 10

4.Выявите возможности защиты от цифровых рисков. 12

5.Определите ключевые направления развития кибербезопасности. 15

6.Сравните рассмотренные продукты защиты от цифровых рисков на основе принципа «цена-функциональность». 16

7.Основные типы компьютерных атак в кредитно-финансовой сфере РФ в 2019–2020гг.: перечислите и опишите. 17

8.Информационные источники 19

Введение 4

1.Как меняется ландшафт киберрисков в настоящее время? 5

2.Выявите сферы 7

3.Приведите аргументы в пользу утверждения, что защита от цифровых рисков — это инвестиции, а не затраты. 9

4.Выявите возможности защиты от цифровых рисков. 11

5.Определите ключевые направления развития кибербезопасности. 13

6.Сравните рассмотренные продукты защиты от цифровых рисков на основе принципа «цена-функциональность». 14

7.Основные типы компьютерных атак в кредитно-финансовой сфере РФ в 2019–2020гг.: перечислите и опишите. 15

8. Информационные источники 17

Цель лабораторной работы-изучить и определить направления развития кибербезопасности.

Задачи лабораторной работы:

1.Как меняется ландшафт киберрисков в настоящее время?

2.Выявите сферы применения сервисов по защите от киберрисков.

3.Приведите аргументы в пользу утверждения, что защита от цифровых рисков — это инвестиции, а не затраты.

4.Выявите возможности защиты от цифровых рисков.

5.Определите ключевые направления развития кибербезопасности.

6.Сравните рассмотренные продукты защиты от цифровых рисков на основе принципа «цена-функциональность».

7.Основные типы компьютерных атак в кредитно-финансовой сфере РФ в 2019–2020гг.: перечислите и опишите.

Объект исследование - информационная экономика

Предмет исследования – деятельность киберрискков.

Глоссарий терминов:

Интернет- Всемирная информационная компьютерная сеть, связывающая между собой как пользователей компьютерных сетей, так и пользователей индивидуальных компьютеров для обмена информацией.

Информационная безопасность — практика предотвращения несанкционированного доступа, использования, раскрытия, искажения, изменения, исследования, записи или уничтожения информации. Это универсальное понятие применяется вне зависимости от формы, которую могут принимать данные.

Правово́е регули́рование — процесс целенаправленного воздействия государства на общественные отношения при помощи специальных юридических средств и методов, которые направлены на их стабилизацию и упорядочивание.

Введение

В настоящем обзоре приводятся сведения об основных типах атак в кредитно-финансовой сфере, зафиксированных в 2019 и 2020 годах. Если в 2019 году Банк России наблюдал продолжение трансформации угроз в кредитно-финансовой сфере, то в 2020 году ландшафт угроз определяла эпидемия новой коронавирусной инфекции. В силу своей неожиданности она фактически стала «черным лебедем», кардинально и негативно изменившим все стороны социальной и экономической жизни, включая обеспечение информационной безопасности финансовых организаций и их клиентов. Основную роль сыграл перевод деловой, социальной, а также повседневной бытовой экономической активности в дистанционный формат.

И если финансовые организации были относительно неплохо подготовлены к негативным - мнениям, то их клиенты – как физические, так и юридические лица – столкнулись с таким ростом числа атак и их разнообразием впервые. Атаки с использованием методов социальной инженерии на клиентов банков – держателей банковских карт и счетов – показали значительный количественный рост и прогресс в качестве воздействия. Добавление в схемы введения в полученных из различных источников персональных данных, а также применение более узконаправленных, кастомизированных приемов социальной инженерии в рассматриваемый период многократно повысило эффективность и доходность, казалось бы, уже давно известного, так называемого телефонного мошенничества.

Спрос на конфиденциальные данные клиентов, используемые для преодоления порога недоверия клиентов банков, привел к резкому увеличению рынка незаконно полученных баз данных финансовых организаций и услуг по «пробиву» счетов клиентов.

Другой важной тенденцией года стало продолжение многолетнего снижения количества наиболее опасных целевых атак на информационную инфраструктуру финансовых организаций, вплоть до их почти полного прекращения. Массовые рассылки вредоносных программ типа Cobalt Strike и Silence, привлекавших особое внимание индустрии информационной безопастности в прошлые годы, по спискам адресов сотрудников почти прекратились. Редкие взломы привели к весьма незначительному по сравнению с прошлыми годами ущербу. Также почти полностью прекратились атаки на устройства банковского самообслуживания. При этом имеющиеся в распоряжении Банка России данные позволяют сделать предположение о появлении как минимум одной группы атакующих, сосредоточившихся на квалифицированном взломе финансовых мобильных приложений.

1.Как меняется ландшафт киберрисков в настоящее время?

Давая прогнозы на 2020 год, можно не предвидеть, как обрушившая мировую экономику новая реальность повлияет на нашу жизнь. Однако сейчас можно подвести итоги первого полугодия и показать, как изменился ландшафт киберрисков за это время.

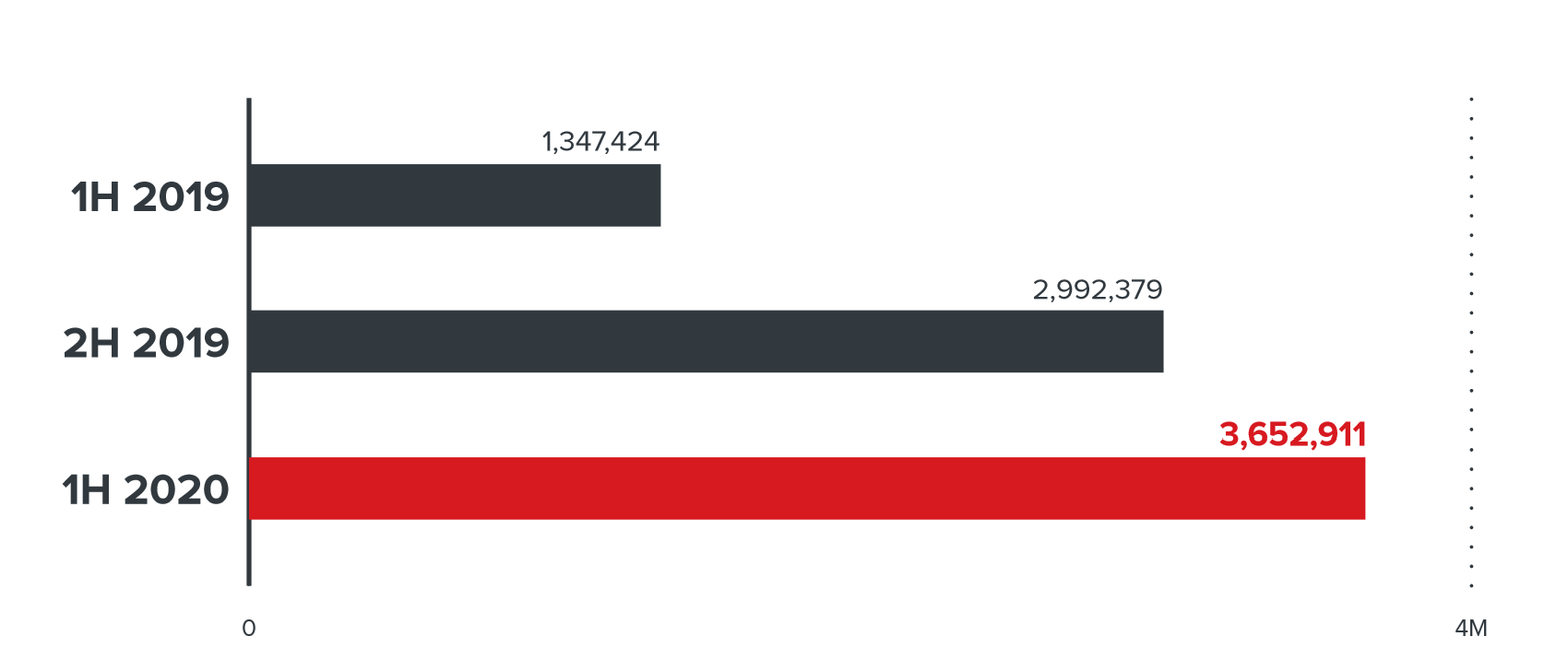

К

оличество угроз, заблокированных Trend Micro Smart Protection Network за первое полугодие 2020 года. Источник здесь и далее: Trend Micro.

В первом полугодии 2020 года защитные решения Trend Micro заблокировали более 27 млрд мошеннических писем, содержащих вредоносные вложения и фишинговый ссылки. Во втором квартале наблюдался значительный рост числа вредоносных сообщений по сравнению с началом года.

Самым популярным типом вредоносных вложений в первом полугодии 2020 г. стали PDF-файлы — на их долю приходилось более 50% рассылок. Вторым по популярности типом вложений были HTML-файлы. Около шести процентов писем содержали XLS-вложения, немного менее популярными были JavaScript-файлы, исполняемые файлы и документы MS Word.

Рисунок 1 Количество выявленных за полгода образцов мобильных вредоносной

Характерной чертой 2020 года стал рост популярности шифровальщиков-вымогателей. По сравнению с 2019 годом их количество увеличилось на 45% — с января по июнь текущего года было обнаружено 68 новых семейств этой разновидности вредоносного ПО.

Самой популярной целью для BEC-атак был генеральный директор (CEO) компании. На долю этой категории сотрудников приходится 30% всех инцидентов

Любопытно что писем «от CEO» стало меньше: в 2019 году доля таких писем составляла 41%. Возможно, мошенники экспериментируют с другими должностями, чтобы оценить их эффективность.

Закономерно, что самими востребованными остаются люди, связанные с финансами, например, финансовые менеджеры и директора по финансам.

2.Выявите сферы

Ландшафт угроз постоянно расширяется, а это означает, что группы по кибербезопасности все интенсивнее вынуждены работать над защитой организаций. Мы собрали наглядные примеры для демонстрации сферы применения сервисов по защите от рисков.

-

Обнаружение фишинга

Фишинг — коварная проблема, и злоумышленники обожают его, потому что он эффективен. DRP включает в себя упреждающие меры, выявляющие и пресекающие атаки до того, как причинят вред. Отслеживая различные ключевые фишинговые показатели — зарегистрированные домены, изменения в записях MX и репутацию DNS, решение определяет вредоносные домены и быстро уничтожает сайты-подделки.

-

Приоритизация уязвимостей

Вручную соотносить данные об угрозах с уязвимостями собственной организации уже нереально. Слишком много используемых технологий, слишком много данных. DRP — это автоматизированный сбор уязвимостей, использующий данные отовсюду. Далее происходит структурирование этих массивов в реальном времени, позволяющие увидеть, что представляет наибольший риск.

-

Видимость в даркнете

Злоумышленники умны и анонимны, но все же видимы. DRP следит за их деятельностью во всех уголках Интернета — как они разведывают цели, используют подозрительные инструменты и сотрудничают с другими хакерами. Продвинутое DRP решение понимает, как думают киберпреступники и как развиваются угрозы, предоставляя вам шанс для прокатных действий. Между прочим, мониторинг и отслеживание веб-активности в даркнете — ключевая часть того, как обычно угрозы обнаруживаются и смягчаются.

-

Защита бренда

Вы потратили уйму времени и денег, создавая и строя свой бренд. Увы, хакеры тоже знают, насколько он ценен. DRP решение призвано сканировать внешние источники в поисках злонамеренного использования вашего бренда в мошеннических целях. Оно следит за вашими доменами, IP-адресами, мобильными приложениями и страницами в социальных сетях, чтобы выявить злоумышленников. А в случае обнаружения подозрительной активности мгновенно рассылает оповещения в рамках всей вашей организации, в отделы маркетинга, соблюдения нормативных требований, ИТ-отдел и службу безопасности.

-

Обнаружение мошенничества

У вас установлены все виды защиты периметра — брандмауэры, шлюзы, IDS/IPS и системы обнаружения вредоносного ПО, и возможно, вы даже предприняли шаги по интеграции и укреплению этих систем. Это круто! Проблема в том, что хакеры все равно обходят эту защиту, используя вместо этого мошенничество. Поэтому DRP решение должно следить за попытками создания фишинговых сайтов или продажи утекших учетных данных, информации о банковских счетах ваших клиентов и сотрудников. Мгновенные оповещения в реальном времени помогают предотвратить такие действия до их совершения, экономя организациям миллионные затраты каждый год.

-

Идентификация вредоносных мобильных приложений

Мобильные устройства и приложения расширяют охват аудитории. Но злоумышленники, возможно, уже создали мошеннические мобильные приложениями, за которыми ваша маркетинговая команда, скорее всего, не следит и не знает. DRP должно проверять различные магазины приложений — как легальные, так и пиратские, чтобы обнаруживать подозрительные приложения и инициировать их закрытие. Это возможно, если у решения существуют партнерские отношения с магазинами приложений.

-

Защита руководства

В прошлом руководители нуждались только в физической безопасности. В офисах для этого установлена сигнализация, охрана, иногда за высшим руководством закреплены телохранители. Теперь высшие чины сталкиваются с серьезными угрозами в сфере кибербезопасности. Так же, как и инвесторы, члены советов директоров и консультанты. DRP-программа должна сканировать онлайн-источники, чтобы находить и пресекать попытки подделать или скомпрометировать их личность и данные.

3.Приведите аргументы в пользу утверждения, что защита от цифровых рисков — это инвестиции, а не затраты.

По оценке Accenture мировой рынок услуг в сфере кибербезопасности будет расти на 13% в год и достигнет объема в $94 млрд к 2025 г. Об этом компания сообщила 4 февраля 2022 года. Главными направлениями развития станут кибербезопасность как сервис и автоматизация операций ИБ, особое внимание будет уделено защите критической инфраструктуры и приложений.

По мнению Accenture, рост расходов на кибербезопасность обусловлен различными факторами, в частности постоянным увеличением объема вредоносного ПО. Непрерывно эволюционируют методы злоумышленников. Услуги хакеров становятся более доступны и часто используются как средство