Файл: Образовательная программа Компьютерный анализ и интерпретация данных к защите допустить Зав каф. Сиб.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 08.11.2023

Просмотров: 122

Скачиваний: 2

СОДЕРЖАНИЕ

1.1. Понятие криптографических протоколов передачи данных

1.2. Анализ существующих криптографических протоколов

1.3. Определение требований к протоколу защищенного обмена сообщениями

1.4. Постановка задачи создания защищенного протокола для обмена сообщениями

ГЛАВА 2. КОМПЬЮТЕРНЫЙ АНАЛИЗ ГЕНЕРАТОРОВ ПСЕВДОСЛУЧАЙНЫХ ЧИСЕЛ

2.1. Понятие псевдослучайных чисел и генераторов псевдослучайных чисел

2.1. Линейно конгруэнтный метод

2.2. Регистр сдвига с линейной обратной связью

2.3. Алгоритм «Вихрь Мерсенна»

2.4. Построение и тестирование генераторов псевдослучайных чисел

2.5. Сравнительная характеристика генераторов

ГЛАВА 3. МАТЕМАТИЧЕСКОЕ ОПИСАНИЕ РАЗРАБОТАННОГО АЛГОРИТМА

3.1. Аутентификация пользователей

3.2. Получение сеансового ключа

3.3. Генератор псевдослучайных чисел

3.7. Алгоритм целостности данных

ГЛАВА 4. ВЫБОР ОПТИМАЛЬНЫХ ЗНАЧЕНИЙ ПАРАМЕТРОВ АЛГОРИТМА

4.1. Ограничения времени сеанса

4.2. Ограничения объема передаваемой информации

4.3. Выбор параметров для алгоритма Диффи-Хеллмана

5) PGP (от англ. Pretty Good Privacy) – протокол защищенной переписки, который используется для защиты переписки между двумя или более участниками.

Если рассматривать протоколы, которые узко специализированны на обеспечении безопасности в области обмена сообщениями и голосовыми вызовами, то помимо уже описанного ранее SSL/TLS можно выделить еще три протокола: OTR, MTProto и Signal.

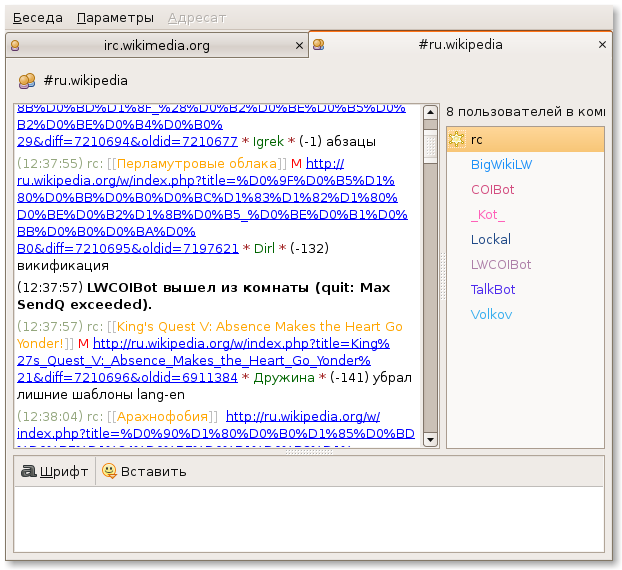

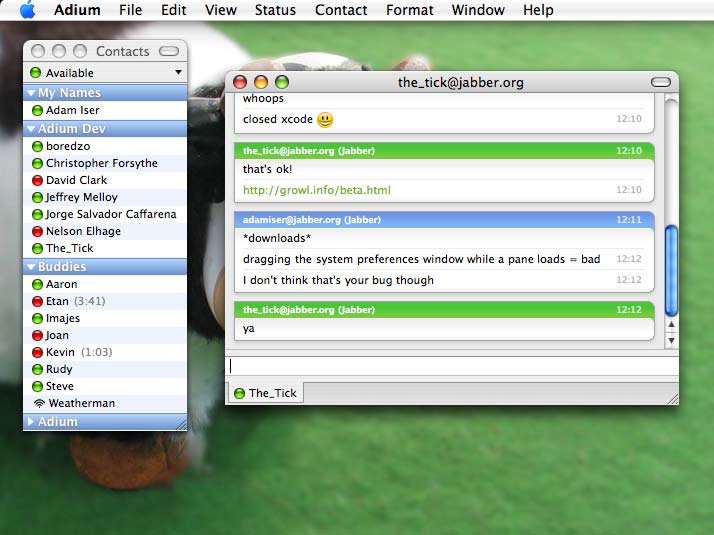

OTR (от англ. Off-the-Record) является еще одним примером протокола защищенного обмена сообщениями. Он используется в ряде мессенджеров, например Pidgin и Adium (рис. 1.2 и 1.3).

Рис. 1.2. Интерфейс мессенджера Pidgin

Рис. 1.3. Интерфейс мессенджера Adium

OTR также обеспечивает конфиденциальность передаваемых данных, и вдобавок имеет возможность проверки подлинности сообщения. Однако, данный протокол не обеспечивает целостность данных, что создает угрозу возникновения ситуации подделки или утери передаваемого сообщения.

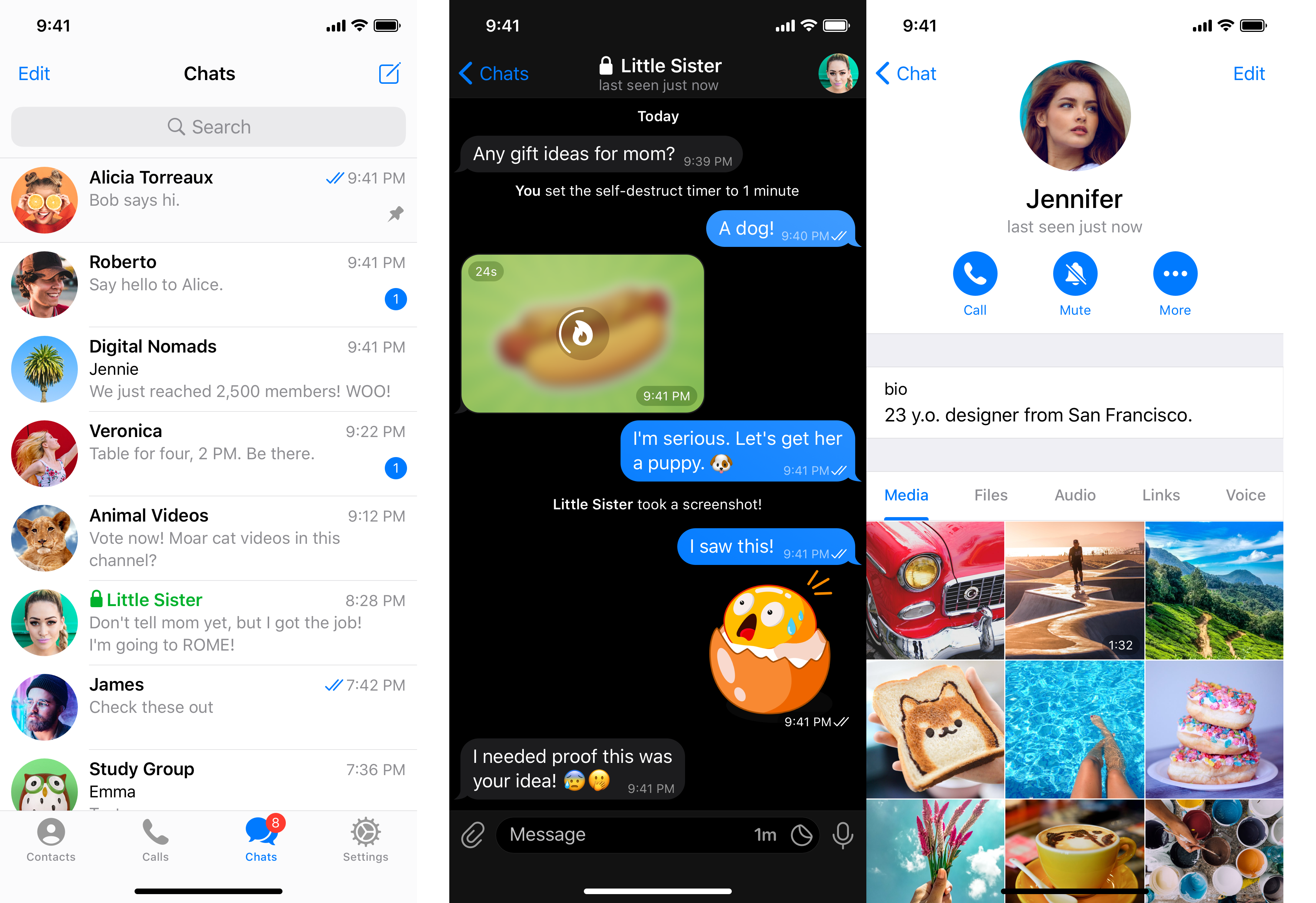

Протокол MTProto (от англ. Mobile Protocol Telegram) – протокол, разработанный компанией Telegram для обеспечения безопасности при обмене сообщениями в одноименном мессенджере (рис. 1.4).

Рис. 1.4. Интерфейс мессенджера Telegram

MTProto использует алгоритм шифрования AES (от англ. Advanced Encryption Standard), а также шифрование RSA для обмена ключами и авторизации пользователей. Одной из особенностей протокола является его способность работать в условиях плохого интернет-соединения. Однако, как и любая другая технология, протокол MTProto не лишен недостатков, а именно:

1) Закрытый исходный код – MTProto является проприетарной технологией Telegram, то есть ее исходный код не является открытым для общего пользования. Это означает, что никто, кроме самих разработчиков данного протокола, не имеет к нему доступу, а значит не может проверить его безопасность и надежность;

2) Отсутствие совместимости с другими каналами связи – протокол MTProto является эксклюзивной технологией Telegram и не поддерживается другими мессенджерами;

3) Отсутствие анонимности – MTProto обеспечивает определенную безопасность и конфиденциальность данных при их отправке внутри Telegram, однако пользователь мессенджера должен быть зарегистрирован с использованием номера мобильного телефона, что может быть препятствием для людей, который хотят оставаться анонимным.

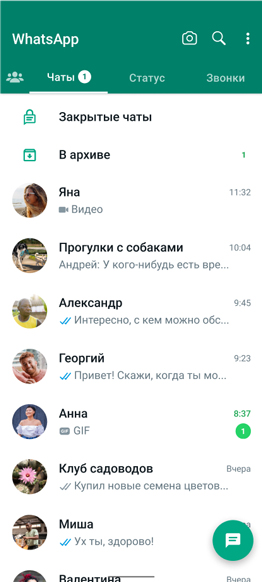

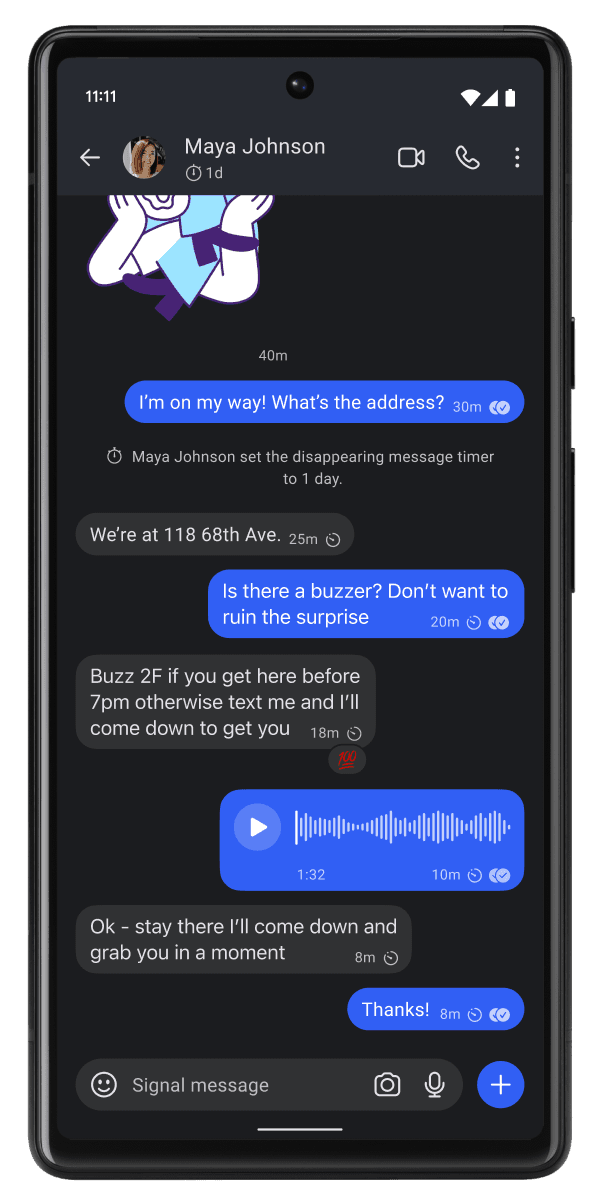

В качестве последнего примера можно выделить протокол Signal. Он используется в мессенджерах WhatsApp и одноименном Signal (рис. 1.5 и 1.6).

Рис. 1.5. Интерфейс мессенджера WhatsApp

Рис. 1.6. Интерфейс мессенджера Signal

Среди достоинств данного протокола можно выделить наличие защиты от атак типа «человек посередине» (от англ. Man-in-the-Middle), однако главным его недостатком является то, что он, как и предыдущий протокол OTR, не обеспечивает возможность проверки подлинности сообщения [4].

Каждый из этих протоколов имеет свои преимущества и недостатки, которые необходимо учитывать при выборе протокола, опираясь на требования конкретной задачи и потребности конечного пользователя. Например, SSL/TLS является наиболее распространенным протоколом защищенного соединения в Интернете, но он может быть уязвим к атакам типа «человек посередине».

Одним из наиболее важных факторов при выборе криптографического протокола является его скорости обработки данных. Некоторые протоколы могут обеспечивать более высокий уровень безопасности, но при этом замедлять работу системы из-за использования сложных алгоритмов шифрования. Это особенно заметно при передаче больших объемов данных.

Для обеспечения оптимальной работы системы при выборе криптографического протокола необходимо учитывать множество факторов, включая уровень безопасности и скорость обработки данных.

Таким образом, несмотря на то что уже существует множество проверенных защищенных протоколов обмена данными, разработка собственных надежных решений остаётся одним из ключевых направлений в области информационной безопасности.

Создание новых криптографических протоколов защищенного обмена сообщениями необходимо для того, чтобы улучшить существующие методы защиты и обеспечить более высокий уровень безопасности данных.

Новые протоколы могут быть разработаны с использованием всех последних технологических достижений и с учетом известных угроз безопасности в виде уязвимостей и методов атак. Также это поможет улучшить производительность и эффективность передачи данных.

Кроме того, создание новых протоколов может способствовать развитию инноваций и новых технологий в области криптографии и информационной безопасности.

1.3. Определение требований к протоколу защищенного обмена сообщениями

При выполнении разработки нового криптографического протокола для защищенного обмена сообщениями (так же, как и при выборе уже существующего) немаловажной задачей является определение требований к данному протоколу. Это позволяет обозначить, какими характеристиками должен обладать протокол для обеспечения им должной безопасности и эффективности, в данном случае – для выполнения задачи обмена сообщениями.

В качестве требований для протокола защищенного обмена сообщениями можно выделить следующие:

1) Конфиденциальность – отсутствие доступа к информации пользователя любых посторонних лиц, то есть защита содержимого сообщений;

2) Защита протокола от различных известных уязвимостей и атак;

3) Надежность и целостность – гарантия защиты содержимого сообщений от их изменения или утери в процессе передачи данных;

4) Этап аутентификации для проверки подлинности отправителя и получателя сообщений;

5) Высокая скорость обработки данных для возможности передачи больших объемов данных между пользователями с минимальными задержками;

6) Совместимость с другими протоколами, то есть возможность переиспользования криптографического протокола в сочетании с любыми другими;

7) Удобство использования – простота настройки и использования протокола;

8) Универсальность – протокол должен иметь возможность использования его на различных платформах, операционных системах и устройствах;

При создании и выборе протокола защищенного обмена сообщениями необходимо учитывать данные требования и для принятия решения отталкиваться от условий поставленной задачи.

К примеру, если для решения задачи важным фактором является высокий уровень конфиденциальности данных, то следует использовать протокол, обеспечивающий их надежное шифрование. Если важно достичь минимального уровня задержек, то стоит обратить внимание на протоколы, имеющие высокую скорость обработки данных.

1.4. Постановка задачи создания защищенного протокола для обмена сообщениями

Разработка протокола для защищенного обмена сообщениями потребовала решения следующих задач:

1. Компьютерный анализ генераторов псевдослучайных чисел. На этом этапе происходит описание существующих генераторов псевдослучайных чисел, приводится пояснение алгоритма работы каждого генератора, моделируется их работа и проводится тестирование, в результате чего проводится анализ для выбора наилучшего генератора, который будет использоваться в дальнейшей работе.

2. Математическое описание алгоритма. На данном этапе математически пошагово показывается последовательность действий разработанного алгоритма, приводится детальное описание каждого этапа процесса обмена сообщениями: от аутентификации пользователей до непосредственно шифрования исходного и расшифровки полученного сообщений.

3. Выбор оптимальных параметров алгоритма. В данной задаче необходимо провести исследование влияния параметров на эффективность алгоритма и обеспечение им заданных требований безопасности и производительности, а также определить возможные ограничения протокола и предложить варианты их преодоления.

Задача разработки протокола защищенного обмена сообщениями для мессенджеров заключается в создании нового криптографического протокола, который бы удовлетворял высоким требованиям безопасности и эффективности.

Этот протокол должен быть способен защитить персональные данные пользователей, а также обеспечить конфиденциальность и целостность передаваемых сообщений.

Кроме того, новый протокол должен быть легко интегрируемым в любые существующие мессенджеры и обладать высокой производительностью. Несмотря на интеграцию с мессенджерами, протокол должен быть независимым от них, то есть использовать их лишь в качество одного из возможных каналов связи. Решению указанных задач посвящены следующие главы выпускной квалификационной работы.

1.5. Выводы

В данной главе были описаны понятия криптографических протоколов, их описание и анализ. В связи с ростом объемов трафика, передаваемого по сети Интернет, увеличивается и потребность в надежной защите пересылаемой людьми информации.

В современной практике криптографии можно отдельно выделить группу криптографических протоколов, специализирующихся на обеспечении защиты конфиденциальности сообщений, в том числе голосовых и видеосообщений. Чаще всего данные протоколы используются в специальных программах для общения и обмена информацией – мессенджерах. Однако, как сами существующие протоколы, так и мессенджеры, использующие их, имеют ряд серьезных недостатков.