Файл: Образовательная программа Компьютерный анализ и интерпретация данных к защите допустить Зав каф. Сиб.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 08.11.2023

Просмотров: 118

Скачиваний: 2

СОДЕРЖАНИЕ

1.1. Понятие криптографических протоколов передачи данных

1.2. Анализ существующих криптографических протоколов

1.3. Определение требований к протоколу защищенного обмена сообщениями

1.4. Постановка задачи создания защищенного протокола для обмена сообщениями

ГЛАВА 2. КОМПЬЮТЕРНЫЙ АНАЛИЗ ГЕНЕРАТОРОВ ПСЕВДОСЛУЧАЙНЫХ ЧИСЕЛ

2.1. Понятие псевдослучайных чисел и генераторов псевдослучайных чисел

2.1. Линейно конгруэнтный метод

2.2. Регистр сдвига с линейной обратной связью

2.3. Алгоритм «Вихрь Мерсенна»

2.4. Построение и тестирование генераторов псевдослучайных чисел

2.5. Сравнительная характеристика генераторов

ГЛАВА 3. МАТЕМАТИЧЕСКОЕ ОПИСАНИЕ РАЗРАБОТАННОГО АЛГОРИТМА

3.1. Аутентификация пользователей

3.2. Получение сеансового ключа

3.3. Генератор псевдослучайных чисел

3.7. Алгоритм целостности данных

ГЛАВА 4. ВЫБОР ОПТИМАЛЬНЫХ ЗНАЧЕНИЙ ПАРАМЕТРОВ АЛГОРИТМА

4.1. Ограничения времени сеанса

4.2. Ограничения объема передаваемой информации

4.3. Выбор параметров для алгоритма Диффи-Хеллмана

В четвертой главе описываются требования к разработанному обеспечению. Проводится оценка параметров алгоритма на обеспечение заданным требованиям.

В заключении сформулированы основные научные и практические результаты работы, намечены направления перспективных исследований.

Работа выполнена на кафедре систем информационной безопасности федерального государственного бюджетного образовательного учреждения высшего образования «Казанский национальный исследовательский технический университет им. А.Н. Туполева-КАИ» (КНИТУ-КАИ).

ГЛАВА 1. АНАЛИЗ ПРЕДМЕТНОЙ ОБЛАСТИ И ПОСТАНОВКА ЗАДАЧИ РАЗРАБОТКИ ПРОТОКОЛА ЗАЩИЩЕННОГО ОБМЕНА СООБЩЕНИЯМИ ДЛЯ МЕССЕНДЖЕРОВ

В данной главе проводится анализ предметной области и рассматриваются общие вопросы и задачи формирования и защищенного обмена данными. Описываются способы защиты и передачи данных. Проводится анализ существующих методов безопасного обмена данными. С целью получения простого и при этом надежного практического способа защищенного обмена ставится задача разработки собственного протокола защищенного обмена сообщениями для мессенджеров.

1.1. Понятие криптографических протоколов передачи данных

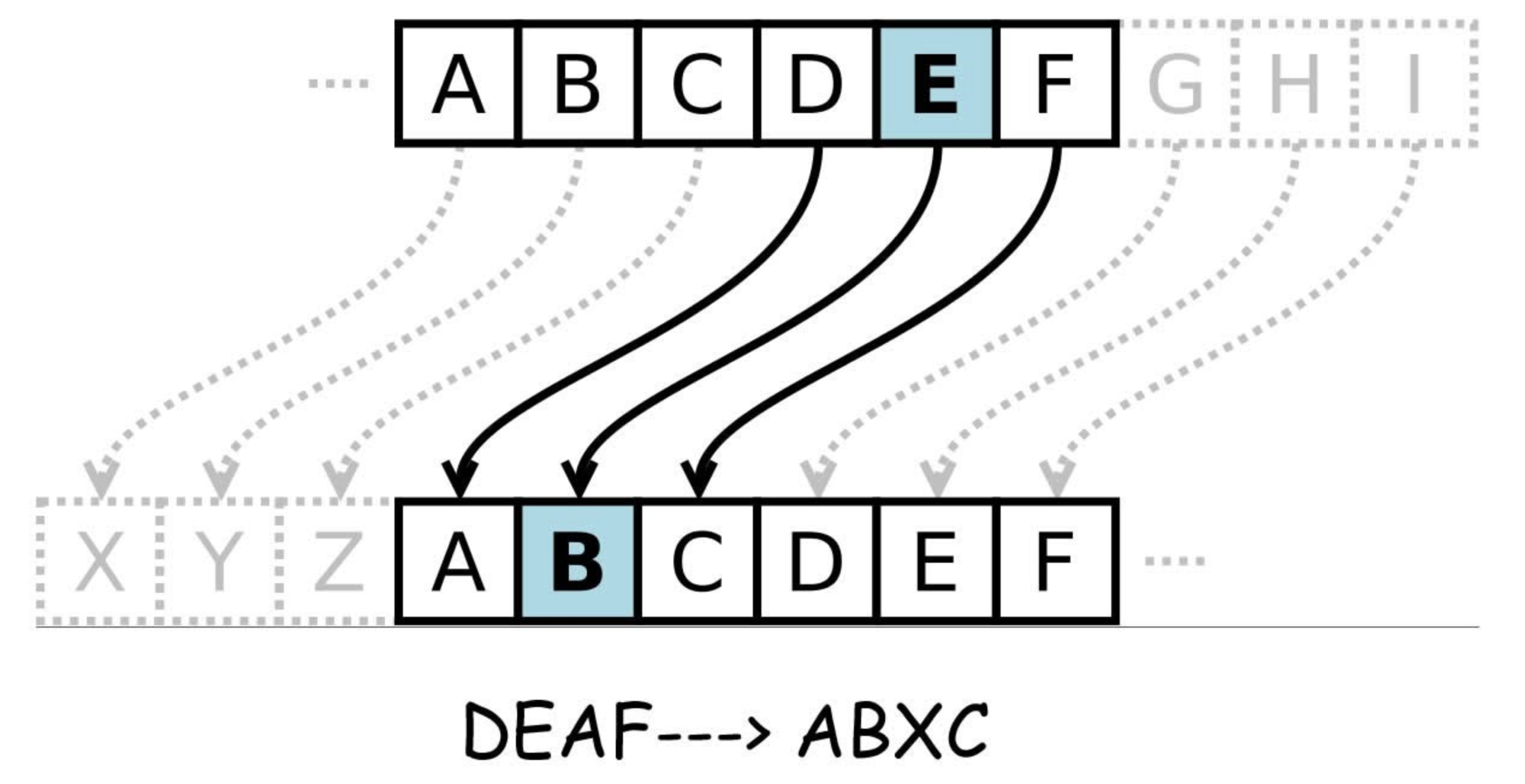

Криптография – это наука о защите информации от несанкционированного доступа [1, 2]. История криптографии берет свое начало задолго до нашей эры, когда люди начали использовать различные примитивные методы шифрования для передачи секретных посланий. Например, древние египтяне использовали метод замены символов для шифрования текстов, а Юлий Цезарь использовал метод сдвига букв (рис. 1.1) для защиты своих сообщений.

Рис. 1.1. Шифр Цезаря

С развитием технологий и появлением компьютеров криптография стала еще более важной, так как секретная информация может быть легко украдена или просмотрена. В настоящее время криптография используется во множестве сфер жизнедеятельности человека, включая банковское дело, интернет-безопасность и государственную безопасность. Особую роль при этом играет защищенный обмен сообщениями.

Под защищенным обменом сообщениями подразумевается процесс передачи информации между двумя или более пользователями. При этом данный процесс должен осуществляться с помощью определенных методов защиты пересылаемой по сети информации.

В качестве таких методов выступают так называемые криптографические протоколы – наборы особых криптографических правил и алгоритмов для защиты данных, которые определяют процедуры обмена информацией между участниками общения и обеспечивают конфиденциальность, безопасность и целостность передаваемой информации.

В условиях роста количества кибератак и утечек данных эти протоколы играют ключевую роль в безопасности информационных систем, так как позволяют защитить данные от несанкционированного доступа, а также их подмены или изменения в процессе передачи.

Протоколы защищенного обмена сообщениями используются в различных сферах, включая банковский сектор, государственные и медицинские учреждения и т.д.

Также в настоящее время большой популярностью пользуются мессенджеры — программные средства, которые позволяют пользователям обмениваться сообщениями, файлами и другой информацией в режиме реального времени.

Мессенджеры используют различные существующие криптографические протоколы для защиты информации своих пользователей. Но в большинстве случаев мессенджеры являются продуктами частных компаний, немалой частью дохода которых является продажа данных своих пользователей, например, для контекстной рекламы, отчего у пользователя нет гарантии полной конфиденциальности.

Вдобавок, из-за своей высокой популярности уязвимости, которые нередко обнаруживают в мессенджерах, становятся общеизвестными, что может угрожать конфиденциальности миллионов пользователей этих программ.

Однако мессенджеры – это отличный инструмент, который обеспечивает высокую скорость доставки сообщений и дополнительную безопасность при передаче данных, пусть и не гарантированно высокую. Поэтому при создании собственных криптографических протоколов имеет смысл использовать мессенджеры лишь в качестве готового канала связи, не возлагая больших надежд на обещанную мессенджером защищенность данных.

Современные технологии и развитие Интернета привели к тому, что общение в сети и обмен сообщениями стали неотъемлемой частью нашей жизни. Однако, с увеличением объема передаваемой информации растет и вероятность ее утечки или кражи. Существуют также и угрозы со стороны злоумышленников, которые могут перехватывать сообщения и получать доступ к личной информации пользователей.

В связи с этим возникает необходимость использования различных инструментов защиты данных (а именно – криптографических протоколов) для обмена сообщениями,

которые могли бы обеспечивать конфиденциальность, целостность и аутентификацию передаваемых пользователями данных. Однако многие готовые решения, такие как мессенджеры, имеют ряд недостатков.

1.2. Анализ существующих криптографических протоколов

В настоящее время существует множество криптографических протоколов, каждый из которых имеет свои особенности и применение. При рассмотрении протоколов можно разделить их на две условных группы: протоколы в общем и протоколы, специализированные на обмене сообщениями.

Первая группа является более общей, широко используемой в самых различных сферах, включая веб-сайты, электронную почту, управление удаленным доступом и т.д. Данная группа криптографических протоколов используются для защиты данных в пути между клиентом и сервером. К ним можно отнести такие протоколы как [3]:

1) SSL (от англ. Secure Sockets Layer) и его последующая версия TLS (от англ. Transport Layer Security) – это наиболее распространенные протоколы защищенного соединения для обеспечения безопасности передачи данных в Интернете. Они используются для защиты соединений между веб-серверами и клиентами (например, браузерами), а также во многих приложениях, включая мессенджеры. SSL/TLS обеспечивает шифрование данных, аутентификацию сервера и клиента, а также защиту от подделки сообщений. Данный протокол использует симметричное шифрование для защиты данных, асимметричное шифрование – для аутентификации и обмена ключами, а также хэш-функции для обеспечения целостности данных. Однако, основным недостатком данного протокола является то, что он может быть уязвим к атакам типа «отказ в обслуживании» (DDoS).

2) IPSec (от англ. Internet Protocol Security) – это протокол безопасности для защиты передачи данных в Интернете. IPSec обеспечивают защиту данных, передаваемых между двумя узлами в сети Интернет. Данный протокол используют для защиты в VPN-соединениях, а также в других типах сетевых соединений.

3) SSH (от англ. Secure Shell) – это протокол для безопасного удаленного управления компьютерами и серверами. SSH использует асимметричное шифрование для аутентификации и обмена ключами, а также симметричное шифрование для защиты данных. Он также может использоваться для безопасной передачи файлов между компьютерами.

4) S/MIME (от англ. Secure / Multipurpose Internet Mail Extensions) – протокол защищенной электронной почты, который используется для защиты электронной почты в корпоративных и государственных организациях.