Файл: Конспект лекций профессиональная образовательная программа.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 09.11.2023

Просмотров: 377

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

ФЕДЕРАЛЬНОЕ АГЕНТСТВО СВЯЗИ

Федеральное государственное образовательное бюджетное учреждение

высшего профессионального образования

«Санкт-Петербургский государственный университет телекоммуникаций

им. проф. М. А. Бонч-Бруевича»

Кафедра информационных управляющих систем

Н.Н. Мошак

Курс: Безопасность информационных систем и технологий

Конспект лекций

профессиональная образовательная программа:

10.04.02 Информационная безопасность

Квалификация – бакалавр

Профиль - Безопасность компьютерных систем

Санкт-Петербург

2020

Аннотация

В лекционном курсе «Безопасность информационных систем и технологий» для баколавров приводятся общие подходы к обеспечению безопасности информационных систем. Основное внимание уделяется построению политики информационной безопасности современной корпоративной информационной системы (ИС) на базе архитектуры «клиент-сервер». Описываются модели нарушителей, угрозы информационной безопасности ИС, формулируются требования информационной безопасности. Приводится комплекс организационно-технических мер по реализации требований и построению системы информационной безопасности, а также организационно-технической схемы контроля состояния информационной безопасности информационной системы организации.

Предназначен для подготовки баколавров по профессиональной образовательной программе 10.04.02 Информационная безопасность. Профиль - Безопасность компьютерных систем.

Введение

Информация - самый ценный ресурс организации, от сохранности которого зависят технологические и бизнес процессы. С развитием информационных технологий увеличивается риск утечки информации, заражение вирусами, вмешательства в работу информационных систем организации. Информационная система — это взаимосвязанная совокупность средств, методов и персонала, которые используются для хранения, обработки, передачи и получения информации в интересах достижения поставленной

цели (ЭВМ всех классов и назначений; вычислительные комплексы и системы; вычислительные сети (локальные, региональные и глобальные)).

Объектом защиты является автоматизированная информационная система (ИС) организации.

Предметом защиты в ИС является информация. Целью обеспечения информационной безопасности (ИБ) в ИС организации, является надежное и качественное ее функционирование в условиях возникающих угроз и воздействий, которые могут привести к нарушению и дестабилизации работы ее компонент, в т. ч. и ее подсистемы информационной безопасности.

Словосочетание «информационная безопасность» в разных контекстах может иметь различный смысл. В широкомсмысле информационная безопасность – это состояние защищенности информационной среды общества, обеспечивающее ее формирование, использование и развитие в интересах граждан, организаций, государства. Информационная безопасность создает условия формирования безопасного состояния информационной среды общества, его использование и развитие в интересах граждан, предприятий и даже государства. Под информационной безопасностью в узком смысле мы будем понимать защищенность информации и поддерживающей инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанестинеприемлемый ущербсубъектам информационных отношений, в том числе владельцам и пользователям информации и поддерживающей инфраструктуре, к которой можно отнести системы электро-, водо- и теплоснабжения, кондиционеры, средства коммуникаций и, конечно, обслуживающий персонал.

Информационная безопасность ИС организации – есть заданная вероятность защищенности ее активов (информационное и программное обеспечение, технические средства) с учетом приоритетов услуг защиты, модели угроз и нарушителя. Информационные системы, в которых обеспечивается безопасность информации, называются защищенными.

Информационная безопасность достигается проведением руководством соответствующего уровня политики информационной безопасности ИС. Одноименный документ разрабатывается и принимается как официальный руководящий документ, ведомством, организацией. В документе приводятся цели

политики информационной безопасности и основные направления решения задач защиты информации в ИС.

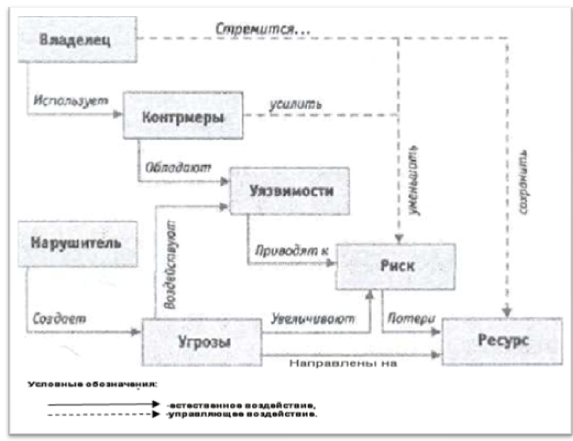

На рис. 01. Представлена модель процессов естественных и управляющих воздействий на безопасность ИС. Представленная модель описывает совокупность объективных внешних и внутренних факторов и демонстрирует их влияние на состояние информационной безопасности в организации и на сохранность материальных или информационных ресурсов.

Рис. 01 - Модель процессов естественных и управляющих воздействий на безопасность информационных систем

Данная модель включает следующие объективные факторы:

- угрозы информационной безопасности, характеризующиеся вероятностью возникновения и вероятностью реализации;

- уязвимости информационной системы или системы контрмер, влияющие на вероятность реализации угрозы;

- риск - фактор, отражающий возможный ущерб организации в результате реализации угрозы информационной безопасности: утечки информации и ее неправомерного использования.

Защита информации — это комплекс мероприятий, направленных на обеспечение информационной безопасности ИС. Цель защиты информации - уменьшение размеров ущерба до допустимых значений.

Под системой защиты информации в ИС понимается единый комплекс правовых норм, организационных и технических мер, обеспечивающий защищенность информации в ИС в соответствии с принятой политикой безопасности. Эти меры можно разделить на две группы:

-

организационные меры; -

технические меры.

Организационные меры заключаются в формальных процедурах и правилах работы с важной информацией, информационными сервисами и средствами защиты.

Технические меры включают в себя использование программных средств контроля доступа, мониторинг утечек и краж информации, антивирусную защиту, защиту от электромагнитных излучений и т. д.

Информационная безопасность организации основывается на законодательстве Российской Федерации, Доктрине информационной безопасности Российской Федерации, утвержденной Президентом Российской Федерации 09.09.2000 года, государственных нормативно-методических документах в области информационной безопасности (Государственных стандартах, руководящих документах Федеральной службы по экспортному и техническому контролю), нормативно-методических документах Мининформсвязи РФ, а также организации.

Раздел 1.

Тема 1.1. Эволюция архитектур информационных систем

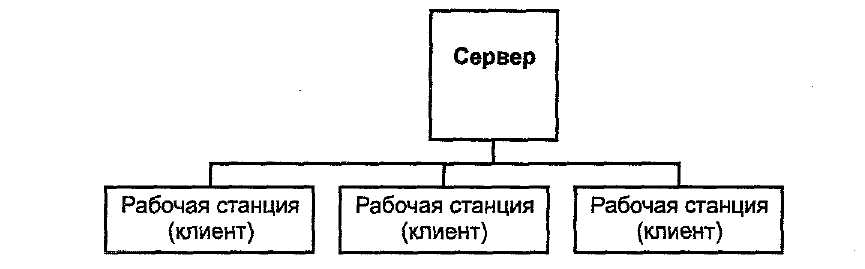

Децентрализация архитектуры первых вычислительных систем (мэнфремов) стала возможной в связи с появлением персональных компьютеров, к которым мигрировала часть функций центральных ЭВМ. В результате появились распределенные локальные и глобальные вычислительные системы, объединяющие персональные компьютеры и компьютеры, полностью предоставляющие свои ресурсы в общее пользование для других компьютеров сети. Компьютеры, предоставляющие те или иные общие ресурсы, были названы серверами, а компьютеры, использующие общие ресурсы, - клиентами. Соответственно архитектуру таких распределенных вычислительных систем стали называть архитектурой «клиент-сервер» (рис. 1.1). Персональные компьютеры, исполняющие роль клиентов, называют еще рабочими станциями сети.

Рис. 1.1 - Типовая сетевая архитектура «клиент-сервер»

Конкретный сервер характеризуется видом ресурса, которым он владеет. Так, если ресурсом является только база данных, то речь идет о сервере базы данных, назначение которого - обслуживать запросы клиентов, связанные с обработкой данных; если ресурс - это файловая система, то говорят о файловом сервере, или файл-сервере.

Традиционные архитектурные решения ИС основаны на использовании выделенных файл-серверов или серверов баз данных. Особенностью серверов баз данных заключается в их способности выполнять специальные запросы к данным. Язык запросов устроен таким образом, что одна команда этого языка может заключать в себе множество элементарных операций над данными. Это позволяет значительно снизить сетевой трафик, а для увеличения производительности информационной системы требуется увеличения производительности только сервера баз данных. Кроме этого современные сервера баз данных позволяют хранить на стороне сервера программные модули (хранимые процедуры, триггеры и др.), которые по команде со стороны пользователя (клиента) могут быть запущены на выполнение. В результате, появляется реальная возможность выполнять на стороне сервера не только обработку данных, но и другие действия.

Существуют также варианты архитектур корпоративных информационных систем, базирую

щихся на технологии Internet (Intranet-приложения). Следующая разновидность архитектуры информационной системы основывается на концепции «хранилища данных» (DataWarehouse) — интегрированной информационной среды, включающей разнородные информационные ресурсы. И, наконец, для построения глобальных распределенных информационных приложений используется архитектура интеграции информационно-вычислительных компонентов на основе объектно-ориентированного подхода.

Различают несколько моделей архитектуры «клиент-сервер», каждая из которых отражает соответствующее распределение компонентов программного обеспечения между компьютерами сети. Распределяемые программные компоненты выделяют по функциональному признаку.

Функции любого программного приложения могут быть разделены на три группы:

-

функции ввода и отображения данных; -

прикладные функции, характерные для предметной области приложения; -

функции накопления информации и управления данными (базами данных, файлами).

Соответственно любое программное приложение можно представить как структуру из трех компонентов:

-

компонент представления (presentation), реализующий интерфейс с пользователем; -

прикладной компонент (business application), обеспечивающий выполнение прикладных функций; -

компонент доступа к информационным ресурсам (resource access) или менеджер ресурсов (resource manager), выполняющий накопление информации и управление данными.

Распределяемые программные компоненты выделяют по функциональному признаку. В архитектуре "клиент/сервер" функции приложения распределены между двумя (или более) компьютерами. В соответствии с тем, каким образом это сделано, выделяются три модели архитектуры "клиент/сервер":

-

Модель доступа к удаленным данным (на сервере расположены только данные); -

Модель сервера управления данными (кроме данных на сервере расположен менеджер информационных ресурсов, например система управления базой данных) - Remote Data Access - RDA; -

Модель комплексного сервера (на сервере сконцентрированы как данные и менеджер ресурсов, так и прикладной компонент) - DataBase Server - DBS; -

Модель трехзвенной архитектуры «клиент-сервер» (на одном сервере расположен прикладной компонент, а на другом данные и менеджер ресурсов) - Application Server - AS.