Файл: Выполнение требований к защите информации от НСД (ПО «Secret Net LSP»).pdf

Добавлен: 04.04.2023

Просмотров: 464

Скачиваний: 6

СОДЕРЖАНИЕ

1. Теоретические аспекты защиты информации от НСД

1.1. Понятие и классификация видов, методов НСД

1.2. Сравнительный анализ наиболее распространенных средств защиты информации от НСД

2.1. Требования перед началом установки ПО «Secret Net LSP»

2.2. Установка программы «Secret Net LSP». Руководство администратора

2. План внедрения программно-аппаратного средства защиты информации от несанкционированного доступа «Secret Net LSP»

СЗИ «Secret Net LSP» предназначено для выполнения определенных типовых задач, а именно:

– защита информации на рабочих станциях и серверах в соответствии с требованиями регулирующих органов;

– контроль утечек и каналов распространения защищаемой информации.

Возможности:

– аутентификация пользователей;

– разграничение доступа пользователей к информации и ресурсам АС;

– доверенная информационная среда;

– контроль утечек и каналов распространения конфиденциальной информации.

– контроль устройств компьютера и отчуждаемых носителей информации на основе централизованных политик, исключающих утечки конфиденциальной информации;

– централизованное управление системой защиты, оперативный мониторинг и аудит безопасности;

– масштабируемая система защиты, возможность использования «Secret Net LSP» (сетевой вариант) в организации со множеством филиалов;

– защита терминальной инфраструктуры и поддержка технологий виртуализации рабочих столов (VDI)[35].

СЗИ «Secret Net LSP» реализует гибкое управление контролем устройств и разграничение доступа пользователей к ним, а также возможность назначения устройствам категорий конфиденциальности.

2.1. Требования перед началом установки ПО «Secret Net LSP»

СЗИ «Secret Net LSP» устанавливается на компьютеры, соответствующие определенным системным требованиям, а именно:

– ОС: Альт Линукс СПТ 6.0.0/6.0.2 х 86/х 64; ALT Linux 6.0.0 Centaurus x86/x64; CentOS 6.2/6.5 x86/x64; ContinentOS 4.2 x64; Debian 6.0.3/7.6 x86/x64; Red Hat Enterprise Linux 6.2/6.3/6.5 Desktop/Server x86/x64.

– процессор: в соответствии с требованиями ОС, установленной на компьютере.

– оперативная память: не менее 512 Мб.

– жесткий диск (свободное пространство): не менее 600 Мб.

Перед началом установки «Secret Net LSP» на компьютер нужно убедиться в выполнении определенных требований, а именно:

1. На компьютере установлена лишь одна поддерживаемая ОС с одним ядром.

2. Ядро ОС должно входить в список ядер, заявленных как поддерживаемые компанией-разработчиком СЗИ, и соответствовать устанавливаемому дистрибутиву «Secret Net LSP»[36].

Установку системы «Secret Net LSP» осуществляет администратор, который должен обладать правами суперпользователя компьютера и правами на запуск приложения (программы установки).

2.2. Установка программы «Secret Net LSP». Руководство администратора

1. Вставьте установочный компакт-диск системы Secret Net LSP, запустите эмулятор терминала и введите команду запуска программы установки с указанием пути к файлу дистрибутива. Программа установки проверит целостность дистрибутива, распакует архив с дистрибутивом и начнет выполнение 1-го этапа – сбора информации о системе. На экране появятся название версии системы и обнаруженные версии ядра. Затем программа установки перейдет ко 2-му этапу установки и предложит ознакомиться с текстом лицензионного соглашения и ввести серийный номер продукта.

2. Для просмотра текста лицензии в окне эмулятора терминала введите «Да». Появится текст лицензионного соглашения.

Для продолжения установки без просмотра лицензионного соглашения введите «Нет». Появится запрос на принятие положений лицензии. Перейдите к п. 4.

3. Ознакомьтесь с текстом лицензии. Для выхода из режима просмотра текста лицензии нажмите клавишу. В окне эмулятора терминала появится запрос на принятие положений лицензии.

4. Если вы принимаете положения лицензии, введите «Да». Появится запрос на ввод серийного номера.

Если вы не принимаете положения лицензии, введите «Нет». Программа установки завершит работу.

5. Введите серийный номер[37].

Для установочных пакетов RPM и DEB файл лицензии для демонстрационной версии включен. Для пакетов SH при установке необходимо указывать файл лицензии.

После успешной проверки файла лицензии появится запрос на выбор варианта установки: полная версия или консольная версия продукта (рисунок 1).

Рисунок 1 – Варианты установки

6. Введите вариант установки. Целесообразно устанавливать полную версию. Программа установки перейдет к 3-му этапу – копированию файлов в каталог /opt/secretnet. По окончании копирования программа установки перейдет к 4-му этапу – настройке конфигурации системы (Рисунок 2).

Рисунок 2 – копирование файлов в каталог /opt/secretnet, настройка конфигурации системы

7. Введите и подтвердите пароль загрузчика. Пароль должен содержать минимум 8 символов и не должен совпадать с каким-либо паролем пользователей системы.

Пароль загрузчика обеспечивает защиту от изменений пользователем параметров ядра при старте системы. Для изменения параметров ядра при старте системы нужно в grub ввести имя пользователя и указанный пароль загрузчика[38].

После ввода пароля возникнет сообщение о выполненном обновлении модулей и настроек системы аутентификации PAM и запрос на ввод нового пароля суперпользователя root (Рисунок 3).

Рисунок 3 – Ввод нового пароля суперпользователя root

8. Введите и подтвердите новый пароль суперпользователя root.

По общему требованию к стойкости пароль должен содержать минимум 6 символов и включать буквы и цифры. Если при вводе пароля суперпользователя root указанное требование не выполнено, то программа установки выведет соответствующее предупреждение и после повторного ввода выведет сообщение об успешном обновлении пароля.

После успешного обновления пароля суперпользователя root программа установки создаст группу системных учетных записей snlogger и осуществит настройку параметров системы.

9. Для завершения установки нажмите клавишу ENTER.

10. Перезагрузите компьютер.

После установки ПО и перезагрузки компьютера администратор должен войти в систему и выполнить начальные настройки. Первый вход в систему администратор выполняет под учетной записью суперпользователя root. Начальные настройки включают в себя: смену паролей пользователей, зарегистрированных на компьютере.

2.3. Начало работы. Руководство администратора

При первой загрузке ОС, защищаемой СЗИ Secret Net LSP, вступают в действие защитные механизмы. В данном случае действуют настройки, установленные по умолчанию.

После входа в систему администратор может просмотреть и, если требуется, изменить настройки по умолчанию, а также ознакомиться с журналами, где были зафиксированы события, связанные со входом администратора в систему[39].

Настройки по умолчанию. К настройкам по умолчанию относятся параметры учетных записей пользователей, добавляемых в систему средствами Secret Net LSP, и параметры политик. Значения параметров определяются при установке Secret Net LSP и могут быть изменены администратором.

Параметры учетных записей. К ним относятся:

– оболочка;

– шаблон домашнего каталога;

– создание личной группы пользователя;

– создание группы по умолчанию;

– создание домашнего каталога[40].

Для просмотра/изменения параметров учетных записей:

- Вызовите панель безопасности и в группе «Управление пользователями» перейдите на страницу «Установки по умолчанию». Будет осуществлен переход на соответствующую страницу (рисунок 4).

Для вызова панели безопасности вызовите панель безопасности стандартным способом с помощью ярлыка Secret Net LSP на рабочем столе. На экране появится панель безопасности Secret Net LSP (рисунок 5).

Рисунок 4 – Панель безопасности Secret Net LSP

Рисунок 5 – Страница «Установка по умолчанию»

- При необходимости измените значения параметров (Рисунок 6).

Рисунок 6 – Параметры

- Для сохранения внесенных изменений нажмите кнопку «Применить».

Для отмены выполненных изменений нажмите кнопку «Отменить».

Для возврата на предыдущую страницу нажмите соответствующую ссылку в строке навигации[41].

Политики. При помощи политик реализуются определенные настройки СЗИ, а именно:

– управление режимом работы подсистемы разграничения доступа к устройствам;

– включение/выключение системных сервисов;

– управление режимом входа в систему;

– настройки параметров паролей, назначаемых новым пользователям по умолчанию.

Настройки осуществляются изменением параметров политик[42].

Для просмотра/изменения параметров политик:

- Вызовите панель безопасности и в группе «Настройки приложения» перейдите на страницу «Политики». Будет осуществлен переход на страницу «Настройка политик» (рисунок 7).

Рисунок 7 – Настройка политик

2. Для изменения политики выберите необходимый параметр, активируйте поле «Значение» и выберите требуемое значение из раскрывающегося списка.

3. Для сохранения изменений нажмите кнопку «Применить».

Просмотр журналов. При первом входе в систему администратор может просмотреть результаты работы механизма регистрации событий и подсистемы ведения журналов. Также администратор может просмотреть события, зафиксированные подсистемами контроля целостности и идентификации, и аутентификации в журналах событий и аудита[43].

Для просмотра журналов вызовите панель управления безопасностью и в группе «Система журналирования» перейдите на страницу «Журнал событий».

Будет осуществлен переход на страницу «Журнал событий».

На странице на вкладках «Журнал» и «Аудит» представлено содержимое журнала событий и журнала аудита соответственно (рисунок 8).

Рисунок 8 – Журнал событий

2.4. Требования для пользователя перед началом работы

Перед началом работы в системе администратор должен предоставить пользователям все необходимые права для выполнения должностных обязанностей и проинформировать о предоставленных правах, разъяснить особенности работы в рамках действующих защитных механизмов. Если для входа в систему применяется персональный идентификатор, нужно получить его у администратора и ознакомиться с порядком его использования.

Перед началом работы на защищенном компьютере требуется:

1. Получить у администратора имя пользователя и пароль для входа в систему. Администратор также может выдать персональный идентификатор, который потребуется для входа в систему и входа в режиме усиленной аутентификации. Персональным идентификатором может быть Rutoken S, Rutoken S RF и iButton.

Имя: для идентификации пользователя.

Пароль: для проверки подлинности пользователя.

Персональный идентификатор: для идентификации пользователя, хранения пароля и ключевой информации, необходимой для входа в систему, когда включен режим усиленной аутентификации

2. Выяснить у администратора, какими правами и привилегиями вы сможете пользоваться при работе, а также какие ограничения имеют место в Secret Net LSP в соответствии с настройками защитных механизмов[44].

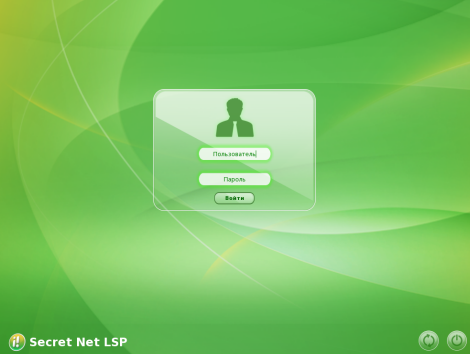

Для начала сеанса работы на компьютере пользователь должен пройти процедуру входа в систему. В данном случае указываются учетные данные пользователя, нужные для его идентификации. После ввода учетных данных система аутентифицирует пользователя, и при успешном завершении аутентификации пользователю можно работать в системе. На рисунке приведено окно приглашения на вход в систему (рисунок 9).

Рисунок 9 – Окно приглашения на вход в систему

1. При появлении экрана приветствия (приглашение на вход в систему) введите имя и пароль пользователя.

2. Нажмите кнопку «Войти». Если учетные данные введены верно, будет осуществлен вход в систему.