Файл: Системы предотвращения утечек конфиденциальной информации DLP.pdf

Добавлен: 18.06.2023

Просмотров: 86

Скачиваний: 3

Введение

Актуальность работы. В современном мире развитием информационных технологий появляется все больше устройств и средств, предназначенных для хранения и передачи информации. С одной стороны, это открывает широкие возможности, так как позволяет сотрудникам компаний быть мобильными и решать бизнес-задачи вне зависимости от своего места нахождения. С другой стороны, в таких условиях становится чрезвычайно сложно отслеживать перемещение данных, важных для бизнеса компании.

Какие данные классифицируются как конфиденциальные, каждая компания определяет для себя. Для некоторых это будет информация о новом продукте или технологии, для других - данные о клиентах. Но суть всегда одна и та же - утечка конфиденциальных данных является прямой угрозой для бизнеса, и игнорирование проблемы может привести к катастрофическим последствиям.

Причинами утечки информации являются различные факторы: небрежность или компьютерная неграмотность сотрудников, умышленное хищение информации как их собственными сотрудниками (инсайдерами), так и мошенниками, использующими различные средства проникновения в корпоративную сеть (трояны, шпионское ПО и т.д.) [1]. В 2019 году, утечка конфиденциальных данных все часто появляется как причина, в заголовках СМИ.

Задачами нашего исследования:

- РАССМОТРЕТЬ СИСТЕМЫ ПРЕДОТВРАЩЕНИЯ УТЕЧЕК КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ

- УСТАНОВИТЬ ЭТАПЫ РАЗВИТИЯ DLP-СИСТЕМ

- УЗНАТЬ, КАК ПРОХОДИТ ПРОЦЕСС ВНЕДРЕНИЯ DLP-СИСТЕМЫ

- РАССМОТРЕТЬ КОМПОНЕНТЫ СИСТЕМЫ И ПРОГРАМНЫЕ ПРОДУКТЫ ДЛЯ ПРЕДОТВРАЩЕНИЯ УТЕЧЕК ИНФОРМАЦИИ

Объект исследования. Рассмотрение систем системы предотвращения утечек конфиденциальной информации (DLP).

Предмет исследования. Анализ основных аспектов утечек информации.

Цель исследования. Целью моей курсовой работы является анализ системы DLP и программных решений, которые предотвращают утечку информации.

Курсовая работа состоит из Введения, Двух глав, Заключения, списка литературы.

Глава 1. Утечка конфеденциальной информации. Её характеристика и этапы.

1.1 Системы предотвращения утечек конфиденциальной информации

Существует множество способов борьбы с утечками конфиденциальных данных, как на уровне организационных процедур, так и на уровне программных решений. Одним из наиболее эффективных методов является внедрение системы предотвращения утечки данных (DLP), системы предотвращения утечки конфиденциальной информации из информационной системы извне, а также технические устройства (программное или программное и аппаратное обеспечение) для предотвращения такой утечки.

Системы DLP основаны на анализе потоков данных, проходящих по периметру защищенной информационной системы. Во время обнаружения конфиденциальной информации в этом потоке активируется активный компонент системы, и передача сообщения (пакет, поток, сеанс) блокируется. [2]

Используются также следующие термины, обозначающие приблизительно то же самое:

- Data Leak Prevention (DLP),

- Data Loss Prevention (DLP),

- Data Leakage Protection (DLP),

- Information Protection and Control (IPC),

- Information Leak Prevention (ILP),

- Information Leak Protection (ILP),

- Information Leak Detection & Prevention (ILDP),

1.2 Этапы и функции развития DLP-систем

Необходимость защиты от внутренних угроз была очевидна на всех этапах разработки средств защиты информации. Однако изначально внешние угрозы считались более опасными. В последние годы все больше внимания уделяется внутренним угрозам, и популярность систем DLP возросла. Необходимость их использования стала упоминаться в стандартах и нормативных документах (например, в разделе «12.5.4 Утечка информации» в стандарте ГОСТ ИСО / МЭК 17799-2005). Специализированные технические средства для защиты от внутренних угроз начали массово выпускаться только после 2000 года.

Технологии сетевого мониторинга появились первыми - без возможности блокировки утечки через сетевые протоколы (HTTP, SMTP ...). В дальнейшем производители добавили функции для блокировки информации при передаче по сети. Затем появился контроль над рабочими станциями путем введения программных «агентов», чтобы вы могли предотвратить передачу конфиденциальной информации с этих устройств.: контроль функций "copy/paste", снятия скриншотов, а также контроль передачи информации на уровне приложений: например, в одном приложении функций "copy/paste" разрешен, в другом - запрещен.

Наконец, технологии для поиска конфиденциальной информации о сетевых ресурсах и их защиты появились, когда информация находится там, где их не должно быть. Конфиденциальная информация в этом случае предварительно определяется ключевыми словами, словарями, регулярными выражениями и «цифровыми отпечатками пальцев». В результате поиска система может указать, где была найдена конфиденциальная информация и какие политики безопасности были нарушены. Затем сотрудник службы безопасности может принять соответствующие меры. Существуют решения, которые не только показывают доступность конфиденциальной информации в неправильном месте, но и помещают ее в карантин. Файл, в котором была найдена информация, будет содержать запись, в которую была передана конфиденциальная информация и к которой пользователь может обратиться, чтобы получить доступ к этой информации. [3].

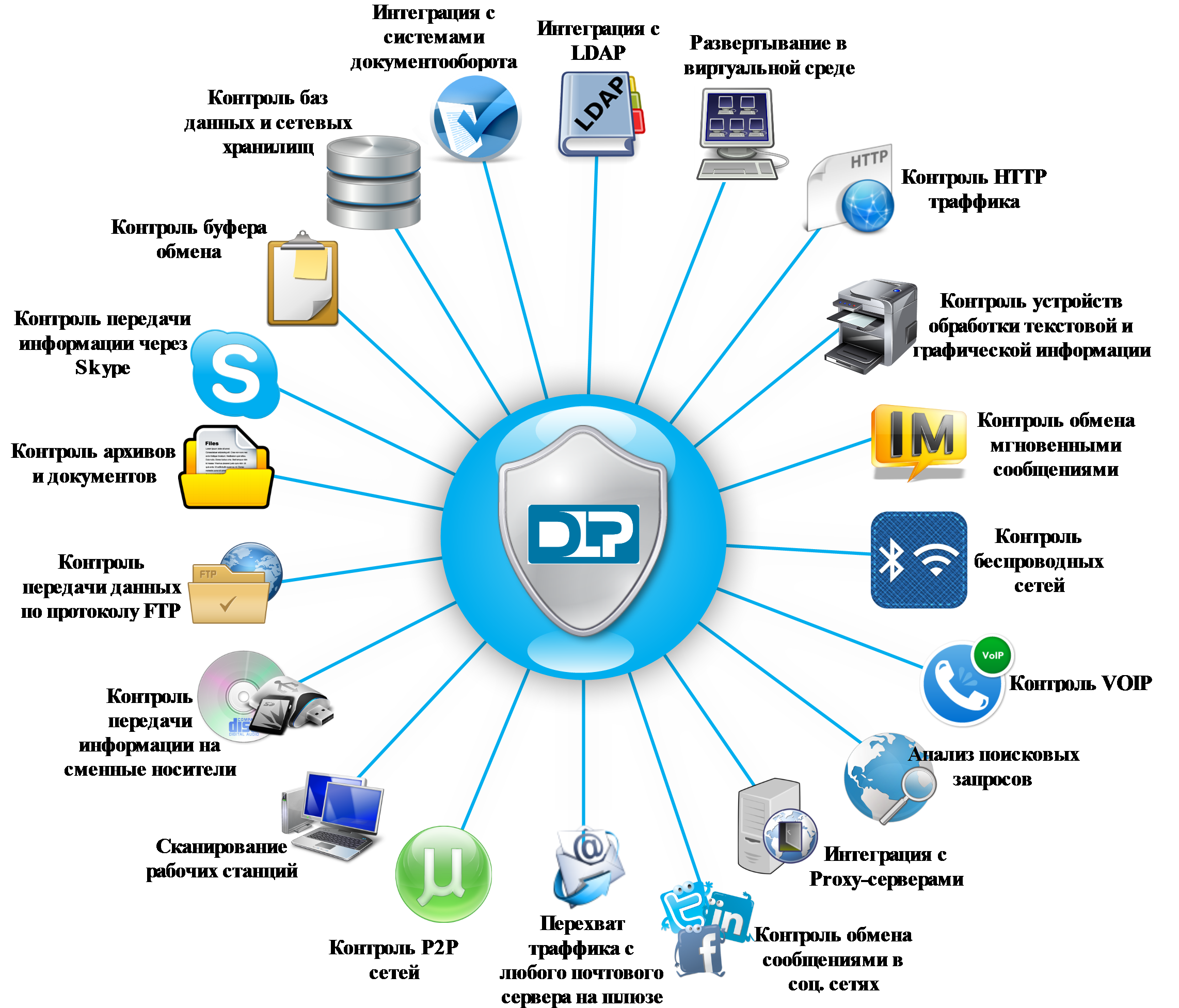

Функции DLP систем:

Основные функции DLP-систем визуализированы на рисунке ниже.

- контроль передачи информации через Интернет с использованием E-Mail, HTTP, HTTPS, FTP, Skype, ICQ и других приложений и протоколов;

- контроль сохранения информации на внешние носители — CD, DVD, flash, мобильные телефоны и т.п.;

- защита информации от утечки путем контроля вывода данных на печать;

- блокирование попыток пересылки/сохранения конфиденциальных данных, информирование администраторов ИБ об инцидентах, создание теневых копий, использование карантинной папки;

- поиск конфиденциальной информации на рабочих станциях и файловых серверах по ключевым словам, меткам документов, атрибутам файлов и цифровым отпечаткам;

- предотвращение утечек информации путем контроля жизненного цикла и движения конфиденциальных сведений.

1.3 Анализ передаваемой информации

В настоящее время на рынке существует несколько решений DLP, которые позволяют выявлять и предотвращать утечку конфиденциальной информации через тот или иной канал. Однако действительно интегрированные решения, которые охватывают все существующие каналы, намного меньше. В этих условиях крайне важно выбрать технологию, которая обеспечивает защиту от утечки конфиденциальной информации с максимальной эффективностью и минимальным количеством ложных срабатываний. [2]

Во-первых, при выборе решения DLP подумайте, как это решение анализирует передаваемую информацию и какие технологии используются для определения доступности конфиденциальных данных.

Всего существует пять методов анализа:

Поиск в словарях (по точному совпадению слов, в некоторых случаях с учетом морфологии)

Регулярные выражения. Регулярные выражения - система анализа фрагментов текста по формализованному шаблону, основанная на системе записи шаблонов поиска. Например, номера кредитных карт, номера телефонов, адреса электронной почты, номера паспортов, лицензионные ключи ...

Сравнение по типу файла. Политики безопасности могут запрещать отправку определенных типов файлов извне. Если пользователь изменяет расширение файла, система должна продолжать «распознавать» тип файла и предпринимать необходимые действия. В большинстве решений используется технология автономии.

Статистический («поведенческий») анализ пользовательской информации. Если пользователь имеет доступ к конфиденциальной информации и одновременно посещает определенные сайты (веб-хранилище, веб-почта, хакер и т. Д.), Он / она входит в «группу риска» и может применять дополнительные ограничительные политики. , безопасность.

Технология отпечатков пальцев. Наиболее перспективные и сложные технологии, в которых выполняются некоторые математические преобразования исходного файла (алгоритмы преобразования не раскрываются производителями). Процесс преобразования структурирован следующим образом: исходный файл - математическая модель файла - цифровой отпечаток. Такой процесс может значительно сократить объем обрабатываемой информации (объем отпечатка не превышает 0,01 размера файла). Затем цифровые отпечатки пальцев помещаются в базу данных (Oracle, MS SQL) и могут быть скопированы в оперативную память устройства анализа информации. Решения затем используются для сравнения и анализа передаваемой информации. В этом случае отпечатки пальцев переданных файлов и «шаблонов» не обязательно соответствуют 100%, можно указать процент (или программу в программном обеспечении программного обеспечения). Технологии противостоят редактированию файлов и используются для защиты практически всех типов файлов: текста, изображения, звука и видео. Количество «ложных срабатываний» не превышает процентной единицы (все остальные технологии дают от 20 до 30% ложных срабатываний). Эта технология устойчива к различным кодировкам и текстовым языкам, используемым в тексте.

Следует обратить пристальное внимание на предопределенную систему отчетов и предопределенные наборы политик безопасности, предоставляемые решением DLP, чтобы избежать определенных проблем и трудностей во время реализации. [3].

1.4 Процесс внедрения DLP-системы

Основная проблема внедрения - это, как правило, отсутствие классификации данных. Поэтому на первом этапе внедрения система DLP должна работать в организации в режиме мониторинга до шести месяцев. В этом режиме, на основе предварительно настроенных политик безопасности в соответствии с типом предприятия (промышленные предприятия, медицинские или образовательные учреждения), система может помочь определить места хранения и методы обработки и отправки конфиденциальной информации.

Для финансовых учреждений, которые в настоящее время являются основными получателями решений DLP, проблема классификации данных устраняется благодаря уже имеющимся высококачественным предварительно настроенным правилам, предоставляемым производителями решений DLP.

После принятия решения об окончании фазы мониторинга система находится в режиме уведомления пользователей и сотрудника службы безопасности и / или блокирования передачи конфиденциальной информации. Когда система DLP работает в режиме мониторинга, то количество ложных срабатываний в силу отсутствия адаптации политик может насчитывать тысячи. Постепенно применяемые политики безопасности настраиваются в соответствии с реальными потребностями и возможностями организации таким образом, чтобы уже в режиме уведомления, а в дальнейшем и блокировки, количество ложных срабатываний не было "зашкаливающим" и система реагировала только на конфиденциальную информацию.

Таким образом, полный цикл внедрения решения может занять около года в случае крупной организации. [4]

1.5 Компоненты системы

Рассмотрим состав системы DLP на примере программного решения линейки Symantec Data Loss Prevention (SDLP). Решения SDLP обеспечивают защиту для широкого спектра типов конфиденциальных данных, находящихся в сетях и системах хранения данных, а также на компьютерах сотрудников независимо от того, работают они в корпоративной сети или вне ее.

Рисунок 1 - Компоненты системы SDLP

SymantecDataLossPreventionEnforcePlatform

Центральным компонентом всей линейки является платформа предотвращения потери данных Symantec, которая позволяет определять и распространять на другие компоненты политического решения для предотвращения потери конфиденциальных данных. Этот компонент также предоставляет единый веб-интерфейс для управления и использования решений SDLP.

Symantec Data Loss Prevention Network Discover

Компонент Symantec Data Loss Prevention Network Discovery обнаруживает незащищенные конфиденциальные данные путем анализа информационных ресурсов, таких как хранилища файлов, базы данных, почтовые серверы, веб-серверы и т. Д.

Symantec Data Loss Prevention Data Insight

Компонент Symantec Data Loss Prevention Data Insight позволяет отслеживать доступ к конфиденциальной информации для автоматического определения владельцев этих данных, что позволяет повысить гибкость процессов выявления конфиденциальных данных и управления ими.

Symantec Data Loss Prevention Network Protect

Компонент Symantec Data Loss Prevention Network Protect является надстройкой, расширяющей функциональность компонента Symantec Data Loss Prevention Network Discover, чтобы снизить риск потери незащищенных конфиденциальных данных путем перемещения этих данных из общедоступных хранилищ на сетевых серверах в карантинные или безопасные хранилища. , [5].

Компоненты SDLP Network Discover и SDLP Network Protect защищают от потери конфиденциальных данных следующие информационные ресурсы:

- сетевые файловые системы (CIFS, NFS, DFS и т. Д.);

- локальные файловые системы на рабочих станциях и ноутбуках;

- локальные файловые системы (Windows, Linux, AIX, Solaris);

- Microsoft Exchange;

- Microsoft SharePoint;

- Documentum и др.

Symantec Data Loss Prevention Endpoint Discover и Symantec Data Loss Prevention Endpoint Prevent

Эти компоненты представлены двумя модулями:

Агент SDLP, который устанавливается на рабочих станциях пользователей (включая ноутбуки) и предоставляет следующие функции: