ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 02.12.2023

Просмотров: 85

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ

УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ им. проф. М.А. Бонч-Бруевича

ФАКУЛЬТЕТ ВЕЧЕРНЕГО И ЗАОЧНОГО ОБУЧЕНИЯ

Контрольная работа за _5_ семестр

По дисциплине _Информационно-аналитическая работа_

Фамилия:____Сафонов__

Имя:___Даниил____

Отчество:_ __Юрьевич_

Курс:________3_____

Студ. билет № :___2010526____

Группа №:_____ИБ-06с___

Дата сдачи работы:__31.01.2023___

Санкт-Петербург

2023

Содержание

САНКТ-ПЕТЕРБУРГСКИЙ ГОСУДАРСТВЕННЫЙ 1

УНИВЕРСИТЕТ ТЕЛЕКОММУНИКАЦИЙ им. проф. М.А. Бонч-Бруевича 1

ФАКУЛЬТЕТ ВЕЧЕРНЕГО И ЗАОЧНОГО ОБУЧЕНИЯ 1

Контрольная работа за _5_ семестр 1

По дисциплине _Информационно-аналитическая работа_ 1

Фамилия:____Сафонов__ 1

Имя:___Даниил____ 1

Отчество:_ __Юрьевич_ 1

Курс:________3_____ 1

Студ. билет № :___2010526____ 1

Группа №:_____ИБ-06с___ 1

Санкт-Петербург 1

Введение 3

Определения понятие хакерства 5

Классификация хакеров 6

Выявление положительных и отрицательных сторон деятельности 10

Положительные стороны 10

Отрицательные стороны 11

Мотивы деятельности хакеров 14

Анализ восприятия хакеров в обществе 17

Анализ современного состояния хакерской культуры 18

Хакерские группировки 19

Заключение 21

Список использованной литературы 22

Введение

В современном мире, информация играет все более важную роль. Информационные технологии и процессы оказывают существенное влияние на развитие общества. Настоящее время можно характеризовать небывалым ростом объема информационных потоков, попытки осмысления которых приводят к зарождению концепции информационного общества – общества, в котором главной ценностью и структурообразующей основой является информация и информационные технологии.

В 20 веке для обработки информации были изобретены электронно-вычислительные машины – компьютеры, а уже в 21 веке, они настолько плотно вошли в нашу жизнь, интегрировались во все сферы человеческой деятельности, что многим уже невозможно представить свою жизнь без них. Поскольку компьютеры являются неотъемлемой частью

информационного общества, и от этого зависит множество бизнес и государственных-процессов, а соответственно и мировая экономика, информацию, которую хранит и обрабатывает компьютер, необходимо уметь защитить.

Для того чтобы уметь защитить компьютер, необходимо определиться с тем, от чего мы будем его защищать. На вопрос, «что есть защита компьютера?» можно ответить следующим образом. Защита компьютера – это специальный комплекс мер, направленный на противодействие компьютерным угрозам. В свою очередь, угроза – это различные действия, которые могут привести к нарушениям состояния защиты информации. Другими словами, это потенциально возможные события, процессы или действия, которые могут нанести ущерб информационным и компьютерным системам.

Так как информация является критически важным звеном нашего информационного общества, существует множество злоумышленников, готовых посягнуть на неё ради неких личностных выгод. Например, в качестве злоумышленника может выступать конкурирующая организация, целью которой является добыча информации конкурента, относящейся к сфере коммерческой тайны, то есть, о замыслах, финансовом состоянии, клиентах, ценах и т.д. Получение и использование такой информации может причинить существенный ущерб.

В условиях современной рыночной экономики, потребность в подобного рода действиях возросла, тем самым породив целый рынок исполнителей, готовых за определенные выгоды, осуществить взлом, похитить конфиденциальную данные и/или нарушить работу программной системы. В качестве исполнителей, выступает определённая группа людей, профессиональные взломщики компьютерных систем, также известные под названием - хакеры.

Целью данной работы является исследование понятия хакер. Кто они, какие цели преследуют? Есть ли среди них наши соотечественники? Как классифицировать их? Обязательно ли хакеры должны похищать данные и выводить из строя системы? Что в данный момент представляет из себя рынок хакерских киберуслуг?

Основная гипотеза данной работы - хакерство может иметь не только отрицательные стороны, но и положительные

Задачи работы предусматривают:

-

Определение понятие хакерства -

Классификация хакеров -

Выявление положительных и отрицательных сторон деятельности. -

Разбор мотивов деятельности хакеров -

Анализ восприятия хакеров в обществе. -

Анализ современного состояния хакерской культуры

Для выполнения данных задач будут использоваться различные теоретические и эмпирические методы исследования.

Определения понятие хакерства

Слово хакер имеет множество значений, и насыщенную историю в прошлом. Изначально хакерами называли программистов, которые исправляли ошибки в программном обеспечении каким-либо быстрым или элегантным способом. Однако, с начиная с конца XX века в массовой культуре появилось новое значение - «компьютерный взломщик», программист, намеренно обходящий системы компьютерной безопасности.

Первые хакеры образовались в научных кругах. Все началось в 1960-х годах в Массачусетском технологическом институте студенческого клуба Tech Model Railroad Club – клуба технических моделей железных дорог. В 1961 году, члены клуба «взламывали» свои высокотехнологичные поезда, чтобы изменить их функции. Позже они перешли от игрушечных поездов к компьютерам, используя дорогие научные компьютеры IBM 704. Их интерес заключался в желании исследовать компьютерное «железо» и попытке расширения списка решаемых им задач. Именно там впервые появился термин хакер. Далее в сообществе появилось жаргонное слово «to hack», которое обозначало процесс внесения изменений «на лету» в свою или чужую программу. Отглагольное существительное «hack» означало результаты такого изменения. Весьма полезным и достойным делом считалось не просто сообщить автору программы об ошибке, а сразу предложить ему такой хак, который её исправляет. Таким образом, фактически, компьютерные хакеры изначально рассматривались обществом как энтузиасты технологий, работающие во благо оптимизации, разработки и настройки компьютерных систем. Однако с развитием технологий, и началом постепенной цифровизации общества, некоторые хакеры начали пользоваться своими знаниями для получения материальных выгод. Например, после перехода аналоговых телефонных сетей к цифровому формату вещания, образовалась новая субкультура хакеров - телефонные фрикеры. Члены данной группы, взламывали телефонные сети и звонили бесплатно в любую точку мира, часто устраивая телефонные розыгрыши.

С дальнейшим развитием информационных технологий и компьютерных сетей, некоторые хакеры начали похищать конфиденциальную информацию, выводить из строя системы и шантажировать корпорации. К тому времени, хак стал рассматриваться не только как положительное действие, но также, как и отрицательное. В СМИ начали освещать скандальные инциденты, связанные со взломами компаний и шантажом, что во многом повлияло на понятие хакер в обществе и размыло его определение.

Классификация хакеров

Поскольку с течением времени оригинальное «положительное» значение слова хакер было утеряно, ведь некоторые из них начали вторгаться в плохо защищенные компьютерные системы, чтобы «доказать, что это возможно» и, наконец, перешли зыбкую границу взлома с целью кражи какой-либо важной информации или системных ресурсов. Компьютерное сообщество, столкнувшееся с размыванием значения термина «хакер», ввело в обиход несколько дополнительных терминов, например, «script kiddie» и «cracker».

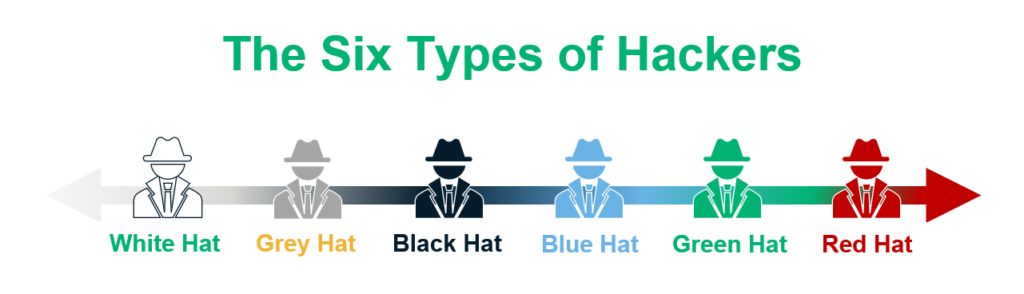

Термин «script kiddie» используется для обозначения людей, не обладающих существенными познаниями в области хакерства и просто использующих для взлома чужие хакерские утилиты — скрипты, эксплойты. Термин «cracker» обозначает человека, находящегося где-то между script kiddie и хакером по уровню своих знаний. Он умеет взламывать программы и, например, избавляться от защиты от копирования, но недостаточно умен, чтобы самостоятельно находить новые уязвимости или писать хакерские утилиты. Все еще более усложнилось, когда некоторые «кандидаты» в хакеры начали использовать хакерские утилиты, созданные кем-то другим, взламывать программы и воровать сервисы, в то же время, делая нечто общественно полезное, а «крэкеры» перестали ломать программы и удалять защиту от копирования, а принялись взламывать компьютеры в интернете. Из-за всего разнообразия значение термина «хакер» стало гораздо менее «черно-белым», и в итоге были представлены термины «black hat», «white hat» ,«grey hat», «blue hat», «green hat»,«red hat». Итого, хакеров условно поделили на 6 групп (рис.1)

Рис.1 – различные группы хакеров

Black hat - плохой, «черный» хакер, использует свои технические навыки, чтобы обманывать и шантажировать других. У данного типа хакера есть опыт и знания, чтобы проникать в компьютерные сети без разрешения владельцев, использовать уязвимости в системе безопасности и обходить протоколы безопасности. Чтобы заработать деньги, готов пойти на все противоправные действия, такие как:

-

Отправка фишинговых писем и SMS-сообщений. -

Написание, распространение и продажа вредоносных программ, таких как вирусы, черви, трояны и т. д. -

Развертывание кибератак, таких как распределенный отказ в обслуживании (DDoS), для замедления или сбоя веб-сайтов. -

Зарабатывание денег на политическом и корпоративном шпионаже. -

Поиск и использование дырявых баз данных и уязвимостей программного обеспечения. -

Продажа финансовой и личной информации в даркнете. -

Преступления, связанные с финансовым мошенничеством и кражей личных данных. -

Развертывание опасных киберугроз, таких как атаки грубой силы, пугающие программы, ботнеты, атаки «человек посередине», вредоносные кампании и т. д. -

Шантаж жертв с использованием программ-вымогателей и шпионских программ для шифрования, блокировки, кражи, изменения и удаления ваших данных.

White hat, «белый» хакер (также известный как этический хакер), наиболее близок к оригинальному значению термина «хакер» — опытный программист и эксперт по безопасности, использующий свои таланты чтобы помогать повышать безопасность компьютерных систем и ловить преступников. Являются полной противоположностью своих «черных» коллег. Они используют свои технические навыки, чтобы защитить мир от плохих хакеров.

Компании и государственные учреждения нанимают «белых хакеров» в качестве аналитиков по информационной безопасности, исследователей в области кибербезопасности, специалистов по безопасности, тестировщиков на проникновение и т. д. Они также работают как независимые консультанты или фрилансеры. Хакеры в белой шляпе используют те же методы взлома, что и хакеры в черной шляпе, но они делают это с разрешения владельца системы.

Grey hat, «серый» хакер - эти хакеры находятся где-то между белыми и черными хакерами. Намерения серых хакеров часто благие, но они не всегда выбирают этический путь с помощью своих хакерских методов. Например, они могут проникнуть на ваш веб-сайт, в приложение или в ИТ-систему для поиска уязвимостей без вашего согласия. Но обычно они не пытаются причинить вред.

Хакеры в серой шляпе обращают внимание владельца на существующие уязвимости. Они часто запускают кибератаки того же типа, что и белые шляпы, на серверы и веб-сайты компании/правительства. Эти атаки выявляют лазейки в безопасности, но не наносят никакого ущерба. Однако, опять же, они делают это без ведома или разрешения владельца. Хакеры в «серой шляпе» иногда выпрашивают плату за свои услуги. Например, взломав корпоративную систему, хакер пишет об этом администрации, если компания не отвечает или не действует достаточно быстро, хакер может раскрыть информацию публично. Серые шляпы делают это, чтобы завоевать популярность и признание в сообществе кибербезопасности, что косвенно помогает им развивать свою карьеру в качестве профессионалов в области безопасности.

Red hat, «красный» хакер - подобно хакерам в белой шляпе, хакеры в красной шляпе также хотят противостоять злым (Black hat) хакерам. Но они выбирают экстремальные, а порой и незаконные пути для достижения своих целей. Например, когда они находят (вычисляют), «черного» хакера, они проводят против него опасные атаки. Пытаясь, таким образом наказать его за противоправные действия. Часто они собираются в группы и запускают полномасштабные атаки, чтобы вывести из строя серверы злоумышленников и уничтожить все их ресурсы.