Файл: Обеспечение защиты корпоративных информационных ресурсов от утечек информации при помощи DLP-систем (изучение).pdf

Добавлен: 22.04.2023

Просмотров: 244

Скачиваний: 7

СОДЕРЖАНИЕ

1.1 Общая характеристика внутренних угроз

1.2 Общие сведения о DLP-системе

1.4 Механизмы классификации данных в DLP-системе

1.5 Характеристика структуры управления

1.6 Анализ защищаемой на предприятии информации

1.7 Актуальные угрозы информации

2 ВЫБОР DLP-СИСТЕМЫ ДЛЯ ИСПОЛЬЗУЕМОГО ПРЕДПРИЯТИЯ

2.1 Общие сведения о выборе DLP-системы

2.2 Определение удельного веса критериев

2.3 Результаты опроса первого эксперта

2.4 Результаты опроса второго эксперта

2.5 Результаты опроса третьего эксперта

2.6 Анализ результатов опросов экспертов

3.1 Реализация локальной вычислительной сети после внедрения средств защиты информации

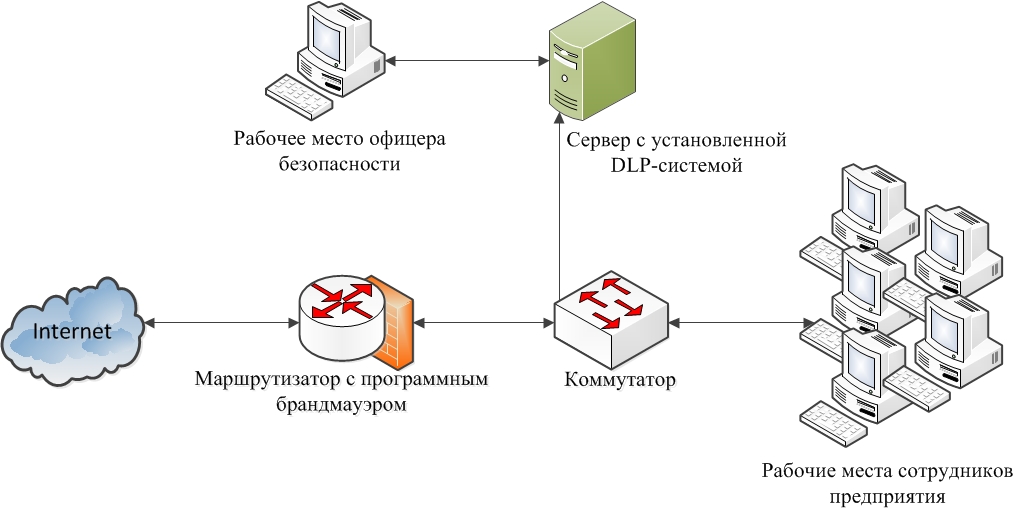

Схематично работа хвостовой DLP-системы представлена на рисунке 1.3.

Рисунок 1.3 Схема работы DLP-системы сетевого уровня в режиме наблюдения

Суть работы такой DLP-системы состоит в пассивном наблюдении (здесь уместно напомнить о вышесказанных пассивных и активных DLP-системах) за передаваемыми пакетами данных.

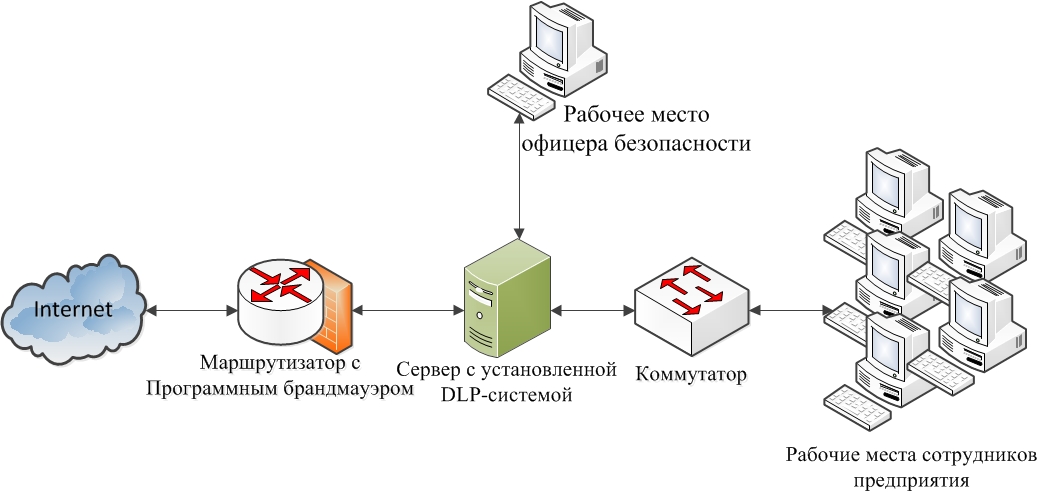

Обратная ситуация происходит, когда используется DLP-система сетевого уровня в режиме блокировки пакетов данных. Схема работы представлена на рисунке 1.4.

Рисунок 1.4 Схема работы DLP-системы сетевого уровня в режиме блокировки пакетов данных

1.4 Механизмы классификации данных в DLP-системе

Механизмы классификации данных можно назвать ядром DLP-системы. Каждый разработчик DLP-систем считает свои механизмы классификации данных уникальными и даже защищает их патентами. При этом не стоит забывать, что остальные механизмы, встроенные в систему по предотвращению несанкционированной передачи конфиденциальных сведений за пределы корпоративной сети предприятия, во многих DLP-системах одинаковые. Рассмотрим ниже несколько механизмов классификации данных.

Грифование документов. Так называемое «решение на метках». При помощи DLP-системы конфиденциальным документам проставляются метки (обычно этим занимается офицер безопасности или сотрудник отдела информационной безопасности). Каждая метка позволяет определить вид информации, содержащейся внутри документа (является ли он конфиденциальным).

Цифровые отпечатки документов. Данный механизм можно назвать не только самым сложнореализуемым, но и самым перспективным. Суть его заключается в снятии цифровых отпечатков (хэшей) с конфиденциальных документов.

Ключевые слова. Из названия механизма понятно, что он основан на использовании ключевых слов.

Подбор выражений. Сказать, что использование в DLP-системе одного механизма «Ключевые слова» слишком мало, значит, ничего не сказать. Однако в сочетании с механизмом «Подбор выражений» DLP-система уже становится неплохим подспорьем в защите конфиденциальных сведений. Данный механизм основан на задании DLP-системе неких выражений, которые часто называют «масками».

После всего вышесказанного становится понятно решение разработчиков DLP-систем комбинировать сразу несколько механизмов классификации данных.

1.5 Общие сведения об исследуемом предприятии

Объектом исследования является ООО «Поставка» в г. Москва. Данное предприятие обеспечивает продажи продукции мясокомбината «Дубки» и других производителей продуктов на территории Московской области. Региональное предприятие оснащено высокотехнологичным логистическим комплексом, позволяющим максимально быстро доставить продукцию в магазины города и области.

Основная продукция:

а) колбасы;

б) сосиски;

в) деликатесы;

г) тушенка (более 100 наименований);

д) товары партнеров (известных производителей продуктов питания).

Количество штатных единиц ООО «Поставка» в г. Москва: 154 человека. Количество автоматизированных рабочих мест: 31 штука.

Описание прилегающей территории: с запада располагается проезжая часть, за ней находятся хозяйственные корпуса. С севера, востока и юга к территории прилегает заброшенный спиртзавод, отделенный каменной стеной. План здания и внутреннего двора представлены в приложении А.

1.5 Характеристика структуры управления

Структура управления ООО «Поставка» в г. Москва представлена в приложении Б.

В бухгалтерии занимаются взаиморасчетами с клиентами, учетом товарно-материальных ценностей, инвентаризациями, учетом транспортных средств предприятия, учетом и разноской путевых листов, учетом горюче-смазочных материалов и затрат на ремонт автотранспорта, проводят сверки, регулируют разногласия по взаиморасчетам.

В отделе по работе с персоналом занимаются подбором персонала, ведением кадрового дела, оформлением сотрудников на работу, оформлением отпусков.

В отделе службы безопасности занимаются обеспечением экономической безопасности предприятия. Каждый заключенный договор всегда проходит согласование с менеджером по безопасности. В этом отделе проверяют фактическое наличие и платежеспособность клиента и занимаются возвратом долгов.

Несмотря на то, что на предприятии есть отдел службы безопасности, непосредственные функции по защите информации он не выполняет. Данную функцию на себя берет отдел службы безопасности центрального офиса, располагающегося в г. Саратов. Он координирует работу по защите информации на всех филиалах.

Системный администратор занимается ремонтом и обслуживанием компьютерных и иных технических устройств на предприятии. В том числе следит за работой сервера.

В отделе продаж работают торговые представители, занимающиеся посещением торговых точек.

Менеджер по продажам руководит отделом продаж и контролирует все процессы в работе торговых представителей.

Руководителем транспортного отдела является менеджер по транспорту. В его подчинение входят заместители менеджера по транспорту, водители-экспедиторы, водители офиса и водители автобуса.

1.6 Описание локальной вычислительной сети предприятия

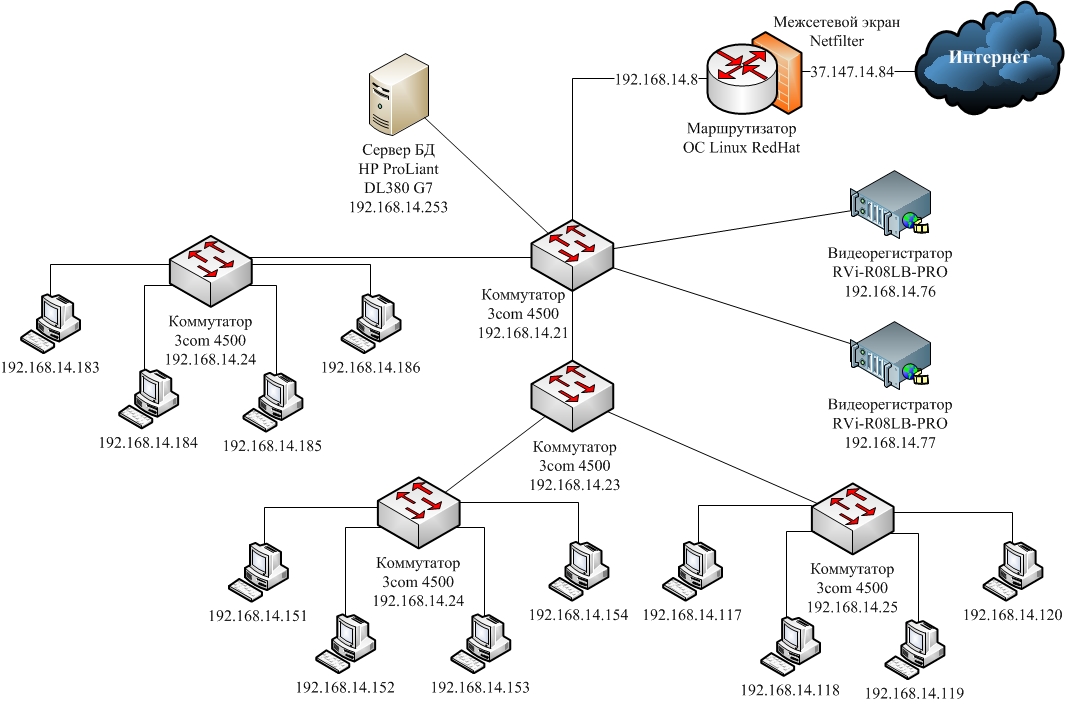

Проанализировав структуру локальной вычислительной сети предприятия ООО «Поставка» в г. Москва, была построена ее схема, представленная на рисунке 1.5.

Рисунок 1.5 Схематичное представление структуры локальной вычислительной сети

На предприятии используются два видеорегистратора RVi-R08LB-PRO с IP-адресами 192.167.11.76-77.

На сервере модели HP ProLiant DL380 G7 установлена операционная система Microsoft Windows Server 2012 R2. Данный сервер располагается в отдельном помещении, попасть куда можно только через отдел информационных технологий.

Пять сетевых коммутаторов модели 3com 4500. Три из них соединяются с автоматизированными рабочими станциями, еще один только с тремя другими коммутаторами, являясь своеобразным «мостом» и последний, с сервером, видеорегистраторами, двумя коммутаторами и маршрутизатором.

В качестве маршрутизатора выступает операционная система Linux RedHat со встроенным программным межсетевым экраном Netfilter.

1.6 Анализ защищаемой на предприятии информации

В силу своей деятельности, сотрудникам предприятия приходится работать не только документами, имеющими гриф «Коммерческая тайна», но и с персональными данными. Разумеется, особое внимание нужно уделить обоим видам конфиденциальных сведений.

1.6.1 Сведения, являющиеся коммерческой тайны

На предприятии есть четкое разграничение всей информации, являющей коммерческой тайной, по видам деятельности. Всего таких видов двенадцать:

а) производственная деятельность;

б) управление;

в) планы;

г) совещания;

д) рынок;

е) партнеры;

ж) переговоры;

з) контракты;

и) цены;

к) тендеры, торги, аукционы;

л) наука и техника, технология;

м) безопасность.

Для более лучшего понимания можно привести примеры документов с грифом «Коммерческая тайна». Так, ими являются следующие документы:

а) карточка клиента;

б) показатели эффективности работы кладовщиков и комплектовщиков;

в) дифференциация цен по прайсам;

г) акт инвентаризации (по складам и датам);

д) матрица продаж и остатков;

е) распоряжение по акциям;

ж) алгоритм проведения процессов управления.

1.6.2 Персональные данные

Так как на предприятии обрабатываются персональные данные, необходимо обеспечить их защиту (в соответствии с Федеральным законом 27.07.2006 г. № 152-ФЗ «О персональных данных», последняя редакция от 23.07.2013 № 205-ФЗ).

Со 2 июня 2013 г. вступил в силу приказ ФСТЭК № 21 от 18.02.2013 г. «Об утверждении Состава и содержания организационных и технических мер по обеспечению безопасности персональных данных при их обработке в информационных системах персональных данных», в котором установлены новые рекомендации по обеспечению безопасности персональных данных.

В постановлении правительства Российской Федерации от 01.11.2012 № 1119 «Об утверждении требований к защите персональных данных при их обработке в информационных системах персональных данных» установлено три типа актуальных угроз:

а) угрозы 1-го типа актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в системном программном обеспечении, используемом в информационной системе;

б) угрозы 2-го типа актуальны для информационной системы, если для нее в том числе актуальны угрозы, связанные с наличием недокументированных (недекларированных) возможностей в прикладном программном обеспечении, используемом в информационной системе;

в) угрозы 3-го типа актуальны для информационной системы, если для нее актуальны угрозы, не связанные с наличием недокументированных (недекларированных) возможностей в системном и прикладном программном обеспечении, используемом в информационной системе.

Данные угрозы необходимы для установления уровня защищенности персональных данных, которых существует всего четыре. Для нашего предприятия подходит четвертый уровень защищенности персональных данных при их обработке в информационной системе: «для информационной системы актуальны угрозы 3-го типа, и информационная система обрабатывает иные категории персональных данных сотрудников оператора или иные категории персональных данных менее чем 100000 субъектов персональных данных, не являющихся сотрудниками оператора».

В приказе ФСТЭК № 21 определены следующие меры по обеспечению безопасности персональных данных (выделены необходимые для четвертого уровня защищенности персональных данных):

а) идентификация и аутентификация субъектов доступа и объектов доступа;

б) управление доступом субъектов доступа к объектам доступа;

в) регистрация событий безопасности;

г) антивирусная защита;

д) контроль (анализ) защищенности персональных данных;

е) защита среды виртуализации;

ж) защита технических средств;

з) защита информационной системы, ее средств, систем связи и передачи данных.

Помимо этого, для обеспечения четвертого уровня защищенности персональных данных применяются межсетевые экраны пятого класса, системы обнаружения вторжений и средства антивирусной защиты не ниже пятого класса и средства вычислительной техники не ниже шестого класса.

Если смотреть на наше предприятие, то можно выделить среди всей циркулирующей на предприятии информации следующие сведения, относящиеся к персональным данным:

а) счета клиентов (покупателей), поставщиков товаров и услуг;

б) ведомости на выдачу заработной платы;

в) личная информация сотрудников (такая как: биография, копия паспорта, трудовая книга, военный билет, справка о доходах, справка о судимости, размер заработной платы и сумма премиальных);

г) сведения о кандидатах;

д) данные по клиентам (паспортные сведения, ИНН (только в том случае, если клиент зарегистрирован как юридическое лицо), приказ о назначении (только в том случае, если клиент не является владельцем фирмы, с которой заключается договор), документ о собственности-аренде помещения для реализации продукции, справка из налоговой, договор).

1.6.3 Информационные потоки

У каждого из отделов выделяют внешние и внутренние информационные потоки. Помимо этого, существуют еще и входные и выходные, относящиеся как к внешним, так и к внутренним. Информационные потоки по отделам: бухгалтерия, отдел информационных технологий, транспортный отдел, служба безопасности, отдел маркетинга, отдел хранения и комплектации, отдел по работе с персоналом, отдел продаж. Как видно из списка, некоторые информационные данные циркулируют между разными структурными подразделениями. Например, сведения об акциях и маркетинговых мероприятиях, циркулирующих между отделом продаж и отделом маркетинга.