Файл: Основная часть 2 Список использованных источников 7.doc

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 25.10.2023

Просмотров: 20

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Содержание

Основная часть 2

Список использованных источников 7

Основная часть

Компьютерные преступления (computer crime) - это преступления, совершенные с использованием компьютерной информации. При этом, компьютерная информация является предметом и (или) средством совершения преступления [2].

Первое преступление с использованием компьютера в бывшем СССР было зарегистрировано в 1979 г. в Вильнюсе. Ущерб государству от хищения составил 78,5 тыс. рублей.

Компьютерные преступления условно можно подразделить на две основные категории:

- преступления, связанные с вмешательством в работу компьютеров;

- преступления, использующие компьютеры как необходимые технические средства преступлений.

К классификации компьютерных преступлений наиболее рационально подходить с позиций состава преступления, которое можно отнести к разряду компьютерных. Как правило, в настоящее время четко не определен состав компьютерных преступлений, можно выделить ряд видов противоправных действий, которые могут быть включены в него. Перечислим некоторые виды преступлений, связанных с вмешательством в работу компьютеров:

- «за дураком» - физическое проникновение в производственные помещения.

- «за хвост» в результате злоумышленники «за хвост» уводят законного пользователя от линии связи и ждут сигнала, означающего конец работы.

- «абордаж» - хакер автоматически или с использованием автоматического программного обеспечения подбирает код (пароль) доступа к КС системе, используя обычный телефонный аппарат.

- «неспешный выбор», или убийца рассматривает, изучает и анализирует систему защиты от НСД: ее слабые места, выявляет уязвимые участки системы защиты от НСД (дыра, люк) и вводит дополнительные команды для разрешающего доступа.

- «Маскарад» - преступник проникает в компьютерную систему с целью выдать себя за законного пользователя, используя его коды (пароли) и другие шифры;

- «Мистификация» - злоумышленник создает условия для того, чтобы законный пользователь осуществлял связь с нелегальным терминалом и был уверен в том, что он является необходимым ему законным абонентов.

- «Аварийный» - злоумышленник создает условия для возникновения сбоев или других отклонений в работе СВТ. При этом он включает специальную программу, которая позволяет получить доступ к наиболее ценным данным в аварийном режиме. Также в этом режиме возможно «отключение» всех имеющихся средств защиты информации.

- Манипуляция данными и управляющими командам [4].

В качестве объекта преступления выступают отношения по защите компьютерных систем от несанкционированного доступа. Наименование компьютерной информации (computer information) - это информация, которая находится в памяти ЭВМ и зафиксирована на машинных или иных носителях в электронно-цифровой форме, или передается по каналам связи посредством электромагнитных сигналов с реквизитами, позволяющими ее идентифицировать [3].

Информация различного характера находится в базе данных, которая является объективной формой представления и организации совокупности информации для того чтобы они могли быть найдены и обработаны с помощью ЭВМ.

Запрет на доступ в закрытую информационную систему должен быть установлен для лиц, которые не являются законными пользователями или имеют разрешение работать с данной информацией. «Неправомерный доступ к охраняемой законом компьютерной информации, то есть информации на машинном носителе, в электронно-вычислительной машине (ЭВМ), системе ЭВМ или их сети» (ч.1 ст.272 УК РФ) «Уничтожение, блокирование и копирование информации, нарушение работы ЭВМ, системы ЭВМ.

Компьютерные хакеры «электронные корсары», «компьютерные пираты» - так называют компьютерных правонарушителей, которые незаконно несанкционированно осуществляют противоправный доступ в чужие информационные сети. «Внутри» компьютерной системы злоумышленники могут изменять, удалять или копировать данные, хранящиеся в сети. Неизвестный хакер может собрать конфиденциальную личную и финансовую информацию о компании или отдельном лице, а затем использовать ее для получения взятки либо путем банковского мошенничества. Может перехватить информацию по линиям связи, скопировать данные из сети Интернет и зафиксировать номера кредитных карт и личные пароли. При помощи хакера можно ввести в систему программные коды или изменить существующие, и компьютеры будут выполнять команды этого хакера.

Развитие международной компьютерной преступности поставило мировое сообщество перед необходимостью налаживать международное сотрудничество и совместно бороться с компьютерными преступниками.

Первый документ Совета Европы – Рекомендации № R89 (9) Комитета Министров Совета Европы о преступлениях с компьютерами (13 сентября 1989 года). К перечисленным правонарушениям, рекомендованных для включения в национальное законодательство

, отнесены:

– компьютерное мошенничество

– компьютерный подлог

– причинение ущерба компьютерным данным и программам

– компьютерный саботаж

– несанкционированный доступ

– несанкционированный перехват

– несанкционированное воспроизведение микросхем.

И вскоре была принята «Конвенция об киберпреступлениях». Они содержат множество процессуальных положений. Российскую Федерацию пригласили в состав «Соглашения о сотрудничестве государств-участников СНГ по борьбе с преступностью в сфере компьютерной информации».[5].

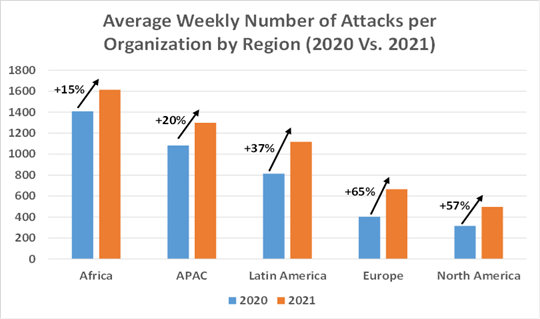

6 октября 2021 года компания Check Point Software Technologies сообщила результаты анализа актуальных киберугроз по всему миру. Анализ показал, что число кибератак в 2021 году выросло на 40% по сравнению с 2020 годом. В России количество атак увеличилось на 54% год к году.

После небольшого падения в первые недели 2020 года уже с марта 2020 в мире произошел значительный рост количества атак, который достиг своего пика в сентябре 2021 года. Тогда число атак на организацию в мире составило более 870 в неделю - это вдвое превышает количество атак в марте 2020 года.

Кибератаки по регионам

№1 - Африка: в среднем 1615 атак в неделю на организацию, что на 15% больше, чем в 2020 году.

№2 - Азиатско-Тихоокеанский регион: в среднем 1299 атак в неделю на организацию - на 20% выше год к году.

№3 - Латинская Америка: 1117 атак, на 37% больше, чем в 2020 году.

№4 - Европа: в среднем 665 атак в неделю, что на 65% больше, чем в 2020 году.

№5 - Северная Америка: в среднем 497 атак в неделю, рост на 57%.

Европа и Северная Америка испытали самый резкий рост числа кибератак по сравнению с 2020 годом - увеличение на 65% и 57% соответственно.

В Азиатско-Тихоокеанском регионе наблюдается наибольшее количество попыток атак программ-вымогателей: в 2021 году каждую неделю им подвергается одна из 34 организаций. Наглядно можно рассмотреть на графике [7].

Примеры компьютерных преступлений:

-

Также можно привести в качестве примера и широко известную отечественную программу «Консультант Плюс» с регулярно обновляемой компьютерной базой российского законодательство. Благодаря постоянной работе программистов фирмы по улучшению систем защиты, тысячи нелегальных копий взломанной программы находятся на территории страны. Первая, уже шестая версия «Консультанта» была привязана к дате создания компьютера и записана в его постоянной памяти. Уже через две недели после выхода этой версии программы хакеры создали программу, эмулирующую дату на любой ЭВМ. Каждый может найти такую программу в компьютерных сетях и бесплатно установить на свой ПК базу данных, стоимость которой превышает 1000$ США. -

04 ноября 2004 г. в Америке впервые осудили распространителей спама - сообщений, отправленных компьютерным пользователям без их согласия; Заседатели суда города Лисбург в штате Вирджиния признали брата и сестру Джереми Джейнса, Джессику Дегрут виновной во взяточничестве с помощью массовой рассылки рекламных электронных писем. По мнению присяжных, вину подсудимых усугубило то обстоятельство, что они очень хорошо заработали на мошенничестве. Сестра и брат рассылали рекламу некоего интернет-продукта, который якобы позволяет клиентам зарабатывать по 75 долларов в час, работая на дому. Согласно показаниям свидетелей, в ходе следствия и суда выяснилось, что на эту приманку клюнули 10 тысяч пользователей Интернета. В результате 30-летний Джереми Джейнс, согласно обвинению, получил 24 миллиона долларов. Однако, по мнению присяжных заседателей, он должен был быть осужден на девять с половиной лет лишения свободы, а обвинение требовало 15 лет. По мнению присяжных, ее сестра была виновной в гораздо меньшей степени и ей было предложено оштрафовать ее на 7,5 тысяч долларов. Еще один из них, по версии следствия, был оправдан.

В 2003 году был принят закон, согласно которому интернет-мошенники были осуждены по новому закону. Закон запрещает массовый выпуск электронных писем с скрытым обратным адресом. -

18.08.2009 г. Американец и двое его русских сообщников обвиняются в совершении крупнейшего киберпреступления, которое было совершено в истории США – краже 130 миллионов номеров банковских карт. Как только будет установлена вина основного подозреваемого, его могут приговорить к 25 годам тюрьмы и штрафу в $500 млн. Троим подозреваемым в краже 130 млн номеров кредитных и дебетовых карт предъявлено обвинение. Власти страны называют это крупнейшим преступлением такого рода в истории США. Обвиняется Альберт Гонсалес (Albert Gonzalez), двадцативосьмилетний житель Майами и двое его неназванных сообщников, предположительно проживающие в России. Их обвиняют в взломе корпоративных компьютерных сетей с целью краж номеров банковских карт. При этом власти США отмечают, что довольно продвинутый метод атаки преступников помог избежать обнаружения отвечающими за безопасность систем программами. В частности, пострадали платежная система Heartland Payment Systems из Нью-Джерси, национальная сеть магазинов 7Eleven и сети супермаркетов Hannaford Brothers. Другие компании также пострадали от этого преступления. Гонсалес, находящийся сейчас под арестом и находящийся в заключении после задержания, может быть приговорен к 25 годам тюрьмы и выплате штрафа в размере до $500 тыс., пишет Wall Street Journal. Согласно заявлению правоохранительных органов, Альберт Гонсалес, известный в интернете под никами «segvec», «soupnazi» и «j4guar17», вместе со своими сообщниками начал взламывать компьютерные сети и воровать номера кредитных и дебетовых карт в октябре 2006 года. Украденные данные пересылались на серверы злоумышленников. Похищенные номера продавались. До мая 2008 г., Гонсалесу уже предъявлялось обвинение в хакерской атаке на компьютерную сеть ресторанной компании [6].

Исследование отечественного и зарубежного законодательства по вопросам компьютерной информации привело к выводу о необходимости детального изучения состава преступлений в области информационных технологий для их правильного определения и повышения эффективности уголовно-правовой борьбы с ними. Также необходимо унифицировать уголовное законодательство различных государств, в том числе и Российской Федерации. В частности, речь идет о уголовной ответственности за преступления компьютерного характера с использованием компьютера.

Список использованных источников

-

Уголовный кодекс Российской Федерации от 13.06.1996 N 63-ФЗ (ред. от 25.02.2022)//Собрание законодательства Российской Федерации от 17 июня 1996 г. N 25 ст. 2954 -

Архипов А. Цифровые объекты как предмет хищения // Уголовное право. - 2020. - N 6. - С.16-23. -

Болсуновская Л. Мошенничество в сфере компьютерной информации: анализ судебной практики // Уголовное право. - 2016. - N 2. - С.12-16. -

Далгалы Т.А. Киберкриминология: вызовы XXI века // Рос. юстиция. - 2020. - N 10. - С.19-21. -

Конвенция о преступности в сфере компьютерной информации (EST № 185) от 23 ноября 2001 // Консультант плюс: справочно-правовая система. -

10 самых громких кибератак в истории [Электрон. ресурс] URL: https://lifehacker.ru/samye-gromkie-kiberataki-v-istorii/ (Дата обращения 30.05.2022). -

Число кибератак России и в мире [Электрон. ресурс] URL: https://www.tadviser.ru/index.php/Статья:Число_кибератак_в_России_и_в_мире. (Дата обращения 30.05.2022).