Файл: Тестовые задания по разделу 1 Организация компьютерных сетей Определение компьютерной сети.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 29.10.2023

Просмотров: 203

Скачиваний: 2

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Тестовые задания по разделу 1 «Организация компьютерных сетей»

1. Определение компьютерной сети:

а) совокупность компьютеров, между которыми возможен информационный обмен без промежуточных носителей информации;

б) совокупность компьютеров, между которыми возможен информационный обмен с помощью промежуточных носителей информации;

в) глобальная сеть общего доступа;

г) совокупность компьютеров, располагающих одинаковой информацией;

д) группа компьютеров, размещенных в одном помещении;

2. Компьютер сети, предоставляющий свои ресурсы –

а) ПК-клиент;

б) нуль-модем;

в) сетевой адаптер;

г) сервер;

д) мультимедийный компьютер.

3. Сеть равноправных компьютеров –

а) одноранговая сеть;

б) иерархическая сеть;

в) локальная сеть;

г) глобальная сеть;

д) виртуальная частная сеть.

4. Минимальное количество компьютеров, необходимое для образования простейшей компьютерной сети –

а) 2;

б) 3;

в) 4;

г) 5;

д) более 10.

5. Основная единица информации в компьютерных сетях:

а) бит;

б) байт;

в) пакет;

г) маркер;

д) бод.

6. При дуплексном соединение данные перемещаются...

а) только в одном направлении;

б) пульсируя;

в) в обоих направлениях, но в разное время;

г) в обоих направлениях одновременно;

д) в направлении сервера.

7.Под топологией компьютерной сети понимается...

а) совокупность компьютеров, между которыми возможен информационный обмен без промежуточных носителей информации;

б) физическое расположение компьютеров сети друг относительно друга и способ соединения их линиями связи;

в) совместное использование ресурсов (данных, приложений, периферийных устройств) и осуществление интерактивной связи (в реальном режиме времени) между пользователями сети;

г) электрические и информационные связи между компьютерами;

д) правила организации передачи данных в сети.

8. Топология, при которой все компьютеры параллельно подключаются к одной линии связи и информация от каждого компьютера одновременно передается всем остальным компьютерам, называется...

а) звезда;

б) Ethernet;

в) шина;

г) кольцо;

д) Fast Ethernet.

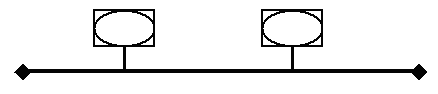

9. Сеть, изображенная на рис. 1, соответствует топологии:

а) «кольцо»;

б) «звезда»;

в) «общая шина».

Р

ис. 1. Топология

ис. 1. Топология10. Сеть равноправных компьютеров, каждый из которых может предоставлять свои ресурсы и использовать ресурсы других компьютеров, называется:

а) одноранговой;

б) с выделенным сервером.

11. Скорость передачи данных – это:

а) количество бит информации, передаваемой в единицу времени;

б) количество байт информации, переданной с одного компьютера на другой;

в) количество файлов, передаваемых в единицу времени;

г) количество бит достоверной информации, передаваемой в единицу времени.

12. Для хранения данных пользователей сети и обеспечения доступа пользователей к этим данным применяется:

а) файл-сервер;

б) рабочая станция;

в) клиент-сервер;

г) коммутатор.

13. OSI – это:

а) операционная система, с которой работает пользователь сети;

б) эталонная модель взаимодействия открытых систем;

в) сетевой протокол;

г) метод доступа.

14. Что такое архитектура сети?

а) набор уровней

б) набор протоколов

в) набор протоколов и уровней

г) набор интерфейсов

д) набор уровней и интерфейсов

15. Какие протоколы принадлежат транспортному уровню модели TCP/IP?

а) ADSL

б) TCP

в) IPX ?

г)UDP

16. Укажите, какие из нижеприведенных характеристик могут описывать надежность сети.

а) Время наработки на отказ

б) Вероятность отказа

в) Интенсивность отказов

г) Вероятность доставки пакета через ТС

17. Что позволяет сеть частным лицам?

а) Организовать «домашний офис», работать удалённо

б) Получать доступ к многочисленным источникам информации по всему миру

в) Получать доступ к базам данных ФБР и МО США

г) Управлять автомобилем

18. Недостатками модели OSI являются:

а) Малая функциональность уровней и соответствующих протоколов

б) Нетехнологичность уровней и соответствующих протоколов

в) Труднореализуемость уровней и соответствующих протоколов

г) Не наглядность модели

19. Что является функциями сетевого уровня модели OSI?

а) Контроль четности пакетов при получении их с физического канала

б) Тарификация услуг передачи данных

в) Маршрутизация пакетов между отправителем и получателем

г) Управление пользовательскими сессиями

20. Отметьте, какие вопросы решаются на транспортном уровне.

а) Выбор маршрута передачи

б) Обнаружение перегрузок

в) Учет и тарификация услуг

г) Функции шлюза в другую ТС

д) Управление потоком

е) Выбор качества сервиса на сетевом уровне для транспортного соединения

ж) Установка и разрыв соединения

з) Адресация отправителя и получателя

к) Разделение сообщения уровня сессии на части и сборка их в единое сообщение

21. При передаче между уровнями сообщение подвергается следующим преобразованиям:

а) Разбивается на части.

б) Собирается из частей.

в) Добавляется заголовок.

г) Добавляется хвост.

д) Добавляется и заголовок, и хвост

22. В чем отличие моделей OSI и TCP/IP?

а) В модели TCP/IP выделены понятия сервиса, протокола и интерфейса, тогда как в модели OSI они явно не определены.

б) В модели OSI выделены понятия сервиса, протокола и интерфейса, тогда как в модели TCP/IP они явно не определены.

в) В модели TCP/IP поддерживается только сервис без соединений, тогда как в модели OSI поддерживается сервис с соединениями и без.

г) В модели TCP/IP и в модели OSI поддерживается сервис с соединениями и без соединений.

23. Стандартизующими организациями в Интернете являются:

а) IETF

б) GOST

в) UNO

г) ISOC

24. Какие существуют типы каналов?

а) Один ко многим

б) Точка-точка

в) Группового доступа

г) Множественного доступа

25. Сколько уровней в модели OSI ISO?

а) 4

б) 5

в) 7

г) 11

26. Поколения ЭВМ различают по _________ .

а) способам доступа пользователей к вычислительной установке

б) степени интеграции элементной базы

в) способам соединения ЭВМ между собой в сети

27. Что такое интегрированный сервис в сети?

а) Возможность использовать оборудование разных производителей

б) Возможность не только использовать, но и создавать программы

в) Возможность передавать разнородные потоки данных (видео, звук)

28. Отметьте основные критерии, по которым различают системы передачи данных.

а) Способ передачи сигналов

б) Способ передачи потоков данных

в) Способ коммутации потоков данных

г) Вид сигнала (аналоговый/цифровой), передаваемого по каналам

д) Типы каналов

е) Тип используемых коммутаторов

ж)Расположение коммутаторов

з) Топология системы

29. Что такое протокол?

а) Правила и соглашения по установлению связи и её поддержанию

б) Правила и соглашения по типам передаваемых данных и защите информации

в) Список услуг и правила по их предоставлению

г) Множество точек доступа к сервисам

30. В чем заключаются недостатки модели TCP/IP?

а) Чрезмерная сложность модели

б) Недостаточная проработанность основных протоколов - TCP и IP.

в) Описывает лишь один стек протоколов - TCP/IP.

г) Не разделяет физической среды и канала передачи данных.

31. Какие протоколы принадлежат межсетевому уровню модели TCP/IP?

а) PPP

б) IP

в) ICMP

г) UDP

32. Что наиболее полно характеризует коммутацию каналов?

а) Данные передаются по произвольным маршрутам в любом порядке, дешевая технология, большой опыт эксплуатации.

б) Широко используется в современных локальных сетях.

в) Сохраняется порядок передаваемых данных, развитая инфраструктура, большой опыт создания.

г) Использует, в основном, беспроводные среды передачи данных.

33. Что такое архитектура сети?

а) Набор уровней

б) Набор протоколов

в) Набор протоколов и уровней

г) Набор интерфейсов

д) Набор уровней и интерфейсов

34. Система передачи данных состоит из ______________.

а) каналов, проводов, дорог

б) каналов, каналообразующей аппаратуры, переключающих элементов

в) каналов, каналообразующей аппаратуры, повторителей

г) проводов, каналообразующей аппаратуры, переключающих элементов

35. Что из нижеперечисленного наиболее точно описывает канал передачи данных?

а) Линии связи самой различной природы

б) Цепочка людей, через которых следует посылка от отправителя к получателю

г) Длинная и глубокая выемка в грунте

36. Отметьте, какие вопросы решаются на физическом уровне.

а) Максимальный и минимальный уровень сигнала

б) Способы предоставления данных в виде электромагнитных сигналов

в) Длительность сигнала

г) Выбор способа представления байта

д) Обнаружение ошибок передачи

е) Управление потоком

ж) Способ передачи уведомления о приеме фрейма

з) Управление доступом к каналу

37. По каким критериям принято классифицировать системы передачи данных?

а) Способ коммутации потоков данных, используемый метод кодирования, топология системы

б) Способ коммутации потоков данных, тип каналов, топология системы

в) Способ передачи данных по каналу, тип каналов, топология системы

г) Способ передачи данных по каналу, тип каналов, тип коммутационных устройств

38. Локальная сеть – это сеть масштаба __________.

а) комнаты

б) корпуса

в) города

г) локатора

39. Что является функциями уровня сессий модели OSI?

а) Синхронизация между отправителем и получателем

б) Контроль потока данных между отправителем и получателем

в) Управление маркером

г) Управление диалогом

40. Что является функциями уровня представления модели OSI?

а) Обеспечение перекодирования данных между различными форматами

б) Обеспечение управления сессиями пользователя

в) Обеспечение кодирования данных для передачи по физическому каналу

г) Обеспечение соответствия представления данных у отправителя и получателя

| Проверочная работа по разделу 2 «Сетевые протоколы» | |||||||||||||||||||

| Вариант № 1 | | ||||||||||||||||||

| 1). В терминологии сетей TCP/IP маской сети называют двоичное число, которое показывает, какая часть IP-адреса узла сети относится к адресу сети, а какая – к адресу узла в этой сети. Адрес сети получается в результате применения поразрядной конъюнкции к заданному адресу сети и его маске. По заданным IP-адресу сети и маске определите адрес сети: IP-адрес: 145.92.137.88 Маска: 255.255.240.0 При записи ответа выберите из приведенных в таблице чисел 4 фрагмента четыре элемента IP-адреса и запишите в нужном порядке соответствующие им буквы без точек

| | ||||||||||||||||||

| BHEA 2). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP –адрес узла: 142.9.227.146 Маска: 255.255.224.0 При записи ответа выберите из приведенных в таблице чисел четыре элемента IP-адреса и запишите в нужном порядке соответствующие им буквы, без использования точек.

| | ||||||||||||||||||

| FBHA 3). Маской подсети называется 32-разрядное двоичное число, которое определяет, какая часть IP-адреса компьютера относится к адресу сети, а какая часть IP-адреса определяет адрес компьютера в подсети. В маске подсети старшие биты, отведенные в IP-адресе компьютера для адреса сети, имеют значение 1; младшие биты, отведенные в IP-адресе компьютера для адреса компьютера в подсети, имеют значение 0. Если маска подсети 255.255.255.224 и IP-адрес компьютера в сети 162.198.0.157, то по-рядковый номер компьютера в сети равен __29___ | | ||||||||||||||||||

| 4). В терминологии сетей TCP/IP маской подсети называется 32-разрядное двоичное число, определяющее, какие именно разряды IP-адреса компьютера являются общими для всей подсети – в этих разрядах маски стоит 1. Обычно маски записываются в виде четверки десятичных чисел – по тем же правилам, что и IP-адреса. Для некоторой подсети используется маска 255.255.248.0. Сколько различных адресов компьютеров допускает эта маска? Примечание. На практике для адресации компьютеров не используются два адреса: адрес сети и широковещательный адрес | | ||||||||||||||||||

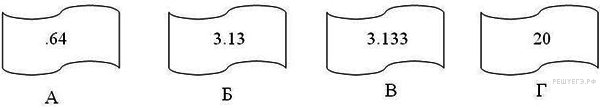

| 2046 5). Петя записал IP─адрес школьного сервера на листке бумаги и положил его в карман куртки. Петина мама случайно постирала куртку вместе с запиской. После стирки Петя обнаружил в кармане четыре обрывка с фрагментами IP─адреса. Эти фрагменты обозначены буквами А, Б, В и Г. Восстановите IP─адрес. В ответе укажите последовательность букв, обозначающих фрагменты, в порядке, соответствующем IP─адресу.  | | ||||||||||||||||||

| Вариант № 2 | | ||||||||||||||||||

| 1). Маской подсети называется 32-разрядное двоичное число, которое определяет, какая часть IP-адреса компьютера относится к адресу сети, а какая часть IP-адреса определяет адрес компьютера в подсети. В маске подсети старшие биты, отведенные в IP-адресе компьютера для адреса сети, имеют значение 1; младшие биты, отведенные в IP-адресе компьютера для адреса компьютера в подсети, имеют значение 0. Если маска подсети 255.255.224.0 и IP-адрес компьютера в сети 206.158.124.67, то номер компьютера в сети равен__7235___ | | ||||||||||||||||||

| 2). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP-адрес узла: 64.128.208.194 Маска: 255.255.224.0 При записи ответа выберите из приведённых в таблице чисел четыре элемента IP-адреса сети и запишите в нужном порядке соответствующие им буквы без использования точек.

BCDA | | ||||||||||||||||||

| 3). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая – к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP-адрес узла: 100.135.223.130 Маска: 255.255.252.0 При записи ответа выберите из приведённых в таблице чисел четыре элемента IP-адреса и запишите в нужном порядке соответствующие им буквы, без использования точек.

BDGA | | ||||||||||||||||||

| 4). В терминологии сетей TCP/IP маской подсети называется 32-разрядное двоичное число, определяющее, какие именно разряды IP-адреса компьютера являются общими для всей подсети - в этих разрядах маски стоит 1. Обычно маски записываются в виде четверки десятичных чисел - по тем же правилам, что и IP-адреса. Для некоторой подсети используется маска 255.255.255.128. Сколько различных адресов компьютеров теоретически допускает эта маска, если два адреса (адрес сети и широковещательный) не используют? 126 | | ||||||||||||||||||

| 5). На сервере test.edu находится файл demo.net, доступ к которому осуществляется по протоколу http. Фрагменты адреса данного файла закодированы буквами А, Б ... Ж (см. таблицу). Запишите последовательность этих букв, которая кодирует адрес указанного файла в Интернете. A t st Б demo В :// Г / Д http Е .edu Ж .net | | ||||||||||||||||||

| Вариант № 3 | | ||||||||||||||||||

| 1). В терминологии сетей TCP/IP маской подсети называется 32-разрядное двоичное число, определяющее, какие именно разряды IP-адреса компьютера являются общими для всей подсети - в этих разрядах маски стоит 1. Обычно маски записываются в виде четверки десятичных чисел - по тем же правилам, что и IP-адреса. Для некоторой подсети используется маска 255.255.255.192. Сколько различных адресов компьютеров теоретически допускает эта маска, если два адреса (адрес сети и широковещательный) не используют? 62 | | ||||||||||||||||||

| 2). Если маска подсети 255.255.240.0 и IP-адрес компьютера в сети 232.126.150.18, то номер компьютера в сети равен_____1554 | | ||||||||||||||||||

| 3). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP –адрес узла: 142.9.227.146 Маска: 255.255.224.0 При записи ответа выберите из приведенных в таблице чисел четыре элемента IP-адреса и запишите в нужном порядке соответствующие им буквы, без использования точек.

FBHA | | ||||||||||||||||||

| 4). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP-адрес узла: 224.230.250.29 Маска: 255.255.240.0 При записи ответа выберите из приведённых в таблице чисел четыре элемента IP-адреса и запишите в нужном порядке соответствующие им буквы, без использования точек.

DEFA | | ||||||||||||||||||

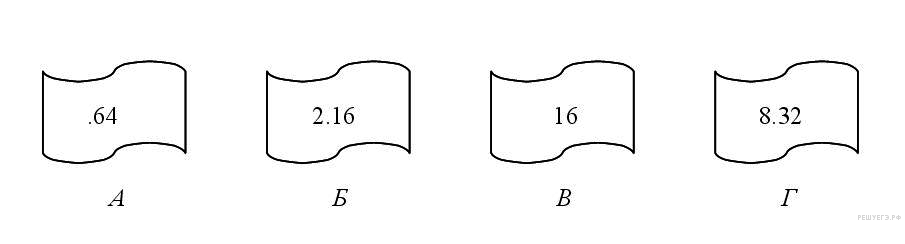

| 5). На месте преступления были обнаружены четыре обрывка бумаги. Следствие установило, что на них записаны фрагменты одного IP-адреса. Криминалисты обозначили эти фрагменты буквами А, Б, В и Г. Восстановите IP-адрес. В ответе укажите последовательность букв, обозначающих фрагменты, в порядке, соответствующем IP-адресу.  | | ||||||||||||||||||

| Вариант № 4 | | ||||||||||||||||||

| 1). В терминологии сетей TCP/IP маской подсети называется 32-разрядное двоичное число, определяющее, какие именно разряды IP-адреса компьютера являются общими для всей подсети – в этих разрядах маски стоит 1. Обычно маски записываются в виде четверки десятичных чисел - по тем же правилам, что и IP-адреса. Для некоторой подсети используется маска 255.255.254.0. Сколько различных адресов компьютеров теоретически допускает эта маска, если два адреса (адрес сети и широковещательный) не используют? 510 | | ||||||||||||||||||

| 2). Если маска подсети 255.255.252.0 и IP-адрес компьютера в сети 226.185.90.162, то номер компьютера в сети равен_____674 | | ||||||||||||||||||

| 3). В терминологии сетей TCP/IP маской сети называется двоичное число, определяющее, какая часть IP-адреса узла сети относится к адресу сети, а какая — к адресу самого узла в этой сети. Обычно маска записывается по тем же правилам, что и IP-адрес. Адрес сети получается в результате применения поразрядной конъюнкции к заданному IP-адресу узла и маске. По заданным IP-адресу узла и маске определите адрес сети. IP-адрес узла: 130.131.132.64 Маска: 255.255.192.0 При записи ответа выберите из приведённых в таблице чисел четыре элемента IP-адреса сети и запишите в нужном порядке соответствующие им буквы без использования точек.

DECA | | ||||||||||||||||||

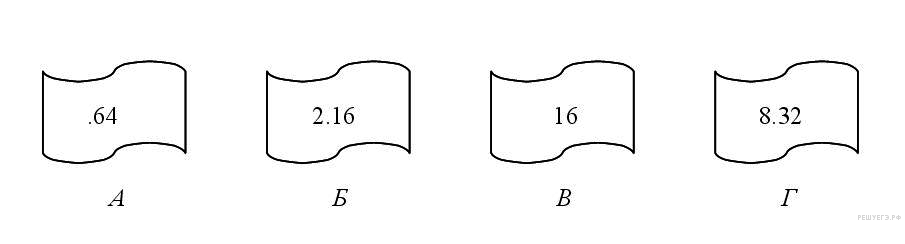

| 4) На месте преступления были обнаружены четыре обрывка бумаги. Следствие установило, что на них записаны фрагменты одного IP-адреса. Криминалисты обозначили эти фрагменты буквами А, Б, В и Г. Восстановите IP-адрес. В ответе укажите последовательность букв, обозначающих фрагменты, в порядке, соответствующем IP-адресу.  | | ||||||||||||||||||

| 5). На сервере info.edu находится файл exam.net, доступ к которому осуществляется по прото-колу http. Фрагменты адреса данного файла закодированы буквами а, Ь, с ... g (см. таблицу). Запишите последовательность этих букв, которая кодирует адрес указанного файла в Интернете.

| | ||||||||||||||||||