Файл: Отчет о прохождении практики научноисследовательская.docx

Добавлен: 07.11.2023

Просмотров: 290

Скачиваний: 13

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Выполнение требований Политики ИБ является обязательным для всех структурных подразделений Университета.

Ответственность за соблюдение информационной безопасности несет каждый сотрудник Университета. На лиц, работающих по договорам гражданско-правового характера, положения настоящей политики распространяются в случае, если это обусловлено в таком договоре.

Характеризуя концептуальную схему обеспечения информационной безопасности, следует отметить, что политика ИБ Университета направлена на защиту информационных ресурсов (активов) от угроз, исходящих от противоправных действий злоумышленников, уменьшение рисков и снижение потенциального вреда от аварий, непреднамеренных ошибочных действий сотрудников Университета, технических сбоев автоматизированных систем, неправильных технологических и организационных решений в процессах поиска, сбора хранения, обработки, предоставления и распространения информации и обеспечение эффективного и бесперебойного процесса деятельности.

Наибольшими возможностями для нанесения ущерба обладает собственный персонал Университета. Риск аварий и технических сбоев в автоматизированных системах определяется состоянием аппаратного обеспечения, надежностью систем энергоснабжения и телекоммуникаций, квалификацией сотрудников и их способностью к адекватным и незамедлительным действиям в нештатной ситуации.

Стратегия обеспечения ИБ Университета заключается в использовании заранее разработанных мер противодействия атакам злоумышленников, а также программно-технических и организационных решений, позволяющих свести к минимуму возможные потери от технических аварий и ошибочных действий сотрудников школы.

Основными принципами обеспечения ИБ являются:

-постоянный и всесторонний анализ автоматизированных систем и трудового процесса с целью выявления уязвимости информационных активов Университета;

-своевременное обнаружение проблем, потенциально способных повлиять на ИБ Университета, корректировка моделей угроз и нарушителя;

-разработка и внедрение защитных мер;

-контроль эффективности принимаемых защитных мер;

-персонификация и разделение ролей и ответственности между сотрудниками Университета за обеспечение ИБ Университета исходит из принципа персональной и единоличной ответственности за совершаемые операции.

Объектами защиты с точки зрения ИБ в управлении являются:

-информационный процесс профессиональной деятельности; -информационные активы Университета.

Защищаемая информация делится на следующие виды:

- информация по финансово-экономической деятельности Университета;

- персональные данные

– любая информация, относящаяся к определенному или определяемому на основании такой информации физическому лицу (субъекту персональных данных), в том числе его фамилия, имя, отчество, год, месяц, дата и место рождения, адрес, семейное, социальное, имущественное положение, образование, профессия, доходы, другая информация;

- другая информация, не относящаяся ни к одному из указанных выше видов, которая отмечена грифом «Для служебного пользования» или «Конфиденциально».

Текущий контроль за соблюдением выполнения требований политики информационной безопасности Университета возлагается на подразделение, назначенное приказом ректора Университета.

3. Моделирование процессов и выявление особенностей построения и функционирования ИС приема и анализа заявок технической поддержки в МФПУ «Синергия»

Внедрение средств вычислительной техники, доступность информации, объем и скорость её обработки становятся решающими факторами развития производственных сил государства, науки, культуры, общественных институтов и всех сфер жизнедеятельности человека. Информация и данные все чаще рассматриваются как жизненно важные ресурсы, которые должны быть организованы таким образом, чтобы ими можно было легко пользоваться.

Основные идеи современной информационной технологии базируются на концепции, согласно которой данные должны быть организованы в базы данных, с целью адекватного отображения изменяющегося реального мира и удовлетворения информационных потребностей пользователей.

Любая информационная система представляет собой программный комплекс, функции которого состоят в поддержке надежного хранения информации в памяти компьютера, выполнении специфических для данного приложения преобразований информации и вычислений, предоставлении пользователям удобного и легко осваиваемого интерфейса.

Наиболее востребованными в настоящее время являются клиент-серверные технологии, которые сочетают в себе преимущества централизованной обработки данных унитарных систем с преимуществами распределенных вычислений систем типа файл-сервер. Ключевым отличием архитектуры «клиент-сервер» от архитектуры файл-сервер является абстрагирование от внутреннего представления данных (физической схемы данных). Все рутинные функции по хранению, обработке и защите данных на так называемом физическом уровне берет на себя система управления базой данных (СУБД).

Еще одним преимуществом использования СУБД и архитектуры «клиент-сервер» по сравнению с файл-серверным подходом явилась возможность использовать транзакционный механизм манипулирования данными. Этот сервис, предоставляемый сервером данных, позволяет объединять несколько действий по изменению данных в одну неделимую операцию (транзакцию). Использование транзакций обеспечивает надежную защиту информации от программно-аппаратных сбоев как на клиентской, так и на серверной части ИС.

Помимо улучшения работоспособности уже готовых программ, архитектура «клиент-сервер» существенно облегчает и процесс создания ИС. Использование в прикладных программах логического уровня представления данных и использование стандартизованных механизмов запроса к СУБД позволило писать платформо-независимые программы клиентской части ИС.

Итак, использование архитектуры клиент-сервер позволило создавать надежные (в смысле целостности данных) многопользовательские ИС с централизованной базой данных, независимые от аппаратной (а часто и программной) части сервера БД и поддерживающие графический интерфейс пользователя (ГИП) на клиентских станциях, связанных локальной сетью. Причем издержки на разработку приложений существенно сокращались. Поэтому эта технология завоевала большую популярность среди разработчиков прикладного ПО, а приложения на ее основе — широкое распространение на рынке ИС.

Актуальность исследования обуславливается тем, что в условиях современного бизнеса среди внутрифирменных задач компании остро стоит вопрос обеспечения персонала удобным механизмом регистрации и обработки заявок на техническое обслуживание.

Практически в каждой организации есть сотрудники, обладающие высокими профессиональными качествами и широкими знаниями в своей предметной области, но испытывающие трудности в освоении и использовании вычислительной техники и программных средств. В ИТ–компаниях это является серьезным недостатком, ведь несвоевременно выполненная сотрудником задача (из–за ошибок в коде или запросе) может затянуть сроки работы над проектом.

Целью является разработка информационной системы приема и анализа заявок технической поддержки для поддержки университета МФПУ «Синергия», а также выявление особенностей построения и функционирования системы.

Поставленная цель предопределила постановку и решение ряда взаимосвязанных задач:

1. Выявление особенностей построения и функционирования ИС приема и анализа заявок технической поддержки университета.

2. Разработка проектной части по автоматизации построения и функционирования ИС приема и анализа заявок технической поддержки.

3. Изучение особенностей управления проектом автоматизации ИС приема и анализа заявок технической поддержки в университете.

4. Обоснование экономической эффективности и практической значимости проекта автоматизации.

Предметом исследования является процесс приема и анализа заявок технической поддержки.

Объектом исследования является универстите МФПУ «Синергия».

Прием заявок до разработки информационной системы в университете осуществлялся сотрудником службы сопровождения АСУД. Пользователь мог сообщить о неполадке при помощи телефонного звонка или же с помощью написания в Service Desk.

Если же он писал письмо, то в ней он подробно должен был описать свою проблему, оформил – отправил.

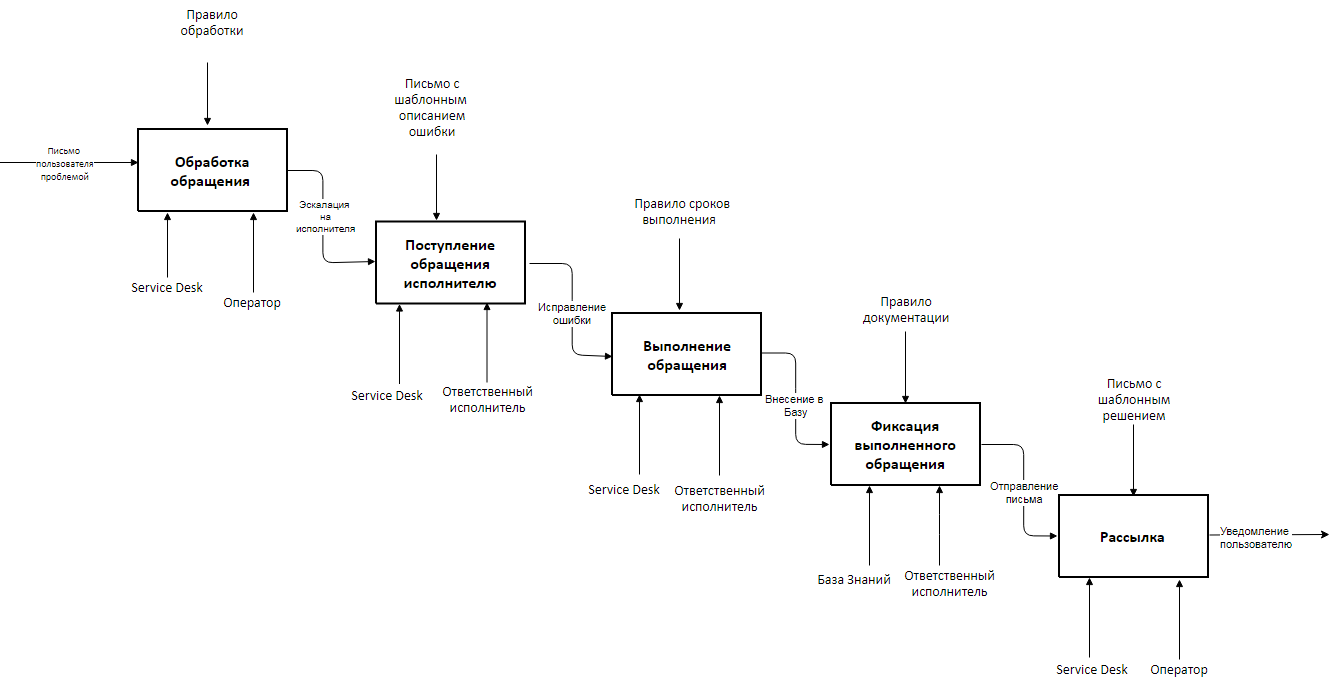

Затем письмо поступало в Service Desk. В это время сотрудник службы сопровождения занимался мониторингом Service Desk – рассматривал вновь поступившую заявку, назначал ответственного исполнителя, переводил в статус «В Работе», затем регистрировал заявку. Автоматически подвязывались сроки. Далее происходило исправление ошибки.

Контекстная диаграмма обработки заявки до разработки информационной системы в университете предоставлена на рисунке 1, декомпозиция выполнения обращения - на рисунке 2, декомпозиция процесса обработки заявки - на рисунке 3.

Рисунок 1 - Контекстный уровень диаграммы обработки обращения

Рисунок 2 - Декомпозиция процесса выполнения

обращения

Далее целесообразно рассмотреть схему декомпозиции процесса выполнения учета и обработки заявок (рисунок 3).

Обработкой обращения полностью занимался сотрудник службы сопровождения АСУД:

1. Входные информационные потоки:

-

Письмо пользователя -

Данные о пользователе

2. Выходные информационные потоки:

-

Ответственный исполнитель -

Статус обращения (на процессе эскалации) -

Зарегистрированное обращение

Рисунок 3 - Декомпозиция процесса обработки обращения

Архитектура университета является комплексом серверов, состоящих из трех видов:

-

почтовый -

терминальный -

файловый

Техническая архитектура университета изображена на рисунке 4. До разработки информационной системы применялся почтовый сервер Microsoft Exchange. Находящиеся в университете многофункциональные устройства позволяли выполнять ряд действий для обеспечения документационной деятельности.

На всех рабочих местах имелась ОС MS Windows 10, также использовался пакет MS Office 2016 (основной), защиту ПК от вирусов обеспечивал Kaspersky Lab, в роли корпоративной почты использовалась система MS Exchange Server 2016 через MS OutLook.

Бухгалтерия и отдел кадров для отображения и изменения данных по персоналу, а также расчета зарплаты использовали программу «1С. Бухгалтерия». Эта версия программы позволяла применять распределенную по нескольким серверам общую базу и синхронизировать её функционирование с установленной частотой. Помимо всего прочего, такая версия поддерживала тонкий клиент, т.н. web-интерфейс.

Пользователи АСУД пользовались при обращении к службе сопровождения или по телефону, или писали в Service Desk.

ПО «MS Outlook 2016» работал личный информационный менеджер с функциями почтового клиента, Groupware велся преимущественно как корпоративный чат.

ПО «1С» - программный продукт компании «1С», который до разработки информационной системы предназначался для автоматизации деятельности в ООО «Комдив». «1С: Ресурсы - Предприятие» требовались для автоматизации бухгалтерского и управленческого учётов (включая расчет зарплаты и управление персоналом), экономической и организационной деятельности предприятия [7].

1С: ITIL – непосредственный Service Desk, который обрабатывал обращения (заявки) пользователей, а также занимался их конфигурацией.

Kaspersky Lab – систем защиты от компьютерных вирусов, спама, хакерских атак и прочих киберугроз.

Documentum - это платформа управления корпоративным контентом, в настоящее время принадлежащая OpenText, а также название компании-разработчика программного обеспечения, которая первоначально разработала эту технологию.

SAP NetWeaver – программная платформа на основе, которой разрабатывались продукты SAP

Documino – это платформа, разработанная ООО «Комдив» на базе компонентов свободного программного обеспечения и предназначавшаяся для построения контенториентированных систем, в первую очередь, систем электронного документооборота.

Citrix - удаленный доступ к ИТ-службам, приложениям или данным из филиала или местоположения, ближайшего к центру обработки данных. Такое подключение позволяло пользователям получать доступ к сети или компьютеру удаленно через интернет-соединение или с помощью средств телекоммуникации.

Для того что бы понять объемы работ с документами необходимо рассмотреть схему документооборота в рамках процесса учета и обработки заказов. На рисунке 6 представлена схема документооборота.