Файл: Отчет по практике Наименование практики Учебная практика практика по получению первичных профессиональных умений и навыков.docx

Добавлен: 09.11.2023

Просмотров: 90

Скачиваний: 2

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Федеральное государственное бюджетное образовательное

учреждение высшего образования

«Национальный исследовательский университет «МЭИ»

| Институт: | ИнЭИ | | | |

| Направление подготовки: | 38.03.01 Экономика | |||

ОТЧЕТ по практике

| Наименование практики: | Учебная практика: практика по получению первичных профессиональных умений и навыков |

СТУДЕНТ

| | / Баркова А.А. / |

| (подпись ) | (Фамилия и инициалы) |

| Группа | ИЭ-22-22 |

| | (номер учебной группы) |

ПРОМЕЖУТОЧНАЯ АТТЕСТАЦИЯ ПО ПРАКТИКЕ

| |

| (зачтено, не зачтено) |

| | / / |

| (подпись ) | (Фамилия и инициалы члена комиссии) |

| | / / |

| (подпись ) | (Фамилия и инициалы члена комиссии) |

Содержание

Введение 3

Основная часть 5

1Понятие информационной безопасности 5

2Составляющие информационной безопасности 5

3Основные угрозы информационной безопасности 7

3.1Классификация угроз информационной безопасности. 7

3.2Уровни формирования режима информационной безопасности 9

4Программно-технический уровень 10

4.1 Системы идентификации и аутентификации пользователей 11

4.2Системы шифрования дисковых данных 11

4.3Системы шифрования данных, передаваемых по сетям 12

4.4Системы аутентификации электронных данных 13

4.5Средства управления криптографическими ключами 13

5Национальные интересы РФ в информационной безопасности 14

5.1Государственная политика обеспечения информационной безопасности 15

5.2Стратегия развития информационного общества в РФ до 2030г. 17

6Заключение 18

Список литературы 20

Введение

Тема моего реферата является: «Информационная безопасность. Понятие и содержание»

В наше время всё больше получают своё распространение информационные технологии, которые внедряются во все сферы жизни общества. Но, как в жизни устроено, всё имеет свои плюсы и минусы, информационные технологии и системы не исключение. Современные информационные системы могут оказывать влияние политику, хозяйственно-экономическую жизнь, духовно-идеологическую сферу людей. Такое активное использование информационных систем выдвинуло ряд проблем перед разработчиками и пользователями этих систем. Одна из наиболее острых проблем-информационная безопасность, которую необходимо обеспечивать, контролировать, а также создавать условия для ее управления. Информатизация на современном этапе развития человечества является наиболее динамично развивающейся сферой мировой экономики, способной конкурировать по доходности с топливно-энергетическим комплексом, автомобилестроением, производством сельскохозяйственной продукции, и определяет наукоемкость промышленной продукции, ее конкурентоспособность на мировом рынке. Неправомерное искажение или фальсификация, уничтожение или разглашение определенной части информации, равно как и дезорганизация процессов ее обработки и передачи в информационно-управляющих системах наносят серьезный материальный и моральный урон многим субъектам (государству, юридическим и физическим лицам), участвующим в процессах автоматизированного информационного взаимодействия, что угрожает экономической безопасности.

Жизненно важные интересы этих субъектов, как правило, заключаются в том, чтобы определенная часть информации, касающаяся их экономических, политических и других сторон деятельности, конфиденциальная коммерческая и персональная информация, была бы постоянно легко доступна и в то же время надежно защищена от неправомерного ее использования: нежелательного разглашения, фальсификации, незаконного тиражирования, блокирования или уничтожения.

Цель практики:

расширение и углубление профессиональных практических знаний и умений, а также расширение и закрепление теоретических знаний и практических навыков работы с наиболее распространенными современными прикладными программными средствами.

Задачи практики:

-

Овладение современными методами сбора, анализа и обработки научной информации; -

Овладение основами компьютерной обработки информации с помощью наиболее распространенных современных прикладных программных средств; -

Получение опыта оформления технической документации.

Предмет исследования: выступили технические, организационные и правовые аспекты защиты информации от несанкционированного доступа, уничтожения и модификации, а также психологические и социальные аспекты защиты информации и кибербезопасности.

Объект исследования: информационная безопасность

Структура работы:

Глава 1: Понятие информационной безопасности (включает в себя описание понятия информационной безопасности)

Глава 2: Составляющие информационной безопасности (включает в себя подробное описание каждого элемента информационной безопасности)

Глава 3: Основные угрозы информационной безопасности (состоит из двух частей, которые раскрывают основные угрозы безопасности и пути борьбы с ними)

Глава 4: Программно-технический уровень (включает в себя пять пунктов, подробно раскрывающих различные способы безопасности)

Глава 5: Национальные интересы в РФ в сфере информационной безопасности (состоит из 2 пунктов, раскрывающих важность информационной безопасности для РФ и способы её защиты в РФ)

Глава 6: Заключение (вывод по проделанной работе, обобщение информации)

Основная часть

-

Понятие информационной безопасности

Существует множество источников, где по-разному трактуется понятие информационной безопасности. Рассмотрим несколько из них.

В Законе РФ «Об участии в международном информационном обмене» информационная безопасность определяется как состояние защищенности информационной среды общества, обеспечивающее её формирование, использование и развитие в интересах граждан, организаций, государства.

В «Концепции информационной безопасности сетей связи общего пользования Российской Федерации» даны два определения этого понятия:

-

Информационная безопасность-свойство сетей связи общего пользования противостоять возможности реализации нарушителем угрозы информационной безопасности. -

Информационная безопасность-свойство сетей общего пользования сохранять неизменными характеристики информационной безопасности в условиях возможных воздействий нарушителя.

В своей работе я буду опираться на определение автора учебного пособия «Информационная безопасность и защита информации» Барановой Е.К.

Информационная безопасность – это защищенность информации и поддерживающей её инфраструктуры от случайных или преднамеренных воздействий естественного или искусственного характера, которые могут нанести ущерб владельцам или пользователям информации.

-

Составляющие информационной безопасности

ИБ – многогранная область деятельность, в которой успех может принести только систематический, комплексный подход.

Обеспечение ИБ в большинстве случаев связано с комплексным решением трех задач:

-

обеспечение доступности информации -

обеспечение целостности информации -

обеспечение конфиденциальности информации

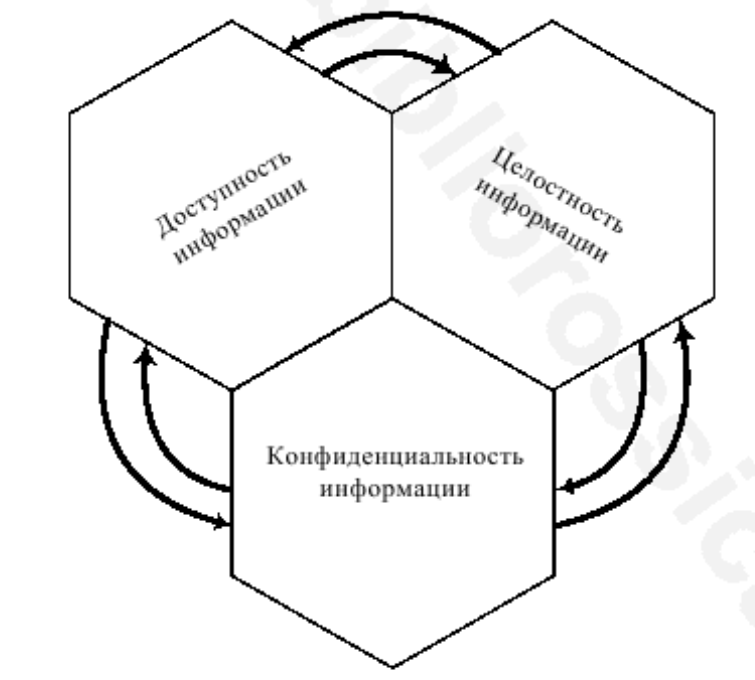

Рис. 2.1 Базовые составляющие информационной безопасности

Именно доступность, целостность и конфиденциальность Рис. 2 .1 – равнозначные информационной безопасности.

Доступность информации. Информационные системы создаются для получения определенных услуг. Если по тем или иным причинам предоставить эти услуги пользователям становится невозможно, то это, очевидно, наносит ущерб всем пользователям.

Роль доступности информации особенно проявляется в разного рода системах управления – производством, транспортом и др. Менее драматичные, но также весьма неприятные последствия – и материальные, и моральные – может иметь длительная недоступность информационных услуг, которыми пользуются большое количество людей, например, продажа железнодорожных и авиабилетов, банковские услуги, доступ в информационную сеть Интернет.

Доступность – это гарантия получения требуемой информации или информационной услуги пользователем за определенной время.

Фактор времени в определении доступности информации в ряде случаев является очень важным, поскольку некоторые виды информации и информационных услуг имеют

смысл только в определенный промежуток времени. Например, получение заранее заказанного билета на самолет после его вылета теряет всякий смысл. Точно так же получение прогноза погоды на вчерашний день не имеет никакого смысла,

поскольку это событие уже наступило. В этом контексте весьма уместна поговорка: «Дорога ложка к обеду».

Целостность информации. Под целостностью подразумевается актуальность и непротиворечивость информации, ее защищенность от разрушения и несанкционированного изменения. Целостность информации условно подразделяется настатическую и динамическую. Статическая целостность информации предполагает неизменность информационных объектов от их исходного состояния, определяемого автором или источником информации. Динамическая целостность информации включает вопросы корректного выполнения сложных действий с информационными потоками, например, анализ потока сообщений для выявления некорректных, контроль правильности передачи сообщений, подтверждение отдельных сообщений.

Конфиденциальность информации. Нарушение доступности приводит к отказу в доступе к информации, нарушение целостности приводит к фальсификации информации и, наконец, нарушение конфиденциальности приводит к раскрытию информации. Как уже отмечалось, выделение этих категорий в качестве базовых составляющих информационной безопасности обусловлено необходимостью реализации комплексного подхода при обеспечении режима информационной безопасности. Кроме этого, нарушение одной из этих категорий может привести к нарушению или полной бесполезности двух других. Например, хищение пароля для доступа к компьютеру (нарушение конфиденциальности) может привести к его блокировке, уничтожению данных (нарушение доступности информации) или фальсификации информации, содержащейся в памяти компьютера (нарушение целостности информации).

-

Основные угрозы информационной безопасности

-

Классификация угроз информационной безопасности.

-

Угроза - это потенциальная возможность определенным образом нарушить информационную безопасность. Попытка реализации угрозы называется атакой, а тот, кто предпринимает такую попытку, - злоумышленником. Потенциальные злоумышленники называются источниками угрозы (хакеры). Чаще всего угроза является следствием наличия уязвимых мест в защите информационных систем (таких, например, как возможность доступа посторонних лиц к критически важному оборудованию или ошибки в программном обеспечении). Промежуток времени от момента, когда появляется возможность использовать слабое место, и до момента, когда пробел ликвидируется, называется окном опасности, ассоциированным с данным уязвимым местом.

Отметим, что некоторые угрозы нельзя считать следствием целенаправленных действий вредного характера. Существуют угрозы, вызванные случайными ошибками или техногенными явлениями. Знание возможных угроз информационной безопасности, а также уязвимых мест системы защиты, необходимо для того, чтобы выбрать наиболее экономичные и эффективные средства обеспечения безопасности. Угрозы информационной безопасности классифицируются по нескольким признакам:

-

по составляющими информационной безопасности/по аспекту информационной безопасности, против которого угрозы направлены в первую очередь; (доступность, целостность, конфиденциальность), против которых, в первую очередь, направлены угрозы; -

по компонентам информационных систем, на которые угрозы нацелены (данные, программы, аппаратура, персонал); -

по характеру воздействия/ по способу осуществления (случайные или преднамеренные, действия природного или техногенного характера); -

по расположению источника угроз (внутри или вне рассматриваемой информационной системы).