Файл: Лабораторная работа 1 По дисциплине Безопасность информационных технологий и систем Локальные политики безопасности арм. Фамилия.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 12.01.2024

Просмотров: 77

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

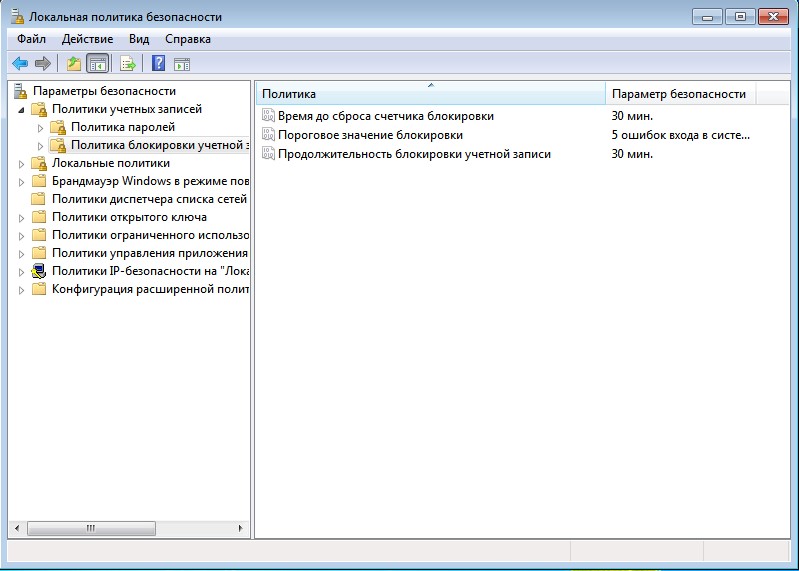

Рисунок 13. Примененные политики блокировки учётной записи.

Вывод.

Даже после создания сложного пароля и правильной настройки политик безопасности, учётные записи пользователей всё ещё могут быть подвергнуты атакам недоброжелателей. Политики безопасности Windows могут противостоять этому, используя набор политик узла «Политика блокировки учётной записи». При помощи данного набора политик, появляется возможность ограничения количества некорректных попыток входа пользователя в систему. Разумеется, для пользователей это может быть проблемой, так как не у всех получится ввести пароль за указанное количество попыток, но зато безопасность учётных записей перейдет на «новый уровень». Для этого узла доступны только три политики.

-

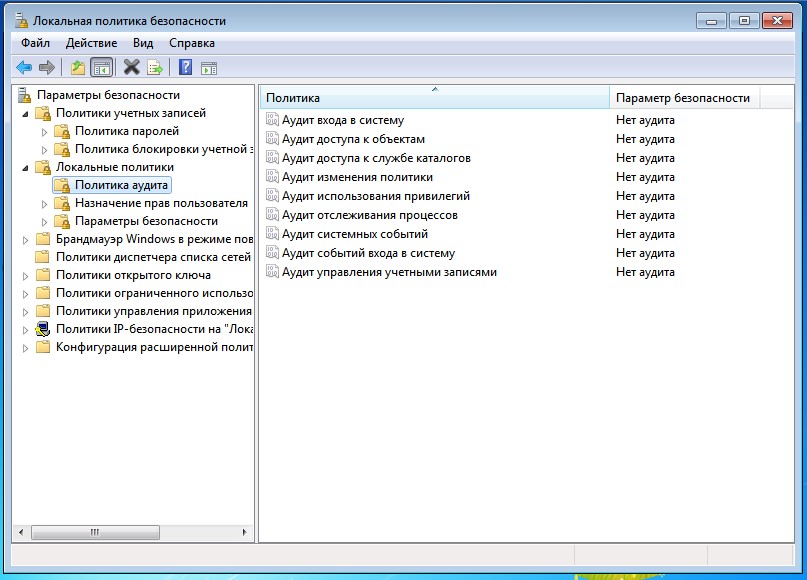

Политика аудита.

Чтобы настроить данные политики, необходимо: сочетание клавиш «Win+R» -> ввод команды «secpol.msc» (рис. 1) в появившемся окне «Выполнить» -> В открывшейся оснастке «Локальные политики безопасности» (рис. 2) перейдем в узел «Локальные политики» -> Перейдем в параметр «Политика аудита» (рис. 14).

Рисунок 14. Политика аудита.

После того как политики безопасности учетных записей у вас правильно настроены, злоумышленникам будет намного сложнее получить доступ к пользовательским учетным записям. Но не стоит забывать о том, что на этом ваша работа по обеспечению безопасности сетевой инфраструктуры не заканчивается. Все попытки вторжения и неудачную аутентификацию ваших пользователей необходимо фиксировать для того чтобы знать, нужно ли предпринимать дополнительные меры по обеспечению безопасности. Проверка такой информации с целью определения активности на предприятии называется аудитом

Необходимо помнить, что по умолчанию параметр политики аудита для рабочих станций установлен на «Не определено».

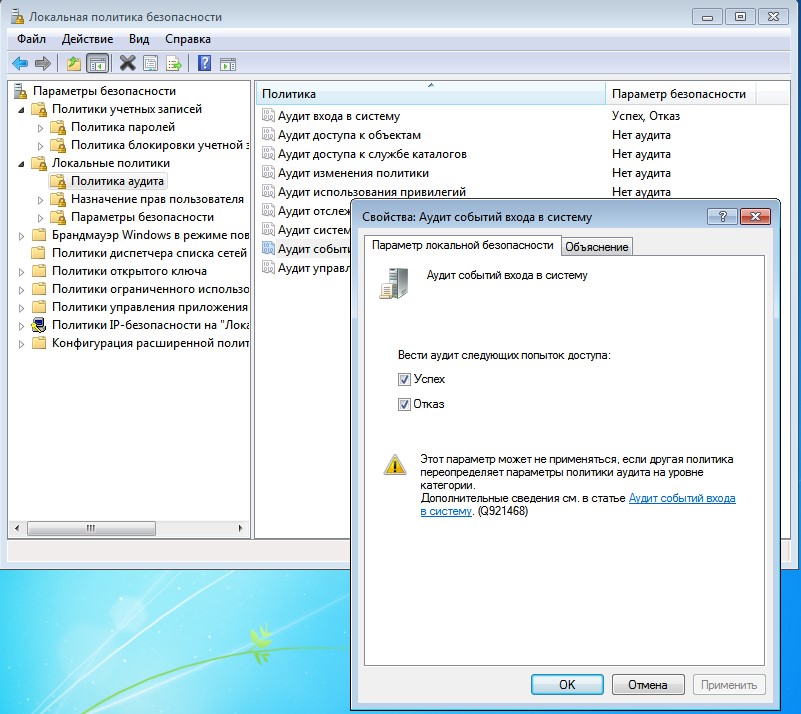

Аудит входа в систему.

Текущая политика определяет, будет ли операционная система пользователя, для компьютера которого применяется данная политика аудита, выполнять аудит каждой попытки входа пользователя в систему или выхода из неё. Например, при удачном входе пользователя на компьютер генерируется событие входа учётной записи. События выхода из системы создаются каждый раз, когда завершается сеанс вошедшей в систему учётной записи пользователя. Аудит успехов означает создание записи аудита для каждой успешной попытки входа в систему. Аудит отказов означает создание записи аудита для каждой неудачной попытки входа в систему. По умолчанию аудита нет.

-

Аудит успехов означает создание записи аудита для каждой успешной попытки входа в систему. -

Аудит отказов означает создание записи аудита для каждой неудачной попытки входа в систему.

Рисунок 15. Аудит событий входа в систему.

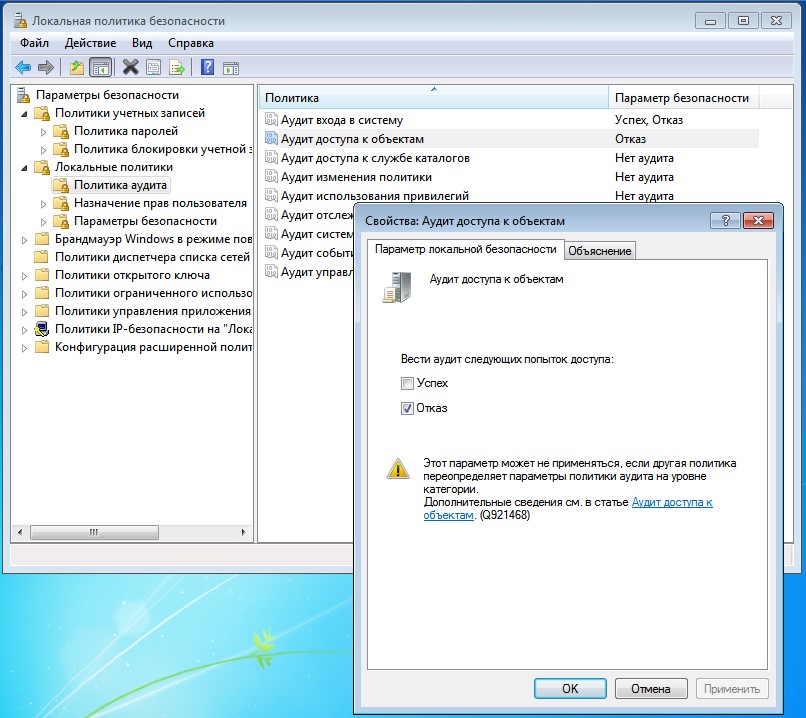

Аудит доступа к объектам.

Данная политика безопасности выполняет аудит попыток доступа пользователей к объектам, которые не имеют отношения к ActiveDirectory. К таким объектам можно отнести файлы, папки, принтеры, разделы системного реестра, которые задаются собственными списками в системном списке управления доступом (SACL). Аудит создаётся только для объектов, для которых указаны списки управления доступом, при условии, что запрашиваемый тип доступа и учётная запись, выполняющая запрос, соответствуют параметрам в данных списках. По умолчанию аудита нет.

В настраиваемом АРМ хранящаяся информация, к которой осуществляется доступ, является общедоступной, поэтому нет необходимости в аудите успехов доступа к объектам, тем более что учётная запись, выполняющая запрос, соответствует параметрам в SACL. Однако аудит отказов будет полезным: он поможет как найти проблему, так и обнаружить нарушителя. Поэтому включим только аудит отказов.

Рисунок 16. Аудит доступа к объектам.

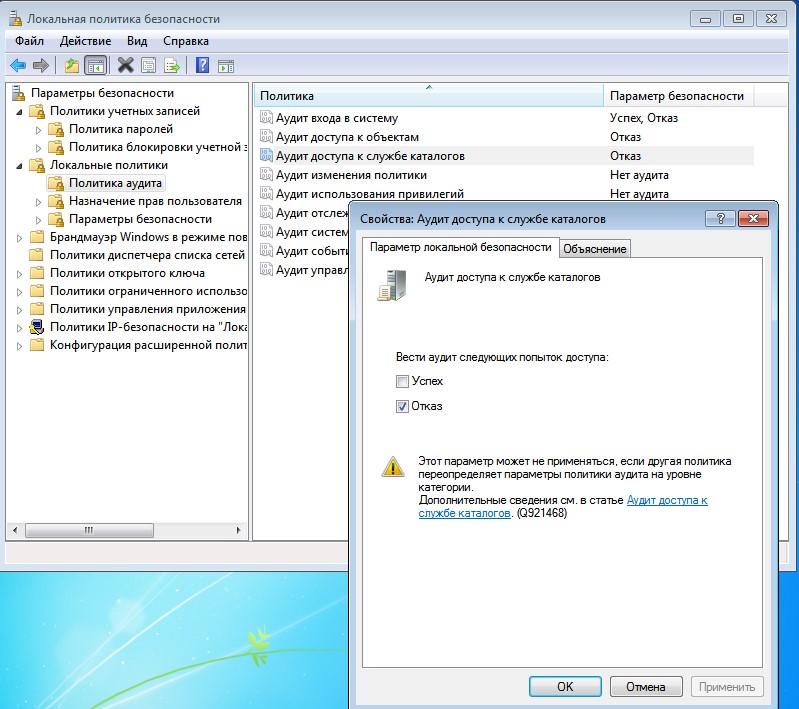

Аудит доступа к службе каталогов.

При помощи этой политики безопасности вы можете определить, будет ли выполняться аудит событий, указанных в системном списке контроля доступа (SACL), который можно редактировать в диалоговом окне «Дополнительные параметры безопасности» свойств объекта ActiveDirectory. Аудит создается только для объектов, для которых указан системный список управления доступом, при условии, что запрашиваемый тип доступа и учётная запись, выполняющая запрос, соответствуют параметрам в данном списке. Данная политика в какой-то степени похожа на политику «Аудит доступа к объектам». Аудит успехов означает создание записи аудита при каждом успешном доступе пользователя к объекту ActiveDirectory, для 28 которого определена таблица SACL. Аудит отказов означает создание записи аудита при каждой неудачной попытке доступа пользователя к объекту ActiveDirectory, для которого определена таблица SACL. По умолчанию аудита нет.

Рисунок 17. Аудит доступа к службе каталогов.

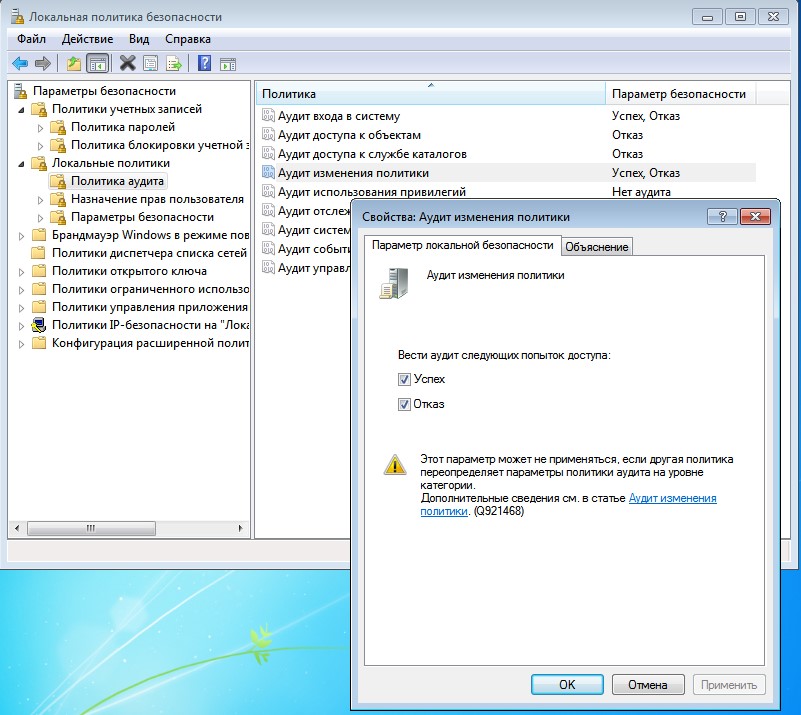

Аудит изменения политики.

Эта политика аудита указывает, будет ли операционная система выполнять аудит каждой попытки изменения политики назначения прав пользователям, аудита, учётной записи или доверия. Аудит успехов означает создание записи аудита при каждом успешном изменении политик назначения прав пользователей, политик аудита или политик доверительных отношений. Аудит отказов означает создание записи аудита при каждой неудачной попытке изменения политик назначения прав пользователей, политик аудита или политик доверительных отношений. По умолчанию аудита нет.

Рисунок 18. Аудит изменения политики.

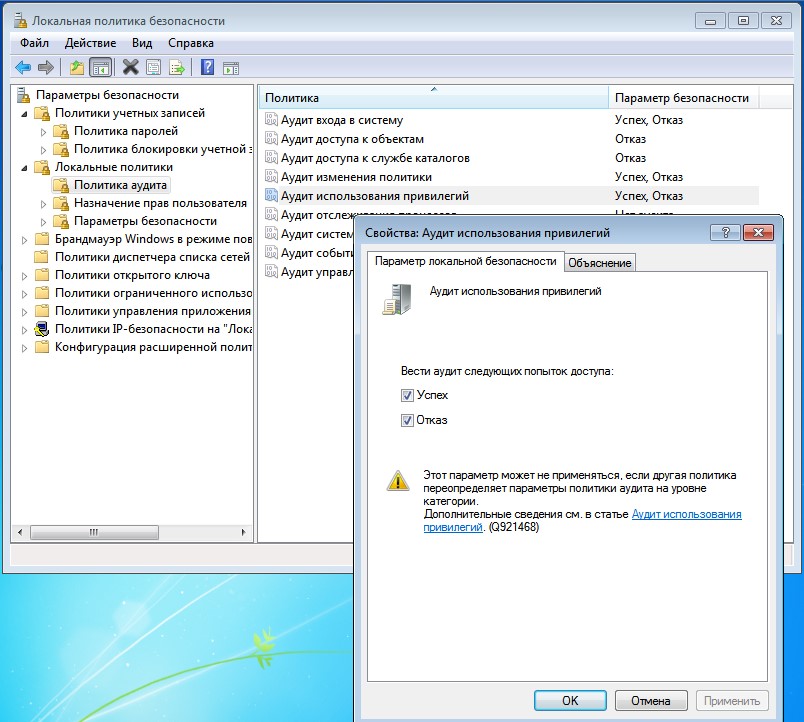

Аудит изменения привилегий.

Используя эту политику безопасности, можно определить, будет ли выполняться аудит использования привилегий и прав пользователей. Аудит успехов означает создание записи аудита для каждого успешного применения права пользователя. Аудит отказов означает создание записи аудита для каждого неудачного применения права пользователя. По умолчанию аудита нет.

Рисунок 19. Аудит использования привилегий.

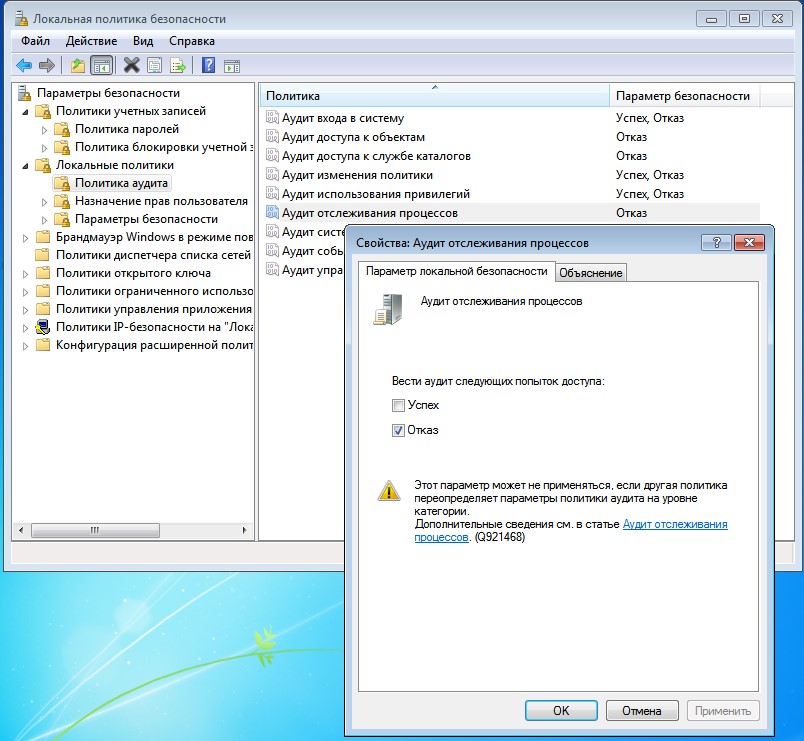

Аудит отслеживания процессов.

Текущая политика аудита определяет, будет ли операционная система выполнять аудит событий, связанных с процессами, такими как создание и завершение процессов, а также активация программ и непрямой доступ к объектам. Аудит успехов означает создание записи аудита для каждого успешного события, связанного с отслеживаемым процессом. Аудит отказов означает создание записи аудита для каждого неудачного события, связанного с отслеживаемым процессом.

Рисунок 20. Аудит отслеживания процессов.

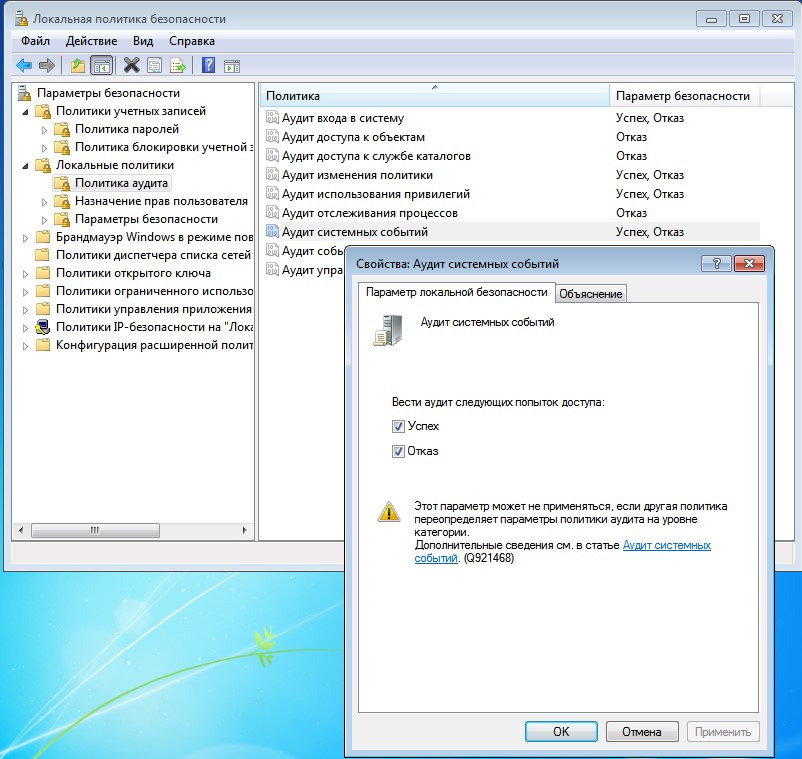

Аудит системных событий.

Данная политика безопасности имеет особую ценность, так как именно при помощи этой политики возможно узнать, перезагружался ли у пользователя компьютер, превысил ли размер журнала безопасности пороговое значение предупреждений, была ли потеря отслеженных событий из-за сбоя системы аудита и даже вносились ли изменения, которые могли повлиять на безопасность системы или журнала безопасности вплоть до изменения системного времени. Аудит успехов означает создание записи аудита для каждого успешного системного события. Аудит отказов означает создание записи аудита для каждого неудачного завершения системного события. По умолчанию аудита нет.

Рисунок 21. Аудит системных событий.

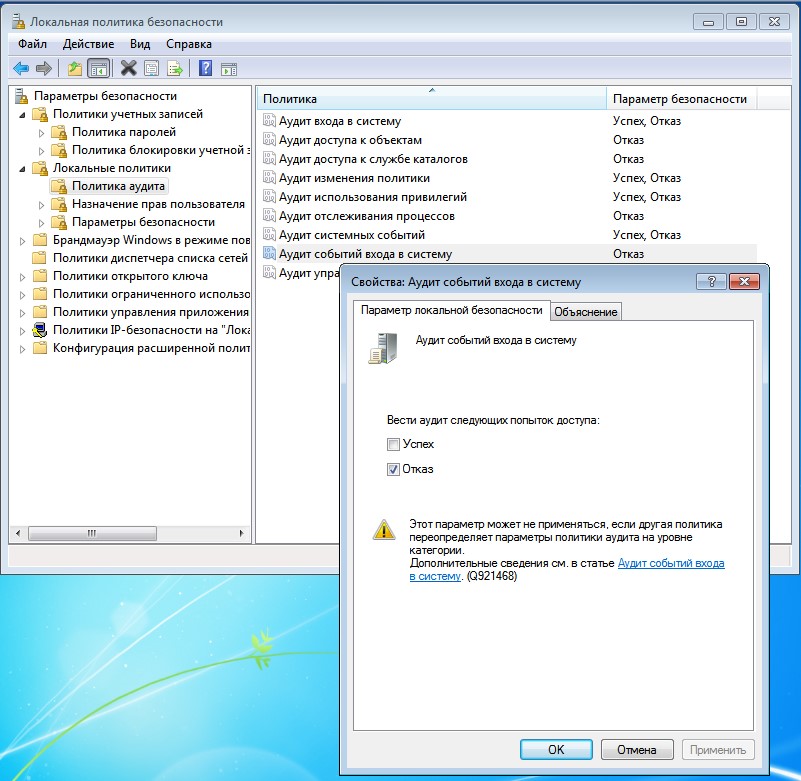

Аудит событий входа в систему.

При помощи этой политики аудита возможно указать, будет ли операционная система выполнять аудит каждый раз при проверке данным компьютером учётных данных. При использовании этой политики создается событие для локального и удалённого входа пользователя в систему. Члены домена и компьютеры, не входящие в домен, являются доверенными для своих локальных учётных записей. Когда пользователь пытается подключиться к общей папке на сервере, в журнал безопасности записывается событие удалённого входа, причём события выхода из системы не записываются. Аудит успехов означает создание записи аудита для каждой успешной попытки входа в систему. Аудит отказов означает создание записи аудита для каждой неудачной попытки входа в систему. По умолчанию аудита нет.

Рисунок 22. Аудит событий входа в систему.

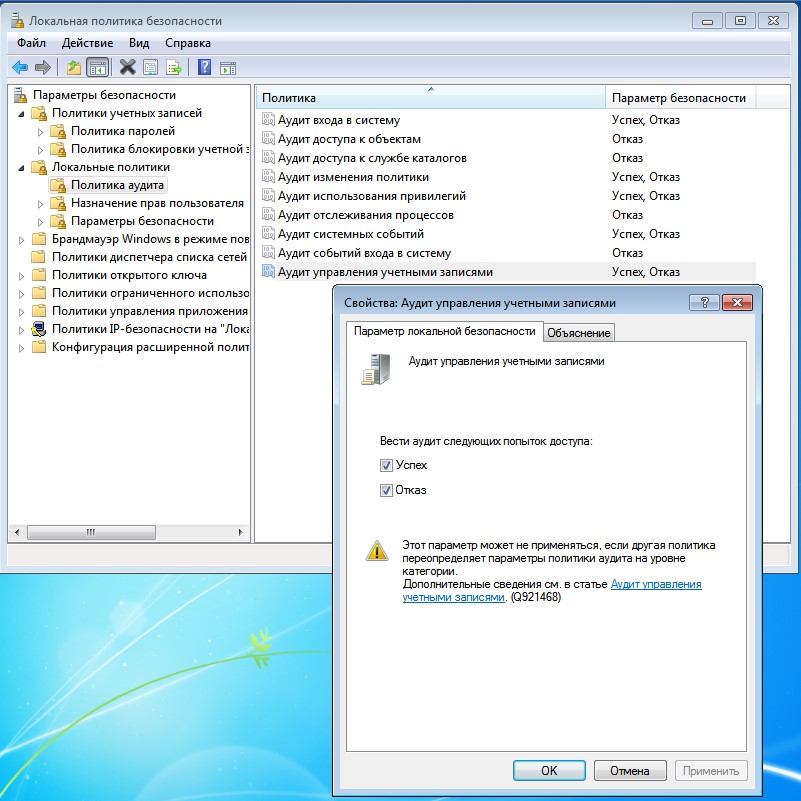

Аудит управления учётными записями.

Эта последняя политика также считается очень важной, так как именно при помощи нее можно определить, необходимо ли выполнять аудит каждого события управления учётными записями на компьютере. В журнал безопасности будут записываться такие действия как создание, перемещение и отключение учётных записей, а также изменение паролей и групп. Аудит успехов означает создание записи аудита для каждого успешного события управления учётными записями. Аудит отказов означает создание записи аудита для каждого неудачного события управления учётными записями. По умолчанию аудита нет.

Рисунок 23. Аудит управления учетными записями.

Вывод.

Аудит безопасности — это одно из самых мощных средств, которые можно использовать для поддержания целостности системы. В рамках общей стратегии безопасности необходимо определить уровень аудита, соответствующий вашей среде. Аудит должен определять атаки (успешные или нет), которые представляют угрозу для вашей сети, и атаки на ресурсы, которые вы определили как ценные при оценке риска.

-

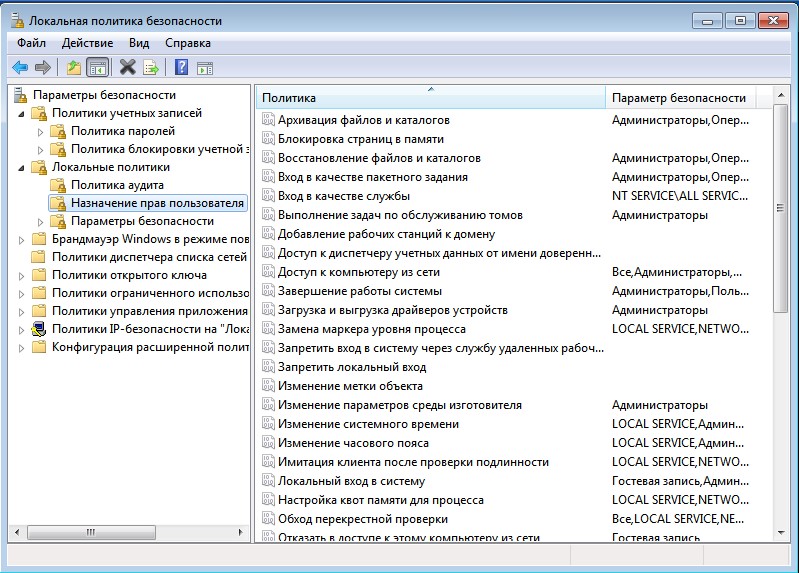

Политика назначений прав пользователей.

Чтобы настроить данные политики, необходимо: сочетание клавиш «Win+R» -> ввод команды «secpol.msc» (рис. 1) в появившемся окне «Выполнить» -> В открывшейся оснастке «Локальные политики безопасности» (рис. 2) перейдем в узел «Локальные политики» -> Перейдем в параметр «Назначение прав пользователя» (рис.24).

Рисунок 24. Политика назначение прав пользователя.

Стоит учесть, что пользователи обычно не владеют достаточной базой знаний по обеспечению безопасности и даже у обычного пользователя может быть достаточно привилегий для нанесения ущерба своей системе и даже компьютерам в интрасети. Избежать подобных проблем помогают локальные политики безопасности назначения 8 прав пользователя. При помощи политик назначения прав пользователя вы можете сами определить, для каких пользователей или групп пользователей будут предоставлены различные права и привилегии. Для назначения прав доступны 44 политики безопасности. Рассмотрим некоторые из политик:

Добавление рабочих станций к домену.

Эта политика отвечает за разрешение пользователям или группам добавлять компьютеры в домен Active Directory. Пользователь, обладающий данными привилегиями, может добавить в домен до десяти компьютеров. По умолчанию, все пользователи, прошедшие проверку подлинности, на контроллерах домена могут добавлять до десяти компьютеров.

Доступ к компьютеру из сети.

Данная политика безопасности отвечает за разрешение подключения к компьютеру по сети указанным пользователям или группам. На рабочих станциях и серверах данные привилегии предоставляются группам «Администраторы» и «Операторы архивации», «Пользователи» и «Все».

Завершение работы системы.

Используя этот параметр политики, вы можете составить список пользователей, которые имеют право на использование команды «Завершение работы» после удачного входа в систему. На рабочих станциях и серверах данные привилегии предоставляются группам «Администраторы», «Операторы архивации» и «Пользователи» (только на рабочих станциях).

Запретить вход в систему через службу удаленных рабочих столов.

При помощи данной политики безопасности вы можете ограничить пользователей или группы от входа в систему в качестве клиента удаленных рабочих столов. По умолчанию, как на рабочих станциях, так и на серверах, всем разрешено входить в систему как клиенту удаленных рабочих столов.