Файл: рязанский колледж электроники пояснительная записка дипломного работы.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 22.11.2023

Просмотров: 166

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

СОДЕРЖАНИЕ

1.3. Выбор и обоснование модели защиты объекта

1.4. Описание модели угроз информационной безопасности

РАЗДЕЛ 2. РАССМОТРЕНИЕ ТЕОРЕТИЧЕСКИХ АСПЕКТОВ ПРОБЛЕМЫ

2.1. Виды и сущность коммерческой тайны, ее место в системе информационной безопасности предприятия

2.2. Правовое регулирование защиты коммерческой тайны

2.3. Механизмы и способы защиты коммерческой тайны

2.4. Роль и функции режима коммерческой тайны в системе экономической безопасности предприятия

РАЗДЕЛ 3. ПОСТАНОВКА ПРАКТИЧЕСКОГО ЭКСПЕРИМЕНТА, ВЫПОЛНЕНИЕ ИССЛЕДОВАТЕЛЬСКОЙ РАБОТЫ

3.2. Ведение конфиденциального документооборота

3.3. Программные методы защиты информации

3.3. Программные методы защиты информации

Программные способы защиты коммерческой тайны на предприятии направлены на предотвращение несанкционированного доступа к информационным ресурсам и системам предприятия. Важно понимать, что разработка эффективных мер безопасности зависит от множества факторов - от используемых на предприятии систем и приложений до доступа к ним у различных категорий пользователей. Рассмотрим некоторые из наиболее эффективных программных способов защиты коммерческой тайны:

-

Антивирусы - это программы, которые предназначены для обнаружения и уничтожения вирусов, троянов, шпионского ПО и другого злонамеренного программного обеспечения. -

Системы обнаружения вторжений (IDS) и системы предотвращения вторжений (IPS) - это инструменты для удаленного обнаружения и блокирования попыток несанкционированного доступа к компьютеру или локальной сети. -

Аудирование: Система аудита используется для отслеживания доступа к данным и изменениям, сделанным в системах на предприятии. Это помогает обнаруживать и ликвидировать угрозы безопасности до того, как они приведут к серьезным проблемам. -

Фаерволы - это программы, которые контролируют входящий и исходящий трафик в компьютер или локальную сеть и блокируют несанкционированные соединения. -

Бэкапы - это резервные копии системы и данных, которые нужны для восстановления компьютера в случае сбоя или атаки на безопасность информации. -

Пароли - это метод защиты компьютера и локальной сети путем установки паролей для входа в систему. -

VPN (виртуальные частные сети) - это технологии, позволяющие создавать безопасное соединение между удаленными устройствами.

Межсетевые экраны (firewalls) это инструменты информационной безопасности, которые контролируют передачу данных между отдельными компьютерами или сетями в Интернете. Программное обеспечение или аппаратный межсетевой экран может быть установлен на компьютере или на отдельном устройстве, чтобы контролировать доступ к сети.

Основной целью межсетевых экранов является защита компьютера или локальной сети от внешних угроз, таких как хакерские атаки, злонамеренные программы и другие типы вредоносного программного обеспечения.

Межсетевые экраны являются одним из наиболее важных инструментов безопасности в современном информационном мире и эффективно защищают компьютеры и сети от различных угроз безопасности.

Для предприятия ООО «Спутник НПР» как наиболее подходящий был выбран межсетевой экран UserGate Next-Generation Firewall.

UserGate С100 является первым устройством, совмещающим в себе систему обнаружения вторжения и межсетевой экран и внесенным в реестр сертифицированных средств защиты информации ФСТЭК России (Сертификат ФСТЭК России № 3905), выполняющим требования к 4 уровню доверия и включенным в Реестр Российского ПО (№ 1194). Способен обеспечить безопасность сетей небольших организаций или филиалов с числом пользователей от нескольких десятков до сотни и более.

1. Защита от нежелательного трафика: UserGate обнаруживает и блокирует вредоносные пакеты, спам-рассылки, DDoS-атаки и другие типы нежелательного трафика, что снижает риски нарушения безопасности вашей сети и повышает эффективность работы.

2. Оптимизация работы сети: UserGate позволяет настраивать политики трафика, что позволяет контролировать использование трафика и оптимизировать работу сети, ускоряя загрузку веб-страниц и многих других приложений.

3. Защита от внутренних угроз: UserGate защищает вашу сеть от вредоносных программ и других угроз, которые могут появиться внутри сети. Программа позволяет контролировать активность пользователей и их устройств, а также блокировать доступ к определенным сайтам и сервисам.

4. Гибкие настройки безопасности: UserGate предоставляет гибкие настройки безопасности для каждого пользователя и устройства. Это позволяет легко управлять доступом к сети, настраивать безопасность и защищать важную информацию.

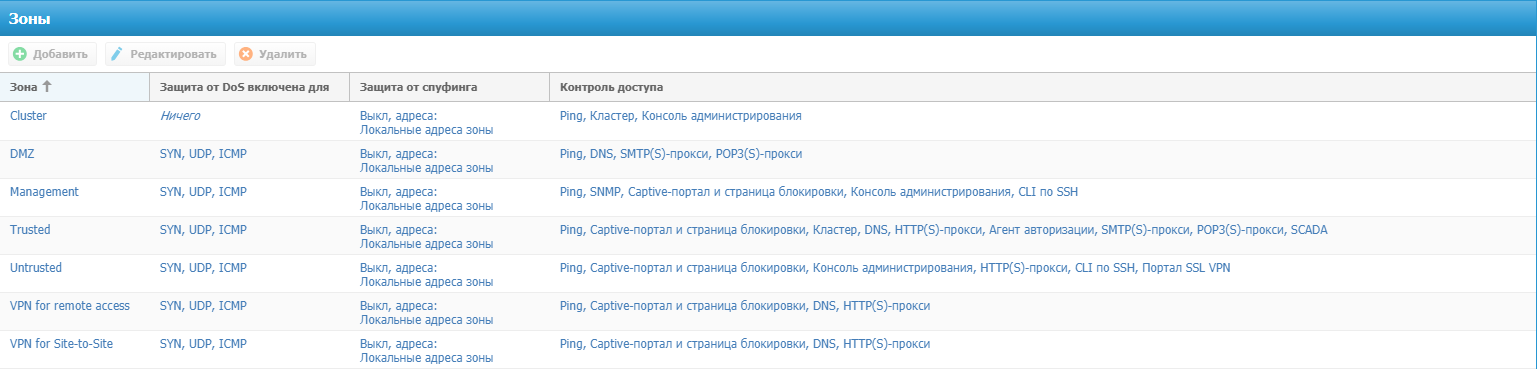

Настройка UserGate начинается с зон интерфейсов. Политики безопасности UserGate используют зоны интерфейсов, а не непосредственно интерфейсы. Администратор может менять настройки зон, созданных по умолчанию, а также создавать дополнительные(рис.10).

Рисунок 10 – Зоны UserGate по умолчанию

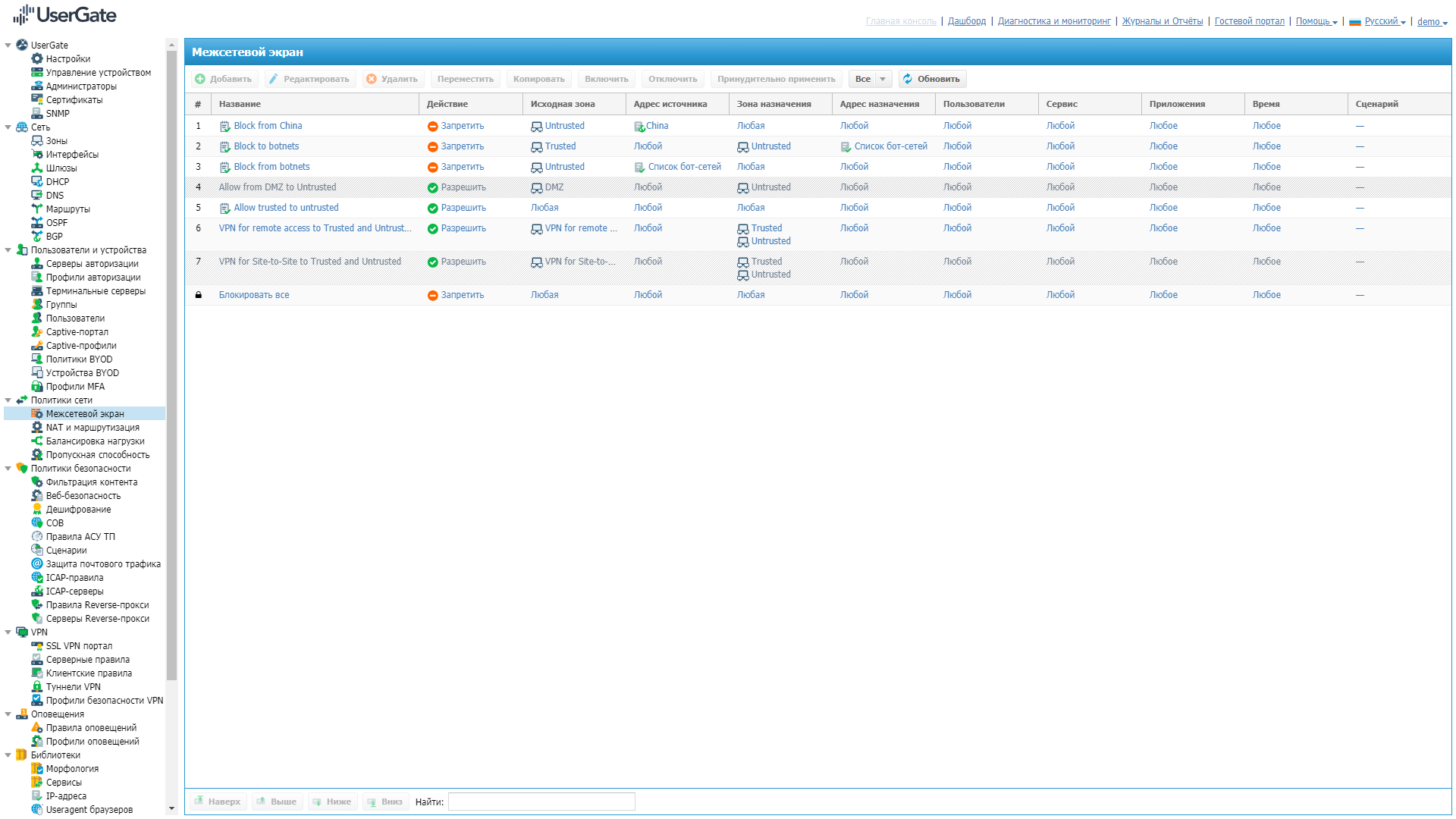

UserGate 5.0 осуществляет контроль и фильтрацию сетевого трафика, проходящего через него, в соответствии с заданными правилами. В качестве условий правила могут выступать зоны и IP-адреса источника/назначения, пользователи и группы, сервисы и приложения(рис.11).

Рисунок 11 – Контроль и фильтрация сетевого трафика

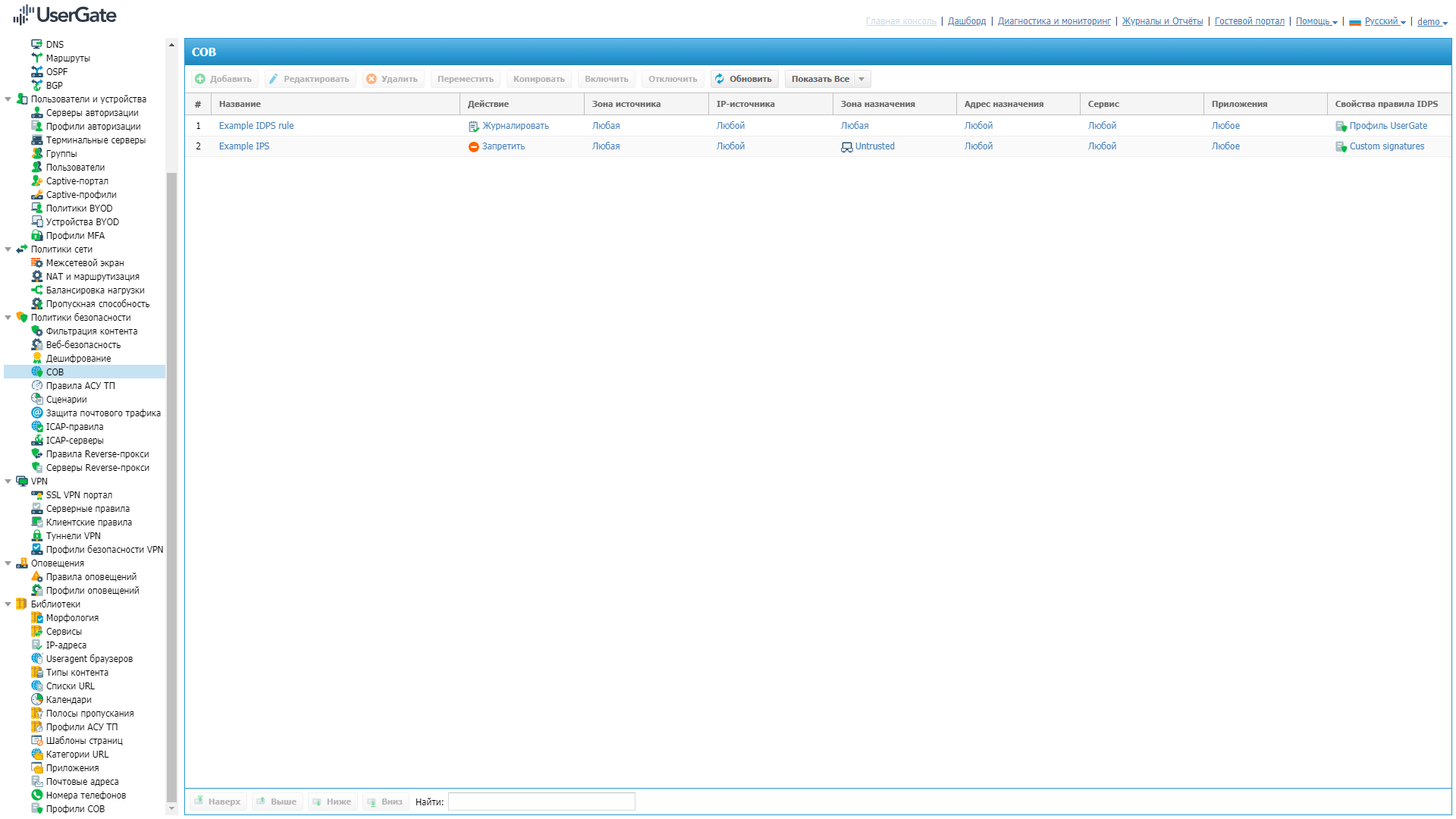

Система обнаружения вторжений отслеживает и блокирует атаки в режиме реального времени с помощью эвристических правил и анализа сигнатур известных атак. Превентивными мерами защиты являются блокирование определенных сегментов сетевого трафика, обрыв соединения и оповещение администратора сети(рис.12).

Рисунок 12 – Параметры системы обнаружения вторжений

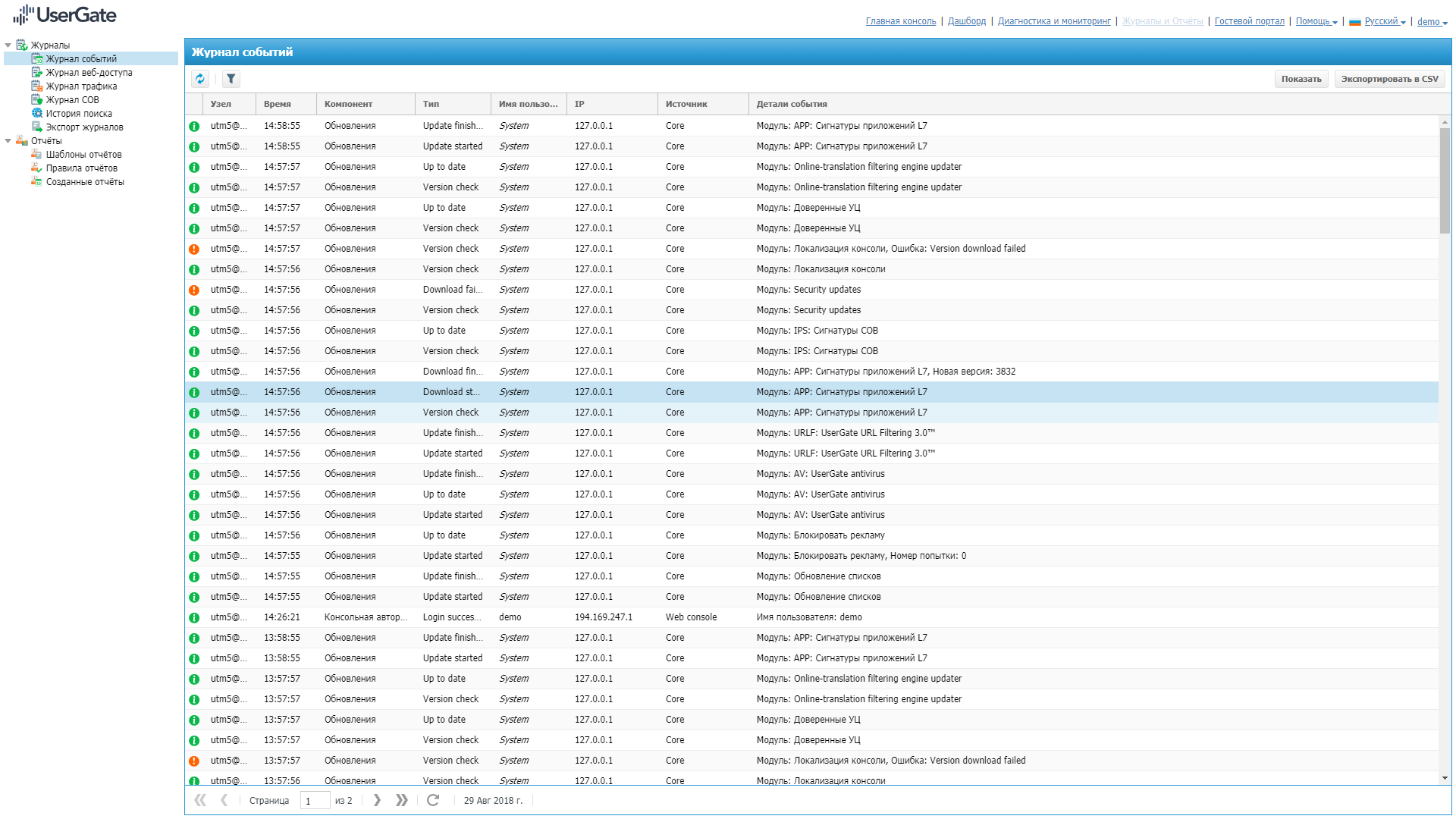

UserGate 5.0 может оповещать администратора о наступлении различных типов событий (например, средствами СОВ предотвращена атака или пользователю отправлен пароль для гостевого доступа) в соответствии с заданными правилами. Оповещения доставляются двумя способами: по e-mail или через SMS(рис.13).

Рисунок 13 – Журнал событий UserGate

3.4. Организация мероприятий работы с кадрами.

Для повышения безопасности информации на предприятии необходимо проводить следующие организационные мероприятия с сотрудниками:

1. Обучение сотрудников основам информационной безопасности

Сотрудникам необходимо дать базовые знания об информационной безопасности, например, о том, какие данные считаются конфиденциальными, как могут быть украдены и как предотвратить такие нарушения безопасности.

2. Создание политики информационной безопасности

Политика информационной безопасности является основным документом, который определяет, какие правила безопасности должны соблюдаться на предприятии. В этом документе должны быть отражены все правила и процедуры, связанные с безопасностью информации.

3. Обслуживание безопасности информации

Необходимо назначить специалистов по обслуживанию безопасности информации, которые будут отвечать за мониторинг безопасности, анализ рисков, обеспечение обновления программного обеспечения и другие задачи, связанные с безопасностью.

4. Аудит безопасности информации

Регулярный аудит безопасности информации необходим для определения наличия уязвимостей в системах безопасности, а также для обеспечения соответствия правилам и политике безопасности.

5. Введение системы уровней доступа

Необходимо определить уровень доступа для каждого сотрудника на основе его должности и необходимости доступа к конфиденциальным данным. Ограничение доступа на уровне сотрудника поможет предотвратить несанкционированный доступ к конфиденциальной информации.

6. Регулярная проверка и обновление паролей

Пароли на персональных устройствах и корпоративных системах должны проверяться регулярно и обновляться для обеспечения высокого уровня безопасности.

7. Работа с квалифицированными специалистами

Важным условием повышения безопасности информации является работа с хорошо обученными и квалифицированными специалистами по информационной безопасности, которые будут отвечать за разработку и внедрение стратегий безопасности на предприятии.

Эти мероприятия повышают безопасность информации на предприятии и степень защиты конфиденциальных данных от несанкционированного доступа.

Из выше перечисленных организационных мероприятий на предприятии ООО «Спутник НПР» наиболее актуальным будет проведение семинаров и тестов по основам информационной безопасности, по меньшей мере для новых сотрудников. В виду работы предприятия в IT направлении, сотрудники могут иметь общее представление о защите информации и угрозах конфиденциальных данных. Мероприятия по обучению сотрудников основам информационной безопасности должны иметь специализированный под деятельность организации ООО «Спутник НПР» характер. Для выполнения поставленной задачи, необходимо выполнить несколько шагов:

1. Определить потенциальные риски безопасности информации на предприятии. Составить список угроз и уязвимостей в существующей системе защиты информации.

2. Разработайть методику обучения, основанную на потенциальных рисках. Именно методика должна составлять базу для обучения сотрудников. Сотрудники должны понимать риски для информационной безопасности, чтобы знать, зачем им нужно следовать правилам защиты.

3. Предоставить дистанционное обучение сотрудникам. Дистанционное обучение дает возможность сотрудникам проходить обучение и получать необходимую информацию в удобное время и место.

4. Проводить тренинги на практике. Наглядные примеры всегда лучше усваиваются. Проведение дополнительных тренингов, в которых сотрудники имеют возможность применить на практике полученные знания и умения.

5. Поддерживать сотрудников в их усилиях по соблюдению правил безопасности. Обеспечить дополнительную помощь по вопросам информационной безопасности, если это необходимо.

6. Настроить систему следования правилам безопасности. Сотрудники должны понимать, что правила информационной безопасности - это еще одно средство защиты интересов компании и ее клиентов.

7. Оцените эффективность обучения и внесите необходимые коррективы. Проведите тестирование на информационную безопасность, чтобы оценить, насколько хорошо обучение зоны его покрытия, и измените модель обучения, если это необходимо.

Эти шаги помогут улучшить информационную безопасность на предприятии и уменьшить вероятность утечек данных. Обучение сотрудников - это постоянный процесс, который нуждается в прямом управлении и поддержке со стороны руководства компании и при его прямом участии.

Так же альтернативой может стать использование услуг коммерческих организаций, специализирующихся на защите информации, как для проведения аудитов, так и для обучения сотрудников.

Если же обучение сотрудников не принесёт желаемых результатов, то организационными вопросами в области обеспечения информационной защиты, создания политики безопасности и обслуживания систем безопасности может заняться штатный техник по защите информации самого предприятия ООО «Спутник НПР».

Как итог, основными решениями для оптимизации защиты коммерческой тайны на предприятии ООО «Спутник НПР» стали:

-

Внедрение системы видеонаблюдения с IP-камерами Hikvision DS-2CD2935FWD-I подключенными через локальную сеть. Большой угол обзора в пределах помещения и детектор движений позволит значительно улучшить физическую защиту объекта как от внешних, так и внутренних угроз. -

Внедрение системы электронного документооборота LDM.Express для ведения безопасного и комфортного документооборота в предприятии. Электронная подпись, разграничения прав доступа и отслеживание документов не позволит конфиденциальной информации попасть в руки внутренних или внешних злоумышленников. -

Внедрение UserGate С100 станет экономным и наилучшим решением для предприятия, совместив в себе функции как межсетевого экрана, так и системы обнаружения вторжений, повысив безопасность информации циркулирующей внутри ООО «Спутник НПР». -

Обучение и ознакомление сотрудников предприятия с основами информационной безопасности и потенциальными рисками позволит избегать угроз исходящих от мошенников, социальных инженеров или утечек по вине сотрудников.