ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 26.10.2023

Просмотров: 128

Скачиваний: 4

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

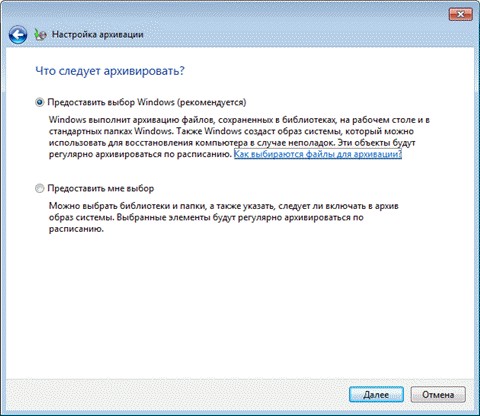

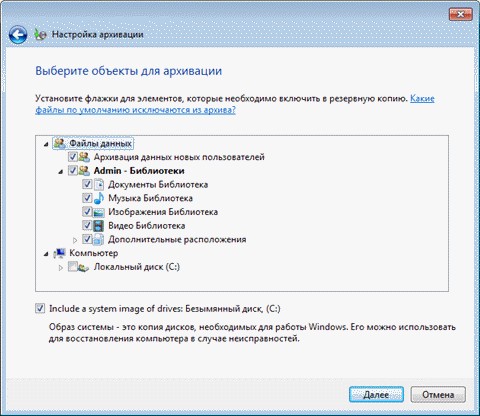

3. Создали резервные копии файлов;

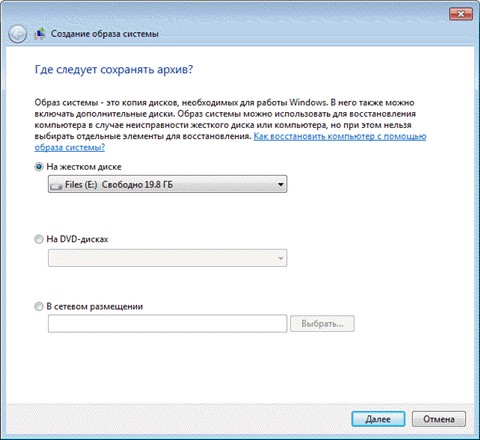

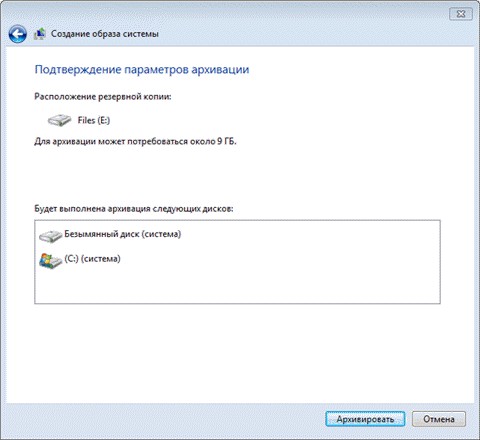

4. Создали образ системы;

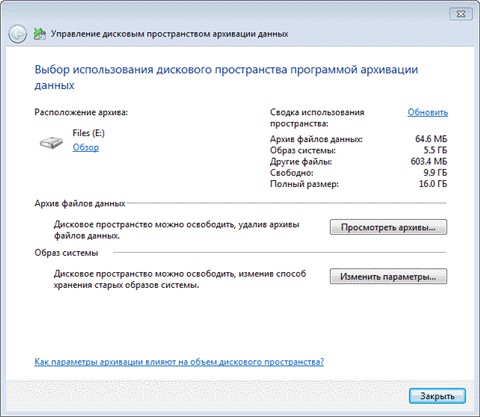

5. Управляли пространством;

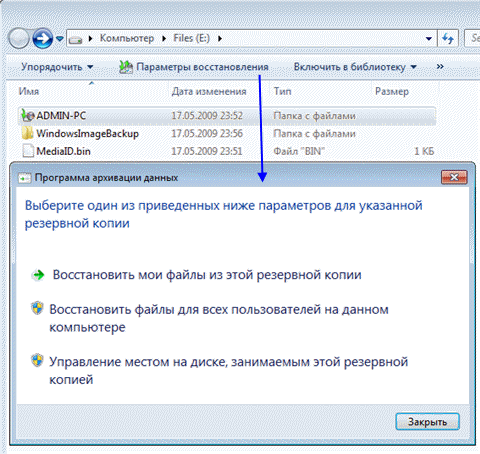

6. Расположили резервные копии;

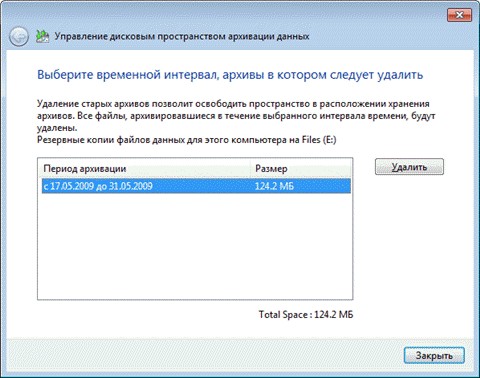

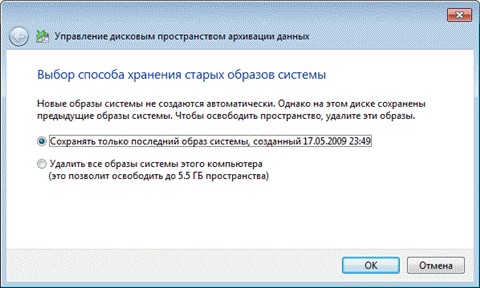

7. Просмотрели и удалили резервные копии.

Практическое занятие №40 и 41

Идентификация и аутентификация пользователя

Цель работы:

Целью работы является овладение практическими навыками составления пароля вручную, разработки и программирования вычислительного процесса идентификация и аутентификация пользователя.

Ход работы:

Пароль должен быть таким, чтобы его нельзя было легко раскрыть. Для этого при выборе и использовании пароля рекомендуется руководствоваться следующими правилами:

1) пароль не должен содержать личных данных пользователя (таких, как фамилия, имя, серия или номер паспорта либо другого документа, удостоверяющего личность, дата рождения, адрес и т. п.);

2) пароль не должен быть словом из какого-либо словаря (входить в какой-либо тезаурус), так как перебор слов заданного словаря — технически достаточно простая задача;

3) пароль не должен быть слишком коротким (подобрать сочетание символов в этом случае также не представляет сложности);

4) пароль не должен состоять из повторяющихся букв или фрагментов текста;

5) пароль не должен состоять из символов, соответствующих подряд идущим клавишам на клавиатуре (например, «QWERTY» — образец недопустимого пароля);

6) Желательно включать в пароль символы в разных регистрах (прописные и строчные буквы, кириллицу и латиницу), знаки препинания, цифры и др.; Меры предосторожности, которые необходимо соблюдать при использовании пароля:

1) Старайтесь сохранять пароль в тайне (лучше всего его запоминать, а не записывать;

2) Периодически (при регулярном обращении к системе — не реже одного раза в месяц) заменяйте пароль на новый, но он не должен выдаваться пользователю в конце сеанса работы. Заметим, что в разное время могут применяться различные пароли;

3) В паспорте пользователя пароль должен храниться в зашифрованном виде. Наиболее подходящими для этих целей являются методы необратимого шифрования (при которых обратное преобразование невозможно). Введенный пользователем пароль тоже должен шифроваться, а уже затем сравниваться с хранящимся.

Практическое занятие № 42 и 43

Структура и стандарты шин ПК

Цель работы: изучить организацию, работу и подключение последовательных и параллельных интерфейсов.

Ход работы:

1. Составили таблицу характеристики интерфейса Centronics.

| Наименование | Разъем | Назначение | Скорость | Особенности подключения |

| Centronics | Порт на стороне управляющего устройства имеет 25-контактный 2-рядный разъём DB-25-female (IEEE 1284-A). Не путать с аналогичным male-разъёмом, который устанавливался на старых компьютерах и представляет собой 25-пиновый COM-порт. На периферийных устройствах обычно используется 36-контактный микроразъём ленточного типаCentronics (IEEE 1284-B), поэтому кабелидля подключения периферийных устройств к компьютеру по параллельному порту обычно выполняются с 25-контактным разъёмом DB-25-male на одной стороне и 36-контактным IEEE 1284-B на другой (AB-кабель). Изредка применяется AC-кабель с 36-контактным разъёмом MiniCentronics (IEEE 1284-C). | Параллельный порт Centronics — порт, используемый с 1981 годав персональных компьютерах фирмы для подключения печатающих устройств, разработан фирмой CentronicsDataComputerCorporation; уже давно стал стандартом де-факто, хотя в действительности официально на данный момент он не стандартизирован. Изначально этот порт был разработан только для симплексной (однонаправленной) передачи данных, так как предполагалось, что порт Centronics должен использоваться только для работы с принтером. Впоследствии разными фирмами были разработаны дуплексные расширения интерфейса (bytemode, EPP, ECP). Затем был принят международный стандарт IEEE 1284, описывающий как базовый интерфейс Centronics, так и все его расширения | 0.15-2 Мбайт/с | Нет особенностей |

Практическое занятие № 44 и 45

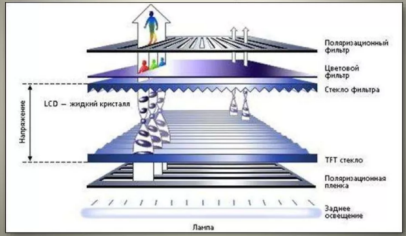

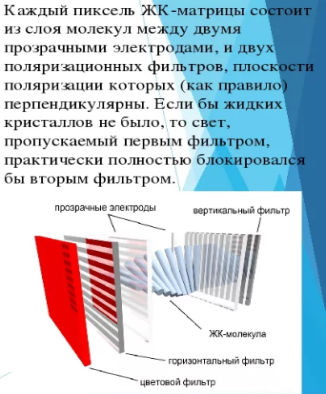

ЖК- мониторы

Цель работы: изучить принцип работы TFT активной матрицы, изучить параметры жидкокристаллических (ЖК) дисплеев.

Ход работы:

1.

2.

3. Типичные неисправности современных LCD-мониторов

Неисправность платы блока питания:

1) Выход из строя инвертора напряжения.

2) Выход из строя ламп подсветки.

3) Выход из строя платы управления с процессором

4) Механические повреждения матрицы, попадание внутрь устройства воды или прочих жидкостей и посторонних предметов.

Практическое занятие № 46 Подключение периферийных устройств к ПК

Цель работы: изучить организацию, работу и подключение последовательных и параллельных интерфейсов.

Ход работы:

1) Установил в корпус блок питания

2) Установил в корпус НЖМД, НГМД, CD-ROM

3

) Установил в материнскую плату ЦП с системой охлаждения

) Установил в материнскую плату ЦП с системой охлажденияПрактическое занятие № 47 и 48

«Подключение модема, блока питания.»

Цель работы: научиться подключать модем, блок питания.

Ход работы:

Подключение модема

1. Подключили модем к ПК.

2. Установили программное обеспечение для работы с модемом под DOS (Commit, Telemate и т.д.).

3. Установили программное обеспечение для работы с модемом под Windows.

4. Корректно настроили и подготовили модем к передаче информации.

5. Осуществили передачу и прием информации.

6. Указали максимальную скорость передачи предложенного для работы модема.

7. Сконфигурировали основные параметры связи в коммуникационной программе (скорость связи, число бит, необходимое для передачи символа, задание числа стоповых бит, задание паритета и т.д.).

8. Осуществили обмен информацией в ручном режиме (Chart).

9. Реализовали пересылку файла с одного ПК на другой при помощи модема.

10. Установили и изучили интерфейс программы, предназначенной для передачи факсимильных сообщений.

11. Обеспечили прием и передачу факсимильных сообщений.