Файл: Программа среднего профессионального образования 40. 02. 01 Право и организация социального обеспечения Дисциплина Информационнокоммуникационные технологии Практическое задание 3.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 09.11.2023

Просмотров: 92

Скачиваний: 2

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Автономная некоммерческая организация профессионального образования «Открытый социально-экономический колледж»

Программа среднего профессионального образования

40.02.01 Право и организация социального обеспечения

Дисциплина: Информационно-коммуникационные технологии

Практическое задание №3

Выполнил:

Преподаватель: Титов А. В.

Тула – 2021

Практическое задание 3

Задание: Выполните задания и прикрепите ответы в электронном виде.

Задание №1

Выполнить сканирование и лечение локального диска, содержащего зараженные вирусами файлы с помощью не менее чем двух антивирусных программ.

Можно использовать следующие дополнительные утилиты:

http://zoleg.com/secur/avz/download.php http://support.kaspersky.ru/viruses/kss3

Использовать все доступные режимы сканирования этих программ.

Содержание отчета: - Общие характеристики компьютера, на котором выполнялось сканирование, в т. ч. жесткого диска. - Названия и версии антивирусных программ. - Краткое описание режимов работы антивирусных программ. - Сводная таблица результатов сканирования, содержащая следующую информацию для каждого из режимов сканирования: название режима сканирования, время сканирования, количество проверенных объектов, количество обнаруженных вирусов, количество зараженных файлов, количество вылеченных файлов. - Выводы, содержащие сравнительную характеристику использованных антивирусных программ и их режимов работы.

Задание №2

Ответьте на следующие вопросы.

-

Какие существуют угрозы для информации? 2. Какие мероприятия применяются для устранения возможности возникновения угроз и их последствий? 3. Что такое компьютерный вирус? Какими свойствами обладают компьютерные вирусы? 4. Каковы отличия вирусов-репликаторов, стелс-вирусов, мутантов и «троянских» программ? 5. Каковы пути проникновения вирусов в компьютер и признаки заражения компьютера вирусом?

Отчет по выполнению задания №1

Общие характеристики компьютера

Процессор Intel(R) Pentium(R) 3556U @ 1.70GHz 1.70 GHz Оперативная память 4,00 ГБ (доступно: 3,89 ГБ) Код устройства 2304D8CC-1E18-4458-A789-EC4634AEF9AE Тип системы: 64-разрядная операционная система, процессор x64 Операционная система: Windows 10 (домашняя), версия 21H1 Дисковый накопитель WDC WD5000LPVX-22V0TT0:

объем- 500 ГБ; буферная память-8 МБ; интерфейс SATA 6Gbit/s. Потребляемая мощность 1.40 Вт.

Названия и версии антивирусных программ

1. Антивирусная программа Microsoft Defender (доступна в Windows 10,11)

2. Утилита Dr.Web CureIt! (обновленная версия от 05.01.2022)

3. Антивирусная утилита AVZ. Версия 4.45. (рекомендованная).

Краткое описание режимов работы антивирусных программ

В активном режиме антивирусная программа в Microsoft Defender используется в качестве основного антивирусного приложения на устройстве. Файлы проверяются, угрозы устраняются, а обнаруженные угрозы перечислены в отчетах о безопасности устройства и в приложении "Безопасность Windows".

Лечащая утилита Dr.Web CureIt! лечит инфицированную систему однократно. Она не является постоянным средством для защиты компьютера от вирусов. Утилита на сайте всегда имеет в своем составе самые последние вирусные базы Dr.Web, но в нее не входит модуль автоматического обновления вирусных баз. Поставляемый в комплекте утилиты Dr.Web CureIt! набор вирусных баз актуален только до выхода нового дополнения (как правило, дополнения выпускаются один или несколько раз в час).

Антивирусная утилита AVZ (вирусные базы так же обновляются отдельно) является инструментом для исследования и восстановления системы, и предназначена для автоматического или ручного поиска и удаления: - разнообразных шпионских и рекламных приложений (SpyWare и AdvWare). (одно из основных назначений утилиты); - клавиатурных шпионов и прочих программ, которые могут применяться для слежения за пользователем; - майнеров криптовалюты; - руткитов и вредоносных программ, маскирующих свои процессы. - сетевых и почтовых червей; - троянских программ (включая все их разновидности, в частности Trojan-PSW, Trojan-Downloader, Trojan-Spy) и Backdoor (программ для скрытного удаленного управления компьютером);

Результаты сканирования и лечения локального диска

Сканирование и лечение дискового накопителя, установленного на рабочем компьютере (относительно «здорового»), проводилось в следующей последовательности: - проверка и лечение утилитой

Dr.Web CureIt!; - антивирусная утилита AVZ; - антивирусная программа Microsoft Defender

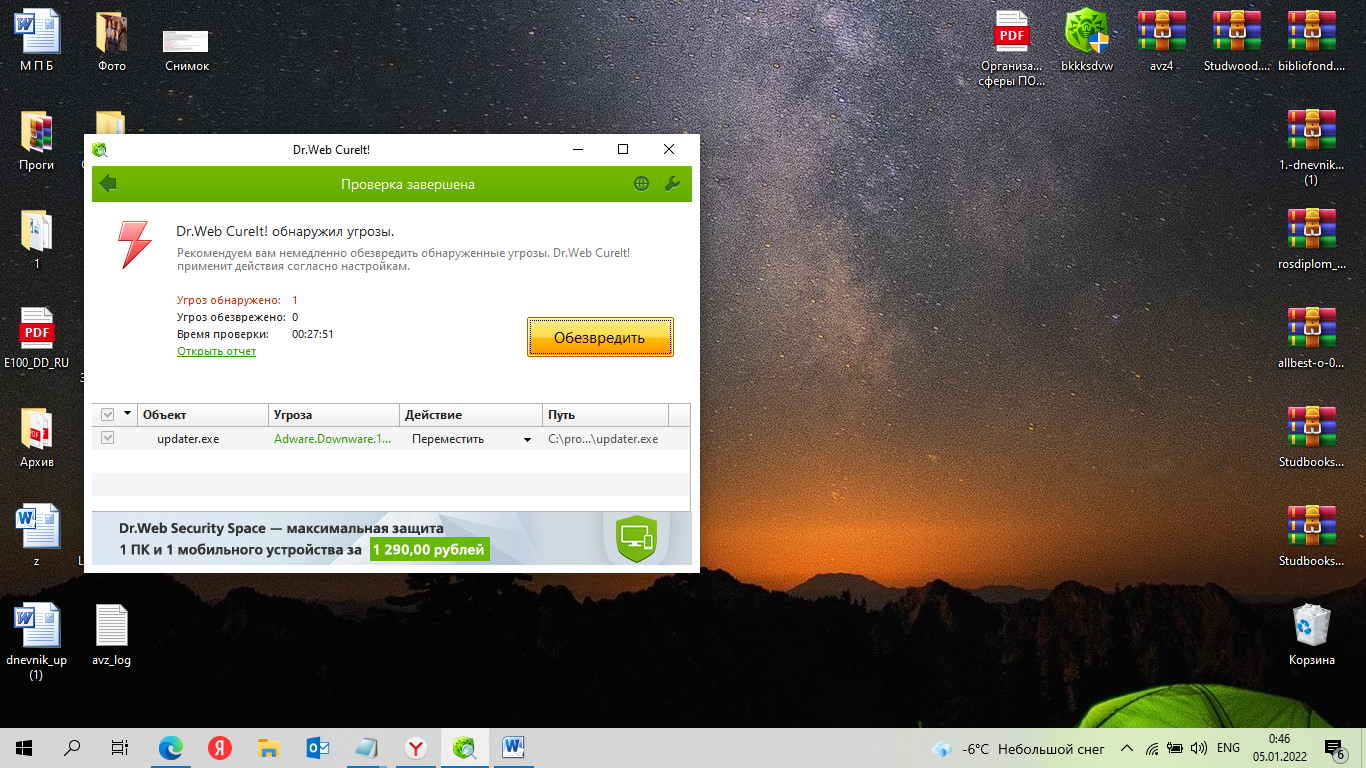

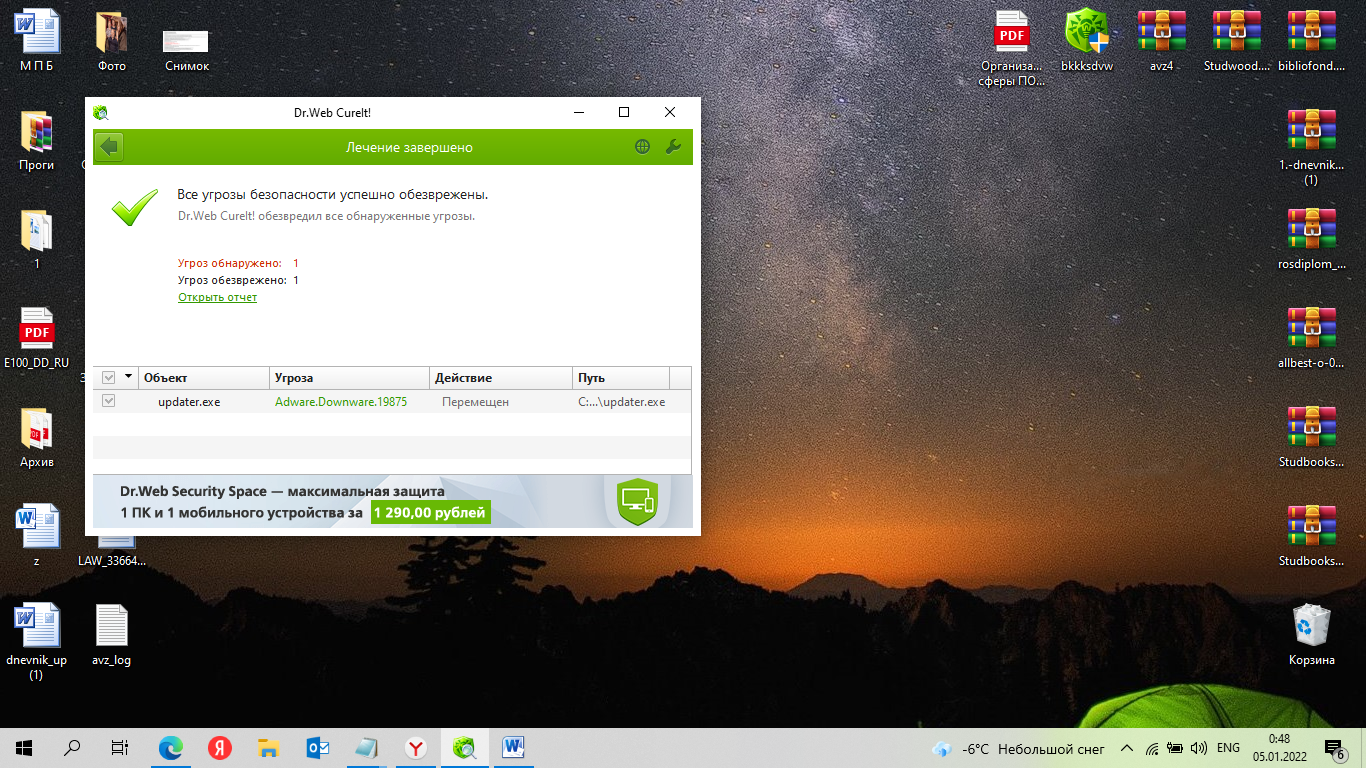

Результаты сканирования утилитой Dr.Web CureIt! приведены на скриншотах 1-2.

1.

2.

Утилита Dr.Web CureIt! обнаружила угрозу Adware.Downware и успешно её обезвредила.

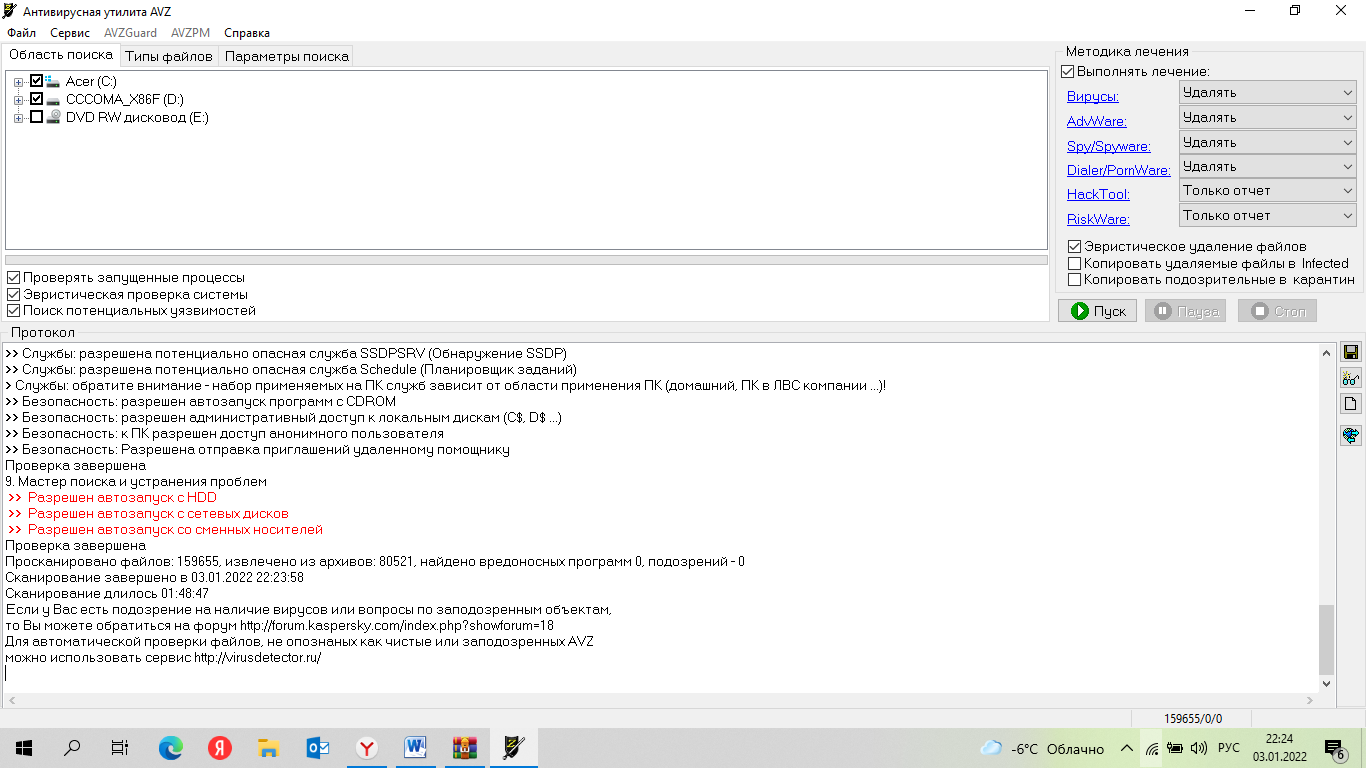

Результаты сканирования антивирусной утилитой AVZ приведены на скриншоте 3.

3.

Антивирусная утилита AVZ выявила следующие проблемы (уязвимости): - безопасность: разрешен автозапуск программ с HDD; - безопасность: разрешен автозапуск с сетевых дисков; - безопасность: разрешен автозапуск со сменных носителей.

Просканировано 159655 файлов; время сканирования – 01.48.47.

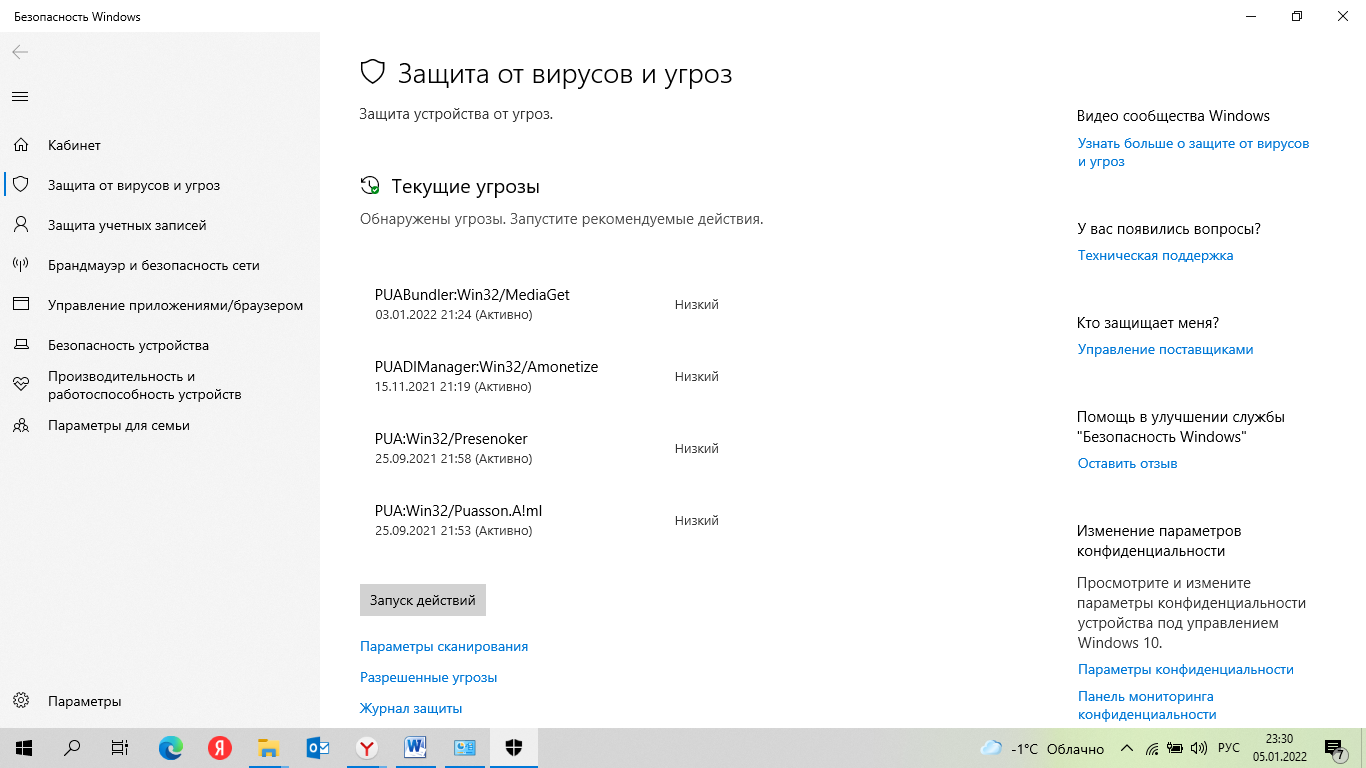

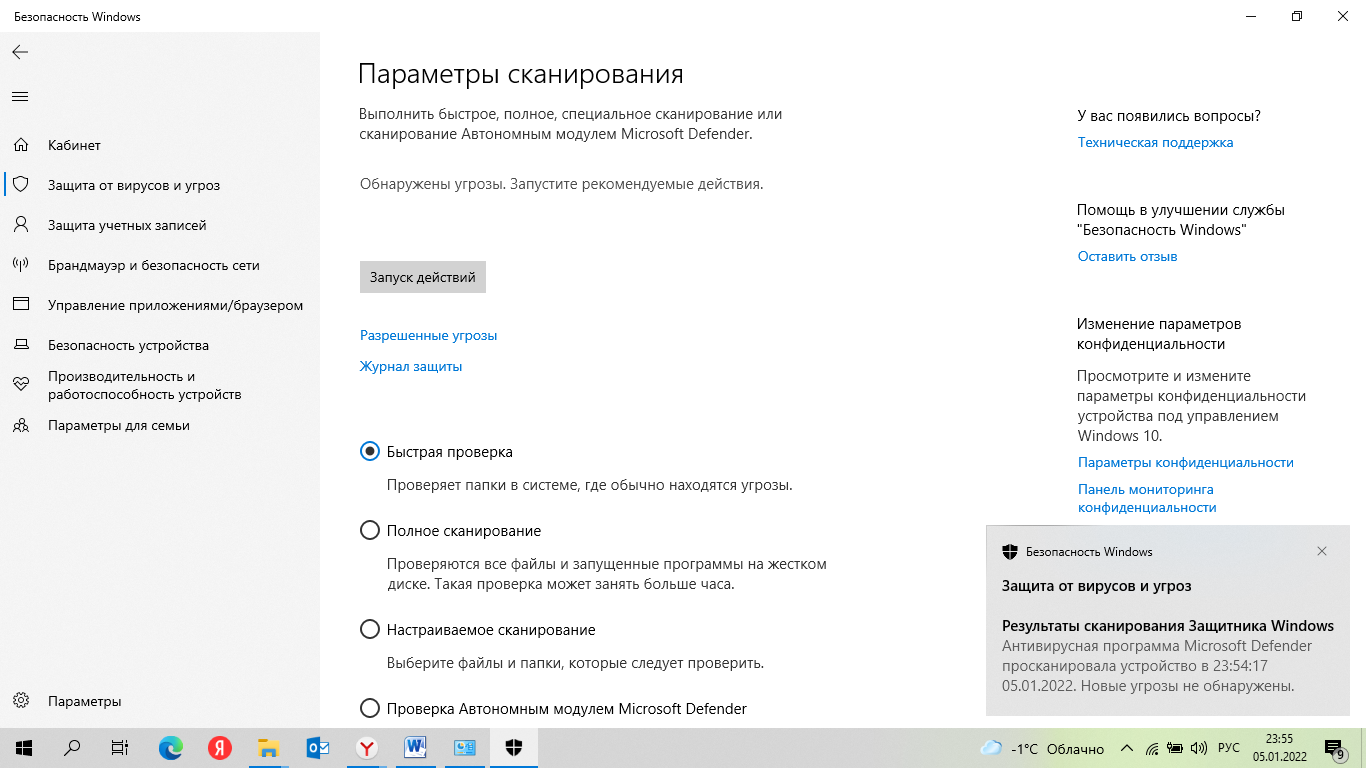

Результаты сканирования антивирусной программа в Microsoft Defender приведены на скриншотах 4-5.

4.

Обнаружены угрозы: PUA:Win32/Presenoker. PUA:Win32/Puasson.A!ml PUABundler:Win32/MediaGet PUABundler:Win32/MediaGet

Встроенный антивирус "Безопасность Windows" в Windows 10 обнаруживает различные угрозы на компьютере и идентифицирует их как троян или подозрительное приложение. Один из типов идентификации, который определяет защитник Windows - это Potentially Unwanted

модифицированный Win32/MediaGet потенциально нежелательная программа Application (потенциально нежелательное приложение) PUA:Win32/Presenoker.

Антивирусная программа считает потенциально нежелательным приложением торрент-клиенты, как uTorrent и Microsoft не называет истинную причину угрозы данной программы, объясняя это тем, что через торрент-клиенты могут получить доступ другие вредоносные программы. Хотя найденные файлы имеют низкую степень угрозы, все равно, выполняя условия задания, удаляем потенциально опасные «зараженные вирусом» файлы.

Результаты повторного сканирования на скриншоте 5.

5.

Новых угроз не обнаружено.

Выводы, содержащие сравнительную характеристику использованных антивирусных программ и их режимов работы.

Начнем с Dr.Web CureIt! Утилита идеально подходит для ситуаций, когда установка антивируса оказывается невозможной в результате действий вирусов или по какой-либо другой причине, потому что она не требует установки и работает под 32- и 64-битными операционными системами семейств Windows и Windows Server®. Утилита постоянно обновляется и дополняется актуальными вирусными базами, что обеспечивает эффективную защиту от вирусов и прочих вредоносных программ.

Утилита AVZ (Антивирусная утилита Олега Зайцева) работает как сторонний агент, запуск через .ехе, поэтому, не грузит систему в остальное время, как все известные антивирусы.

У AVZ есть несколько уникальных функций, которыми не обладает ни один известный антивирус: - AVZ может определять открытые у вас на компе "опасные порты", через которые могут внедриться злоумышленники. Он поможет заблокировать эти порты. Список опасных портов можно найти в Интернете;

- помогает найти кейлоджеры и бэкдоры;

- имеется уникальная функция "блокировки запуска" всех программ имеющихся на вашем компе (т. е. без вашего разрешения ни одна программа, в том числе вредоносная, не сможет запуститься. AVZ - просто блокирует обращение всех программ к реестру. Но параллельно возможно, заблокировав запуски всех программ, запускать для своих нужд избирательно отдельные программы); - функция - "поиск данных в реестре" (полезна при обнаружении "неудаляемых" программ).

И, наконец, антивирусная программа Microsoft Defender встроенная в ОС Windows 10. Защитник Windows неплохо справляется со своей работой. Он способен находить серьезные угрозы и устранять их. А режим защиты в реальном времени надежно защищает ПК от большинства вирусов. К плюсам можно отнести небольшой объем потребляемой оперативной памяти.

Что касается выводов, то по результатам выполнения задания, можно сказать, что лучше использовать полноценный лицензионный антивирус в паре с утилитой AVZ. Антивирус постоянно "мониторит" (контролирует) попытки проникновения вирусов на компьютер и ловит известные ему вирусы "на лету", т. е. уничтожает, или блокирует саму попытку проникновения, отключает вредоносный сайт или программу

. Впрочем, окончательный выбор можно сделать только в процессе практической работы.

Задание №2

Какие существуют угрозы для информации?

Угроза безопасности информации – это потенциально существующая возможность случайного или преднамеренного действия или бездействия, в результате которого может быть нарушена безопасность информации (данных). Информационная безопасность - защищенность информации и соответствующей инфраструктуры от случайных или преднамеренных воздействий, сопровождающихся нанесением ущерба владельцам или пользователям информации. К основным угрозам безопасности относят: - раскрытие конфиденциальной информации; - компрометация информации; - несанкционированное использование информационных ресурсов; - ошибочное использование ресурсов; - несанкционированный обмен информацией; - отказ от информации; - отказ от обслуживания.

Какие мероприятия применяются для устранения возможности возникновения угроз и их последствий?

Угроза безопасности информации – совокупность условий и факторов, создающих потенциальную или реально существующую опасность, связанную с утечкой информации, и/или несанкционированными и/или непреднамеренными воздействиями на нее. Поэтому для устранения возможности возникновения угроз и их последствий необходимо регулярно проводить мероприятия по обеспечению безопасности информации в информационных системах: Препятствие — физическое преграждение пути злоумышленнику к защищаемой информации (например, коммерчески важная информация хранится на сервере внутри здания компании, доступ в которое имеют только ее сотрудники). Управление доступом — регулирование использования информации и доступа к ней за счет системы идентификации пользователей, их опознавания, проверки полномочий и т. д. (например, когда доступ в отдел или на этаж с компьютерами, на которых хранится секретная информация, возможен только по специальной карточке-пропуску. Или когда каждому сотруднику выдается персональный логин и пароль для доступа к базе данных предприятия с разными уровнями привилегий). Криптография — шифрование и защита информации с помощью специальных алгоритмов (например, шифрование данных при их пересылке по Интернету; или использование электронной цифровой подписи; или хранение информации в блокчейне).