Файл: Конспект лекций профессиональная образовательная программа.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 09.11.2023

Просмотров: 388

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

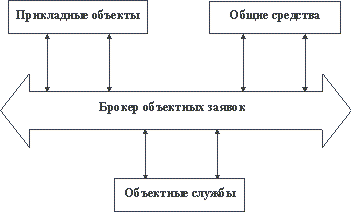

Естественным развитием взглядов на информационные ресурсы является их представление в виде набора типизированных объектов, сочетающих возможности сохранения информации (своего состояния) обработки этой информации (за счет наличия хорошо определенного множества методов, применимых к объекту). Наиболее существенный вклад в создание соответствующей технологии внес международный консорциум OMG (Object Management Group), выпустивший ряд документов, в которых специфицируются архитектура и инструментальные средства поддержки распределенных информационных систем, интегрированных на основе общего объектно-ориентированного подхода. В базовом документе специфицируется эталонная модель архитектуры (Object Management Architecture, OMA) распределенной информационной системы (рисунок 1.9).

Рис. 1.9 - Эталонная модель ОМА

Согласованная с архитектурой ОМА прикладная информационная система представляется как совокупность классов и экземпляров объектов, которые взаимодействуют при поддержке брокера объектных заявок (ORB - Object Request Broker). ORB. Общие средства (Common Facilities) и объектные службы (Object Services) относятся к категории промежуточного программного обеспечения (middleware) и должны поставляться вместе. Объектные службы представляют собой набор услуг (интерфейсов и объектов), которые обеспечивают выполнение базовых функций, требуемых для реализации прикладных объектов и объектов категории "общие средства" (например, специфицированы служба именования объектов, служба долговременного хранения объектов, служба управления транзакциями и т. д.). Общие средства содержат набор классов и экземпляров объектов, поддерживающих функции, полезные в разных прикладных областях (например, средства поддержки пользовательского интерфейса, средства управления информацией и т. д.).

B ocновe OMA лежит базовая объектная модель (Core Object Model, COM), в которой специфицированы такие понятия, как объект, операция, тип, подтипизация, наследование, интерфейс. Определены также способы согласованного расширения СОМ в разных объектных службах.

Интерфейсы объекта-клиента и объекта-сервера .должны быть определены на специальном языке (Interface Definition Language, IDL), который очень напоминает компонент спецификации класса (без реализации) языка Си++. Обращения к ORB могут быть сгенерированы статически при компиляции спецификаций IDL или выполнены динамически с использованием специфицированного в документах OMG API брокера объектных заявок. Правила построения и использования ORB определены в документе OMG С

ORBA (Common Object Request Broker Architecture).

Отметим, что проблемы интеграции неоднородных информационных ресурсов являются актуальными для корпораций и существуют технологии, позволяющие решать эти проблемы.

Контрольные вопросы по теме 1.1

-

Сформулируйте определение информационной безопасности организации. Дайте определение информационной безопасности в узком и широком смысле -

На основе какого документа определяется информационная безопасность организации? -

Модель процессов естественных и управляющих воздействий на безопасность информационных систем -

Функционально-структурная организация информационных систем на архитектуре «клиент-сервер» -

Функционально-структурная организация информационных систем на WEB-архитектуре -

Функционально-структурная организация информационных систем на архитектуре складов данных -

Функционально-структурная организация информационных систем на архитектуре интегрированных распределенных приложений

Тема 1.2. Политика информационной безопасности объекта защиты. Описание объекта защиты. Определение основных приоритетов информационной безопасности.

1.2.1 Политика информационной безопасности объекта защиты.

В основе безопасности организации и в первую очередь безопасности ее ИС лежит политика информационной безопасности (далее – «ПИБ» ИС). В широком смысле политика безопасности определяется как система документированных управленческих решений по обеспечению информационной безопасности ИС организации. В узком — как локальный нормативный документ, определяющий требования безопасности, систему мер либо порядок действий, а также ответственность сотрудников и механизмы контроля для определенной области обеспечения информационной безопасности.

Под политикой информационной безопасности ИС понимается формальная спецификация правил и рекомендаций, требований и руководящих принципов в области ИБ, которыми руководствуются хозяйствующие субъекты организации в своей деятельности и на основе которых пользователи ИС используют, накапливают и распоряжаются информационными ресурсами и технологическими ценностями. ПИБ ИС организации является основополагающим документом, определяющим систему приоритетов, принципов и методов достижения целей обеспечения защищенности активов ИС организации в условиях наличия угроз.

Основные этапы построения политики информационной безопасности ИС включают в себя:

-

описание объекта защиты; -

определение основных приоритетов информационной безопасности; -

проведение анализа рисков. Формирование перечня критичных ресурсов, нуждающихся в защите, по результатам проведения анализа рисков. Данный перечень должен включать в себя описание физических, программных и информационных ресурсов с определением стоимости ресурсов и степени их критичности для предприятия. -

определение модели нарушителя, которая включает определение вероятностей угроз и способов их осуществления, а также оценку возможного ущерба; -

определение модели угроз информационной безопасности и оценку рисков, связанных с их осуществлением, формируемую на основе перечня критичных ресурсов и модели нарушителя; -

определение перечня требований информационной безопасности ИС, определяемых по результатам анализа рисков; -

разработка комплекса организационных и программно-технических мер по реализации требований ИБ ИС и построению подсистемы информационной безопасности (ПИБ) ИС; -

разработка организационно-технической схемы контроля состояния информационной безопасности ИС.

Формирование требований к ИБ ИС организации, позволяющих уменьшить риски информационной безопасности до приемлемой величины, является одним из заключительных этапов построения Политики. Указанные требования лежат в основе построения ПИБ ИС организации, которая является неотъемлемым элементом системы управления ИС и реализует цели и задачи ее политики ИБ.

Требования политики ИБ ИС организации обеспечиваются на основе согласованного комплекса мер и средств, реализуемых ПИБ, в том числе: административных и организационно-технических норм и регламентов, механизмов защиты, программно-технических средств защиты, а также регулярного электронного мониторинга ее состояния. Для обеспечения поддержки и эффективного использования механизмов защиты ПИБ ИС организации должна содержать функцию управления защитой. Управление защитой осуществляется для обеспечения контроля функционирования средств и механизмов защиты, а также для контроля состояния ИБ ИС в целом.

1.2.2. Описание объекта защиты.

Информационная система организации представляет собой совокупность территориально разнесенных объектов, информационный обмен между которыми осуществляется посредством использования открытых каналов связи, предоставленных сторонними операторами электросвязи.

ИС предназначена для обеспечения работоспособности информационной инфраструктуры организации, предоставления сотрудникам структурных подразделений различных видов информационных сервисов, автоматизации финансовой и производственной деятельности, а также бизнес-процессов. Перечислим основные особенности распределенной ИС:

-

территориальная разнесенность компонентов системы и

наличие интенсивного обмена информацией между ними; -

широкий спектр используемых способов представления,

хранения и передачи информации; -

интеграция данных различного назначения, принадлежащих

различным субъектам, в рамках единых баз данных и, наоборот,

размещение необходимых некоторым субъектам данных в различных

удаленных узлах сети; -

абстрагирование владельцев данных от физических структур и места размещения данных; -

использование режимов распределенной обработки данных; -

участие в процессе автоматизированной обработки -

информации большого количества пользователей и персонала различных категорий; -

непосредственный и одновременный доступ к ресурсам (в

том числе и информационным) большого числа пользователей

(субъектов) различных категорий; -

высокая степень разнородности используемых средств вычислительной техники и связи, а также их программного обеспечения.

Современные ИС строятся, как правило, на архитектуре «клиент-сервер» с применением технологии виртуальных серверов и предусматривают «закрытый» и «открытый» контуры обработки, хранения и передачи информации. В «закрытом» контуре, который может иметь различные классы защищенности, обрабатывается конфиденциальная информация с различным грифом секретности, а в «открытом» контуре - открытая информация. При этом сертифицированными средствами однонаправленной передачи информации обеспечивается только односторонняя передача информации из «открытого» контура в «закрытый». Типовая схема организации взаимодействия контуров ИС приведена на рис. 1.10. Вешнее взаимодействие ИС с корпоративными системами осуществляется через «закрытый» контур с применением сертифицированных средств криптографической защиты информации (СКЗИ) с шифрованием информации, а с другими системами – через «открытый» контур с применением сертифицированных межсетевых экранов (МЭ).

В качестве базового сетевого протокола используется IP-протокол

Рисунок

Рис. 1.10 - Обобщенная схема информационных потоков в ИС

В общем случае корпоративная ИС организации на технологии «клиент-сервер» включает в себя следующие функциональные компоненты:

-

сервера СУБД и файл-сервера, осуществляющие обработку и хранение информации; -

автоматизированные рабочие места (АРМ) пользователей ИС; -

корпоративная мультисервисная сеть связи на основе IP-QoS технологий, включающая в себя локальную вычислительную сеть (ЛВС) и WAN-компоненту, обеспечивающую связь территориально удаленных ЛВС организации. В корпоративную сеть входят структурированные кабельные системы (СКС), на базе которых строятся ЛВС, сетевое оборудование (концентраторы, коммутаторы, маршрутизаторы, мультиплексоры, межсетевые экраны и т. д.) и внешние каналы связи.

В ИС организации хранятся и обрабатываются различные виды открытой и служебной конфиденциальной информации. К конфиденциальной и служебной информации, циркулирующей в ИС, относятся:

-

персональные данные сотрудников организации и партнеров, хранимые в БД и передаваемые по сети; -

сообщения электронной почты и информация БД, содержащие служебные сведения, информацию о деятельности организации и т.п.; -

конструкторская и технологическая документация, перспективные планы развития, модернизации производства, реализации продукции и другие сведения, составляющие научно-техническую и технологическую информацию, связанную с деятельностью организации; -

финансовая документация, бухгалтерская отчетность, аналитические материалы исследований о конкурентах и эффективности работы на финансовых рынках; -

другие сведения, составляющие деловую информацию о внутренней деятельности организации.