Файл: Лабораторная работа 7 Группа 72020 Проверил(a) Ахмедова Н. Расулов А. Ташкент 2023г.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 22.11.2023

Просмотров: 20

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

МИНИСТЕРСТВО ПО РАЗВИТИЮ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ И КОММУНИКАЦИЙ РЕСПУБЛИКИ УЗБЕКИСТАНА

ТАШКЕНТСКИЙ УНИВЕРСИТЕТ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ ИМЕНИ МУХАММАДА АЛЬ-ХОРАЗМИ

Кафедра: Кибербезопасность

ЛАБОРАТОРНАЯ РАБОТА №7

Группа: 720-20

Проверил(a): Ахмедова Н.

Выполнил: Расулов А.

Ташкент 2023г.

Цель работы: Изучение правил создания, настройки и проверки списков ACL, используемых в сетях передачи данных.

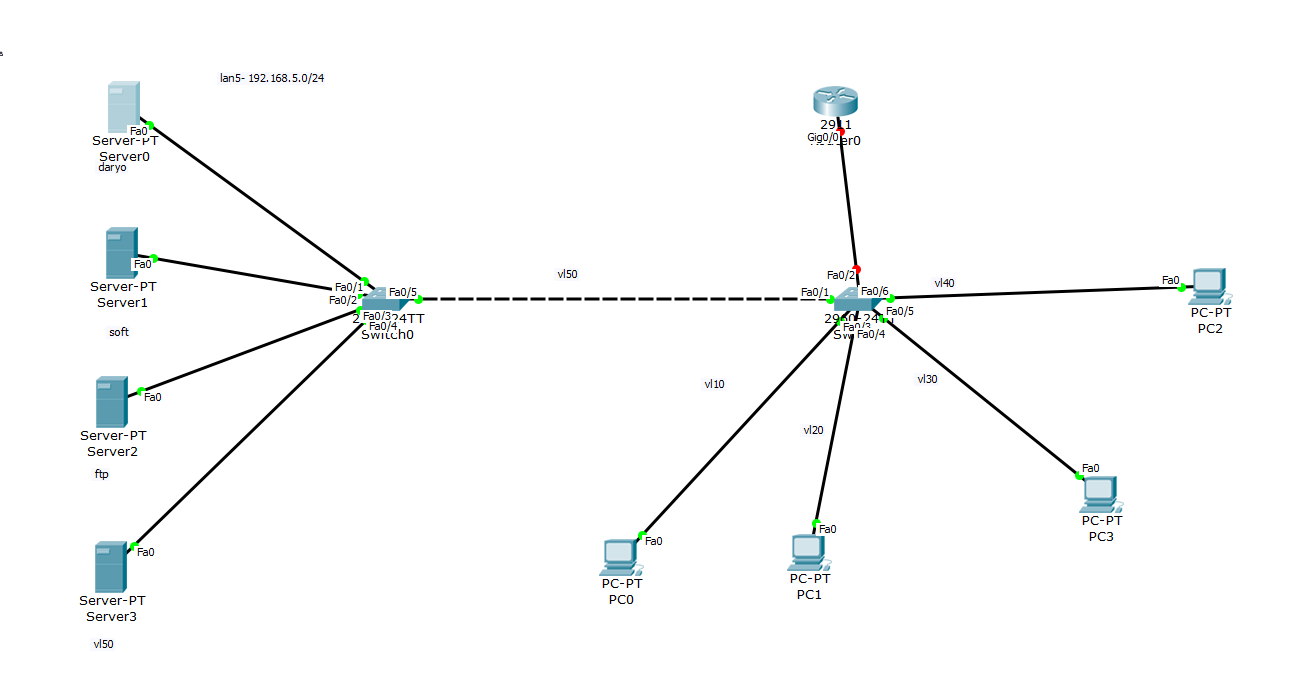

1-ЗАДАНИЕ

Настройка ACL

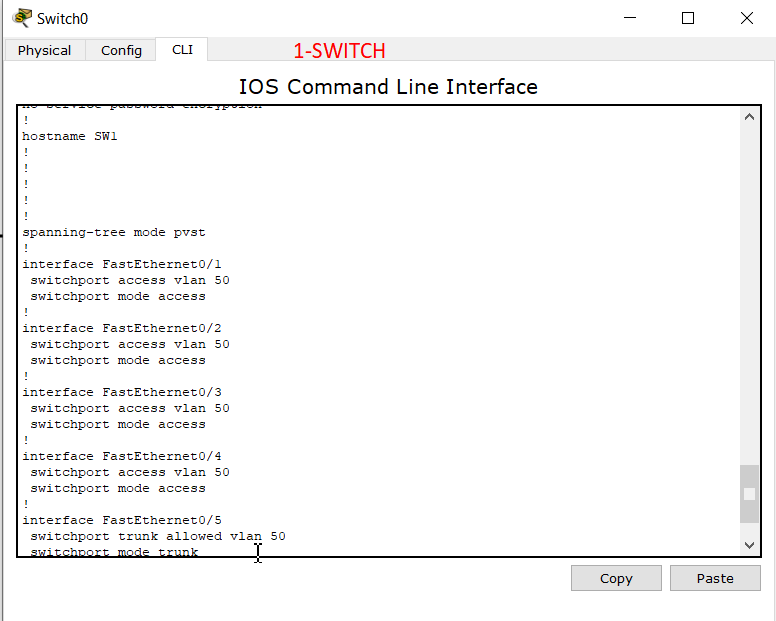

Настройка первого switch’a

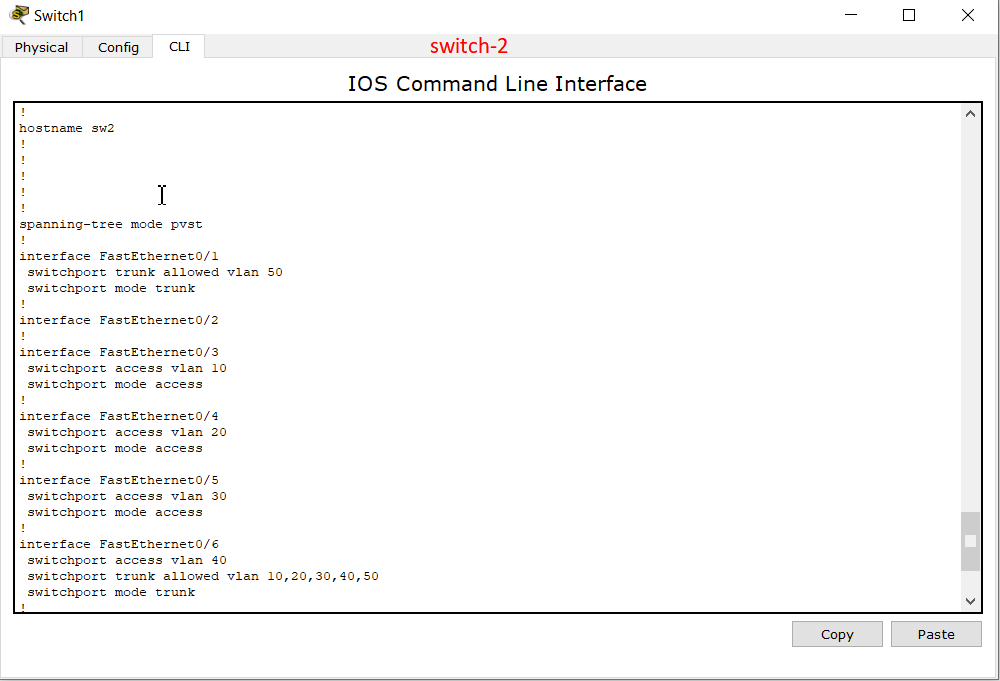

Настройка второго switch’a

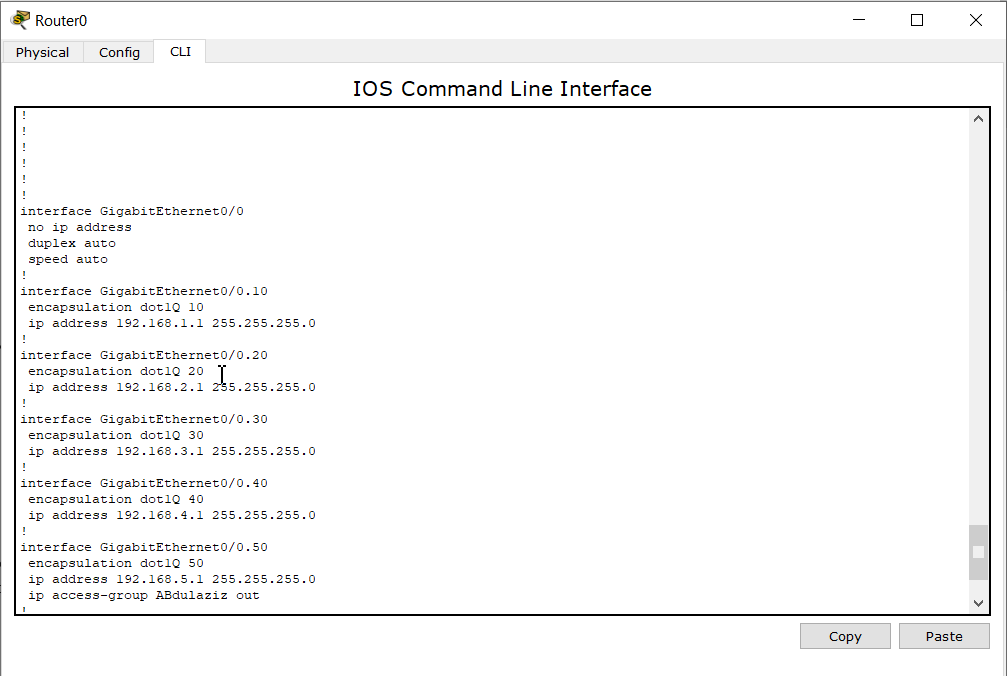

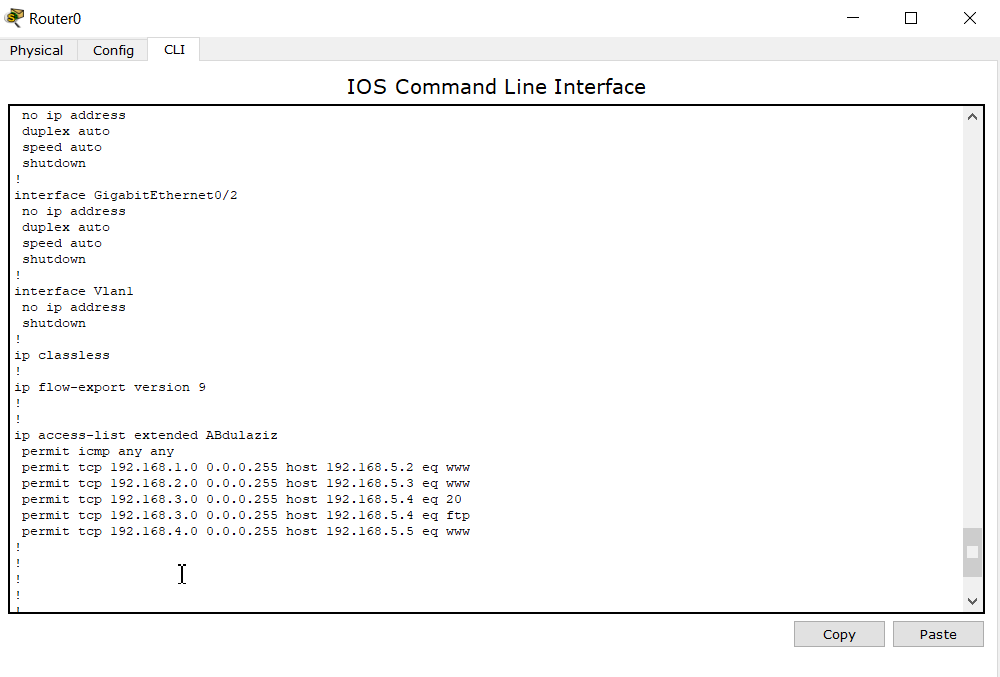

Настройка роутера и как мы задаем права “Permit”

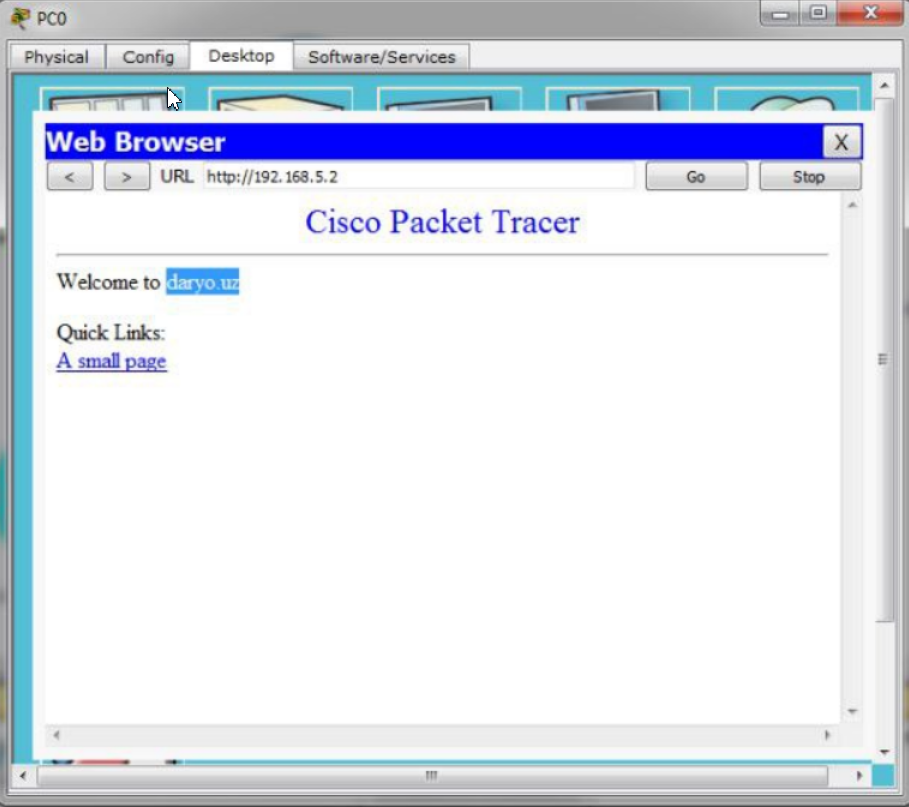

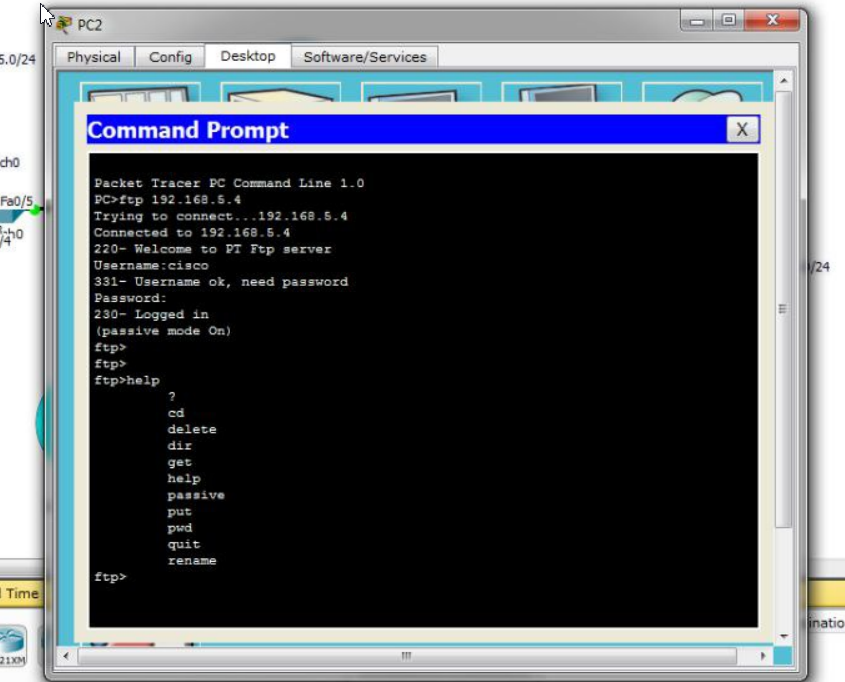

Проверка

-

ACL (Access Control List) - это список правил, который определяет, какие сетевые пакеты или потоки данных разрешены или запрещены при прохождении через сетевое устройство, такое как маршрутизатор или брандмауэр. -

Существует несколько видов ACL в зависимости от уровня сети, на котором они применяются:

-

Списки ACL для маршрутизации (RACL): Применяются на маршрутизаторах для управления трафиком, проходящим через маршрутизатор на основе исходного или назначенного IP-адреса, порта и других параметров. -

Списки ACL для доступа к интерфейсу (VACL): Применяются на коммутаторах Ethernet для управления трафиком, входящим или выходящим через определенный интерфейс, на основе MAC-адреса, VLAN или других параметров. -

Списки ACL для управления безопасностью (SACL): Применяются на брандмауэрах или устройствах безопасности для контроля и мониторинга сетевого трафика на основе различных параметров, таких как источник, назначение, порты, протоколы и т. д.

ACL используются для следующих целей:

-

Управление доступом: ACL позволяют ограничивать доступ к сетевым ресурсам и сервисам. Например, можно разрешить или запретить определенным пользователям или группам пользователей доступ к определенным веб-сайтам или сервисам. -

Обеспечение безопасности: С помощью ACL можно применять политики безопасности для предотвращения несанкционированного доступа к сети или защиты от атак извне. -

Контроль трафика: ACL позволяют фильтровать и направлять сетевой трафик в соответствии с заданными правилами, что помогает оптимизировать использование сетевых ресурсов и обеспечивать качество обслуживания (QoS).

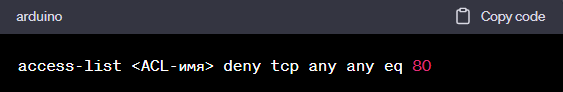

Команда для блокировки видео трафика, связанного с протоколом HTTP, может выглядеть следующим образом:

В данном примере

Однако, стоит отметить, что конкретная команда может варьироваться в зависимости от устройства, операционной системы и используемой командной оболочки. Рекомендуется обратиться к документации или руководству пользователя для вашего конкретного устройства или программного обеспечения, чтобы получить точные инструкции по блокировке видео трафика

-

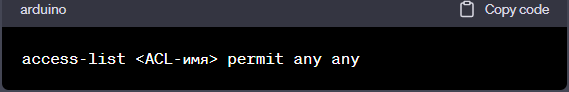

Команда для разрешения интернет трафика может выглядеть следующим образом:

В данном примере

Опять же, конкретная команда может незначительно отличаться в зависимости от используемого устройства и операционной системы. Важно обратиться к документации или руководству пользователя для вашего конкретного устройства или программного обеспечения, чтобы узнать точные инструкции по разрешению интернет трафика.

-

Трафик фильтруется на списке ACL на основе различных критериев, которые можно задать в правилах ACL. Некоторые из распространенных критериев фильтрации включают:

-

IP-адрес источника или назначения: Можно фильтровать трафик на основе конкретных IP-адресов отправителя или получателя. -

Порт источника или назначения: Можно фильтровать трафик на основе портов отправителя или получателя, что особенно полезно при работе с протоколами, использующими определенные порты, такими как TCP или UDP. -

Протокол: Можно фильтровать трафик на основе протокола, такого как TCP, UDP, ICMP и т. д.

VLAN: Можно фильтровать трафик на основе принадлежности к определенной VLAN. Это полезно при работе с коммутаторами Ethernet и виртуальными локальными сетями.

Флаги TCP: Можно фильтровать трафик на основе флагов TCP, таких как SYN, ACK, RST и т. д. Это позволяет управлять определенными аспектами TCP-соединений.

DSCP (Differentiated Services Code Point): Можно фильтровать трафик на основе DSCP-меток, которые позволяют классифицировать и управлять качеством обслуживания (QoS) для различных типов трафика.

ICMP-типы сообщений: Можно фильтровать трафик на основе типов ICMP-сообщений, таких как эхо-запросы (ping) или сообщения о недоступности.

Временные параметры: Можно установить временные ограничения для применения правил ACL. Например, можно настроить ACL для блокировки или разрешения трафика только в определенное время суток.

Это лишь некоторые примеры критериев, которые могут использоваться для фильтрации трафика на списке ACL. Фактический набор доступных критериев может варьироваться в зависимости от устройства и операционной системы. При настройке ACL рекомендуется обратиться к документации или руководству пользователя для получения полного списка поддерживаемых критериев и их синтаксиса.