ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 22.11.2023

Просмотров: 28

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Государственное автономное профессиональное образовательное учреждение Пензенской области «Пензенский колледж информационных и промышленных технологий (ИТ-колледж)»

Лабораторная работа №4

по дисциплине

«Безопасность КС»

Выполнил:

ст.гр. 19ИТ16

Овинов

Дмитрий

Преподаватель:

Фролова Ж.Е.

Пенза 2022

Тема: Способы первичной защиты компьютера

Цель: Изучить способы первичной защиты компьютера, протокол IPsec, принципы защиты электронной почты. Освоить технологию настройки политики IP-безопасности, настройки фильтрация ТСР/IР

Ход работы:

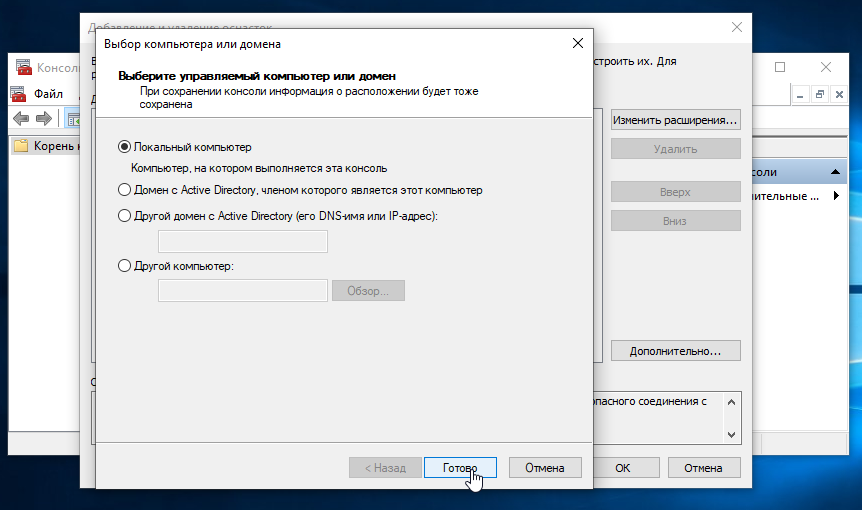

1.Щелкните указателем мыши на кнопке Пуск(Start), на экране появится главное меню Windows 7. В строке ввода команд введите ттс и нажмите Ввод, отобразится диалог консоли ММС.

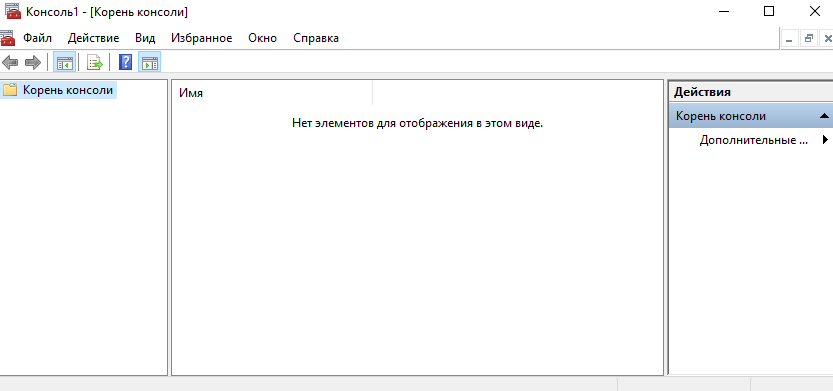

2.Щелкните на меню Файл(File) и выберите пункт Добавить или удалить оснастку.(Add/Remve Snap-in).

3. Из списка оснасток выбрать Управление политикой безопасности(IP Security Policy Management) и нажать кнопку Добавить(Add).

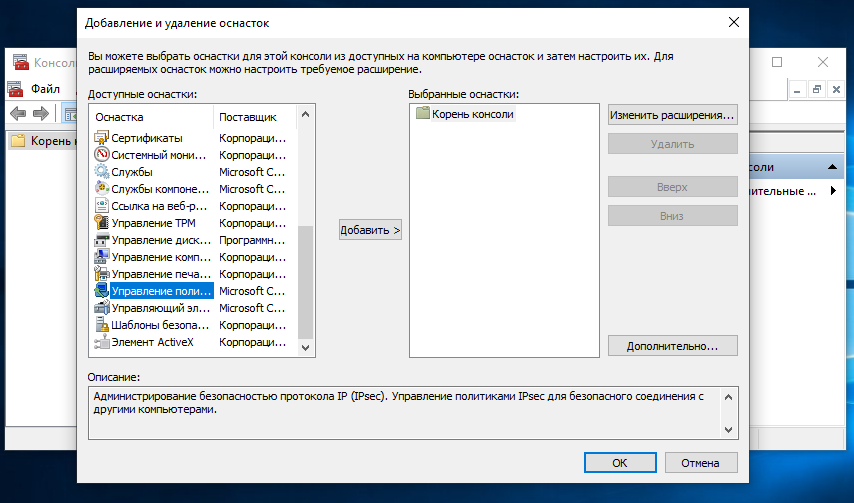

4. В окне Выбор компьютера или домена(Select Computer or Domain) выберите Локальный компьютер(Local computer) и нажмите кнопку Готово(Finish).

5. Затем нажмите ОК в окне Добавить или Удалить Оснастоки(Add or Remove Snap-in). По умолчанию в Windows 7 нет установленных политик IP - безопасности. Windows 7 позволяет создавать новую политику IP-безопасности, для чего необходимо воспользоваться мастером установки политики IP-безопасности.

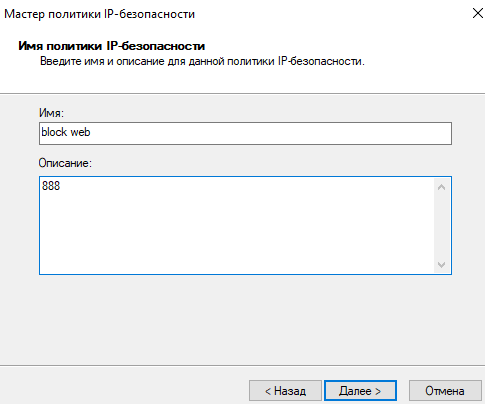

6. Щелкните правой кнопкой мыши на записи Политика безопасности IP (IP Security Policies on Local Computer) в левой части консоли ММС и выберите в контекстном меню команду Создать политику безопасности IP (Create Ip Security Policy). Эта команда отображает первый информационный диалог мастера политики IP-безопасности, щелкните на кнопке Далее (Next). В отобразившемся диалоге мастера укажите название создаваемой политики и укажите ее назначение, щелкните на кнопке Далее.

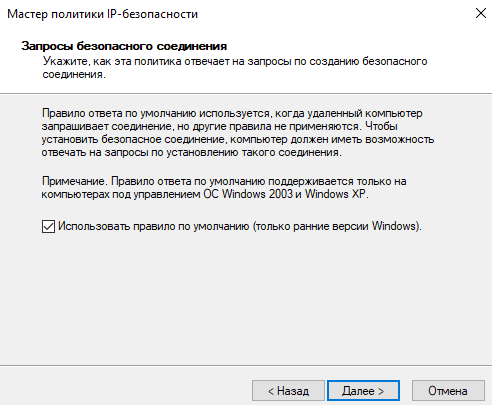

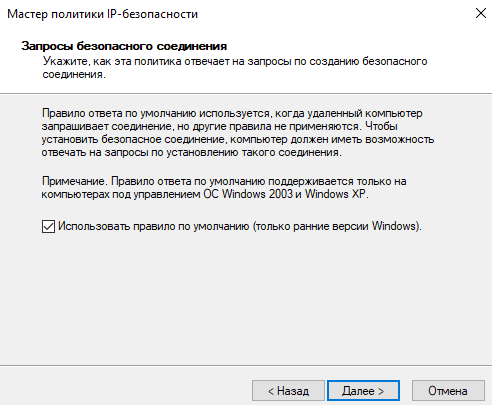

7. В отобразившемся диалоге укажите, должна ли новая политика использоваться по умолчанию. Оставьте отметку флажка Использовать правило по умолчанию и щелкните на кнопке Далее. В следующем диалоге мастера следует выбрать метод проверки подлинности подсоединяемого компьютера. Мастер позволяет выбрать только один из методов аутентификации:

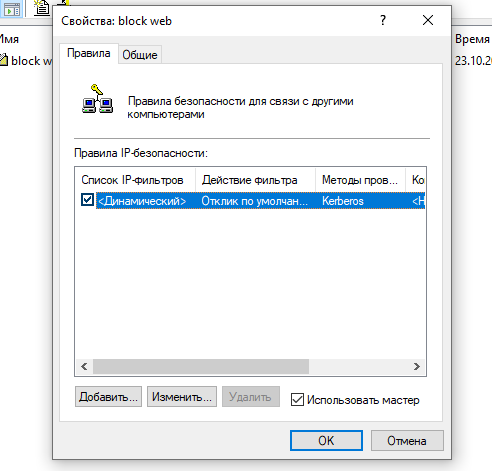

8. Выберите метод и щелкните на кнопке Далее, отобразится завершающий диалог мастера с флажком, предлагающим изменить политику безопасности. Оставьте флажок на месте и щелкните на кнопке Готово. Отобразится диалог настройки свойств новой политики IP-безопасности.

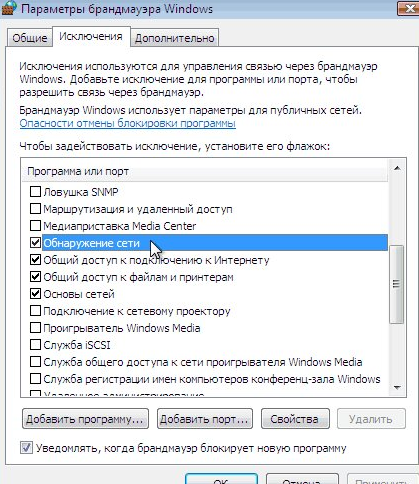

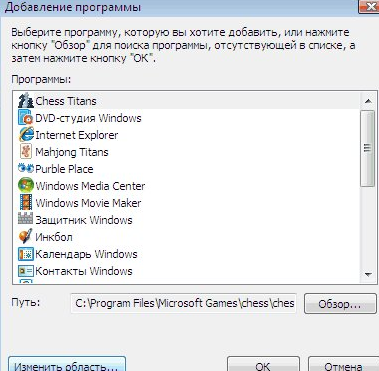

Подключение непредусмотренных программ и служб

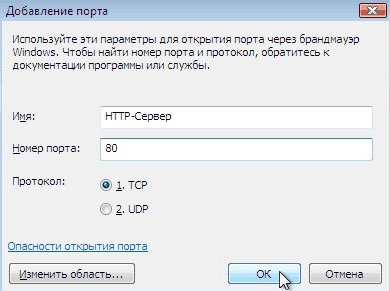

Разрешение работы программ через порт

Контрольные вопросы:

1. Охарактеризуйте наиболее распространенные типы вторжения на сети TCP/IP.

Подслушивание. Эти атаки используют уязвимость сети к перехвату сетевых пакетов специальными аппаратными и программными средствами. Если передаваемая информация не зашифрована, ее конфиденциальность будет нарушена.

· Искажение данных. В зависимости от своих целей злоумышленник, перехвативший сетевые данные, может модифицировать их и отправить по назначению, причем сделать это скрытно от отправителя и получателя.

· Фальсификация IP-адреса. В сети TCP/IP хост идентифицируется своим IP-адресом, указанным в IP-пакете, который несложно подделать. Такая подмена IP-адресов может выполняться с различными целями, например с целью сокрытия источника сообщения или для некорректной идентификации отправителя, позволяющей получить доступ к сетевым ресурсам.

Подбор паролей. Получив пароль учетной записи, злоумышленник получает все права доступа легитимного пользователя и, если права достаточны, может сделать с системой что угодно.

· Атака DoS (Denial of Service - отказ в обслуживании). Заключается в создании препятствий в работе системы, что приводит к отказу от обслуживания обычных пользователей сети. Примером является направление на атакуемый сервер большого числа пакетов, перегружающих сетевой трафик.

· Компрометация ключей. Шифрование передаваемых по сети данных компьютера выполняют с помощью ключей, зависящих от применяемых криптографических средств. Поэтому раскрытие ключа шифрования означает потерю конфиденциальности передаваемой по сети информации. При этом злоумышленник сможет знакомиться с передаваемыми сообщениями и/или модифицировать их для достижения своих целей.

· Атака на прикладном уровне. Такие атаки выполняются с целью получения контроля над приложением, запущенным на сетевом компьютере. Например, хакер может попытаться получить доступ к приложению удаленного администрирования компьютером и в случае успеха получить возможность сделать с ним все, что угодно.

2. Для чего предназначен протокол IPsec?

IPsec (сокращение от IP Security) — набор протоколов для обеспечения защиты данных, передаваемых по межсетевому протоколу IP. Позволяет осуществлять подтверждение подлинности (аутентификацию), проверку целостности и/или шифрование IP-пакетов.

3. Какие задачи решает протокол IPsec?

Стандарт IPSec решает следующие задачи:

- аутентификацию пользователей или компьютеров при инициализации защищенного канала;

- шифрование и аутентификацию данных, передаваемых между конечными точками защищенного канала;

- автоматическое снабжение конечных точек канала секретными ключами, необходимыми для работы протоколов аутентификации и шифрования данных;

4. Как устанавливается политика IP-безопасности?

Политику IP-безопасности можно установить для локального компьютера, домена или для всех доменов активного каталога. В системе Windows 7 политика IP-безопасности устанавливается с помощью оснастки Управление политикой безопасности IP в консоли ММС. Для открытия этой оснастки выполните следующие шаги:

1. Щелкните указателем мыши на кнопке Пуск(Start), на экране появится главное меню Windows 7. В строке ввода команд введите ттс и нажмите Ввод, отобразится диалог консоли ММС.

2. Щелкните на меню Файл(File) и выберите пункт Добавить или удалить оснастку.(Add/Remve Snap-in).

3. Из списка оснасток выбрать Управление политикой безопасности(IP Security Policy Management) и нажать кнопку Добавить(Add).

4. В окне Выбор компьютера или домена(Select Computer or Domain) выберите Локальный компьютер(Local computer) и нажмите кнопку Готово(Finish).

5. Затем нажмите ОК в окне Добавить или Удалить Оснастоки(Add or Remove Snap-in). По умолчанию в Windows 7 нет установленных политик IP - безопасности. Windows 7 позволяет создавать новую политику IP-безопасности, для чего необходимо воспользоваться мастером установки политики IP-безопасности.

6. Щелкните правой кнопкой мыши на записи Политика безопасности IP (IP Security Policies on Local Computer) в левой части консоли ММС и выберите в контекстном меню команду Создать политику безопасности IP (Create Ip Security Policy). Эта команда отображает первый информационный диалог мастера политики IP-безопасности, щелкните на кнопке Далее (Next). В отобразившемся диалоге мастера укажите название создаваемой политики и укажите ее назначение, щелкните на кнопке Далее.

7. В отобразившемся диалоге укажите, должна ли новая политика использоваться по умолчанию. Оставьте отметку флажка Использовать правило по умолчанию и щелкните на кнопке Далее. В следующем диалоге мастера следует выбрать метод проверки подлинности подсоединяемого компьютера. Мастер позволяет выбрать только один из методов аутентификации:

8. Выберите метод и щелкните на кнопке Далее, отобразится завершающий диалог мастера с флажком, предлагающим изменить политику безопасности. Оставьте флажок на месте и щелкните на кнопке Готово. Отобразится диалог настройки свойств новой политики IP-безопасности.

Для изменения настроек политики IP-безопасности можно либо щелкнуть на кнопке Изменить и откорректировать параметры в отобразившемся диалоге, либо воспользоваться мастером, который автоматически запускается при отмеченном флажке Изменить политику безопасности в завершающем диалоге мастера политики IP-безопасности; это позволяет упростить процедуры настройки, которые достаточно сложны и требуют понимания принципов функционирования политики IP-безопасности.

5. Какие стандартные политики IP-безопасности предлагаются в Windows 7?

6. Как указать в Windows 7 допустимые порты TCP, UDP и протоколы IP?

В настройках встроенного брандмауэра перейдите по ссылке «Дополнительные параметры»:

Вам откроется раздел настройки Брандмауэра в режиме повышенной безопасности. В поле слева кликаем на раздел «Правила для входящих соединений»:

Откроется список всех правил для входящих соединений. Теперь надо создать правило. Для этого справа, в окне «Действия», кликаем на ссылку «Создать правило». Откроется Мастер создания правила для нового входящего подключения:

Выбираем тип правила — «Для порта». Нажимаем кнопку Далее.

Теперь нужно выбрать тип протокола и указать порт. «Тип протокола» для игр, как правило, «Протокол TCP». В некоторых случаях, например для файлообменных программ или игр, нужно ещё открыть и порт UDP. Поэтому, если нужно открыть и TCP-порт и UDP-порт в Windows — Вам придется создавать два правила. В поле Определенные порты нужно указать номер нужного порта. Например, для Minecraft нужно открывать порт 25565 и TCP и UDP. Нажимаем кнопку Далее.

Ставим галку «Разрешить подключение».

7. Какие методы аутентификации подсоединяемого компьютера предлагаются в Windows 7?

8. Охарактеризуйте проблемы защиты электронной почты.

Поскольку электронные письма сейчас широко используются, они стали средством распространения вирусов, спама, фишинговых атак, таких как использование использование ложных сообщений для того, чтобы побудить получателей разгласить конфиденциальную информацию, открыть вложение или перейти по опасной ссылке.