Файл: Лабораторная работа 3 Изучение программных средств шифрования, компьютерной стеганографии и защиты от вредоносных программ.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.12.2023

Просмотров: 165

Скачиваний: 5

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

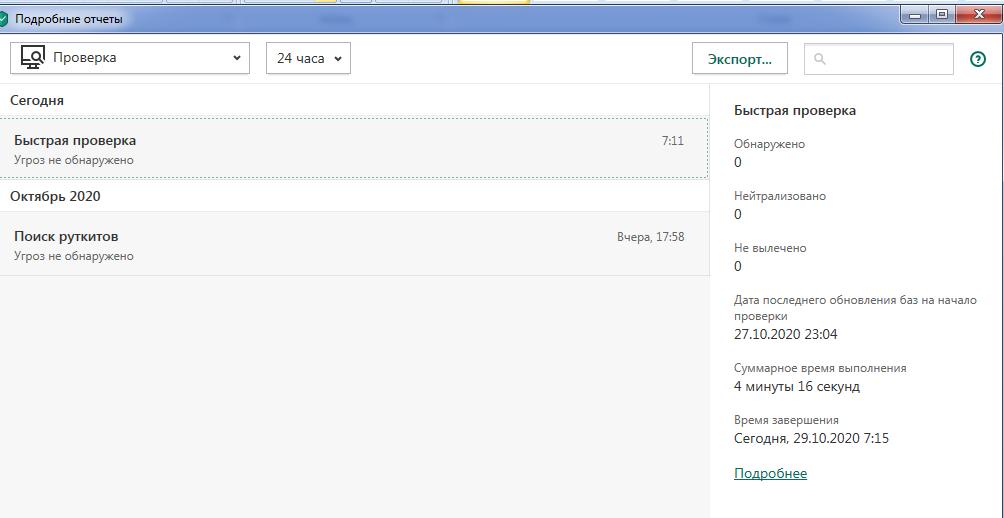

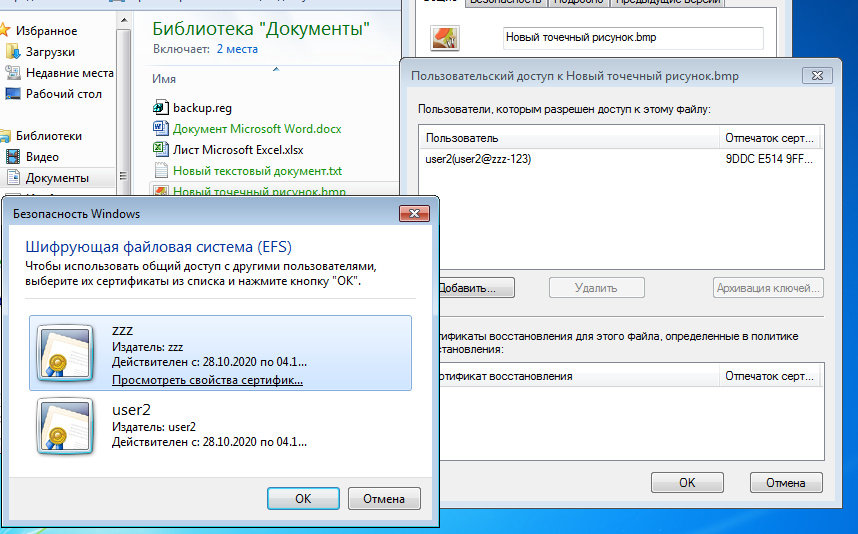

Рис. 38 добавление пользователя ,которому разрешен доступ к зашифрованному файлу

Возможно добавление пользователя, для которого создан сертификат, т.е того кто например уже шифровал файлы.

-

Включить в электронную версию отчета копии экранных форм, полученных при выполнении данного пункта.

-

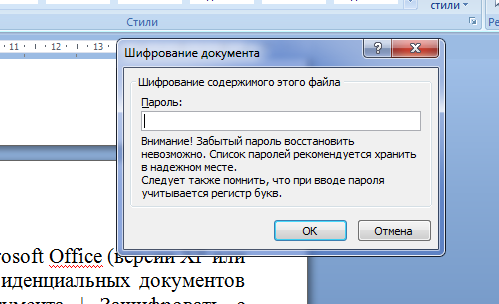

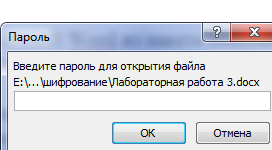

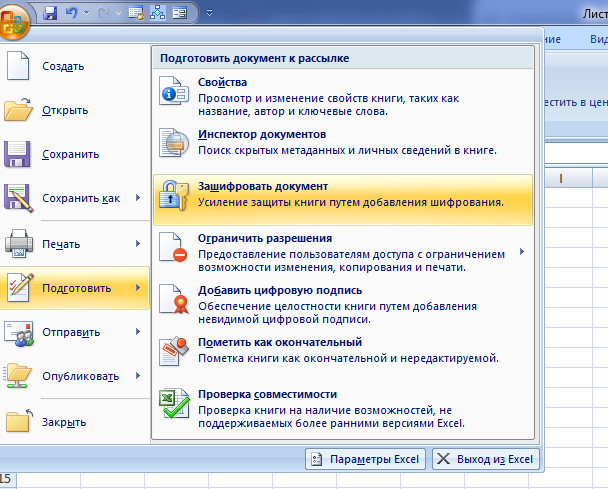

Начать работу с Microsoft Word из пакета Microsoft Office (версии XP или старше). Освоить средства шифрования конфиденциальных документов (команды Файл | Сведения | Защита документа | Зашифровать с использованием пароля в Office 2013, Файл| Сведения | Защитить документ | Зашифровать паролем в Office 2010, Кнопка Microsoft Office | Подготовка | Зашифровать документ в Office 2007, Сервис | Параметры | Безопасность и кнопка Дополнительно в Office 2003). Включить в электронную версию отчета копии экранных форм, полученных при выполнении данного пункта.

Рис. 39 окно ввода пароля для защиты документа

Рис. 40 запрос пароля при открытии зашифрованного файла

-

Повторить п. 3 для программы Microsoft Excel. Включить в электронную версию отчета копии экранных форм, полученных при выполнении данного пункта.

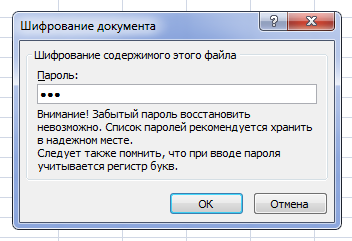

Рис. 41 шифрование таблицы

Рис. 42 пароль

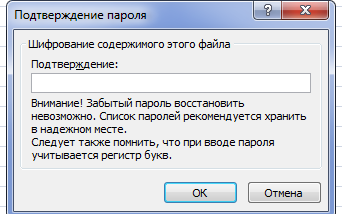

Рис. 43 подтверждение пароля

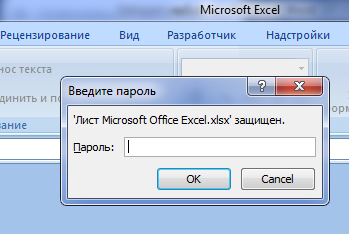

Рис. 44 запрос пароля

-

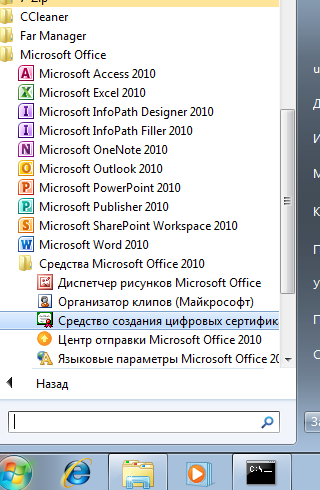

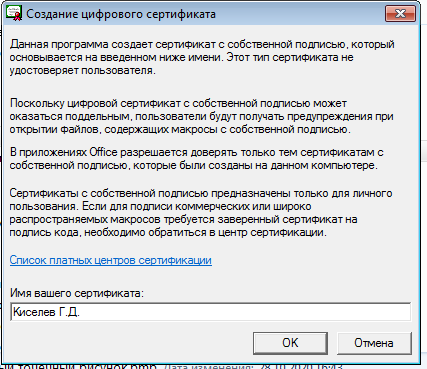

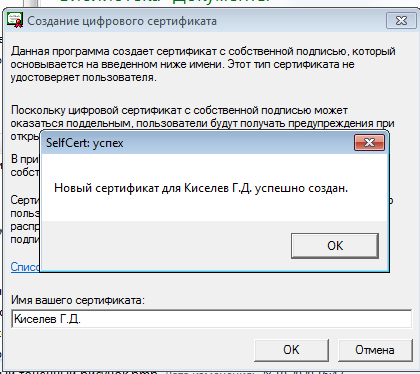

С помощью программы selfcert.exe из пакета Microsoft Office (вызов этой программы возможен через меню Пуск | Программы | Средства Microsoft Office | Средство создания цифровых сертификатов для проектов VBA) создать собственную пару ключей асимметричного шифрования и «самоподписанный» сертификат своего открытого ключа на имя, содержащее фамилию и инициалы студента. Если эта программа не установлена или создание сертификатов невозможно в соответствии с выбранной в системе политики безопасности, то создать самоподписанный сертификат с помощью утилиты makecert (makecert /r /n "cn=Фамилия И.О." /ss my), для вызова которой использовать командную строку Пуск | Программы | Microsoft Visual Studio | Visual Studio Tools | Visual Studio Command Prompt). Включить в электронную версию отчета копии экранных форм, полученных при выполнении данного пункта.

Рис. 45 вызов программы создания сертификата

Рис. 46 ввод имени сертификата

Рис. 47 сертификат создан

-

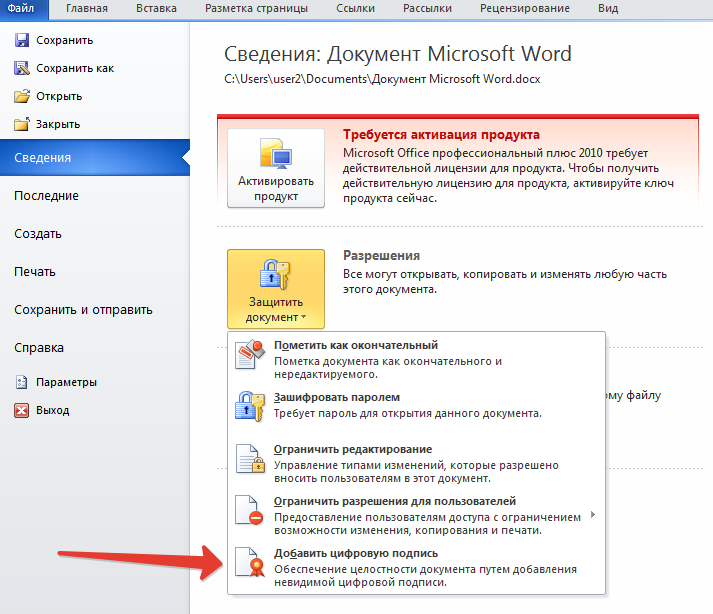

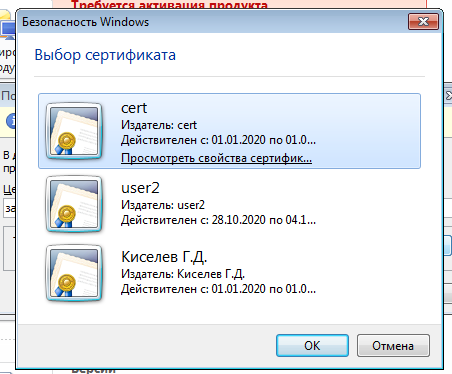

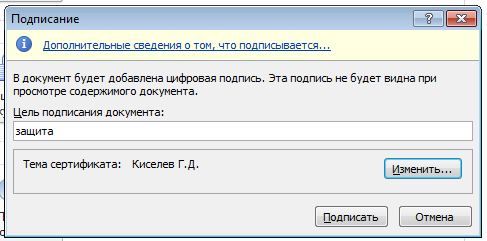

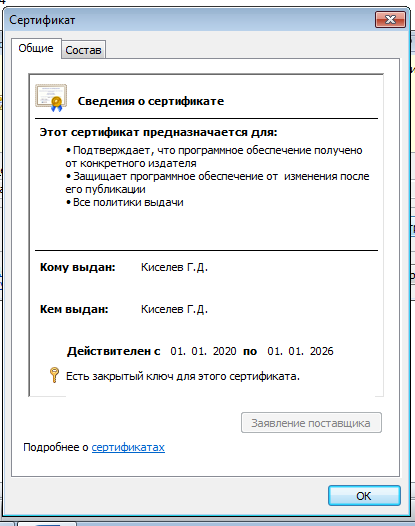

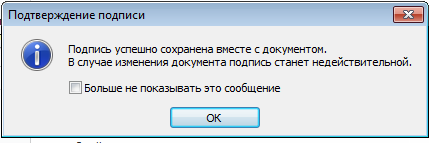

Освоить средства добавления электронной подписи к документам Microsoft Office на примере программы Microsoft Word (команды Файл | Сведения | Защита документа | Добавить цифровую подпись в Office 2013, Файл | Сведения | Защитить документ | Добавить цифровую подпись в Office 2010, Кнопка Microsoft Office | Подготовка | Добавить цифровую подпись в Office 2007, Сервис | Параметры | Безопасность, кнопки Цифровые подписи и Добавить). С помощью кнопки Просмотреть свойства сертификата ознакомиться с содержанием сертификата открытого ключа.

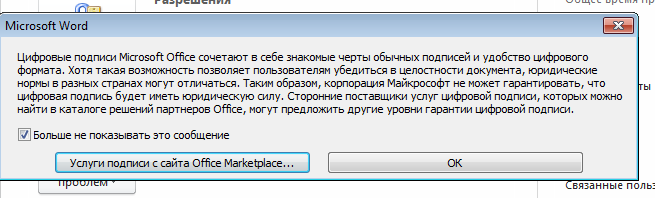

Рис. 48 подключение цифровой подписи

Рис. 49 разъяснение

Рис. 50 выбор сертификата

Рис. 51 подпись выбрана

Рис. 52 просмотр сертификата

Рис. 53 предупреждение

Рис. 54 предупреждение

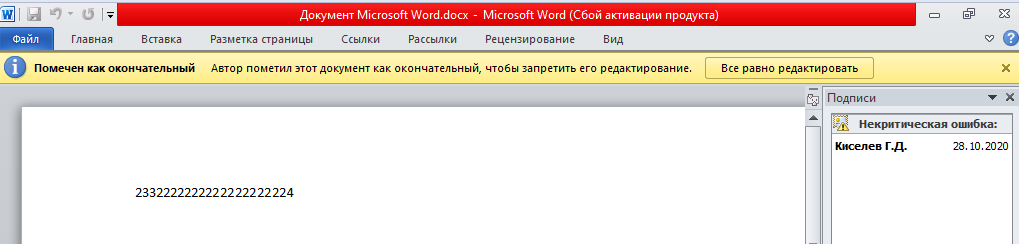

Включить в отчет ответы на вопросы:

-

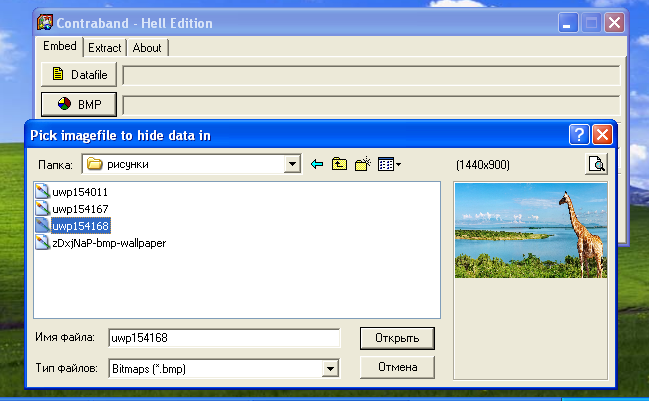

какая информация содержится в сертификате открытого ключа;

Рис. 55 поля сертификата

-

что такое путь сертификации.

Путь сертификации это путь от выбранного сертификата до центров сертификации, выдающих сертификат.

Подтверждение пути включает обработку сертификатов открытых ключей и сертификатов соответствующих издателей по иерархической структуре вплоть до завершения пути сертификации доверенным самозаверяющим сертификатом. Если при обработке одного из сертификатов в пути возникает проблема или не удается найти сертификат, путь сертификации считается ненадежным.

-

Включить в электронную версию отчета копии экранных форм, полученных при выполнении данного пункта.

-

Этот пункт выполняется в виртуальной машине Windows XP или с правами администратора.

Если пункт выполняется в операционной системе Windows XP. Скопировать в произвольную папку на локальном жестком диске файл contrabd.zip и извлечь файлы из этого архива.

-

Если программа Contraband не установлена (отсутствует соответствующий пункт в главном меню), то запустить программу setup.exe для установки стеганографической программы Contraband.

Рис. 56 установка

-

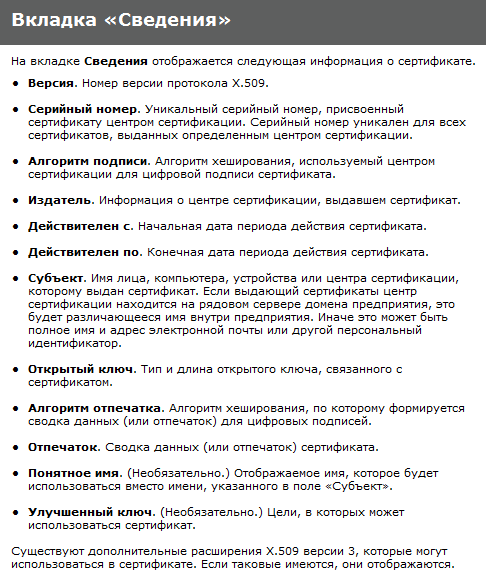

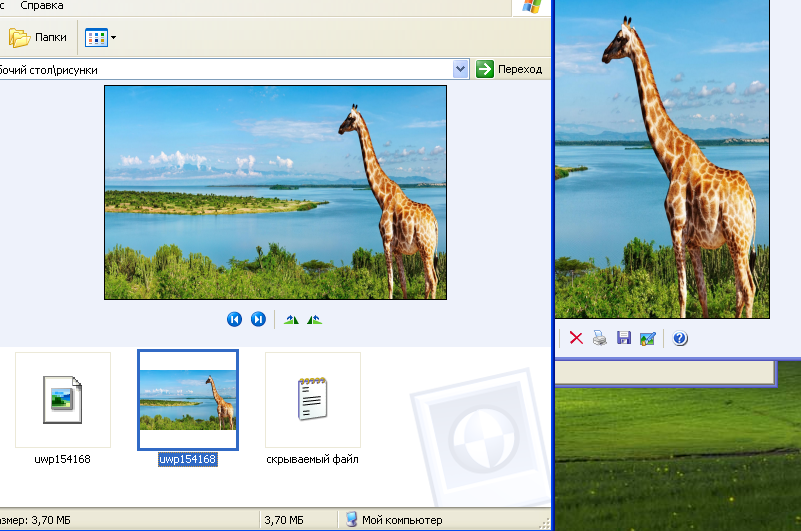

Запустить стеганографическую программу contrab.exe. С произвольными файлами контейнеров (в формате полноцветных 24-битных изображений в формате BMP) и сообщений изучить функции программы и включить в электронную версию отчета копии экранных форм, полученных при использовании этой программы, после чего завершить работу с ней.

Рис. 57 выбор файла контейнера с изображением

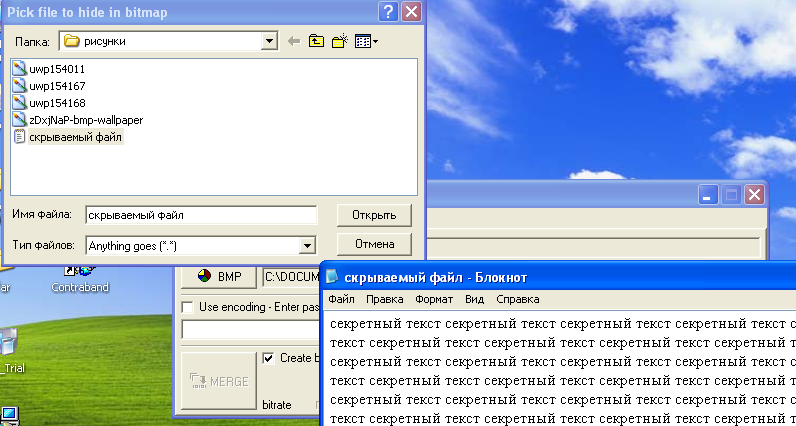

Рис. 58 выбор секретного файла

Рис. 59 задаем пароль

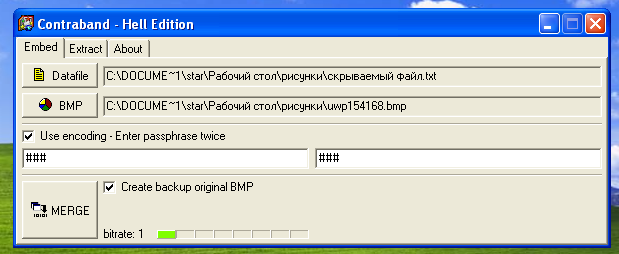

Рис. 60 успешное объединение

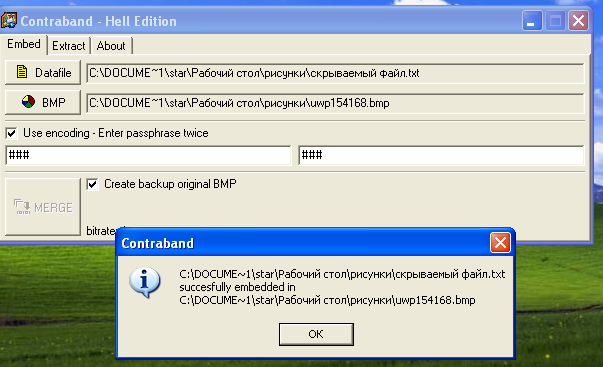

Рис. 61 файл с помещенным внутрь текстовым файлом

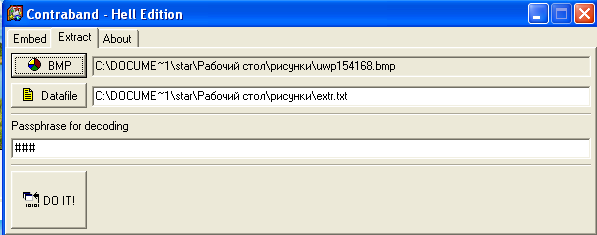

Рис. 62 извлечение скрываемого файла

Рис. 63 извлечение скрытого файла

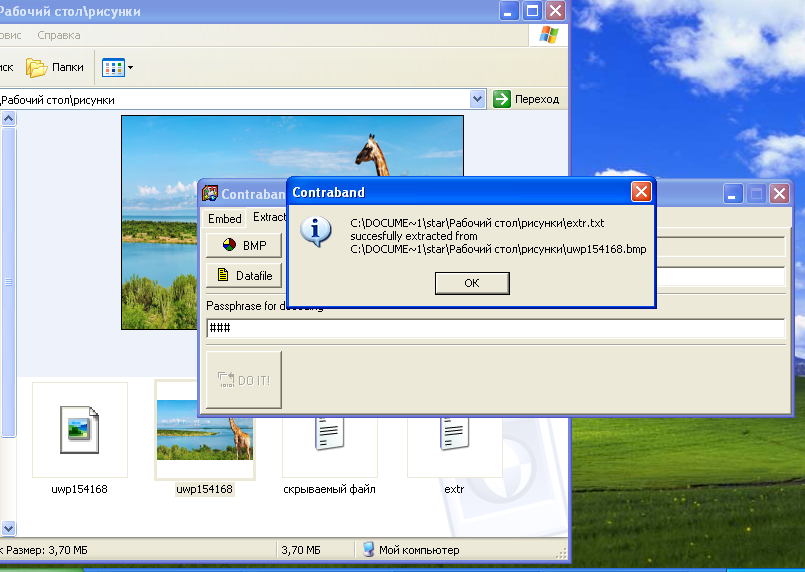

Рис. 64 скрытый и извлеченный файлы

Если пункт выполняется в операционной системе Windows 7 или старше. Скопировать в произвольную папку на локальном жестком диске файл QS12Setup.zip и извлечь файлы из этого архива.

-

Если программа QuickStego не установлена (отсутствует соответствующий пункт в главном меню), то запустить программу QS12Setup.exe для установки стеганографической программы QuickStego. -

Запустить стеганографическую программу QuickStego. С произвольными файлами контейнеров (изображений) и сообщений (текстовых файлов, которые можно выбирать или создавать непосредственно в окне программы) изучить функции программы и включить в электронную версию отчета копии экранных форм, полученных при использовании этой программы, после чего завершить работу с ней.

При выполнении в любой операционной системе.

-

Включить в отчет ответы на вопросы:

· как происходит скрытие и извлечение сообщений из контейнеров;

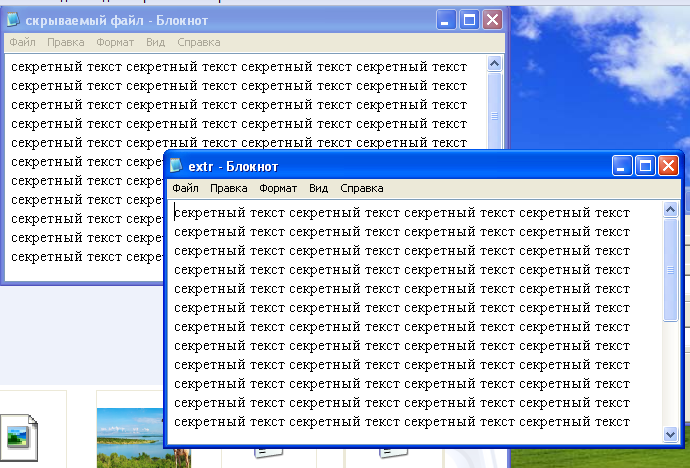

Для этого разработано множество алгоритмов, которые позволяют чуть подкорректировав исходное изображение включить в него дополнительную информацию, например чуть изменяя биты содержащие информацию о контрасте или яркости точек изображения, которая не будет воспринята человеческим глазом или при просмотре изображений на некачественном оборудовании. Или использование особенности хранения файлов в некоторых файловых системах, когда файл занимает на диске гораздо больший объем чем информация в нём хранящаяся и это место может быть использовано для хранения секретной информации.

Рис. 65 исходное изображение и изображение со спрятанным текстом, по середине различие между ними

Извлечение происходит специализированной программой, которая идентифицирует файлы-контейнеры и извлекает информацию.

· в чем разница между методами криптографии и стеганографии;

Криптография позволяет создать секретное сообщение, стеганография скрывает сам факт передачи сообщения. Стеганография используется совместно с криптографией, когда скрываемое сообщение дополнительно шифруется.

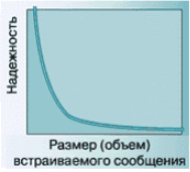

· каким должно быть соотношение между размерами файла-контейнера и файла сообщения при использовании программы contrab.exe (QuickStego) и почему.

Файл контейнер не может быть меньше скрываемого сообщения. Чем больше будет файл-контейнер, тем незаметнее в него удастся внедрить дополнительную информацию.

Рис. 66 зависимость надежности скрытия от объема скрываемого сообщения

-

Запустить установленную в системе программу антивирусного сканирования и освоить работу с ней. Включить в электронную версию отчета о выполнении лабораторной работы копии экранных форм, полученных при использовании этой программы.

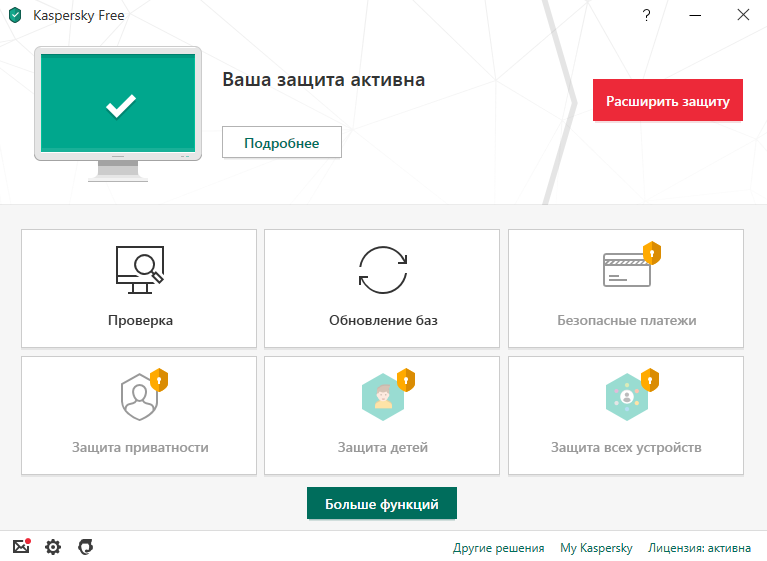

В системе установлен бесплатный антивирусный пакет Лаборатории Касперского.

Программа находится в системном трее и предназначена для защиты компьютера от вредоносных программ. Защита может осуществляться в реальном времени или сканирование дисков по запросу пользователя.

Рис. 67 значок программы

Рис. 68 окно программы

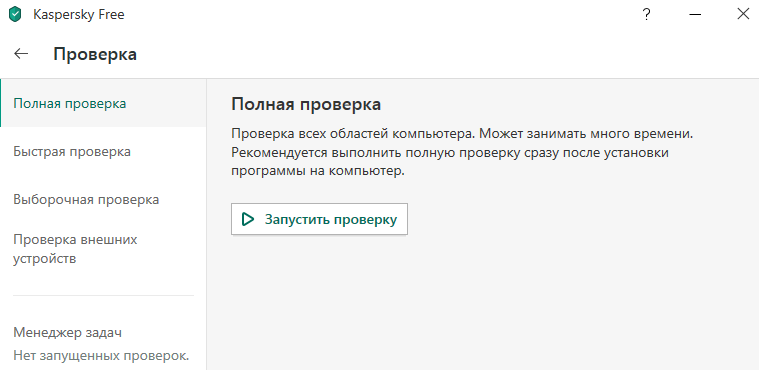

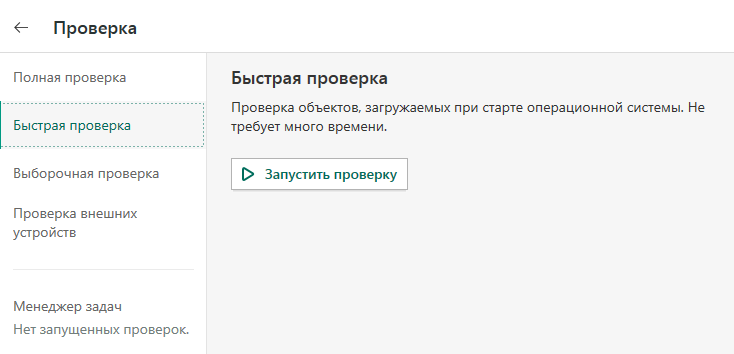

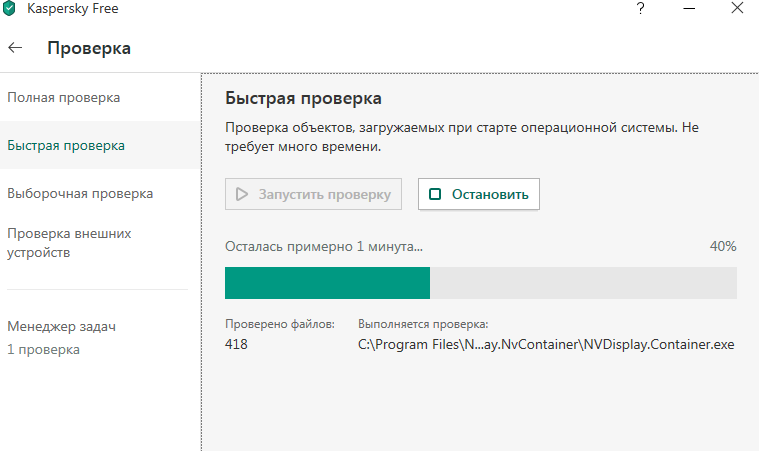

Для проверки дисков нужно перейти в раздел Проверка и выбрать область проверки.

Рис. 69 полная проверка

Рис. 70 быстрая проверка

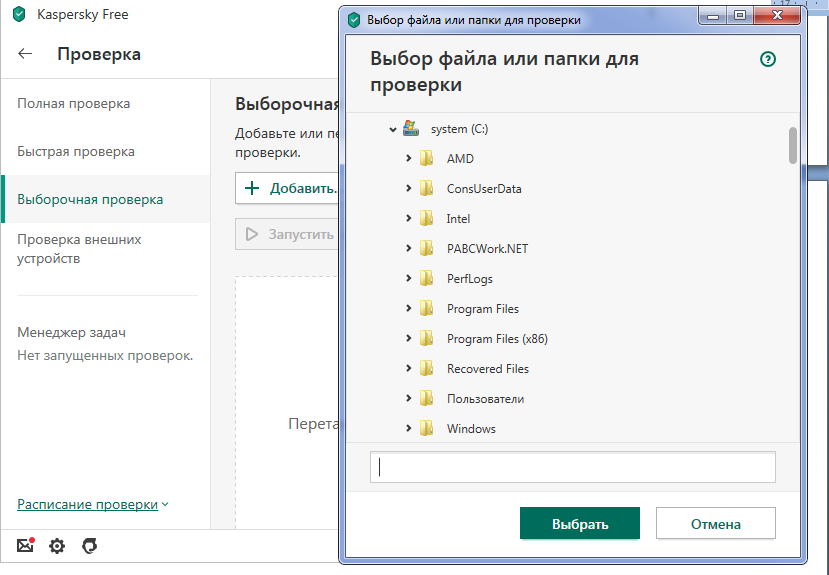

Выборочная проверка позволяет задать проверяемую область.

Рис. 71 выборочная проверка

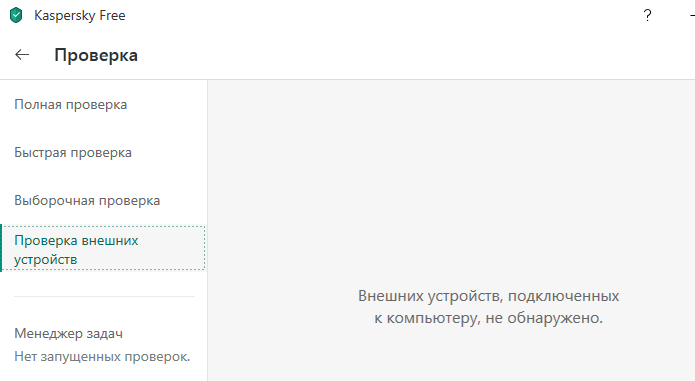

Рис. 72 проверка подключенных устройств

Рис. 73 запуск быстрой проверки