ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 07.12.2023

Просмотров: 43

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Федеральное бюджетное образовательное учреждение

высшего профессионального образования

Санкт-Петербургский государственный технологический институт (технический университет)

Кафедра: систем автоматизированного проектирования и управления

Дисциплина: сети ЭВМ и телекоммуникации

Факультет: 4

Курс: 3

Группа: 444

Пояснительная записка к курсовому проекту

Тема проекта: «Проектирование сети организации ООО «Федора»»

Исполнитель: ______________________________ Дунаева Л.Г.

(подпись, дата)

Руководитель: ______________________________ Новикова О.Г.

(подпись, дата)

______________________________

(оценка)

Санкт-Петербург

2017

Санкт-Петербургский государственный технологический институт

(технический университет)

ЗАДАНИЕ

на курсовой проект

по дисциплине «Сетевые технологии»

студенту группы _______________________________________________________________

( фамилия, имя )

Факультет Информационных технологий и управления

Кафедра Систем автоматизированного проектирования и управления

Тема Проектирование системы информационной безопасности корпоративной сети «________________________________________________________________»

Исходные данные к работе

а) основная литература:

-

Мельников, В. П. Информационная безопасность и защита информации : учеб. пособие для вузов / В. П. Мельников, С. А. Клейменов, А. М. Петраков ; под ред. С. А. Клейменова. – 5-е изд., стер. – М. : Академия, 2011. – 331 с. -

Хорошевский, В. Г. Архитектура вычислительных систем : учеб. пособие для вузов / В. Г. Хорошевский. – 2-е изд. – М. : Изд-во МГТУ им. Н.Э.Баумана, 2011. – 520 с.

б) дополнительная литература:

-

Аутентификация. Теория и практика обеспечения безопасного доступа к информационным ресурсам : учеб. пособие для вузов / А. А. Афанасьев [и др.] ; под ред. А. А. Шелупанова [и др.]. – М. : Горячая линия – Телеком, 2012. – 552 с. -

Шаньгин, В. Ф. Защита компьютерной информации. Эффективные методы и средства : учеб. пособие для вузов / В. Ф. Шаньгин. – М. : ДМК-Пресс, 2012. – 542 с.

в) вспомогательная литература:

-

Платонов,В.В. Программно-аппаратные средства обеспечения информационной безопасности вычислительных сетей:учеб. пособие для вузов / В. В. Платонов. –М. : Академия, 2013. – 239 с.

г) ресурсы электронно-библиотечной системы «Электронный читальный зал – Библиотех»:

-

Избачков, Ю. Информационные системы : учеб. для вузов / Ю. Избачков. – 3-е изд. – СПб. : Питер, 2010. – 544 с.

Перечень подлежащих разработке вопросов, документов

Для обеспечения информационной безопасности корпорации разработать 3 составляющие:

Защита от несанкционированного доступа.

-

Регистрация: при доступе к серверу или использовании рабочих станций в качестве депозитария:-

Обеспечить двустороннюю идентификацию клиентов; при успешном прохождении - одностороннюю идентификацию пользователя. -

На этапе аутентификации предложить механизм генерации одноразовых паролей с периодическим сканированием (при запросе доступа к ключевым источникам информации) биометрических характеристик (стандартные аппаратные средства сканирования). -

Авторизацию осуществить времянными рамками входа. При запросах к удаленному компьютеру, дополнить ограничением числа сеансов одного и того же пользователя. При запросе доступа к ключевому источнику информации -ограничением времени использования.

-

-

Ограничение прав доступа к объектам корпоративной сети через права и атрибуты: сформировать модель доверия: обследование коллектива сотрудников с целью выявления возможных инсайдеров; разбиение всей информации по классам защиты, в зависимости от важности информации и последствий её утечки. -

Защита ключевых источников информации. Предложить использование стандартных средств защиты: датчики движения с оповещением; защита от физического извлечения жесткого диска; шифрование информации «на лету». Создать кластер типа «активный/активный» с функциями балансировки нагрузки и высокой доступности. Обеспечение отказоустойчивости заключается в использовании дублирующих линий связи и линий энергоснабжения. Для хранения данных использовать SAN.

Защита от внутренних нарушений политики безопасности.

-

Если в состав корпорации входят мобильные информационные объекты, точка доступа должна быть выполнена с шифрующим модулем. -

Создание виртуальных сетей. VLAN должна быть сформирована на базе коммутаторов, все коммутаторы конфигурируются индивидуально, в соответствии с моделью доверия и бизнес-моделью. -

На компьютерах корпоративной сети установить специальное программно – аппаратное обеспечение, ограничивающее использование внешних носителей.

Защита периметра корпоративной сети от различных видов атак.

-

Разработать и настроены два объекта системы имитации уязвимости сетевых сервесов. -

Для обеспечения контроля доступа к объектам корпоративной сети, разработать система firewall-ов. Схемы подключения и настройки должны быть выполнены в соответствии с моделью доверия и моделью рисков. -

В соответствии с моделью рисков и моделью доверия сформировать комплекс антивирусной защиты.

Сделать обоснованный вывод о возможности внедрения системы безопасности на предприятие заказчика.

Перечень графического материала

-

Схема системы комплексной информационной безопасности корпоративной сети -

Схема виртуальной коммутируемой сети -

Схема расположения firewalls -

Схема расположенияhoneypots -

Характеристика программного продукта

Виды и объем работы, выполняемой с использованием ЭВМ и САПР

(техническое и программное обеспечение клиентов и серверов системы, а также технические средства, используемые при разработке проекта)

_________________________________________________________________________________

_________________________________________________________________________________

_________________________________________________________________________________

_________________________________________________________________________________

_________________________________________________________________________________

_________________________________________________________________________________

Дата выдачи задания “_____” __________________________ 2017

Дата представления работы к защите “____” ______________________ 2017

студент

(ФИО) (подпись)

Руководитель _________________________________________________________О.Г.Новикова

(подпись, дата)

Оглавление

ЗАДАНИЕ 2

1.Описание субъекта проектирования 5

2.Проектирование сегмента серверов 6

3.Проектирование сегмента рабочих мест 7

4.Проектирование вспомогательного оборудования, СКС и аппаратного обеспечения 9

Lexmark MS317dn 9

IP видеокамера RVI-IPC33S 9

TP-LINK TL-SG1024D 11

5.Расчёт нагрузки сервера 11

6.Проектирование программного обеспечения 14

7.Конфигурирование коммутаторов для создания VLAN 15

8.Проектирование отказоустойчивых составляющих 18

9.Оптимизация использования жёстких дисков рабочих станций - применение механизма виртуализации 19

10.Назначение IP адресов 19

11. Общая стоимость проекта с учётом проектирования 21

-

Описание субъекта проектирования

-

Название и сфера деятельности, является ли частью более общей структуры;

Головной офис гипермаркета ООО «Федора», является частью более общей структуры. Сферой деятельности является администрирование работы гипермаркета.

-

Краткое описание процесса работы субъекта;

Офис работает с 10 до 20 часов. Занимается вопросами взаимодействия гипермаркета со сторонними компаниями, рекрутингом, удовлетворяет административные потребности гипермаркета.

-

Какие бизнес-функции возлагаются на сотрудников, сколько человек выполняют каждую из бизнес-функций;

| Сотрудник | Бизнес-функция | Количество человек |

| Директор | Управление офисом, принятие решений, находящихся вне компетенции нижестоящих сотрудников, получение распоряжений от руководства | 1 |

| Секретарь директора | Прием телефонных звонков, назначение встреч с директором, подготовка документации, приготовление кофе | 1 |

| Менеджер отдела продаж | Сопровождение товара, введение его в ассортимент, ведение БД товаров | 2 |

| Менеджер отдела рекламы | Сопровождение рекламных компаний | 1 |

| Бухгалтер | Ведение бухгалтерского учета в 1С-бухгалтерия, отчет перед государственными органами | 2 |

| Охранник | Контроль КПП | 1 |

| Сотрудник отдела исследований | Анализ и прогнозирование рынка | 4 |

| Начальник отдела кадров | Принятие решений по кадровым вопросам | 1 |

| Сотрудник отдела кадров | Подбор и учет персонала, ведение соответствующей документации | 2 |

| Системный администратор | Системное администрирование офиса, поддержание работы периферийной техники | 1 |

-

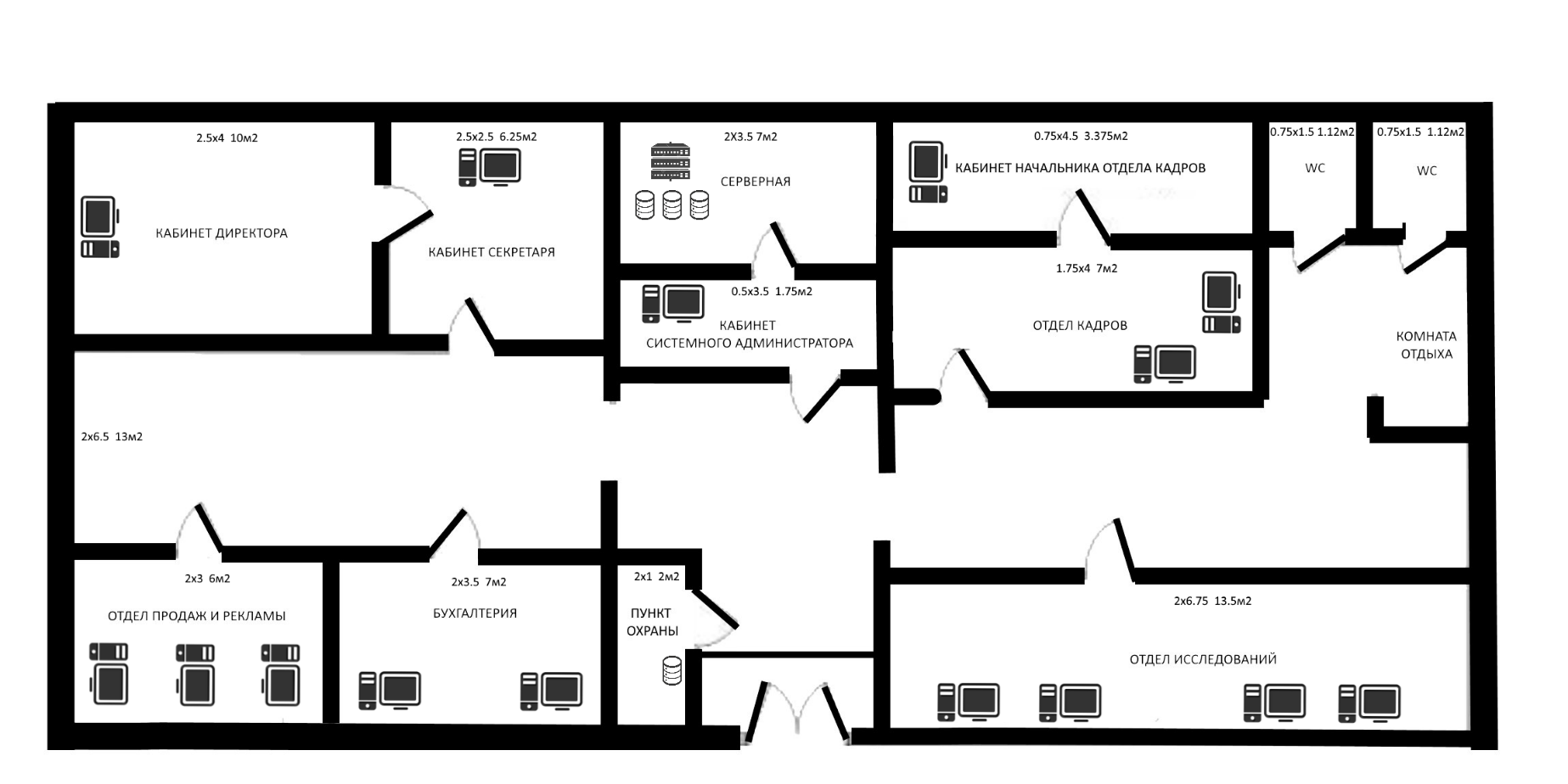

Топологическая схема субъекта проектирования с указанием метража (кубатуры) всех помещений;

-

Проектирование сегмента серверов

2.1 Какие типы серверов будут в локальной сети, количество серверов каждого типа;

-

Back-up сервер – 1 шт. -

Сервер базы данных – 1 шт. -

Сервер документооборота – 1 шт. -

Сервер видеонаблюдения – 1 шт.

2.2 Описание функций каждого типа серверов;

| Тип сервера | Функция сервера |

| Back-up сервер | Содержат резервные копии данных с серверов документооборота и сервера базы данных |

| Сервер баз данных | Хранение данных посетителей |

| Сервер документооборота | Хранение документов |

| Сервер видеонаблюдения | Хранение данных с видеокамер наблюдения |

2.3 Как функционально организован каждый сервер: выделенный/невыделенный, специализированный/неспециализированный;

| Тип сервера | Выделен/не выделен | Специализирован/не специализирован |

| Backup-сервер | Выделен | Специализирован |

| Сервер баз данных | Выделен | Специализирован |

| Сервер документооборота | Выделен | Специализирован |

| Сервер видеонаблюдения | Не выделен | Не специализирован |