ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 14.11.2024

Просмотров: 35

Скачиваний: 1

СОДЕРЖАНИЕ

1.3. Построение систем защиты от угроз нарушения конфиденциальности информации

1.3.2. Организационные меры и меры обеспечения физической безопасности

1.3.3. Идентификация и аутентификация

1.3.5. Криптографические методы обеспечения конфиденциальности информации

1. Симметричные криптосистемы.

2. Асимметричные криптосистемы.

1.3. Построение систем защиты от угроз нарушения конфиденциальности информации

1.3.1. Модель системы защиты

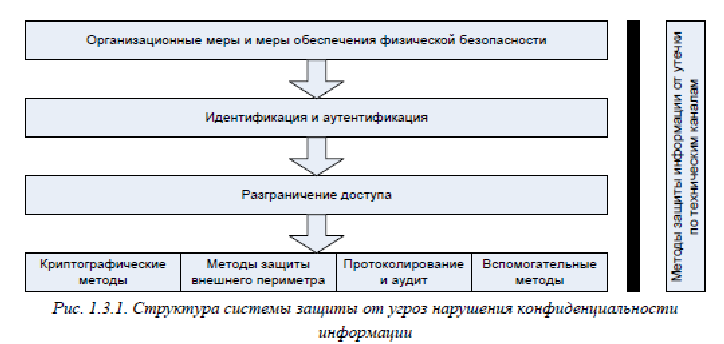

При построении систем защиты от угроз нарушения конфиденциальности информации в автоматизированных системах используется комплексный подход. Схема традиционно выстраиваемой эшелонированной защиты приведена на рис. 1.3.1.

Как видно из приведённой схемы, первичная защита осуществляется за счёт реализуемых организационных мер и механизмов контроля физического доступа к АС. В дальнейшем, на этапе контроля логического доступа, защита осуществляется с использованием различных сервисов сетевой безопасности. Во всех случаях параллельно должен быть развёрнут комплекс инженерно-технических средств защиты информации, перекрывающих возможность утечки по техническим каналам.

Остановимся более подробно на каждой из участвующих в реализации защиты подсистем.

1.3.2. Организационные меры и меры обеспечения физической безопасности

Данные механизмы в общем случае предусматривают:

развёртывание системы контроля и разграничения физического доступа к элементам автоматизированной системы;

создание службы охраны и физической безопасности;

организацию механизмов контроля за перемещением сотрудников и посетителей (с использованием систем видеонаблюдения, проксимити-карт и т.д.);

разработку и внедрение регламентов, должностных инструкций и тому подобных регулирующих документов;

регламентацию порядка работы с носителями, содержащими конфиденциальную информацию.

Не затрагивая логики функционирования АС, данные меры при корректной и адекватной их реализации являются крайне эффективным механизмом защиты и жизненно необходимы для обеспечения безопасности любой реальной системы.

1.3.3. Идентификация и аутентификация

Напомним, что под идентификацией принято понимать присвоение субъектам доступа уникальных идентификаторов и сравнение таких идентификаторов с перечнем возможных. В свою очередь, аутентификация понимается как проверка принадлежности субъекту доступа предъявленного им идентификатора и подтверждение его подлинности.

Тем самым, задача идентификации – ответить на вопрос «кто это?», а аутентификации - «а он ди это на самом деле?».

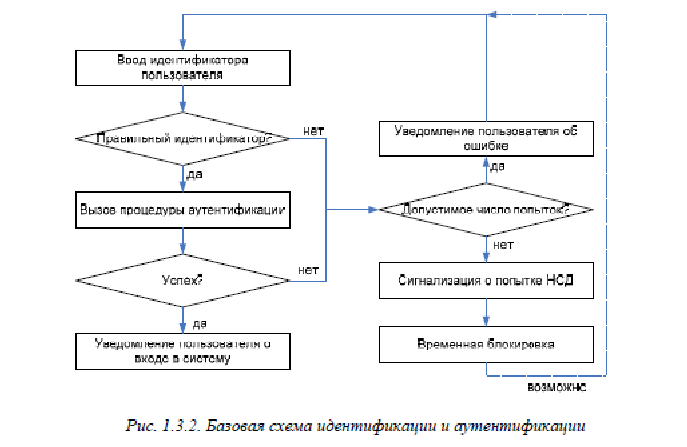

Базовая схема идентификации и аутентификации приведена на рис. 1.3.2.

Приведённая схема учитывает возможные ошибки оператора при проведении процедуры аутентификации: если аутентификация не выполнена, но допустимое число попыток не превышено, пользователю предлагается пройти процедуру идентификации и аутентификации еще раз.

Всё множество использующих в настоящее время методов аутентификации можно разделить на 4 большие группы:

1. Методы, основанные на знании некоторой секретной информации.

Классическим примером таких методов является парольная защита, когда в качестве средства аутентификации пользователю предлагается ввести пароль – некоторую последовательность символов. Данные методы аутентификации являются наиболее распространёнными.

2. Методы, основанные на использовании уникального предмета. В качестве такого предмета могут быть использованы смарт-карта, токен, электронный ключ и т.д.

3. Методы, основанные на использовании биометрических характеристик человека. На практике чаще всего используются одна или несколько из следующих биометрических характеристик:

отпечатки пальцев;

рисунок сетчатки или радужной оболочки глаза;

тепловой рисунок кисти руки;

фотография или тепловой рисунок лица;

почерк (роспись);

голос.

Наибольшее распространение получили сканеры отпечатков пальцев и рисунков сетчатки и радужной оболочки глаза.

4. Методы, основанные на информации, ассоциированной с пользователем.

Примером такой информации могут служить координаты пользователя определяемые при помощи GPS. Данный подход вряд ли может быть использован в качестве единственного механизма аутентификации, однако вполне допустим в качестве одного из нескольких совместно используемых механизмов.

Широко распространена практика совместного использования нескольких из перечисленных выше механизмов – в таких случаях говорят о многофакторной аутентификации.

Особенности парольных систем аутентификации

При всём многообразии существующих механизмов аутентификации, наиболее распространённым из них остаётся парольная защита. Для этого есть несколько причин, из которых мы отметим следующие:

Относительная простота реализации. Действительно, реализация механизма парольной защиты обычно не требует привлечения дополнительных аппаратных средств.

Традиционность. Механизмы парольной защиты являются привычными для большинства пользователей автоматизированных систем и не вызывают психологического отторжения – в отличие, например, от сканеров рисунка сетчатки глаза.

В то же время для парольных систем защиты характерен парадокс, затрудняющий их эффективную реализацию: стойкие пароли мало пригодны для использования человеком. Действительно, стойкость пароля возникает по мере его усложнения; но чем сложнее пароль, тем труднее его запомнить, и у пользователя появляется искушение записать неудобный пароль, что создаёт дополнительные каналы для его дискредитации.

Остановимся более подробно на основных угрозах безопасности парольных систем. В общем случае пароль может быть получен злоумышленником одним из трёх основных способов:

За счёт использования слабостей человеческого фактора. Методы получения паролей здесь могут быть самыми разными: подглядывание, подслушивание, шантаж, угрозы, наконец, использование чужих учётных записей с разрешения их законных владельцев.

Путём подбора. При этом используются следующие методы:

Полный перебор. Данный метод позволяет подобрать любой пароль вне зависимости от его сложности, однако для стойкого пароля время, необходимое для данной атаки, должно значительно превышать допустимые временные ресурсы злоумышленника.

Подбор по словарю. Значительная часть используемых на практике паролей представляет собой осмысленные слова или выражения. Существуют словари наиболее распространённых паролей, которые во многих случаях позволяют обойтись без полного перебора.

Подбор с использованием сведений о пользователе. Данный интеллектуальный метод подбора паролей основывается на том факте, что если политика безопасности системы предусматривает самостоятельное назначение паролей пользователями, то в подавляющем большинстве случаев в качестве пароля будет выбрана некая персональная информация, связанная с пользователем АС. И хотя в качестве такой информации может быть выбрано что угодно, от дня рождения тёщи и до прозвища любимой собачки, наличие информации о пользователе позволяет проверить наиболее распространённые варианты (дни рождения, имена детей и т.д.).

3. За счёт использования недостатков реализации парольных систем. К таким недостаткам реализации относятся эксплуатируемые уязвимости сетевых сервисов, реализующих те или иные компоненты парольной системы защиты, или же недекларированные возможности соответствующего программного или аппаратного обеспечения.

Рекомендации по практической реализации парольных систем

При построении системы парольной защиты необходимо учитывать специфику АС и руководствоваться результатами проведённого анализа рисков. В то же время можно привести следующие практические рекомендации:

Установление минимальной длины пароля. Очевидно, что регламентация минимально допустимой длины пароля затрудняет для злоумышленника реализацию подбора пароля путём полного перебора.

Увеличение мощности алфавита паролей. За счёт увеличения мощности (которое достигается, например, путём обязательного использования спецсимволов) также можно усложнить полный перебор.

Проверка и отбраковка паролей по словарю. Данный механизм позволяет затруднить подбор паролей по словарю за счёт отбраковки заведомо легко подбираемых паролей.

Установка максимального срока действия пароля. Срок действия пароля ограничивает промежуток времени, который злоумышленник может затратить на подбор пароля. Тем самым, сокращение срока действия пароля уменьшает вероятность его успешного подбора.

Установка минимального срока действия пароля. Данный механизм предотвращает попытки пользователя незамедлительно сменить новый пароль на предыдущий.

Отбраковка по журналу истории паролей. Механизм предотвращает повторное использование паролей – возможно, ранее скомпрометированных.

Ограничение числа попыток ввода пароля. Соответствующий механизм затрудняет интерактивный подбор паролей.

Принудительная смена пароля при первом входе пользователя в систему. В случае, если первичную генерацию паролей для всех пользователь осуществляет администратор, пользователю может быть предложено сменить первоначальный пароль при первом же входе в систему – в этом случае новый пароль не будет известен администратору.

Задержка при вводе неправильного пароля. Механизм препятствует интерактивному подбору паролей.

Запрет на выбор пароля пользователем и автоматическая генерация пароля.

Данный механизм позволяет гарантировать стойкость сгенерированных паролей – однако не стоит забывать, что в этом случае у пользователей неминуемо возникнут проблемы с запоминанием паролей.

Оценка стойкости парольных систем

Оценим элементарные взаимосвязи между основными параметрами парольных систем [1]. Введём следующие обозначения:

A – мощность алфавита паролей;

L – длина пароля;

–мощность

пространства паролей;

–мощность

пространства паролей;V – скорость подбора паролей;

T – срок действия пароля;

P – вероятность подбора пароля в течение его срока действия.

Очевидно, что справедливо следующее соотношение:

⋅

⋅

Обычно скорость подбора паролей V и срок действия пароля T можно считать известными. В этом случае, задав допустимое значение вероятности P подбора пароля в течение его срока действия, можно определить требуемую мощность пространства паролей S.

Заметим, что уменьшение скорости подбора паролей V уменьшает вероятность подбора пароля. Из этого, в частности, следует, что если подбор паролей осуществляется путём вычисления хэш-функции и сравнение результата с заданным значением, то большую стойкость парольной системы обеспечит применение медленной хэш-функции.

Методы хранения паролей

В общем случае возможны три механизма хранения паролей в АС:

В открытом виде. Безусловно, данный вариант не является оптимальным, поскольку автоматически создаёт множество каналов утечки парольной информации. Реальная необходимость хранения паролей в открытом виде встречается крайне редко, и обычно подобное решение является следствием некомпетентности разработчика.

В виде хэш-значения. Данный механизм удобен для проверки паролей, поскольку хэш-значения однозначно связаны с паролем, но при этом сами не представляют интереса для злоумышленника.

В зашифрованном виде. Пароли могут быть зашифрованы с использованием некоторого криптографического алгоритма, при этом ключ шифрования может храниться:

на одном из постоянных элементов системы;

на некотором носителе (электронный ключ, смарт-карта и т.п.), предъявляемом при инициализации системы;

ключ может генерироваться из некоторых других параметров безопасности АС – например, из пароля администратора при инициализации системы.