ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 14.11.2024

Просмотров: 38

Скачиваний: 1

СОДЕРЖАНИЕ

1.3. Построение систем защиты от угроз нарушения конфиденциальности информации

1.3.2. Организационные меры и меры обеспечения физической безопасности

1.3.3. Идентификация и аутентификация

1.3.5. Криптографические методы обеспечения конфиденциальности информации

1. Симметричные криптосистемы.

2. Асимметричные криптосистемы.

Передача паролей по сети

Наиболее распространены следующие варианты реализации:

Передача паролей в открытом виде. Подход крайне уязвим, поскольку пароли могут быть перехвачены в каналах связи. Несмотря на это, множество используемых на практике сетевых протоколов (например, FTP) предполагают передачу паролей в открытом виде.

Передача паролей в виде хэш-значений иногда встречается на практике, однако обычно не имеет смысла – хэши паролей могут быть перехвачены и повторно переданы злоумышленником по каналу связи.

Передача паролей в зашифрованном виде в большинстве является наиболее разумным и оправданным вариантом.

1.3.4. Разграничение доступа

Под разграничением доступа принято понимать установление полномочий субъектов для полследующего контроля санкционированного использования ресурсов, доступных в системе. Принято выделять два основных метода разграничения доступа: дискреционное и мандатное.

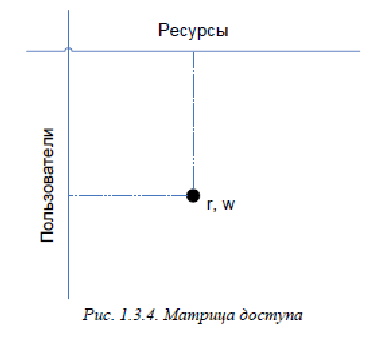

Дискреционным называется разграничение доступа между поименованными субъектами и поименованными объектами. На практике дискреционное разграничение доступа может быть реализовано, например, с использованием матрицы доступа (рис. 1.3.4).

Как

видно из рисунка, матрица доступа

определяет права доступа для каждого

пользователя по отношению к каждому

ресурсу.

Очевидно, что вместо матрицы доступа можно использовать списки полномочий: например, каждому пользователю может быть сопоставлен список доступных ему ресурсов с соответствующими правами, или же каждому ресурсу может быть сопоставлен список пользователей с указанием их прав на доступ к данному ресурсу.

Мандатное разграничение доступа обычно реализуется как разграничение доступа по уровням секретности. Полномочия каждого пользователя задаются в соответствии с максимальным уровнем секретности, к которому он допущен. При этом

все ресурсы АС должны быть классифицированы по уровням секретности.

Принципиальное различие между дискреционным и мандатным разграничением доступа состоит в следующем: если в случае дискреционного разграничения доступа права на доступ к ресурсу для пользователей определяет его владелец, то в случае мандатного разграничения доступа уровни секретности задаются извне, и владелец ресурса не может оказать на них влияния. Сам термин «мандатное» является неудачным переводом слова mandatory – «обязательный». Тем самым, мандатное разграничение доступа следует понимать как принудительное.

1.3.5. Криптографические методы обеспечения конфиденциальности информации

В целях обеспечения конфиденциальности информации используются следующие криптографические примитивы:

1. Симметричные криптосистемы.

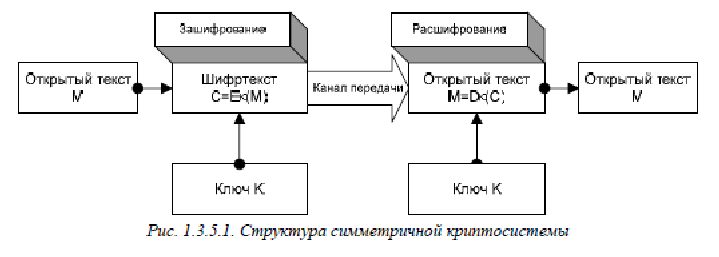

В симметричных криптосистемах для зашифрования и расшифрования информации используется один и тот же общий секретный ключ, которым взаимодействующие стороны предварительно обмениваются по некоторому защищённому каналу (рис. 1.3.5.1).

В качестве примеров симметричных криптосистем можно привести отечественный алгоритм ГОСТ 28147-89, а также международные стандарты DES и пришедший ему на смену AES.

2. Асимметричные криптосистемы.

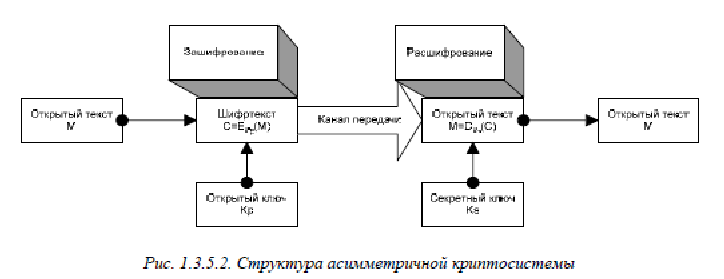

Асимметричные криптосистемы характерны тем, что в них используются различные ключи для зашифрования и расшифрования информации. Ключ для зашифрования (открытый ключ) можно сделать общедоступным, с тем чтобы

любой желающий мог зашифровать сообщение для некоторого получателя. Получатель же, являясь единственным обладателем ключа для расшифрования (секретный ключ), будет единственным, кто сможет расшифровать зашифрованные для него сообщения. Данный механизм проиллюстрирован на рисунке 1.3.5.2.

Примеры асимметричных криптосистем – RSA и схема Эль-Гамаля.

Симметричные и асимметричные криптосистемы, а также различные их комбинации используются в АС прежде всего для шифрования данных на различных носителях и для шифрования трафика.

1.3.6. Методы защиты внешнего периметра

Подсистема защиты внешнего периметра автоматизированной системы обычно включает в себя два основных механизма: средства межсетевого экранирования и средства обнаружения вторжений. Решая родственные задачи, эти механизмы часто реализуются в рамках одного продукта и функционируют в качестве единого целого. В то же время каждый из механизмов является самодостаточным и заслуживает отдельного рассмотрения.

Межсетевое экранирование

Межсетевой экран (МЭ) выполняет функции разграничения информационных потоков на границе защищаемой автоматизированной системы. Это позволяет:

повысить безопасность объектов внутренней среды за счёт игнорирования неавторизованных запросов из внешней среды;

контролировать информационные потоки во внешнюю среду;

обеспечить регистрацию процессов информационного обмена.

Контроль информационных потоков производится посредством фильтрации информации, т.е. анализа её по совокупности критериев и принятия решения о распространении в АС или из АС.

В зависимости от принципов функционирования, выделяют несколько классов межсетевых экранов. Основным классификационным признаком является уровень модели ISO/OSI, на котором функционирует МЭ.

Фильтры пакетов.

Простейший класс межсетевых экранов, работающих на сетевом и транспортном уровнях модели ISO/OSI. Фильтрация пакетов обычно осуществляется по следующим критериям:

IP-адрес источника;

IP-адрес получателя;

порт источника;

порт получателя;

специфические параметры заголовков сетевых пакетов.

Фильтрация реализуется путём сравнения перечисленных параметров заголовков сетевых пакетов с базой правил фильтрации.

Шлюзы сеансового уровня

Данные межсетевые экраны работают на сеансовом уровне модели ISO/OSI. В отличие от фильтров пакетов, они могут контролировать допустимость сеанса связи, анализируя параметры протоколов сеансового уровня.

Шлюзы прикладного уровня

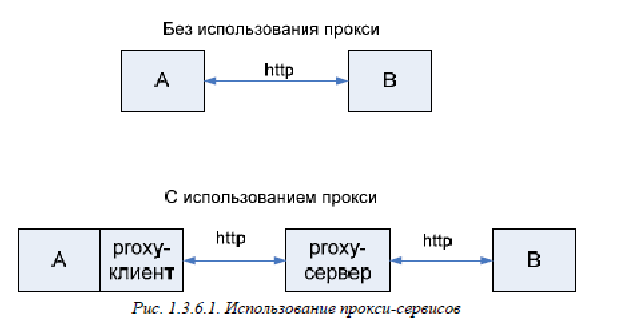

Межсетевые экраны данного класса позволяют фильтровать отдельные виды команд или наборы данных в протоколах прикладного уровня. Для этого используются прокси-сервисы – программы специального назначения, управляющие трафиком через межсетевой экран для определённых высокоуровневых протоколов (http, ftp, telnet и т.д.).

Порядок использования прокси-сервисов показан на рис. 1.3.6.1.

Если без использование прокси-сервисов сетевое соединение устанавливается между взаимодействующими сторонами A и B напрямую, то в случае использования прокси-сервиса появляется посредник – прокси-сервер, который самостоятельно взаимодействует со вторым участником информационного обмена. Такая схема позволяет контролировать допустимость использования отдельных команд протоколов высокого уровня, а также фильтровать данные, получаемые прокси-сервером извне; при этом прокси-сервер на основании установленных политик может принимать решение о возможности или невозможности передачи этих данных клиенту A.

Межсетевые экраны экспертного уровня.

Наиболее сложные межсетевые экраны, сочетающие в себе элементы всех трёх приведённых выше категорий. Вместо прокси-сервисов в таких экранах используются алгоритмы распознавания и обработки данных на уровне приложений.

Большинство используемых в настоящее время межсетевых экранов относятся к категории экспертных. Наиболее известные и распространённые МЭ – CISCO PIX и CheckPoint FireWall-1.

Системы обнаружения вторжений

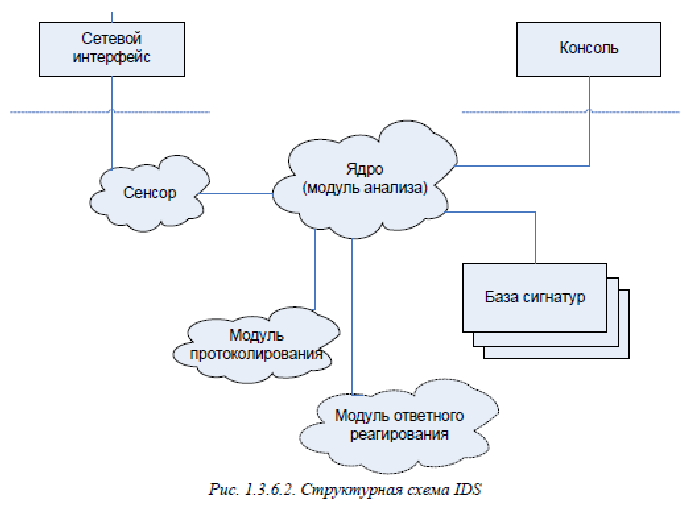

Обнаружение вторжений представляет собой процесс выявления несанкционированного доступа (или попыток несанкционированного доступа) к ресурсам автоматизированной системы. Система обнаружения вторжений (Intrusion Detection System, IDS) в общем случае представляет собой программно-аппаратный комплекс, решающий данную задачу.

Общая структура IDS приведена на рис. 1.3.6.2.

Алгоритм

функционирования системы IDS приведён

на рис. 1.3.6.3.

Как видно из рисунков, функционирование систем IDS во многом аналогично межсетевым экранам: сенсоры получают сетевой трафик, а ядро путём сравнения полученного трафика с записями имеющейся базы сигнатур атак пытается выявить следы попыток несанкционированного доступа. Модуль ответного реагирования представляет собой опциональный компонент, который может быть использован для оперативного блокирования угрозы: например, может быть сформировано правило для межсетевого экрана, блокирующее источник нападения.

Существуют две основных категории систем IDS: