Файл: 3 Криптографические методы защиты информации. (4 ак ч.) 3.docx

Добавлен: 07.11.2023

Просмотров: 131

Скачиваний: 6

СОДЕРЖАНИЕ

Тема 3.1.2. Криптографические методы защиты информации. (4 ак.ч.)

Упражнение № 3.1.2.1.Изучение базовых криптографических операций

Задача 3.1.2.1.1. Установка необходимых программ

Задача 3.1.2.1.2. Кодирование Base64

Задача 3.1.2.1.3. Похищение закрытого ключа шифрования с помощью кодирования Base64

Задача 3.1.2.1.4. Кодирование Hex (шестнадцатеричное)

Задача 3.1.2.1.5. Изучение операции XOR

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

Упражнение № 3.1.2.2.Изучение основных криптографических алгоритмов

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

-

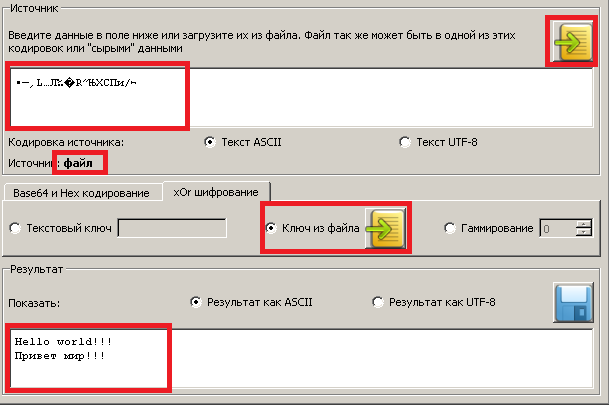

Измените ключ в файле C:\Temp\cryptography_study\key.txt с «Это ключ шифрования» на «Эт кл ши ов ия» (часть символов заменяется пробелами, длина фразы не меняется!). Выполните расшифрование таким ключом. Проанализируйте результат.

| Почему часть текста расшифровывается? Ответ: Потому что ключ изменён лишь частично, те части ключа которые остались неизменными позволяют расшифровать соответствующие части текста |

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

| Гаммирование. |

-

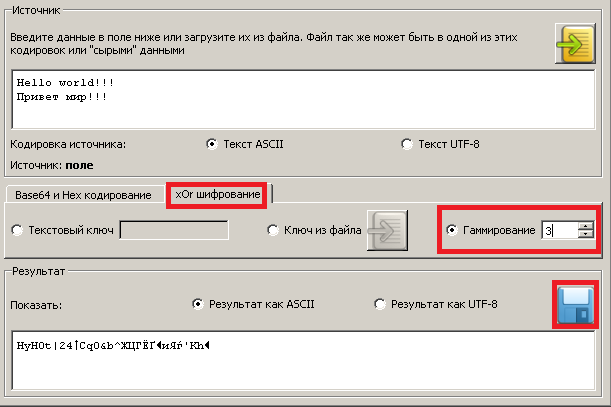

Запустите программу cryptography_study, которая располагается по пути C:\Temp\cryptography_study\cryptography_study.exe. Выберете тип кодирования «xOr шифрование»\«Гаммирование» как на рисунке. При необходимости отредактируйте текст источника.

-

Укажите начальное значение генератора гаммы, например 3. Это начальное значение фактически является ключом. Полученный результат сохраните в файл C:\Temp\crypt.dat. -

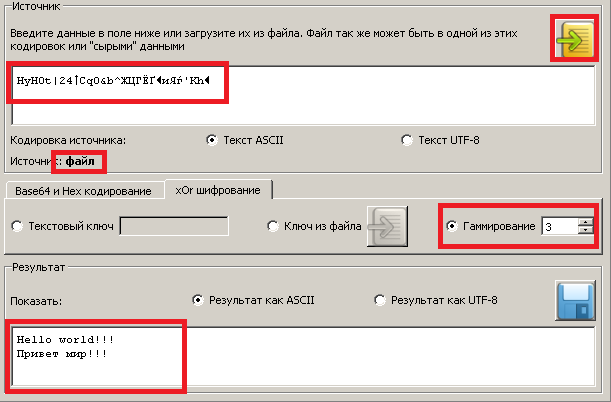

Выполните обратное шифрование. Для этого загрузите файл C:\Temp\crypt.dat как источник «Загрузить как ASCII…», нажав на кнопку (в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

(в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

-

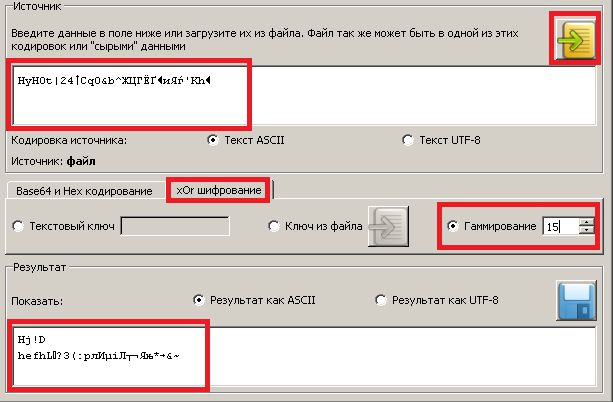

Выберете другое начальное значение генератора гаммы и убедитесь, что расшифрование происходит некорректно. -

Закройте все открытые окна.

| Сообщите преподавателю о завершении выполнения упражнения |

Упражнение № 3.1.2.2.

Изучение основных криптографических алгоритмов

Описание упражнения

Данное упражнение предназначено для практического изучения алгоритмов симметричного и асимметричного шифрования и хеширования.

| Время выполнения упражнения 90 минут |

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

-

Присоединитесь к лабораторной машине (см. Введение) и войдите в систему от имени локальной учётной записи Administrator с паролем Pa$$w0rd. -

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → Cryptography Demonstration → CryptoDemo 1.0. -

Введите в поле Key окна программы значение ключа шифрования: 0123456789012345678901234. Введите в поле Data окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Зашифруйте набранный текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt. -

Выпишите значение зашифрованного текста в кодировке BASE64 из поля Encrypted Data.

| Triple DES (3DES): | ||

| | |||

| | |||

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAAICZgMC AgDABAjleVK3va2wRQQQ3GxHhGQoy+U+WgZf3P+RCwSBiDGKKZsCTEKxsogvn3Mi VL8OKaeCSlQg1i7WcExt4SZSIUMXjYzO9By3RubCHTXtszAdkfgJ2kFA5o1lbewD DWy9mnECL30kAOcR3lwaJ08Ni9NIdwh8+FIjscrQgoCcTrbvlzoCk6bR28mPHpfj mFmdu2BgNbL18rixrHgufU1UQEtkdlfcVvU= | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| DES: | |||

| MIHWBgkrBgEEAYI3WAOggcgwgcUGCisGAQQBgjdYAwGggbYwgbMCAwIAAAICZgEC AUAECBFjEq5zQAUpBBCkHeZ99w/i/If1MgA2dqfRBIGIAcmMOlh0XMDLaqBsLGfD kDE4y2ociwDqPZw2A6ToMPVfofT49tp4rCbvqnukY2UvNd0Tf6qD+2gsdy6y7Ujs I1GDNWyODbYDYv0LuGtUWM8knD8cJIQD+qcB7ROO2BGxQ+P8WfQR+EckqtbHCVNj kp2elEZ/fmR6zJoD2Zw967f13IEpgWrp8A== | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| RSA RC4: | |||

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAQICZgIC AgCABAiytIIbFJ44XQQQmzmLK3jCmW0ysJNPomooEQSBiC7z2LzHv73ESpdWiM5W fXu4Fa60ICIea/+5Xe1wTWiNHk5o1VSNSO2XXlYDgqvca1YwdGz7UA/uqlLQU5SR DxgGrmhtyfxGUHiPEs1R5DMOhgrONVXnSnvJkZvK0AchYD4qlFIVYwlkTgO9Sftw SkaAFxO9iBqxeAL79gzrHLZ//9yvQfblZu4= | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| RSA RC2: MIHLBgkrBgEEAYI3WAOggb0wgboGCisGAQQBgjdYAwGggaswgagCAwIAAQICaAEC AgCABAAEEOM+tSRu5XyHlRx5P02KRCkEgYRaBdgrkDxLpbz834CpQltK+qi8D06A j35A4ZtXpyWgo0la9exd52qe93/NdghOTJ7065rDXjrPaNoGjXCo6lV4xfTYiaB5 JdwGY14NywBn+zl+nQ0cXbkpBe3EXlQL19fmZe40emHMvvGRImKwW26+daV0+Z8x dE4jRNMPobKPdmBQVOA= | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| | |||

| Различается ли длина зашифрованного текста при выборе различных алгоритмов шифрования? Почему? Ответ: Да, разные алгоритмы шифрования_________________________________ | | |

-

Измените одну любую букву в открытом тексте. Зашифруйте изменённый текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt.

Насколько сильно изменилось значение зашифрованного текста в поле EncryptedData по сравнению с выписанным ранее?

Ответ: Полное изменение 2 блока данных.

-

Закройте все открытые окна.

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

-

Откройте файл с простыми числами C:\Temp\RSA\prime.txt. Запустите программу C:\Temp\RSA\euclid.exe. -

Запустите MSExcel и откройте таблицу C:\Temp\RSA\RSAKeys.xls. -

Проверьте работу Программы, изменив значение исходного (шифруемого) числа. Убедитесь, что изменились значения Зашифрованного и Расшифрованного чисел.

Для корректной работы программы потребуется Включить макросы. Обратите внимание на сообщение Безопасности.

Закройте и запустите вновь приложение MS Excel.

-

Заполните ячейки таблицы в соответствии с описанием из колонки Примечания, соотнеся наименование переменных в таблице с наименованием переменных в программе Euclid -

Выпишите параметры алгоритма RSA:

| p: 4447 | q: 4271 |

| n: 18993137 | m: 18984420 | |

| d: 4243 | e: 5167807 |

-

Запишите шифруемое число и его зашифрованное значение:

Исходное (шифруемое) число: 643

Зашифрованное число: 7790175

-

Закройте все открытые окна.

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

-

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → CryptographyDemonstration → CryptoDemo 1.0. -

Переключитесь на вкладку Hashing. Введите в поле данных окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Выберите последовательно в поле Hash Algorithm каждый из доступных алгоритмов хеширования и нажмите кнопку Get Hash. Выпишите значение хэша для каждого из алгоритмов.

| MD2: 9347B750B56C00463FD64C6A80E5C2C0 |

| MD4: 00B5CAF5F0A7E4A904A498B73416B22F | |

| MD5: D27C7107489507E2E1B0C7D5F4DED7AF | |

| SHA1:5B892C00E9D7239956F916312E80F44DBC9614C4 | |

| |

| Различается ли длина хэша при выборе различных алгоритмов хеширования файла? Ответ: да в 4 варианте. |

-

Измените любую одну букву в исходном тексте. Посчитайте и выпишите хэш изменённого текста.

| MD2: 6582FAF32CD53EB825C75F267C90A817 |

| MD4: 880D65ADEDB2560D60403AB2D5A4FE44 | |

| MD5: A0397A7B2694668733177B55C7C4B67D | |

| SHA1:3AB470529E16CF7DB1EB612109053597C0A252BC | |

| |

| Насколько сильно изменилось его значение по сравнению с выписанным ранее? Ответ: Полное изменение Почему? Ответ: Каскадное изменение в результате изменившихся исходных данных. |

-

Закройте все открытые окна.

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

-

Создайте на Рабочем столе файл test.txt. Откройте его на редактирование. Наберите латиницей произвольный текст (например, на английском языке: the quick brown fox jumps over the lazy dog 01234567890. Сохраните и закройте файл. -

Создайте на Рабочем столе пустые файлы decrypt.txt и encrypt.txt -

Запустите демонстрационный модуль Digital Signature.exe из папки C:\Temp\Digital Signature -

Ознакомьтесь с описанием программы. -

Загрузите в окне Отправителя ранее созданный файл test.txt. -

Сформируйте ключевую пару Отправителя. -

Сформируйте ключевую пару Получателя. Пошлите ключевую пару Отправителю (нужно нажать кнопку Послать в окне Получателя). -

Получите ключи в окне Отправителя (нужно нажать кнопку Получить в окне Отправителя). -

Зашифруйте и подпишите отправляемый Получателю тестовый файл, нажав кнопку Закодируйте и подпишитесь. Пошлите информацию Получателю. -

В окне Получателя убедитесь в «приеме» информации. Сохраните полученный файл как encrypt.txt. -

Проверьте подпись, результат сохраните в файл decrypt.txt -

Откройте Проводник. Выпишите и сравните размеры файлов:

test.txt:

Ответ: the quick brown fox jumps over the lazy dog 01234567890 55байт

encrypt.txt: encrypt.txt: 1928394679093756698 72667184712021477 3214276741867833324 973011712320472076 3324670031322084049 3488191437435212119 1357028601616977659 509637474335125383 948466053107029845 973011712320472076 1529539041370505668 1690930065841947927 1378441825755828474 3134855843674054365 2660473581726374275 973011712320472076 230387596788749696 1378441825755828474 2750184059234705627 973011712320472076 3149761830317440626 3488191437435212119 2836352142554538211 3446779009949004669 545038728917402030 973011712320472076 1378441825755828474 2382638460929609748 3214276741867833324 1690930065841947927 973011712320472076 1928394679093756698 72667184712021477 3214276741867833324 973011712320472076 2969861634731241611 2563784572887156567 477565551937077804 3316118915871690059 973011712320472076 3088946291288926355 1378441825755828474 345389985795581339 973011712320472076 1024247160882055288 1643401213609600030 2484999180841606123 1975321171381055481 1514910469566126843 2075003569836098013 3504907310763566978 2847126645918920244 2581530895112699 808457189653963333 1024247160882055288 1, 05 кб

decrypt.txt: the quick brown fox jumps over the lazy dog 01234567890 55байт

-

Средствами Блокнота просмотрите содержание файлов encrypt.txt и decrypt.txt