Файл: Практикум по дисциплине Основы информационной безопасности для студентов направлений подготовки.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.02.2024

Просмотров: 82

Скачиваний: 2

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

МИНИСТЕРСТВО ЦИФРОВОГО РАЗВИТИЯ, СВЯЗИ И МАССОВЫХ КОММУНИКАЦИЙ РОССИЙСКОЙ ФЕДЕРАЦИИ

Ордена Трудового Красного Знамени федеральное государственное бюджетное образовательное учреждение высшего образования Московский технический университет связи и информатики

Кафедра информационной безопасности

Практикум по дисциплине "Основы информационной безопасности» (для студентов направлений подготовки 09.03.02 заочной формы обучения)

Москва 2022 г.

План УМД на 2022/23 уч.г.

Практикум по дисциплине "Основы информационной безопасности» для студентов заочной формы обучения

Направление подготовки: 09.03.02

Составители: А.В. Ванюшина, к.т.н., доцент

Издание утверждено на заседании кафедры Информационной безопасности от 15 декабря 2022 года, протокол №5

Рецензент: А.В.Осин, к.т.н., доцент

Оглавление

Задания 5

Примеры выполнения заданий 6

Задание №1. Знакомство с Wireshark 6

Задание №2. Знакомство с платформой Root Me 18

Список литературы 24

Практикум по дисциплине «Основы информационной безопасности» направлен на получение практических навыков в области организации сетей, перехвата и анализа пакетов (https://www.wireshark.org). А также решение практических задач на сайте Root Me (https://www.root-me.org), который предлагает более 250 задач и более 50 виртуальных сред, позволяющих студенту применить на практике свои навыки взлома в различных сценариях. Для получения зачета по дисциплине «Основы информационной безопасности» студенту необходимо выполнить контрольную работу и набрать 100 баллов за выполнение практических заданий, которые распределяются следующим образом: 40 баллов –за работу с Wireshark и 60 баллов за выполнение заданий на платформе Root me.

Анализ пакетов описывает процесс перехвата и интерпретации действующих данных по мере их продвижения по сети, чтобы лучше понять

, что в ней происходит. Анализатор пакетов – инструментальное средство, применяемое для перехвата первичных данных, передаваемых по сети. Для начала необходимо изучить функциональные особенности анализатора Wireshark и графический интерфейс, осуществить перехват пакетов и затем начать анализ. Чтобы получить доступ к глобальным параметрам настройки Wireshark, необходимо выбрать команду Правка - Параметры из главного меню. Глобальные параметры настройки разбиты на шесть основных разделов: Представление - Перехват - Фильтрующие выражения - Преобразование имен – Протоколы – Статистика - Дополнительно. Программа позволяет просматривать и анализировать пакеты, полученные из сетевого интерфейса или ранее собранного файла. Wireshark позволяет сохранить файлы перехвата для последующего анализа. Несколько файлов перехвата можно объединить вместе. Пример выполнения задания представлен на стр.6

Root me - это одна из платформ для практики пентеста и решения заданий по принципу CTF. Пример выполнения задания представлен на стр.18

Задание №1. Знакомство с Wireshark

Изучите функциональные возможности сетевого анализатора трафика Wireshark. Необходимо пройти процедуру регистрации на сайте, с которого будет осуществляться захват трафика. Адрес сайта студент получает от преподавателя на первом занятии и приступает к выполнению следующего задания:

-

Осуществить захват трафика -

Изучить структуру IP-пакета, заголовки IP TCP UDP – пакета и его поля -

Изучение функциональных возможностей -

Графическое представление захваченного трафика -

Географическое представление захваченного трафика.

Задание №2. Знакомство с платформой Root Me

Для выполнения заданий на платформе root me, студенту необходимо зарегистрироваться на платформе и прикрепить файл с логином и паролем в личном кабинете студента https://lms.mtuci.ru/lms в курсе по данной дисциплине. Далее студенту необходимо выполнить любое количество заданий из представленных восьми различной сложности по следующим темам: Web-клиент, Web-сервер, Сети, Криптоанализ. Каждое задание оценивается различным количеством баллов в зависимости от сложности задания. Студенту необходимо набрать 60 баллов.

Примеры выполнения заданий

Задание №1. Знакомство с Wireshark

-

Осуществить захват трафика -

Изучить структуру IP-пакета, заголовки IP TCP UDP – пакета и его поля -

Изучение функциональных возможностей -

Графическое представление захваченного трафика -

Географическое представление захваченного трафика

Важно!

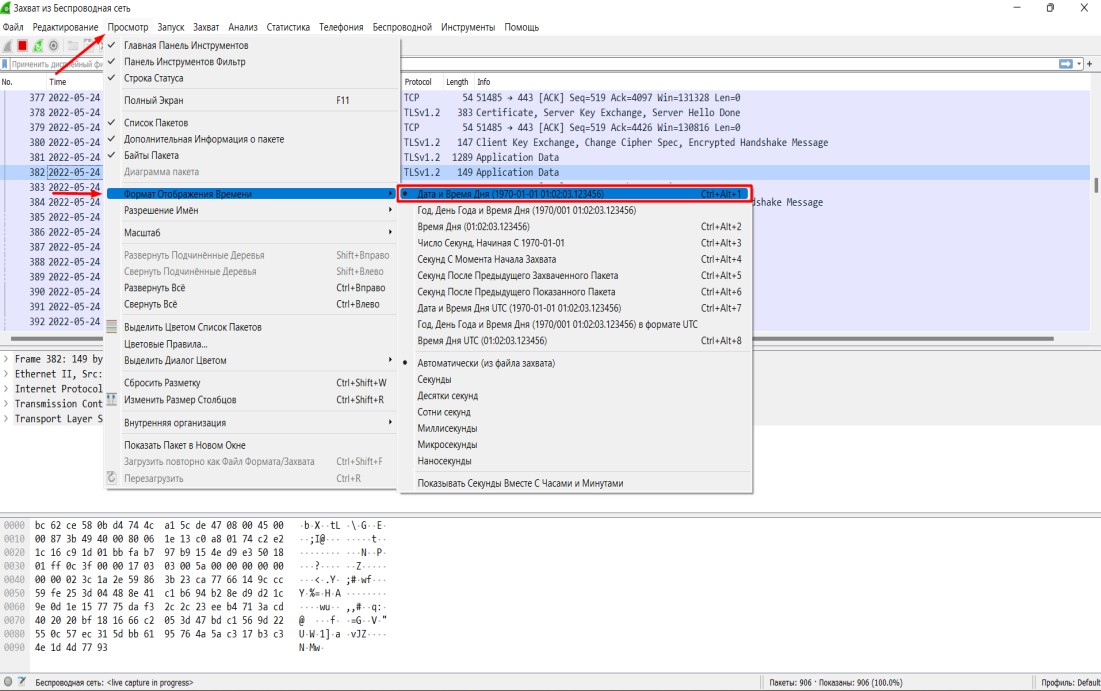

Перед выполнением задания необходимо выставить указанный на

рисунке 1 формат отображения времени.

Рисунок 1 – Формат отображения времени

Выполнение задания

-

Осуществитьзахваттрафика

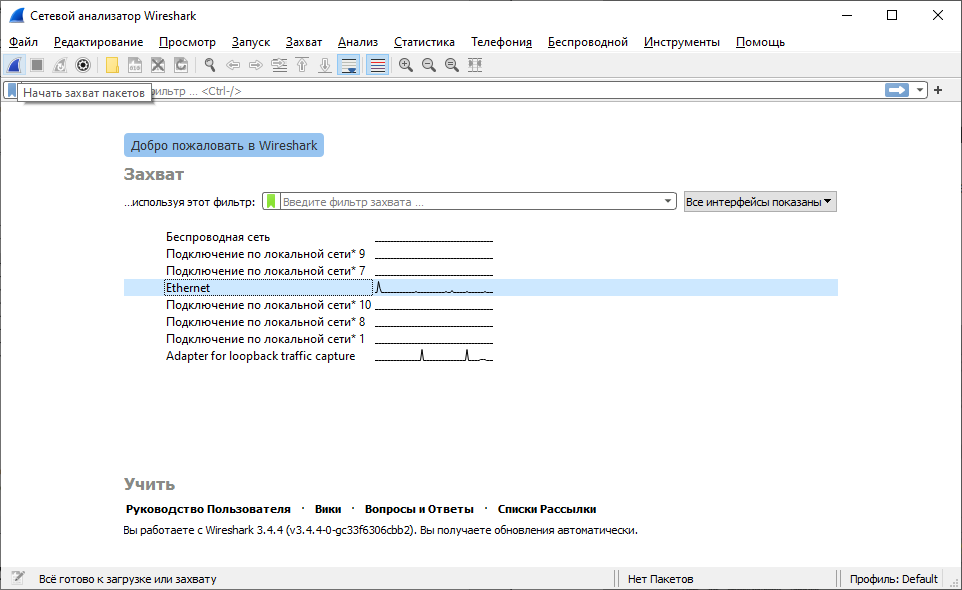

После запуска Wireshark на экране приветствия можно увидеть доступные сетевые подключения. Напротив каждого отображается график с сетевым трафиком. Для захвата пакетов выбираем одну или несколько сетей

(в данном случае выбран Ethernet) и нажимаем на значок в виде плавника акулы «Начать захват пакетов».

Рисунок 2 – Экран приветствия

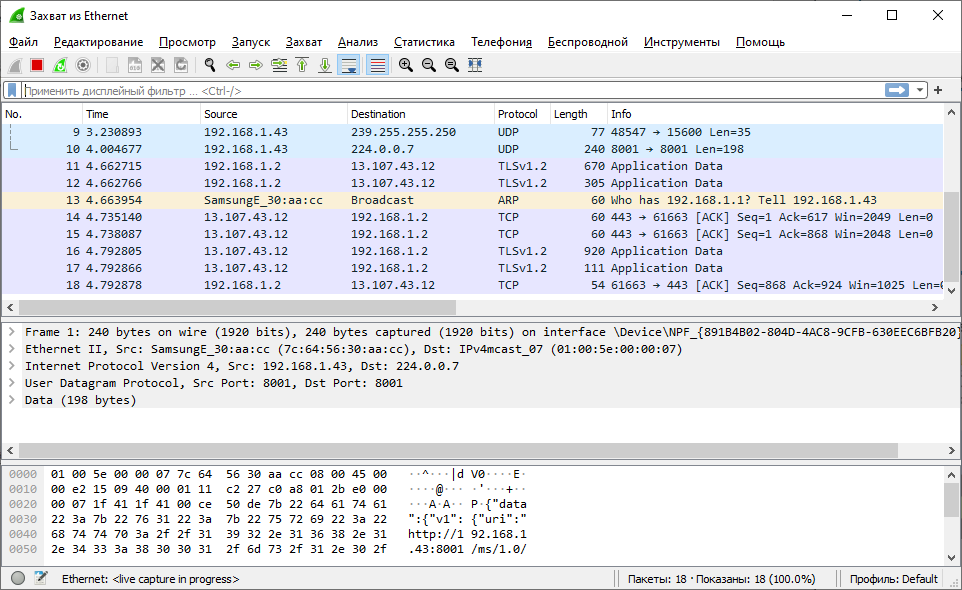

Рисунок 3 – Захват трафика

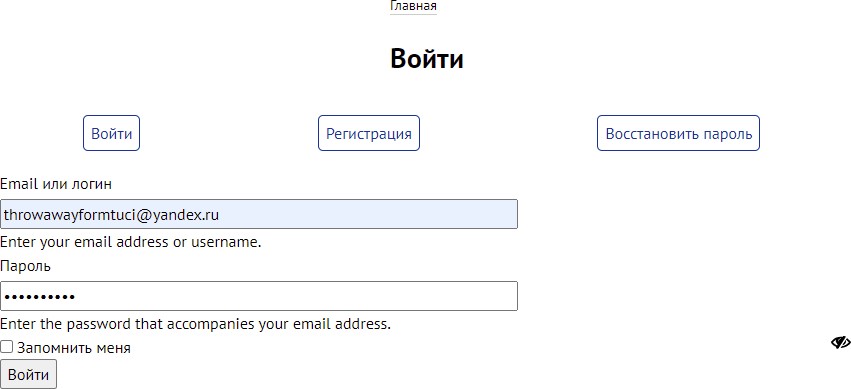

Для примера анализа трафика выбран сайт http://www.partizansk.org/user/register, на котором предварительно проведена регистрация.

Для примера анализа трафика выбран сайт http://www.partizansk.org/user/register, на котором предварительно проведена регистрация.В процессе работы программы:

-

Произведен переход на сайт http://www.partizansk.org/ -

Осуществлен вход в личную учетную запись -

Осуществлен просмотр контента на сайте.

Рисунок 4 – Авторизация на сайте

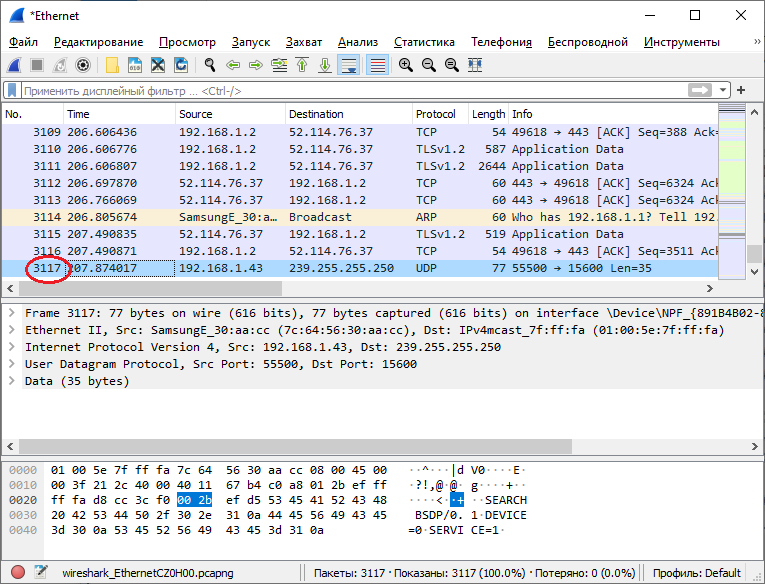

За время просмотра в течение 2 – 3 минут было собрано 3117 пакетов.

Рисунок 5 – Конец захвата трафика

После использования фильтра http.request.method=="POST" останется 10 отслеженных пакетов.

Выделив пакет, отправленный серверу на 84 секунде методом POST, в разделе Packet Details станет доступно дополнительное меню. При просмотре пункта «HTML Form URL Encoded…», т.к. на сайте используется незащищенный протокол http, можно увидеть логин и пароль, использованные при авторизации.

Рисунок 6 – Анализ пакета

-

Изучить структуру IP-пакета, заголовкиIP TCP UDP– пакета и его поля

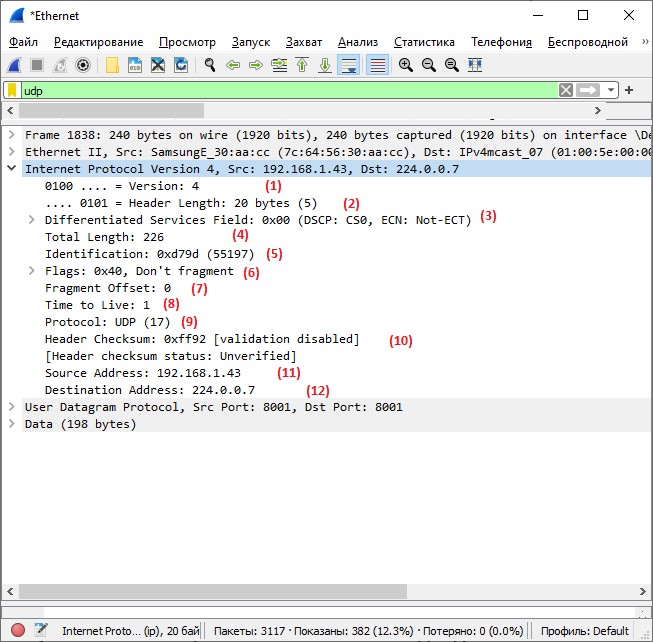

Пакет протокола IP состоит из заголовка и поля данных. Максимальная длина пакета 65 535 байт. Заголовок обычно имеет длину 20 байт и содержит информацию о сетевых адресах отправителя и получателя, о параметрах фрагментации, о времени жизни пакета, о контрольной сумме и некоторых

других. В поле данных IP- пакета находятся сообщения более высокого уровня.

| Версия | TOS | Идентификатор фрагмента | Смещение фрагмента | Протокол | Адрес отправителя | ||||||

| 4 бита | 4 бита | 8 битов | 16 битов | 16 битов | 3 бита | 13 битов | 8 битов | 8 битов | 16 битов | 32 бита | 32 бита |

| Длина заголовка IP | Общая длина | Флажки | TTL | Контрольная сумма заголовка | Адрес получателя | ||||||

-

Версия (Version) - указывает версию протокола IP (IPv4 или IPv6).

-

Длина заголовка (IHL) IP - пакета - указывает значение длины заголовка. -

Тип обслуживания (TOS) - задает приоритетность пакета и вид критерия выбора маршрута. -

Общая длина (Total Length) - общая длина пакета с учетом заголовка и поля данных. -

Идентификатор фрагмента (Identification) - используется для распознавания пакетов, образовавшихся путем фрагментации исходного пакета. -

Флаги (Flags) - признаки, связанные с фрагментацией.

-

Смещение фрагмента (Fragment Offset) - смещение в байтах поля данных этого пакета от начала общего поля данных исходного пакета, подвергнутого фрагментации. -

Время жизни (Time to Live) - предельный срок, в течение которого пакет может перемещаться по сети. -

Протокол (Protocol) - указывает, какому протоколу верхнего уровня принадлежит информация, размещенная в поле данных пакета. -

Контрольная сумма заголовка (Header Checksum) - подсчитывается как дополнение к сумме всех 16-битовых слов заголовка. -

Адрес отправителя (Source IP Address) - IP-адрес источника.

-

Адрес получателя (Destination IP Address) - IP-адрес назначения.

Выберем в Wireshark пакет, содержащий протокол UDP. В появившемся меню, обратим внимание на пункт «Internet Protocol…». В нем представлены все заголовки IP-пакета и их значения.

Рисунок 7 – Заголовки IP в Wireshark

UDP (User Datagram Protocol — протокол пользовательских датаграмм)

— один из ключевых элементов набора сетевых протоколов для Интернета. С UDP компьютерные приложения могут посылать сообщения (в данном

случае называемые датаграммами) другим хостам по IP-сети без необходимости предварительного сообщения для установки специальных каналов передачи или путей данных.

Рисунок 8 – Структура