Добавлен: 29.10.2023

Просмотров: 221

Скачиваний: 8

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Для любых компаний очень важно деньги в защиту информации (ЗИ) вкладывать обоснованно. В информационной безопасности известен принцип разумной достаточности, который гласит следующее: "Создание 100% надежной системы защиты информации (СЗИ) невозможно в принципе, в любых случаях остается ненулевая возможность реализации какой-либо угрозы либо уязвимости". Любая система ЗИ может быть взломана, это вопрос только времени и потраченных злоумышленником средств. Поэтому бесконечно вкладывать деньги в обеспечение ИБ бессмысленно, необходимо когда-то остановиться (вопрос только в выборе этого порога). Согласно принципу разумной достаточности, стойкость СЗИ считается достаточной, если время взлома злоумышленником СЗИ превосходит время старения информации (либо некоторый разумный предел), либо стоимость взлома системы защиты информации превосходит стоимость полученной злоумышленником выгоды от взлома. В последнем случае, если злоумышленник является нормальным экономическим субъектом, то он, конечно, не будет работать себе в убыток.

Существует, как минимум, два подхода к обоснованию стоимости корпоративной системы защиты.

Первый подход - наукообразный, который заключается в том, чтобы применить на практике необходимый инструментарий получения метрики и меры безопасности, а для этого привлечь руководство компании (как ее собственника) к оценке стоимости защищаемой информации, определению возможностей реализации потенциальных угроз и уязвимостей, а также потенциального ущерба. Наиболее известный показатель, позволяющий характеризовать меру безопасности, сравнивать защищенность различных систем IT, сравнивать эффективность контрмер - есть риск ИБ. Через риск достаточно эффективно считается наиболее экономичный вариант реализации контрмер.

Второй подход - практический состоит в следующем: можно попробовать найти инвариант разумной стоимости корпоративной системы защиты информации. Ведь существуют аналогичные инварианты в других областях, где значимые для бизнеса события носят вероятностный характер. Например, на рынке автострахования некоторая общая оценка разумной стоимости такой услуги, как страхование собственного автомобиля, составляет от 5 до 15% его рыночной цены - в зависимости от локальных условий эксплуатации, культуры и опыта вождения водителя, интенсивности движения, состояния дорог и т.д.

Эксперты-практики в области защиты информации нашли некий оптимум, позволяющий чувствовать себя относительно уверенно, - стоимость системы ИБ должна составлять примерно 10-20% от стоимости корпоративной информационной системы (КИС) - в зависимости от уровня конфиденциальности информации (но надо их еще правильно вложить). Это и есть та самая оценка на основе практического опыта (best practice), на которую можно положиться. И на вопрос "А почему для создания адекватной целям и задачам бизнеса комплексной системы защиты информации (КСЗИ) требуется сто тысяч долларов?" отвечать "Потому что на сегодняшний день стоимость нашей КИС составила один миллион долларов!". Очевидно, что второй подход не лишен недостатков. Здесь, скорее всего, не удастся заставить руководство глубоко осознать проблемы ИБ. Но зато можно смело прогнозировать объем бюджета на ИБ и существенно сэкономить на услугах внешних консультантов.

2.1 Пример оценки затрат на ИБ

В качестве примера использования методики совокупной стоимости владения (ССВ) для обоснования инвестиций в ИБ рассмотрим проект модернизации корпоративной системы антивирусной защиты и системы управления доступом на объекте информатизации (физическая защита).

Для этого сначала условно определим три возможных состояния системы защиты КИС от вирусов и вредоносного ПО, а именно: базовое, среднее и высокое.

Базовое: Стационарные и мобильные рабочие станции обладают локальной защитой от вирусов. Антивирусное программное обеспечение и базы сигнатур регулярно обновляются для успешного распознавания и парирования новых вирусов. Установлена программа автоматического уничтожения наиболее опасных вирусов. Основная цель уровня – организация минимальной защиты от вирусов и вредоносного ПО при небольших затратах.

Среднее: Установлена сетевая программа обнаружения вирусов. Управление программными обновлениями на сервере автоматизировано. Системный контроль над событиями оповещает о случаях появления вирусов и предоставляет информацию по предотвращению дальнейшего распространения вирусов. Превентивная защита от вирусов предполагает выработку и следование определённой политики защиты информации, передаваемой по открытым каналам связи Интернет. Дополнительно к техническим мерам используются организационные меры защиты информации.

Высокое: Антивирусная защита воспринимается как один из основных компонентов корпоративной системы защиты. Система антивирусной защиты тесно интегрирована в комплексную систему централизованного управления ИБ компании и обладает максимальной степенью автоматизации. При этом организационные меры по защите информации преобладают над техническими мерами. Стратегия защиты информации определяется исключительно стратегией развития бизнеса компании.

Также условно выделим три состояния развития системы контроля и управления доступом в КИС (обеспечение физической безопасности): базовое, среднее, высокое.

Базовое: ведётся учет как минимум рабочих станций и серверов, инвентаризационные таблички крепятся на соответствующее аппаратное обеспечение. Введена процедура контроля перемещения аппаратных средств КИС. Проводятся постоянные и периодические инструктажи персонала компании. Особое внимание уделяется мобильным компонентам КИС.

Среднее: используются механические и электронные замки, шлюзовые кабины и турникеты. Организованы контрольно-пропускные пункты и проходные. Осуществляется видеонаблюдение на объекте информатизации. Требования к персоналу определены и доведены под роспись. Разработаны инструкции по действию в штатных и внештатных ситуациях. Задействованы частные и государственные охранные предприятия и структуры.

Высокое: Обеспечение физической безопасности аппаратных средств является частью единой политики безопасности, утверждённой руководством компании. Активно используются весь комплекс мер защиты информации, начиная с организационного и заканчивая техническим уровнями.

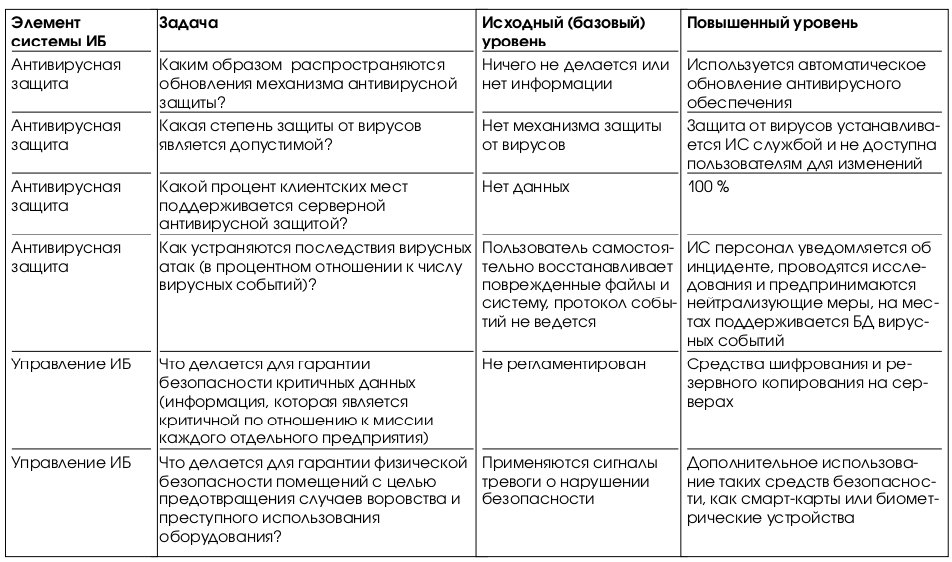

Проект по модернизации корпоративной системы в части ИБ предполагает модернизацию двух элементов: антивирусной защиты и системы управления ИБ. Необходимо обосновать переход от базового уровня к повышенному (среднему или высокому). В табл. 1 приводятся требования к элементам защиты, сформулированные в задании на модернизацию КИС.

Таблица 1- характеристики исходного и повышенного уровня защиты

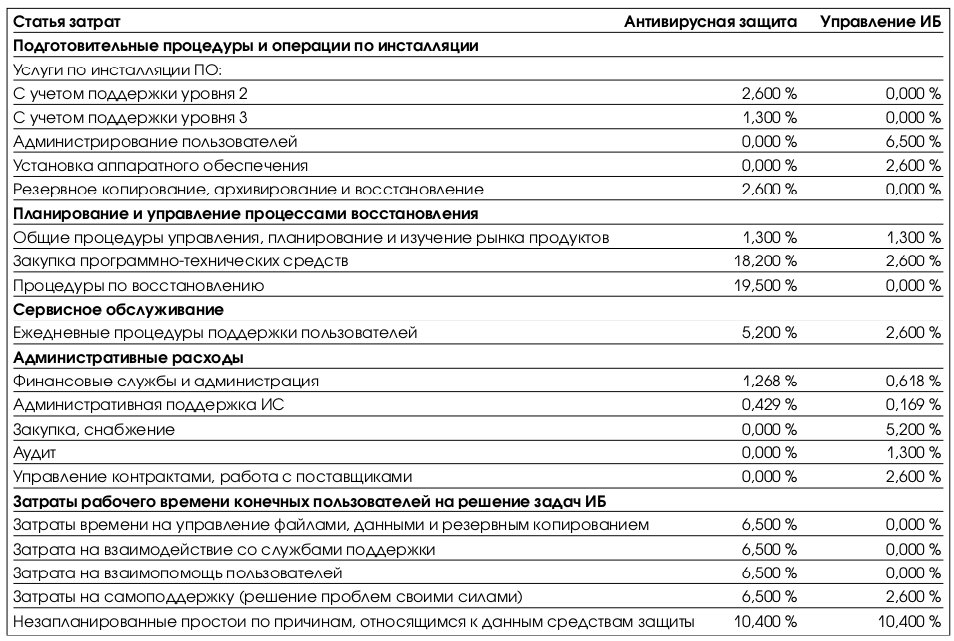

Таблица 1- характеристики исходного и повышенного уровня защитыВозможно несколько вариантов реализации этих требований, характеризующихся разными экономическими показателями. Рассмотрим типичную структуру расходов по выбранным элементам системы ИБ «среднего западного» предприятия на модернизацию ИС (табл.2) для обеспечения «среднего» уровня защиты.

Таблица 2 - статьи расходов среднего уровня защиты

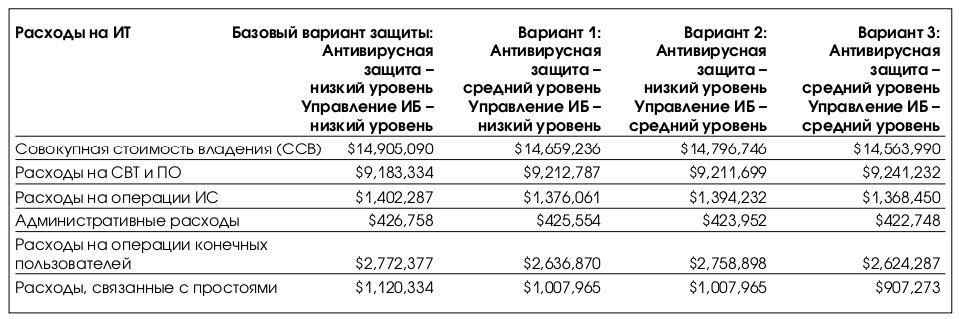

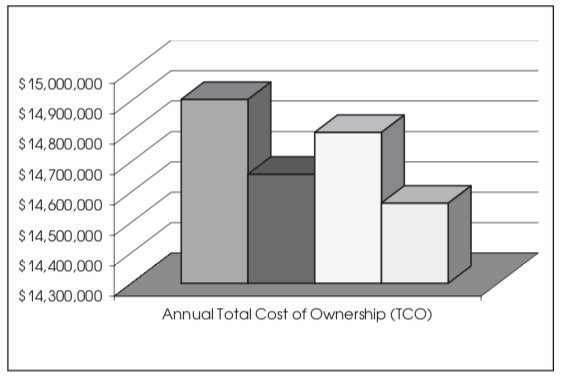

Таблица 2 - статьи расходов среднего уровня защитыВ табл. 3 и на рис. 1 показаны расчеты совокупной стоимости владения при различных вариантах проведения модернизации КИС. Данные приводятся для «среднего западного» предприятия. Расчетная стоимость снижения ССВ для третьего варианта около 230 тыс. долл. в год позволяют обосновать инвестиции в размере около 600 тыс. долл. на рассматриваемые компоненты защиты. При этом расчётный период окупаемости составляет не более 3 лет.

Таблица 3 - совокупная стоимость владения

Таблица 3 - совокупная стоимость владения

Рисунок 1 - изменение ССВ при различных вариантах проведения модернизации ИБ

Расходы на аппаратные средства и программное обеспечение. Эта категория модели ССВ включает серверы, компьютеры клиентов (настольные и мобильные компьютеры), периферийные устройства и сетевые компоненты.

Также в эту категорию входят расходы на аппаратно-программные средства ИБ.

Расходы на операции ИС.

Прямые затраты на содержание персонала, стоимость работ и аутсорсинг, произведенные компанией в целом, бизнес-подразделениями или ИС службой для осуществления технической поддержки и операций по поддержанию инфраструктуры для пользователей распределенных вычислений.

Административные расходы.

Прямые затраты на персонал, обеспечение деятельности и расходы внутренних/внешних поставщиков (вендоров) на поддержку ИС операций, включающих управление, финансирование, приобретение и обучение ИС.

Расходы на операции конечных пользователей.

Это затраты на само поддержку конечных пользователей, а также на поддержку пользователями друг друга в противовес официальной поддержке ИТ. Затраты включают: самостоятельную поддержку, официальное обучение конечных пользователей, нерегулярное (неофициальное) обучение, самостоятельные прикладные разработки, поддержку локальной файловой системы.

Расходы на простои.

Данная категория учитывает ежегодные потери производительности конечных пользователей от запланированных и незапланированных отключений сетевых ресурсов, включая клиентские компьютеры, совместно используемые серверы, принтеры, прикладные программы, коммуникационные ресурсы и ПО для связи. Для анализа фактической стоимости простоев, которые связаны с перебоями в работе сети и которые оказывают влияние на производительность, исходные данные получают из обзора по конечным пользователям. Рассматриваются только те простои, которые ведут к потерям в основной деятельности организации.

Отметим, что для применения методики ССВ требуются данные о потерях

, связанных с простоями и другими негативными последствиях реализации угроз ИБ. Получить экономические оценки потерь можно на этапе анализа информационных рисков.

2.2 Разработка методик оценки затрат на ИБ

Рассмотрим, как можно определить прямые (бюджетные) и косвенные затраты на ИБ с учетом специфики российских компаний.

Предположим, что руководство компании проводит работы по внедрению на предприятии системы защиты информации (СЗИ). Уже определены объекты и цели защиты, угрозы информационной безопасности и меры по противодействию им, приобретены и установлены необходимые средства защиты информации.

Затраты на информационную безопасность.

Как правило, затраты на информационную безопасность подразделяются на следующие категории:

-

Затраты на формирование и поддержание звена управления системой защиты информации (организационные затраты). -

Затраты на контроль, то есть на определение и подтверждение достигнутого уровня защищенности ресурсов предприятия. -

Внутренние затраты на ликвидацию последствий нарушения политики информационной безопасности (НПБ) – затраты, понесенные организацией в результате того, что требуемый уровень защищенности не был достигнут. -

Внешние затраты на ликвидацию последствий нарушения политики информационной безопасности – компенсация потерь при нарушениях политики безопасности в случаях, связанных с утечкой информации, потерей имиджа компании, утратой доверия партнеров и потребителей и т. п. -

Затраты на техническое обслуживание системы защиты информации и мероприятия по предотвращению нарушений политики безопасности предприятия (затраты на предупредительные мероприятия).

При этом обычно выделяют единовременные и систематические затраты. К единовременным относятся затраты на формирование политики безопасности предприятия: организационные затраты и затраты на приобретение и установку средств защиты.

Классификация затрат условна, так как сбор, классификация и анализ затрат на информационную безопасность – внутренняя деятельность предприятий, и детальная разработка перечня зависят от особенностей конкретной организации. Самое главное при определении затрат на систему безопасности – взаимопонимание и согласие по статьям расходов внутри предприятия. Кроме того, категории затрат должны быть постоянными и не должны дублировать друг друга.