Файл: 3 Криптографические методы защиты информации. (4 ак ч.) 3.docx

Добавлен: 09.11.2023

Просмотров: 67

Скачиваний: 4

СОДЕРЖАНИЕ

Тема 3.1.2. Криптографические методы защиты информации. (4 ак.ч.)

Упражнение № 3.1.2.1.Изучение базовых криптографических операций

Задача 3.1.2.1.1. Установка необходимых программ

Задача 3.1.2.1.2. Кодирование Base64

Задача 3.1.2.1.3. Похищение закрытого ключа шифрования с помощью кодирования Base64

Задача 3.1.2.1.4. Кодирование Hex (шестнадцатеричное)

Задача 3.1.2.1.5. Изучение операции XOR

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

Упражнение № 3.1.2.2.Изучение основных криптографических алгоритмов

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

Задача 3.1.2.2.4. Изучение порядка простановки и проверки электронной подписи

-

Переключайте кодировку источника «Текст ASCII»/«Текст UTF-8». Убедитесь, что меняется только часть результата, которая соответствует кириллическим символам. -

Выпишите содержимое результата, соответствующее кириллическим символам:

9f d1 80 d0 b8 d0 b2 d0 b5 d1 82 20 d0 bc d0 b8

d1 80 (Текст UTF-8)

f0 e8 e2 e5 f2 20 ec e8 f0 ( Текст ASCII)

0010

0020

9f d1 80 d0 b8 d0 b2 d0 b5 d1 82 20 d0 bc d0 b8 ........... ....

d1 80 21 21 21 0a ..!!!.

-

Переместите результат в источник и выполните обратное кодирование, переключив тип кодирования в «Преобразовать из Hex». -

Закройте программу cryptography_study.

Задача 3.1.2.1.5. Изучение операции XOR

| XOR - Сложение по модулю 2 («сумма по модулю 2», «не равно», исключающее «ИЛИ» (ИЛИ с исключением из правила четвёртой комбинации "1,1"), XOR,) - логическая операция (функция), по своему применению максимально приближённая к грамматической конструкции «либо … либо …» или «если операнды не равны, то истинно (1)». |

-

Отредактируйте файл с симметричным ключом C:\Temp\cryptography_study\key.txt при необходимости. -

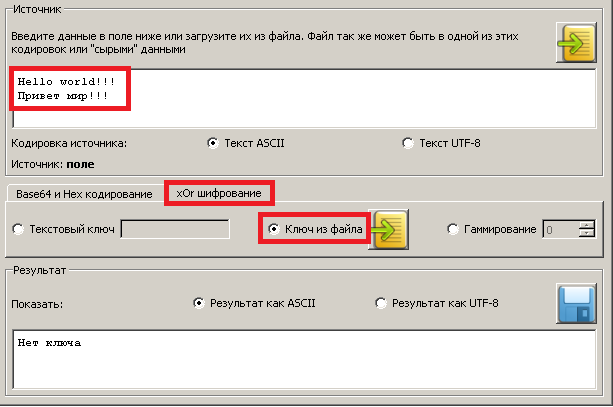

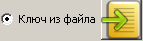

Запустите программу cryptography_study, которая располагается по пути C:\Temp\cryptography_study\cryptography_study.exe. Выберете тип кодирования «xOr шифрование»\«Ключ из файла» как на рисунке. При необходимости отредактируйте текст источника.

-

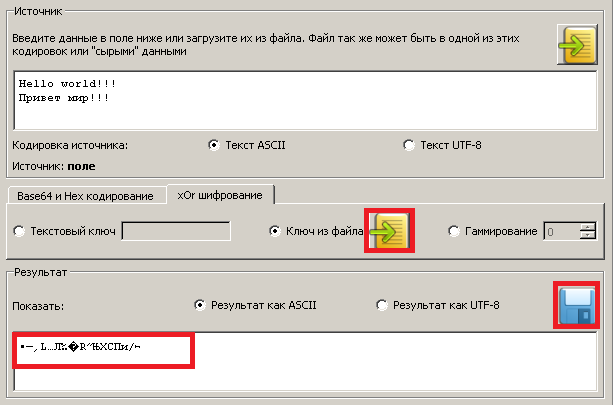

Используя кнопку загрузите ключ из файла C:\Temp\cryptography_study\key.txt. Шифрование будет выполнено автоматически. Результат не предназначен для текстового редактирования. Сохраните результат в файл C:\Temp\crypt.dat с помощью кнопки

загрузите ключ из файла C:\Temp\cryptography_study\key.txt. Шифрование будет выполнено автоматически. Результат не предназначен для текстового редактирования. Сохраните результат в файл C:\Temp\crypt.dat с помощью кнопки  .

. -

Выполните обратное шифрование. Для этого загрузите файл C:\Temp\crypt.dat как источник «Загрузить как ASCII…», нажав на кнопку (в разделе источник) и загрузите ключ из файла C:\Temp\cryptography_study\key.txt, используя кнопку

(в разделе источник) и загрузите ключ из файла C:\Temp\cryptography_study\key.txt, используя кнопку  . Убедитесь, что расшифрование произошло корректно.

. Убедитесь, что расшифрование произошло корректно.

-

Измените ключ в файле C:\Temp\cryptography_study\key.txt с «Это ключ шифрования» на «Эт кл ши ов ия» (часть символов заменяется пробелами, длина фразы не меняется!). Выполните расшифрование таким ключом. Проанализируйте результат.

| Почему часть текста расшифровывается?__ Расшифровывается та часть текста, которая при шифровании исходным ключем совпала с расшифрованием измененным ключом. __________________________ __Изначально 8 битная кодировка английские символы________________________________________________________________ __________________________________________________________________ __________________________________________________________________ __________________________________________________________________ |

Задача 3.1.2.1.5. Изучение шифра гаммирования на операции XOR

| Гаммирование. |

-

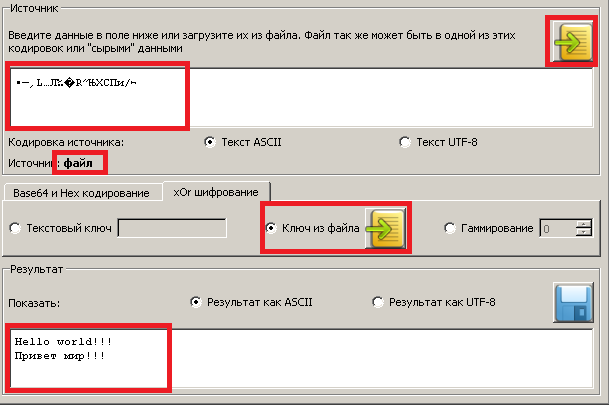

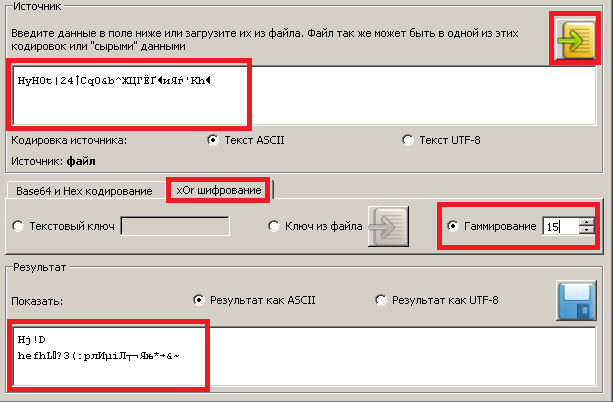

Запустите программу cryptography_study, которая располагается по пути C:\Temp\cryptography_study\cryptography_study.exe. Выберете тип кодирования «xOr шифрование»\«Гаммирование» как на рисунке. При необходимости отредактируйте текст источника.

-

Укажите начальное значение генератора гаммы, например 3. Это начальное значение фактически является ключом. Полученный результат сохраните в файл C:\Temp\crypt.dat. -

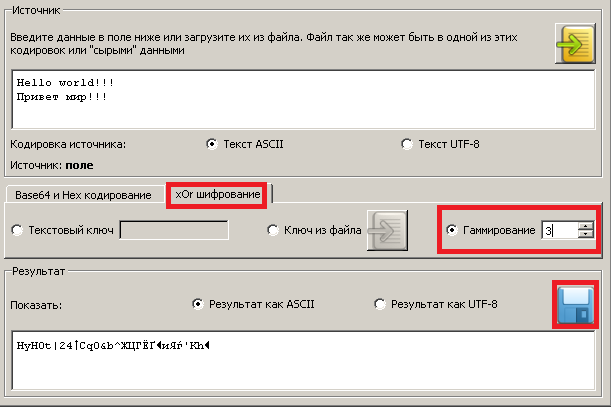

Выполните обратное шифрование. Для этого загрузите файл C:\Temp\crypt.dat как источник «Загрузить как ASCII…», нажав на кнопку (в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

(в разделе источник) и укажите то же самое начальное значение генератора гаммы. Убедитесь, что расшифрование производится корректно.

-

Выберете другое начальное значение генератора гаммы и убедитесь, что расшифрование происходит некорректно. -

Закройте все открытые окна.

| Сообщите преподавателю о завершении выполнения упражнения |

Упражнение № 3.1.2.2.

Изучение основных криптографических алгоритмов

Описание упражнения

Данное упражнение предназначено для практического изучения алгоритмов симметричного и асимметричного шифрования и хеширования.

| Время выполнения упражнения 90 минут |

Задача 3.1.2.2.1. Изучение алгоритмов симметричного шифрования

-

Присоединитесь к лабораторной машине (см. Введение) и войдите в систему от имени локальной учётной записи Administrator с паролем Pa$$w0rd. -

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → Cryptography Demonstration → CryptoDemo 1.0. -

Введите в поле Key окна программы значение ключа шифрования: 0123456789012345678901234. Введите в поле Data окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Зашифруйте набранный текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt. -

Выпишите значение зашифрованного текста в кодировке BASE64 из поля Encrypted Data.

| Triple DES (3DES): |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAAICZgMC AgDABAim1aknPDVBOAQQKGQxZ+V362EKp861fjPJ6ASBiAQ1NFFMD7+9vZH8XTkO aDD7aMzAO47uLG5bs8djp1Kd792APEhX7hvl5fhl3HWJWmbwWoeJw4khhc8G6Ni1 /1vvR9I0jk5bshVOS+BSIdcGU9o6C9Wftcu3Hb78M94XdPQ8G4MLMJU+gFAiZO6l a9yIjjC37A0jhREYnNgEt8J55hYFZ+YNi+c= | |

| | |

| MIHXBgkrBgEEAYI3WAOggckwgcYGCisGAQQBgjdYAwGggbcwgbQCAwIAAAICZgMC AgDABAjleVK3va2wRQQQ3GxHhGQoy+U+WgZf3P+RCwSBiDGKKZsCTEKxsogvn3Mi VL8OKaeCSlQg1i7WcExt4SZSIUMXjYzO9By3RubCHTXtszAdkfgJ2kFA5o1lbewD DWy9mnECL30kAOcR3lwaJ08Ni9NIdwh8+FIjscrQgoCcTrbvlzoCk6bR28mPHpfj mFmdu2BgNbL18rixrHgufU1UQEtkdlfcVvU= | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| DES: | |

| MIHWBgkrBgEEAYI3WAOggcgwgcUGCisGAQQBgjdYAwGggbYwgbMCAwIAAAICZgEC AUAECBFjEq5zQAUpBBCkHeZ99w/i/If1MgA2dqfRBIGIAcmMOlh0XMDLaqBsLGfD kDE4y2ociwDqPZw2A6ToMPVfofT49tp4rCbvqnukY2UvNd0Tf6qD+2gsdy6y7Ujs I1GDNWyODbYDYv0LuGtUWM8knD8cJIQD+qcB7ROO2BGxQ+P8WfQR+EckqtbHCVNj kp2elEZ/fmR6zJoD2Zw967f13IEpgWrp8A== | |

| | |

| | |

| | |

| | |

| | |

| RSA RC4: | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| RSA RC2: | |

| | |

| | |

| | |

| | |

| | |

| | |

| | |

| |

| Различается ли длина зашифрованного текста при выборе различных алгоритмов шифрования? Почему? ____разные алгоритмы шифрования________________________________ |

-

Измените одну любую букву в открытом тексте. Зашифруйте изменённый текст выбранным ключом, выбирая последовательно в поле Encryption Algorithm каждый из доступных алгоритмов симметричного шифрования и нажимая кнопку Encrypt.

Насколько сильно изменилось значение зашифрованного текста в поле EncryptedData по сравнению с выписанным ранее? _Используется блочное шифрования____________________

__________________________________________________________________

-

Закройте все открытые окна.

Задача 3.1.2.2.2. Изучение алгоритма асимметричного шифрования RSA

-

Откройте файл с простыми числами C:\Temp\RSA\prime.txt. Запустите программу C:\Temp\RSA\euclid.exe. -

Запустите MSExcel и откройте таблицу C:\Temp\RSA\RSAKeys.xls. -

Проверьте работу Программы, изменив значение исходного (шифруемого) числа. Убедитесь, что изменились значения Зашифрованного и Расшифрованного чисел.

Для корректной работы программы потребуется Включить макросы. Обратите внимание на сообщение Безопасности.

Закройте и запустите вновь приложение MS Excel.

-

Заполните ячейки таблицы в соответствии с описанием из колонки Примечания, соотнеся наименование переменных в таблице с наименованием переменных в программе Euclid -

Выпишите параметры алгоритма RSA:

| p: 1301 | q:1201 |

| n:1562501 | m:1560000 | |

| d:1200037 | e:1452737 |

-

Запишите шифруемое число и его зашифрованное значение:

Исходное (шифруемое) число: 12387609

Зашифрованное число:3761654

-

Закройте все открытые окна.

Задача 3.1.2.2.3. Изучение алгоритмов хеширования

-

Запустите демонстрационный криптографический модуль Crypto Demo, выбрав последовательно Пуск → Все программы → CryptographyDemonstration → CryptoDemo 1.0. -

Переключитесь на вкладку Hashing. Введите в поле данных окна программы изречение Кузьмы Пруткова из файла C:\Temp\XOR\XOR_cmd\plain.txt. Текст нужно обязательно ввести, т.к. при копировании возникают ошибки. -

Выберите последовательно в поле Hash Algorithm каждый из доступных алгоритмов хеширования и нажмите кнопку Get Hash. Выпишите значение хэша для каждого из алгоритмов.

| MD2: DEF24F4F2BE306F496AA2467D6B4CEF6 |

| MD4: D2D58F91BAED734A572A52AD5329B219 | |

| MD5: 56F93453255E9756C5AA14FA3457FF2E | |

| SHA1: 2CAC00402522F79006381C7A86448BF322EF79B4 | |

| |

| Различается ли длина хэша при выборе различных алгоритмов хеширования файла?_да отличается___________________________ |

-

Измените любую одну букву в исходном тексте. Посчитайте и выпишите хэш изменённого текста.

| MD2: 009D11A9767E0E384B62EAFAC552F818 |

| MD4: 73E95A1FA9ABCB71EBD4DB38FA85F780 | |

| MD5: D543D11B633A7BEB084A6E2E73B02BBD | |

| SHA1: AD6B00B8BC6B37DAD7511906DE323EA01FD54EC5 | |

| |