Файл: Семинар сынылады he жне spo жйесіндегі омо сарапшылы кеесі.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 30.11.2023

Просмотров: 603

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Күріш. 4.45.Өздігінен экстракция құру

электрондық пошта арқылы жіберілетін пакет

Қалтаны ұсақтау, файлдар мен сілтемелер. Құпия қалталарды немесе файлдарды қалпына келтіру мүмкіндігінсіз жою үшін,

-

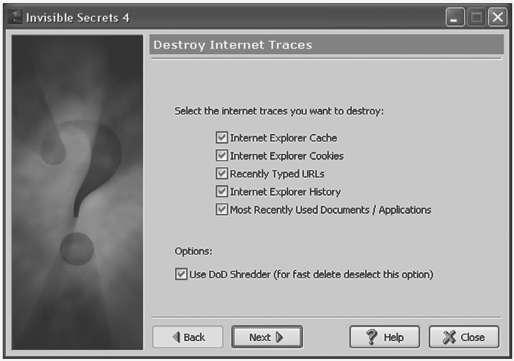

Сондай-ақ, Invisible Secrets-4 бағдарламасындағы әртүрлі сілтемелер DoD 5220.22-M Shredder модулін пайдаланады. Қалталар мен файлдарды жоюға арналған панель суретте көрсетілген. 4.46 және суретке сілтемелерді жою. 4.47.

Зертхана №15189

Күріш. 4.46.Жойылатын қалтаны немесе файлды таңдау

Күріш. 4.47.Сілтеменің жойылуы

Құпия сөздерді тасымалдау

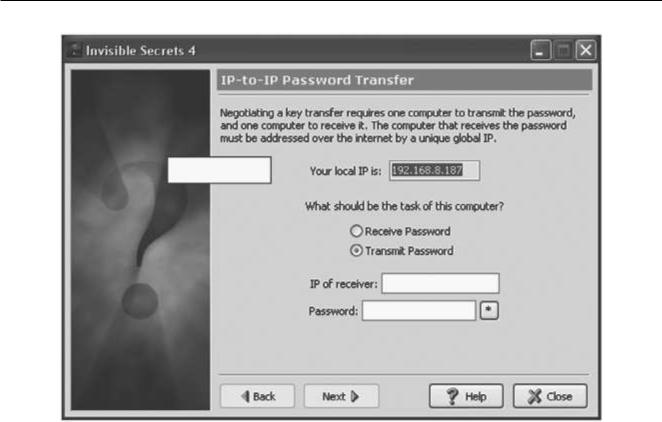

Құпия сөздерді қауіпсіз тасымалдау.Қауіпсіз ақпарат алмасуды ұйымдастыру кезінде туындайтын негізгі мәселелердің бірі құпия парольдер мен кілттерді беру болып табылады. Invisible Secrets-4 қауіпсіз IP-IP қосылымын жасау арқылы екі компьютер арасында құпия сөздермен алмасуға мүмкіндік береді.

1904-БӨЛІМ

Күріш. 4.48.Құпия сөзді қауіпсіз тасымалдау

Жаттығу

-

Компьютеріңізге Invisible Secrets-4 бағдарламасын орнатыңыз.

-

Invisible Secrets бағдарламасы туралы ақпаратты 1-бөлімде оқыңыз.

-

Invisible Secrets-4 бағдарламасын іске қосыңыз.

-

Көрінбейтін құпиялар бағдарламасының жұмысын барлық алты мүмкін режимде зерттеу:

- стеганография;

- шифрлау;

— пошталық хабарламаларды шифрлау;

- файлдарды жою;

- парольдерді беру;

— қолданбаларға қол жеткізуді шектеу.

-

Әр алты режимде жұмыс істегенде Invisible Secrets-4 бағдарламасының мүмкіндіктерін көрсететін экран пішіндерін есепте сақтаңыз.

-

Қарастырылған режимдердің әрқайсысы үшін қолданылатын стеганографиялық пакеттің тиімділігі туралы қорытынды жасаңыз.

-

Зертханалық жұмыстың есебіне кестеден нұсқа нөміріне сәйкес таңдалған бақылау сұрақтарының жауаптарын енгізіңіз. 4.3.

Зертхана №15191

4.3-кесте

Сан

Бақылау сұрақтары

опция

1, 5, 7, 3, 9, Стеганографияның негізгі айырмашылықтарын тұжырымдаңыз

18, 28 және ақпараттық ресурстарды қорғаудың криптографиялық әдістері. Әрбір әдістің артықшылықтары мен кемшіліктері қандай?

2, 4, 6, 8, 20, Бағдарламаның алты негізгі жұмыс режимін көрсетіңіз

22, 24, 26, 30 Көрінбейтін құпиялар-4. Қашан ұсынар едіңіз

режимдердің әрқайсысын пайдалану?

11, 13, 15, «Көрінбейтін құпиялар-4» бағдарламасының тиімділігін бағалаңыз

10, 17, 19, 27 әртүрлі типтегі графикалық және аудио файлдармен. Осыған

-

«стеганография» режимінде деректерді әртүрлі форматтағы контейнерлерге енгізу, бос және толтырылған контейнерлерді салыстыру, қорытынды жасау

12, 14, 16 Деректерді «стеганография» режимінде ендіру кезінде пайдаланыңыз

21, 23, 25, 29 Ендірілген шифрлау үшін әртүрлі алгоритмдерді қолданыңыз

деректер. Бос және толтырылған контейнерлерді салыстырыңыз, шифрлау әдісіне байланысты толтырылған контейнерлердің өлшемі қалай өзгереді? Неліктен мұндай нәтижеге қол жеткіздіңіз, ақтаңыз

ӘДЕБИЕТТЕР ТІЗІМІ

-

Авдошин, С.М., Набебин, А.А.Дискретті математика. Модульдік алгебра, криптография, кодтау. М.: ДМК баспасөзі, 2017. - 352 б.

-

Бабаш, А.В., Шанкин, Г.П.Криптографияның тарихы. 1-бөлім. Мәскеу: Helios ARV, 2002. - 240 б.

-

Бабаш, А.В., Шанкин, Г.П.Криптография / өңдеген В.П.Шерстюк, Е.А.Применко. Мәскеу: СОЛОН-Р, 2002. - 512 б.

-

Бабаш, А.В.Қазіргі ақпараттық қауіпсіздіктің криптографиялық және автоматтық-теориялық аспектілері. 1-том. Мәскеу: Ред. Орталық EAOI, 2009. - 414 б.

-

Бабаш, А.В., Баранова, Е.Қ.Ақпаратты қорғаудың криптографиялық әдістері: оқулық. Мәскеу: КноРус, 2016. - 190 б.

-

Бабаш, А.В., Баранова, Е.К., Ларин, Д.Ақпараттық қауіпсіздік. Криптографиялық әрекеттің арнайы әдістерінің тарихы. Мәскеу: INFRA-M, RIOR, 2019. - 239 б.

-

Баричев, С.Г.Қазіргі криптография негіздері / С.Г. Баричев, В.В. Гончаров, Р.Е. Серов. М.: СИНТЕГ, 2011. - 176 б.

-

неміс, О.Н.Криптографиядағы сандық-теориялық әдістер / О.Н. неміс, Ю.В. Нестеренко. М.: Академия, 2012. - 272 б.

-

Грибунин, В.Г., Оков, И.Н., Туринцев, И.В.Сандық стеганография. Мәскеу: СОЛОН - Баспасөз, 2002. - 272 б.

-

Гурин, А.В.Сандық су таңбаларын дыбыстық сигналға енгізу технологиялары / А.В. Гурин, А.А. Жарких, В.Ю. Пластунов. М .: Жедел желі - Телеком, 2015. - 116 б.

-

Зубов, А.Ю.Ақпаратты қорғаудың криптографиялық әдістері. Мәскеу: Helios ARV, 2005. - 192 б.

-

Зубов, А.Н.Аутентификация кодтарының математикасы / А.Н. Тістер. М.: Helios ARV, 2007. - 288 б.

-

Конахович, Г.Ф., Пузыренко, А.Ю.Компьютерлік стеганография. Теория және практика. Мәскеу: МК - Баспасөз, 2006. - 286 б.

-

Коутиньо, С.Сандар теориясына кіріспе. RSA алгоритмі. М.: Пост-Маркет, 2001. - 328 б.

-

Рябко, Б.Я.Ақпаратты қорғаудың криптографиялық әдістері: Жоғары оқу орындарына арналған оқу құралы / Б.Я. Рябко, А.Н. Фионов. М .: Жедел желі - Телеком, 2014. - 229 б.

-

Смарт, Н.Криптография. Мәскеу: Техносфера, 2006. - 528 б.

Әдебиеттер тізімі193

-

Черемушкин, А.В.Криптографиядағы арифметикалық алгоритмдер бойынша дәрістер. Мәскеу: МТсНМО, 2002. - 104 б.

-

Шеннон, К.Ақпарат теориясы мен кибернетика бойынша жұмыс істейді. М.: И.Л., 1963. – 830 б. (Бөлім - Құпия жүйелердегі байланыс теориясы.)

-

Шнайер, б.Қолданбалы криптография. Си тіліндегі хаттамалар, алгоритмдер, бастапқы мәтіндер: монография. / Брюс Шнайер. М .: Три-умф, 2012. - 816 б.

ТЕСТТЕР

-

Кез келген хабарлама көзін рұқсат етілген (яғни кез келген мәтінде кездесетін) k-граммдардың тізімі бойынша модельдеуге болады k=1,2,3,… Берілген k-граммдардың қайсысы орыс тілінде рұқсат етілмейді? (бірнеше дұрыс жауаптар)

1) «МОйын»;

2) «ЖЖФ»;

3) "AU";

4) «ЮХ»;

5) «ӨМІР».

-

Криптограмма қарапайым ауыстыру нәтижесінде алынады:

«ВГАДИУБКЖИААО МЮБ ЕДБЕБЗ ЛЖФАЮТ АЯБҒЫЖРАА»

Ауыстыру кілті:

ABCHD E F G I K L M N O P RSTU F HTSCH W SCH YIE Y Y Y

F ZH K I C W L A V B S Y BDGE Y EYA PRUSF SH T SCH M NO

Қалпына келтірілген түпнұсқа мәтін:

-

«КРИПТОЛОГИЯ – АҚПАРАТТЫ ҚОРҒАУ ҒЫЛЫМЫ»;

-

«КРИПТОГРАФИЯ – АҚПАРАТТЫ ҚОРҒАУ ТӘСІЛІ»;

-

«АҚПАРАТТЫ ҚОРҒАУДЫҢ КРИПТОГРАФИЯЛЫҚ ӘДІСТЕРІ».

-

«Бірнеше шифрлау» термині блоктық шифрларға қатысты нені білдіреді?

1) шифрлау алгоритмін сол кілттермен шифрлық мәтінге қайта қолдану;

2) ашық мәтіннің бір блогын бірнеше кілтпен бірнеше рет шифрлау;

3) ашық мәтінді шифрлау кезеңдерінің санының артуы.

-

Көбінесе құмар ойындар ойналады: (бірнеше дұрыс жауаптар)

1) 2 модулі, егер ашық мәтін екілік реттілік ретінде ұсынылса;

2) 256 модулі, егер ашық мәтін байттар тізбегі ретінде ұсынылса;

3) 16 модуль, егер ашық мәтін цифрлық нысанда ұсынылса;

4) егер ашық мәтін цифрлар тізбегі ретінде ұсынылса, кейде қолмен шифрлау жүйелерінде орындалатын 10 модулі.

Тест тапсырмалары195

5. Көптеген ағындық шифрларды құрудың негізі:

-

псевдокездейсоқ сандар генераторлары, атап айтқанда ауысым регистрлерінің әртүрлі комбинациялары;

-

мод 16 жинақтау схемалары;

-

кестелерді іздеу.

-

Ауыстыру әдісімен шифрланған қарапайым мәтін: "ESS кілт сертификаттары", ұзындығы 7 кілт және ауыстыру: {4132756}, келесідей көрінеді:

1) tSreiifyktal kyuechTs E P;

2) ESC airtfaikt s коммутаторы;

3) chKilut rSekiafiEtPy Ц.

-

{3142} кілтімен ауыстыру әдісімен "таңдаулылық" сөзін шифрлаңыз:

1) bvychrtoys;

2) есеп айырысу;

3) тексеру.

-

Қарапайым мәтінді шифрлаңыз – «өріс» Виженер әдісімен, кілті – «ай» (алфавит – латын):

1) rwcup

2) rwsyp

3) rvsyp

-

Жиілік талдауын шифрларды шешу үшін тиімді пайдалануға болады:

1) ауыстырулар;

2) көп алфавиттік ауыстыру;

3) қарапайым ауыстыру.

-

Криптоталдау әдісіне қатысты шифрдың практикалық күшінің қандай өлшемдерін бөліп көрсетуге болады: (бірнеше дұрыс жауаптар)

1) Т-дан аспайтын уақыт ішінде дешифрлеу ықтималдығы;

2) шифрды шешуге қажетті орташа уақыт;

3) шифрды шешу жылдамдығы.

-

Қандай шифрларды имитацияға төзімді деп атауға болады?

-

мәтіндерді ашу кезінде қателердің өсуіне қарсы тұру қабілеті бар шифрлар;

-

жалған ақпаратты енгізу әрекеттеріне қарсы тұру қабілеті бар шифрлар.

196ТЕСТТЕР

12. Қандай шифрларды шуға төзімді деп атауға болады?

-

мәтіндерді ашу кезінде қателердің өсуіне қарсы тұру қабілеті бар шифрлар;

-

жалған ақпаратты енгізу әрекеттеріне қарсы тұру қабілеті бар шифрлар.

13. Қателердің көбеюі мынаны білдіреді