ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 12.01.2024

Просмотров: 118

Скачиваний: 2

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

SCADA-система обычно содержит следующие подсистемы:

-

драйверы или серверы ввода-вывода — программы, обеспечивающие связь SCADA с промышленными контроллерами, счётчиками, АЦП и другими устройствами ввода-вывода информации. -

система реального времени — программа, обеспечивающая обработку данных в пределах заданного временного цикла с учётом приоритетов. -

человеко-машинный интерфейс (HMI, англ. Human Machine Interface) — инструмент, который представляет данные о ходе процесса человеку оператору, что позволяет оператору контролировать процесс и управлять им. -

программа-редактор для разработки человеко-машинного интерфейса. -

система логического управления — программа, обеспечивающая исполнение пользовательских программ (скриптов) логического управления в SCADA-системе. Набор редакторов для их разработки. -

база данных реального времени — программа, обеспечивающая сохранение истории процесса в режиме реального времени. -

система управления тревогами — программа, обеспечивающая автоматический контроль технологических событий, отнесение их к категории нормальных, предупреждающих или аварийных, а также обработку событий оператором или компьютером. -

генератор отчетов — программа, обеспечивающая создание пользовательских отчетов о технологических событиях. Набор редакторов для их разработки. -

внешние интерфейсы — стандартные интерфейсы обмена данными между SCADA и другими приложениями. Обычно OPC, DDE, ODBC, DLL и т. д.

3.Области применения SCADA системы

3.Области применения SCADA системыСистемы SCADA используются во многих областях - в основном в производстве, но также в автоматизации зданий и транспорте.

При принятии решения о внедрении SCADA главным критерием является не область, в которой она будет работать, а объем и потребности пользователя. SCADA окажется полезной везде, где необходимы сбор данных, наблюдение, оповещение и управление процессами.

Используя концепцию SCADA, можно построить как большие, так и маленькие системы. В этих системах может быть от нескольких десятков до тысяч контуров управления, в зависимости от приложения. Примеры процессов включают промышленные, инфраструктурные и производственные процессы, как описано ниже:

-

Промышленные процессы включают производство, управление процессами, производство электроэнергии, изготовление и очистка, и могут выполняться в непрерывном, периодическом, повторяющемся или дискретном режимах. -

Инфраструктура процессы могут быть общедоступными или частными и включать очистку воды и распределение, сбор и очистка сточных вод, нефте- и газопроводы, передача электроэнергии и распределение и ветряные электростанции. -

Производственные процессы, включая здания, аэропорты, корабли и космические станции. Они контролируют и контролируют системы отопления, вентиляции и кондиционирования (HVAC), доступ и потребление энергии.

Однако системы SCADA могут иметь уязвимости безопасности, поэтому системы должны быть оценены для выявления рисков и решений,

реализованных для снижения этих рисков.

Для устранения уязвимостей SCADA-системы необходимо ввести меры противодействия. Первым необходимым действием для обеспечения безопасности данных является модернизация политики безопасности SCADA-системы.

Дискреционная политика позволяет дифференцированно распределять права доступа и ограничения, что необходимо при существующем уровне интеграции элементов SCADA, так как она имеет относительно простую реализацию соответствующих механизмов защиты, и в отличие от мандатной политики с меньшей долей вероятности создаст коллизии при отработке правил политики безопасности.

Вторым действием является включение в системе антируткита, в случае нарушения целостности политики безопасности (проверка по контрольному правилу).

Существует другой способ применения антируткит-средств. В случае если политика безопасности не была нарушена, антируткит может включаться с периодичностью 10 минут. Примерами таких программ являются: Gmer 1.0, AVG Anti-Rootkit, Rootkit Unhooker. И третьим является включение антивируса для возможности перехвата вируса сразу после его проникновения в систему (например, Kaspersky TOTAL Security). При включении мер защиты на административном уровне сценарий развития атаки будет выглядеть следующим образом(рис.2).

Рисунок 2-Граф с мерами усиления защиты SCADA-системы

Для усиления мер защиты информации и обеспечения контроля целостности в систему предлагается внести правила защиты SCADA-систем. В данной модели защиты информации реализованы следующие функции:

-

функция загрузки существующих шаблонов; -

функции, отслеживающие изменения; -

функция создания нового шаблона; -

функция сохранения изменений.

Функция загрузки существующих шаблонов находит в файле все существующие шаблоны политик контроля целостности и загружает их в выпадающий список. Функция отслеживает изменения в выборе шаблона, произведенные пользователем. Функция создания шаблона включает в себя и основные элементы функции сохранения изменений.

Во всем мире есть множество SCADA-систем, которые успешно эксплуатируются

, решая собственные задачи. Бесплатными считаются:

-

OpenSCADA. -

Rapid SCADA. -

FreeSCADA. -

IAI (Inductive Automation Ignition).

К условно бесплатным можно отнести (на эти системы могут обратить внимание компании с малым техпроцессом):

-

MasterSCADA. -

IGSS. -

Каскад. -

Vijeo Citect. -

Simp Light Free. -

IntraScada

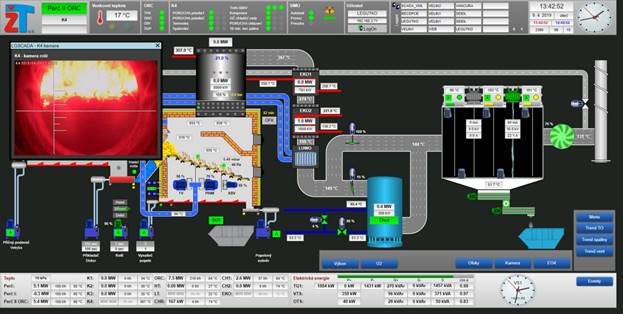

Рисунок 3 - WebSCADA интерфейс системы, осуществляемый через Web-браузер

WebSCADA интерфейс системы, осуществляемый через Web-браузер, реализуется не часто, поскольку работа через веб противоречит модели безопасного ведения контроля и управления промышленного аппарата. Однако, ее можно применять во время настроек собственной безопасной сети, или с ограниченными опциями «только мониторинг» в сети Интернет.

Заключение

В данной практической работе была изучена система SCADA. Применение SCADA-технологий позволяет достичь высокого уровня автоматизации в решении задач разработки систем управления, сбора, обработки, передачи, хранения и отображения информации.

В настоящее время SCADA является основным и наиболее перспективным методом автоматизированного управления сложными динамическими системами (процессами).

Важной особенностью всех SCADA-систем является количество поддерживаемых разнообразных ПЛК. Системы InTouch, Factory Link, GENESIS, RealFlex поддерживают десятки и сотни драйверов, что делает их безусловными лидерами по этому показателю.

Список использованной литературы

-

Безменов, В.С. Автоматизация процессов дозирования жидкостей в условиях малых производств / В.С. Безменов, В.А. Ефремов, В.В. Руднев. — М.: Ленанд, 2017. — 216 c. -

Виноградов, В. М. Автоматизация технологических процессов и производств. / В.М. Виноградов, А.А. Черепахин. - М.: Форум, Инфра-М, 2015. - 192 c. -

Иванов, А.А. Автоматизация технологических процессов и производств: А.А. Иванов. — М.: Форум, 2016. — 224 c. -

Клюев, А.С. Автоматизация настройки систем управления / А.С. Клюев, В.Я. Ротач, В.Ф. Кузищин. — М.: Альянс, 2016. — 272 c. -

Основы построения автоматизированных систем управления технологическими процессами / С.Н. Пиляев, П.О. Гуков, Д.Н. Афоничев, Р.М. Панов. - Воронеж: Воронежский ГАУ, 2016. - 187 с. -

Схиртладзе, А.Г. Автоматизация технологических процессов и производств. Учебник для ВУЗов. / А.Г. Схиртладзе. — М.: Абрис, 2016. — 568 c. -

Клюев, А. С. Проектирование систем автоматизации технологических процессов / А.С. Клюев, Б.В. Глазов, А.Х. Дубровский. - М.: Энергия, 2016. - 512 c. -

Хашемиан, Х. М. Датчики технологических процессов. Характеристики и методы повышения надежности / Х.М. Хашемиан. - М.: Бином, 2017. - 336 c.