Файл: Новиков Сергей Николаевич Новосибирск 2023 техническое задание.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 07.12.2023

Просмотров: 72

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

В данном проекте карта сотрудника JaСarta выполняет следующие функции:

-

безопасный доступ в информационную систему НПО «Энергия»; -

юридически значимая электронная подпись в системах ЭДО; -

аутентификация на корпоративных Web-порталах и персональных ПК; -

хранение ключевой информации; -

получение заработной платы, компенсаций и бонусов; -

вход в служебные помещения разного уровня доступа.

В чипе электронной карты JaСarta реализованы российские криптографические алгоритмы и протоколы, такие как ГОСТ Р 34.10-2001, ГОСТ Р 34.11-94, ГОСТ 28147-89.

-

Внедрения системы электронной подписи

В ходе проекта разработки защищенной сети НПО «Энергия» планируется полностью перейти на электронный документооборот, что подразумевает использование надежных средств подписи и аутентификации владельца подписи.

Внедрение системы цифровой подписи основано на Федеральном законе № 63-ФЗ «Об электронной подписи» (далее № 63-ФЗ).

Электронная подпись - информация в электронной форме, которая присоединена к другой информации в электронной форме (подписываемой информации) или иным образом связана с такой информацией и которая используется для определения лица, подписывающего информацию».

Главная задача электронной подписи при ведении операционной деятельности НПО «Энергия», это установить авторство документа и гарантировать, что документ не был изменен после его подписания.

При выполнении распоряжений и написаний служебных записок и согласовании договоров, должностные лица НПО «Энергия» будут задействовать средства электронной подписи.

Для реализации проекте цифровой подписи необходимо прибегать к услугам удостоверяющего центра, который либо создается компанией или задействуются сторонние центры.

Компания-разработчик CyberSafe имеет необходимые лицензии ФСБ и ФСТЭК. Основная задача УЦ - выдача криптографических сертификатов и подтверждение их подлинности.

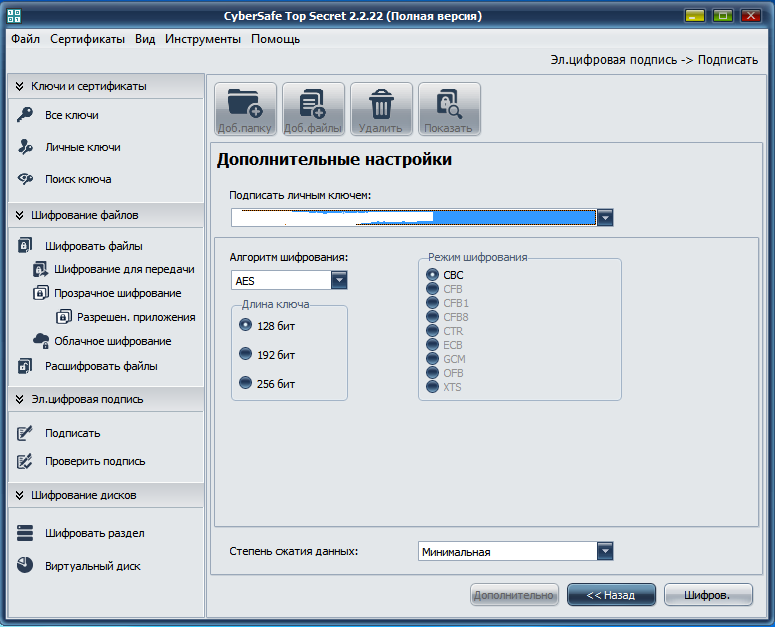

Интерфейс окна программы приведен на рисунке 5.

Рисунок 5 – Интерфейс CyberSafe Top Secret

Для подписи документов необходимо зашифровать файлы ключами получателей. Это означает, что для шифрования файла будут использованы открытые ключи получателей или клиентов НПО «Энергия».

Далее из списка «Подписать» личным ключом нужно выбрать свой ключ, чтобы программа подписала записки от имени сотрудника. Разрешается выбрать алгоритм шифрования и длину ключа. После процесса шифрования программа подписывает документ и наделяет правами просмотра только тех лиц кому предназначен документ или кто может с ним ознакомится.

Внедрение электронной подписи в НПО «Энергия», очень важно так как отделение получает:

-

возможность защиты документов от несанкционированного чтения и изменения; -

устранение бумажного документооборота; -

возможность определять юридический статус документа по ЭП (устанавливать авторство документа).

-

Настройка параметров безопасности роутеров

С целью повышения безопасности на действующих роутерах Микротик планируется выполнить:

-

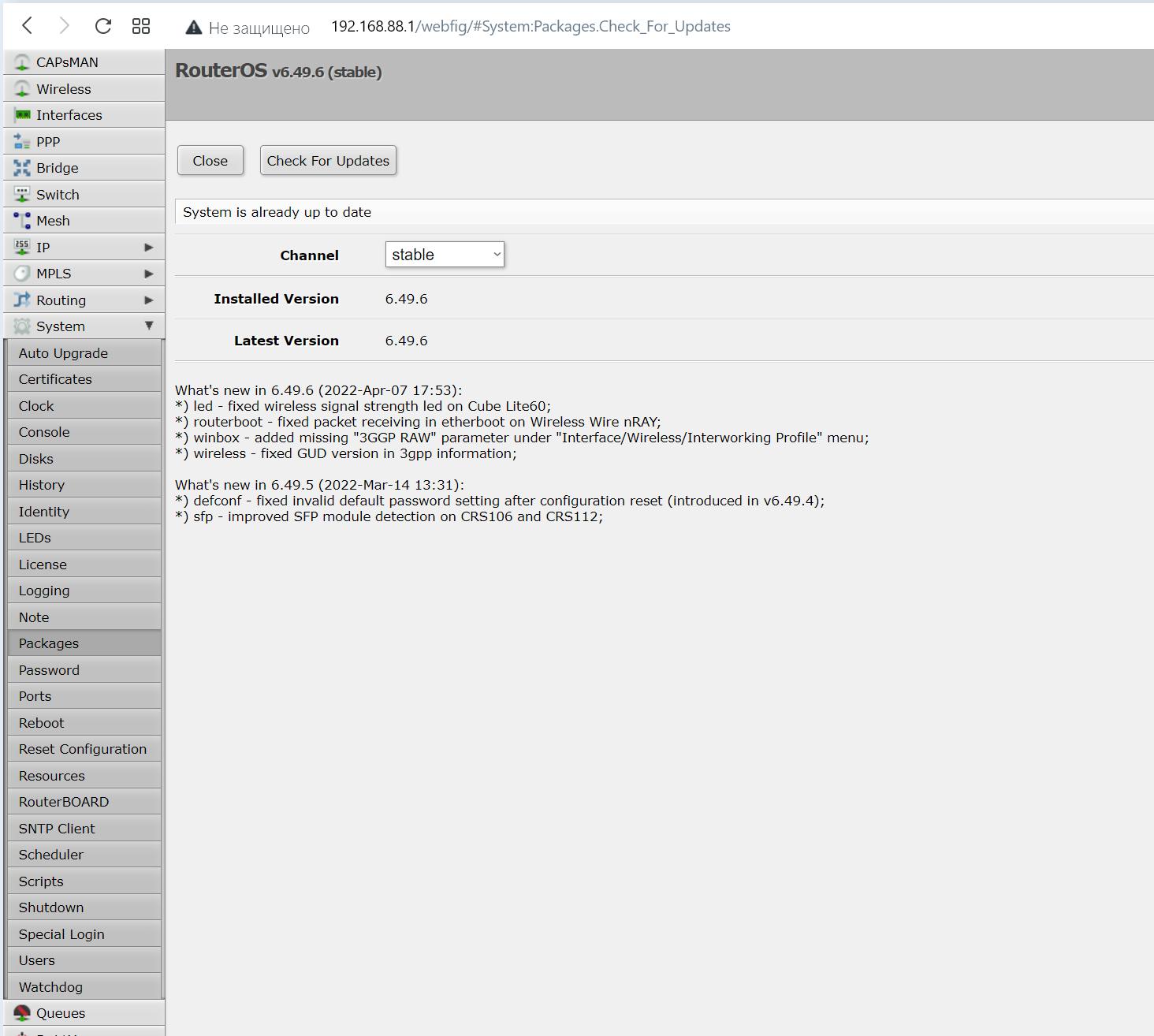

обновление программного обеспечения до последней стабильной версии RouterOS 6.46 (stable); -

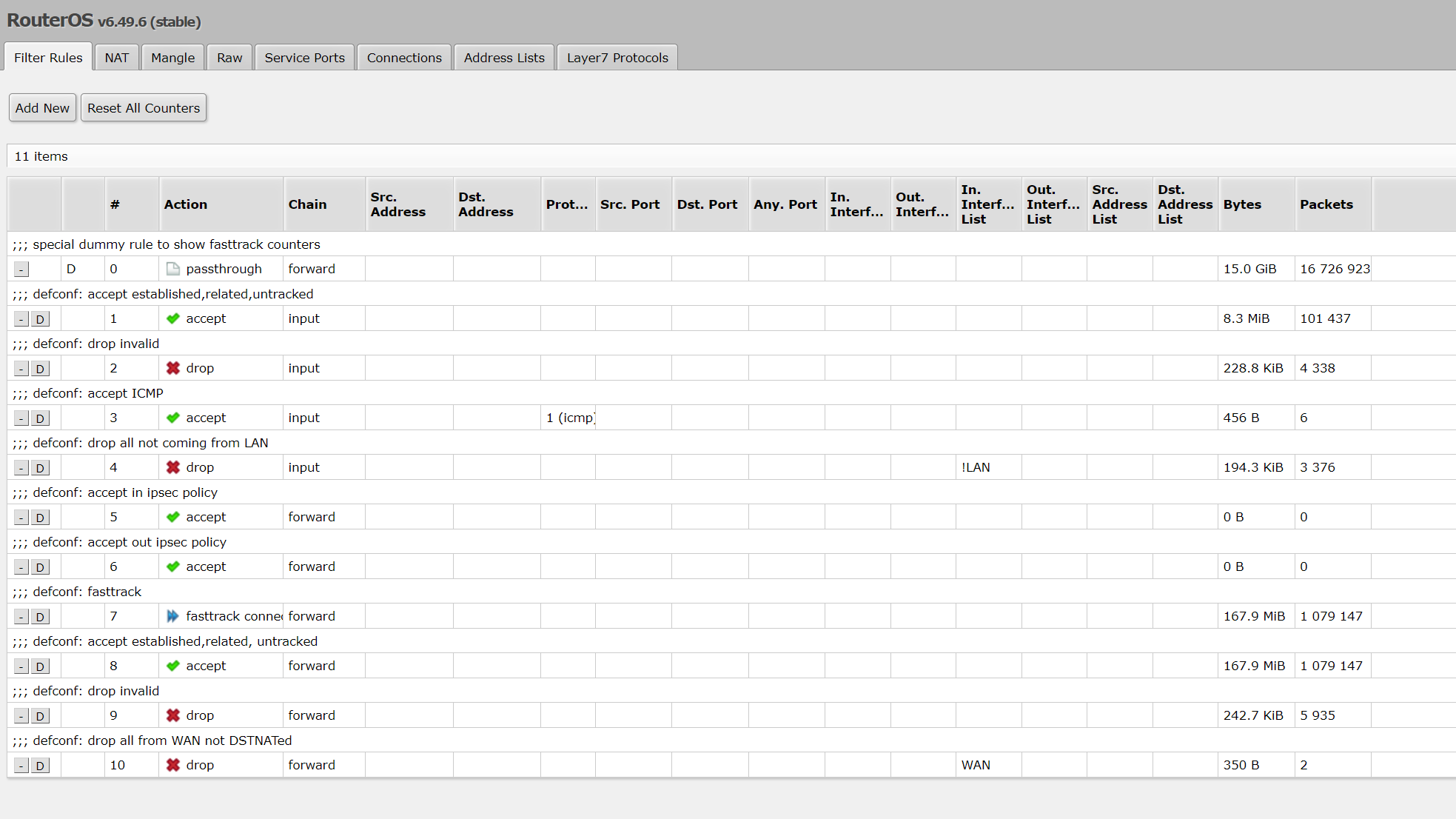

настройка файрвола на фильтрацию трафика и закрытие уязвимых портов; -

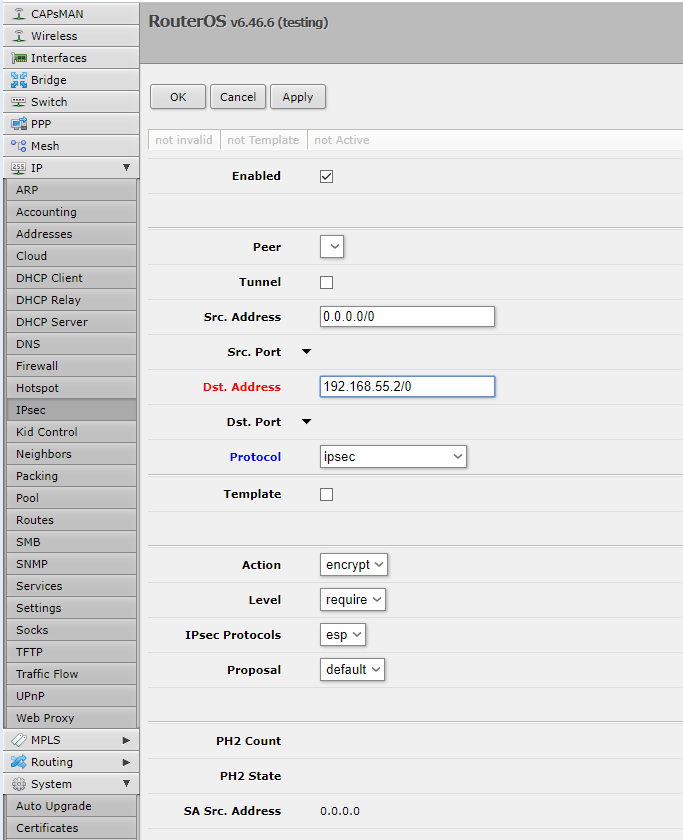

настройка адресов IPsec.

Рисунок 6 – Проверка обновлений RouterOS

Рисунок 7 – Создание правил фильтрации трафика и блокировки портов

Рисунок 8 – Создание туннеля IPsec

Применение данных правил позволить создать дополнительный рубеж защиты и повысить ИБ сетевого оборудования.

Заключение

В современных условиях безопасность информационных ресурсов может быть обеспечена только комплексной системной защиты информации.

Создание развернутой, глубоко эшелонированной системы защиты сводит к минимуму возможные риски ИБ.

В ходе прохождения производственной практики на НПО «Энергия» были рассмотрены системы ИБ предприятия и проведен комплекс мер по организации сетевой безопасности.

Полученные профессиональные навыки пригодятся при выполнении должностных обязанностей инженера информационной безопасности.

Для поддержания работоспособного состояния системы информационной безопасности требуется непрерывное её совершенствование.

Список использованных источников

-

Электронный конспект лекций, – Новосибирск: «СибГУТИ», 2022. -

Новиков С. Н. Эксплуатация защищенных телекоммуникационных систем, Методические указания по выполнению курсовой работы, Новосибирск, СибГУТИ, 2018. – 40с. -

Скрипник Д.А. Общие вопросы технической защиты информации [Электронный ресурс] / Д.А. Скрипник. - Электрон. текстовые данные. - М.: Интернет-Университет Информационных Технологий (ИНТУИТ), 2016. - 424 c. -

Иванов А.В. Защита речевой информации от утечки по акустоэлектрическим каналам [Электронный ресурс]: учебное пособие / А.В. Иванов, В.А. Трушин. - Электрон. текстовые данные. - Новосибирск: Новосибирский государственный технический университет, 2012. - 43 c. -

Ярочкин, В.И. Информационная безопасность. Учебник для студенᴛᴏʙ вузов // 3-е изд. - М.: В.И. Ярочкин, 2012г. - 544 с.

Приложение А – Список сокращений и терминов

| ИТ | - | Информационные технологии |

| ИСПДн | - | Информационная система персональных данных |

| ПО | | Программное обеспечение |

| ПДн | - | Персональные данные |

| ИБ | - | Информационная безопасность |

| ЗЛВС | - | Защищенная локальная вычислительная сеть |

| ИС | - | Информационная система |

| УБПДн | - | Угроза безопасности персональных данных |

| СУИБ | - | Система управления информационной безопасности |

| СМИБ | - | Система мониторинга информационной безопасности |

| НРП | - | Непрерывность рабочих процессов |

| APT | - | Advanced persistent threat, развитая устойчивая угроза |

| MSAT | - | Microsoft Security Assessment Tool |

| ИС | - | Информационная система |

| СУУ | - | Система управления услугами |

| ПО | - | Программное обеспечение |

| АИС | - | Автоматизированная информационная система |

| СЗИ | - | Система защиты информации |

| САЗ | - | Средства антивирусной защиты |

| СКЗИ | - | Средства криптографической защиты информации |

| ЛВС | - | Локальная вычислительная сеть |

| АРМ | - | Автоматизированное рабочее место |

| ИСПДн | - | Информационная система персональных данных |

| ПК | - | Персональный компьютер |

| СЗИ | - | Средство защиты информации |

| ФСТЭК | - | Федеральная служба по техническому и экспортному контролю |

| | | |

| | | |

| | | |

| | | |