Файл: Правила выполнения и проведения лабораторных работ 5 Критерии оценки лабораторных работ 5.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.02.2024

Просмотров: 3594

Скачиваний: 3

СОДЕРЖАНИЕ

V. ТЕМАТИКА ЛАБОРАТОРНЫХ РАБОТ И ЗАДАНИЯ К НИМ

Часть 1: Создание сети и настройка базовых параметров устройств

Часть 2: Настройка сетей VLAN, native VLAN и транковых каналов

Часть 3: Настройка корневого моста и проверка сходимости PVST+

Часть 4: Настройка Rapid PVST+, PortFast, BPDU Guard и проверка сходимости

Часть 1: Создание сети и настройка базовых параметров устройств

Часть 2: Настройка сетей VLAN, native VLAN и транковых каналов

Часть 3: Настройка корневого моста и проверка сходимости PVST+

Часть 4: Настройка Rapid PVST+, PortFast, BPDU Guard и проверка сходимости

Часть 1: Построение сети и проверка соединения

Часть 2: Настройка обеспечения избыточности на первом хопе с помощью HSRP

________________________________________________

________________________________________________

Часть 3: Настройка обеспечения избыточности на первом хопе с помощью GLBP

________________________________________________

________________________________________________

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Создание сети и настройка основных параметров устройства

Часть 2: Определение корневого моста

Часть 3: Наблюдение за процессом выбора протоколом STP порта, исходя из стоимости портов

S1(config)# interface f0/2 S1(config-if)# spanning-tree cost 18

S1(config)# interface f0/2 S1(config-if)# no spanning-tree cost 18

Часть 4: Наблюдение за процессом выбора протоколом STP порта, исходя из приоритета портов

Часть 1: Построение сети и проверка связи

Часть 2: Настройка обеспечения избыточности на первом хопе с помощью VRRP

Часть 1: Настройка протокола LACP

Часть 1: Построение сети и загрузка конфигураций устройств

Часть 1: Настройка основных параметров коммутатора

Часть 2: Настройка протокола PAgP

Часть 3: Настройка протокола LACP

Настройки маршрутизатора Linksys

Часть 1: Настройка основных параметров маршрутизатора Linksys EA Series

Часть 2: Защита беспроводной сети

Часть 3: Изучение дополнительных функций на маршрутизаторе Lynksys серии EA

Часть 4: Подключение клиента беспроводной сети

Часть 1: Построение сети и настройка базовых параметров устройства

Часть 2: Настройка и проверка маршрутизации OSPF

Часть 3: Изменение значения ID маршрутизатора

Часть 4: Настройка пассивных интерфейсов OSPF

Часть 5: Изменение метрик OSPF

Часть 1: Создание сети и настройка базовых параметров устройств

Часть 2: Настройка и проверка маршрутизации OSPF

Часть 3: Изменение метрик OSPF

R1# show ip ospf interface brief

R1# show ip ospf interface brief

R1# show ip ospf interface brief

R1# show ip ospf interface brief

Часть 4: Настройка и распространение статического маршрута по умолчанию

R2(config)# router ospf 1 R2(config-router)# default-information originate

Часть 5: Настройка аутентификации на базе протокола OSPF

R1(config-if)# ip ospf authentication message-digest

R2# show ip ospf interface s0/0/0

R1(config)# interface s0/0/1 R1(config-if)# ip ospf message-digest-key 1 md5 MD5KEY

R3(config-if)# ip ospf message-digest-key 1 md5 MD5KEY

R2(config)# router ospf 1 R2(config-router)# area 0 authentication message-digest

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и загрузка конфигураций устройств

Часть 2: Поиск и устранение неполадок подключения уровня 3

Часть 3: Поиск и устранение неполадок в работе OSPFv2

Часть 4: Поиск и устранение неполадок в работе OSPFv3

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и загрузка конфигураций устройств

Часть 2: Поиск и устранение неполадок в работе OSPF

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Создание сети и настройка базовых параметров устройств

Часть 2: Настройка сети OSPFv2 для нескольких областей

Часть 3: Настройка межобластных суммарных маршрутов

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Создание сети и настройка базовых параметров устройств

Часть 2: Настройка маршрутизации OSPFv3 для нескольких областей

Часть 3: Настройка суммирования межобластных маршрутов

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и загрузка конфигураций устройств

Часть 2: Поиск и устранение неполадок подключения уровня 3

Часть 3: Поиск и устранение неполадок в работе OSPFv2

Часть 4: Поиск и устранение неполадок в работе OSPFv3

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Базовая настройка устройств

Часть 2: Настройка инкапсуляции PPP

Часть 3: Настройка аутентификации CHAP PPP

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и загрузка настроек устройств

Часть 2: Поиск и устранение неполадок канального уровня

Часть 3: Поиск и устранение неполадок сетевого уровня

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и загрузка настроек устройств

Часть 2: Поиск и устранение неполадок на канальном уровне

Часть 3: Поиск и устранение неполадок сетевого уровня

Сводная таблица по интерфейсам маршрутизаторов

Часть 2: Настройка маршрутизатора интернет-провайдера ISP

Часть 1: Базовая настройка устройств

Часть 2: Настройка туннеля GRE

________________________________________________

________________________________________________

________________________________________________

Часть 3: Включение маршрутизации через туннель GRE

________________________________________________

________________________________________________

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Базовая настройка устройств

Часть 2: Изучение инструментов мониторинга сети

Часть 3: Выберите средство мониторинга сети

Часть 1: Построение сети и базовая настройка устройств

Часть 2: Настройка диспетчера и агентов SNMP

Часть 3: Преобразование кодов OID с использованием Cisco SNMP Object Navigator

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и базовая настройка устройств

Часть 2: Настройка NetFlow на маршрутизаторе

Часть 3: Анализ NetFlow с помощью интерфейса командной строки

Часть 4: Изучение ПО сборщика данных и анализатора NetFlow

Сводная таблица интерфейсов маршрутизаторов

Часть 1: Построение сети и проверка связи

Часть 2: Настройка локальной функции SPAN и захват скопированного трафика с помощью ПО Wireshark

Сводная таблица по интерфейсам маршрутизаторов

Токопроводящие жилы, вводимые в плинты

№ Цвет первого Цвет второго провода группы провода пар в

Элементы штатной маркировки компонентов СКС

Принципы формирования маркирующих индексов

Цветовое кодирование элементов СКС

Система механической защиты и цветового кодирования "Data Safe Lock" RJ45

Часть 1: Построение сети и загрузка конфигураций устройств

Часть 2: устранение неполадок подключения уровня 3

Часть 3: устранение неполадок в работе OSPFv2

Лабораторная работа №48: «Инструментарий сетевого администратора для наблюдения»

Цели работы: Изучить инструментарий сетевого администратора для наблюдения

Продолжительность: 2 часа

Задачи

Часть 1. Построение сети и проверка соединения

Часть 2. Настройка локальной технологии SPAN и сбор копируемого трафика с помощью Wireshark

Общие сведения/сценарий

Как сетевой администратор вы решаете анализировать внутреннюю локальную сеть на наличие подозрительного сетевого трафика и возможных атак типа «отказ в обслуживании» или разведывательных атак. Для этого вам необходимо настроить зеркалирование портов на всех активных портах коммутатора и копировать весь трафик на указанный коммутационный порт, где компьютер с ПО Wireshark может проанализировать захваченный трафик. Ваша цель — определить

источник подозрительного трафика. Для настройки зеркалирования портов будет использоваться функция анализатора коммутируемых портов (SPAN) на коммутаторе Cisco. Как правило, эта функция используется для обнаружения устройства, на котором установлен анализатор пакетов или система обнаружения вторжений (IDS), подключенные к зеркалированному порту.

Примечание. В практических лабораторных работах CCNA используются маршрутизаторы

с интегрированными сетевыми сервисами (ISR) Cisco 1941 с операционной системой Cisco IOS версии 15.4(3) (образ universalk9). Также используются коммутаторы Cisco Catalyst 2960 с операционной системой Cisco IOS версии 15.0(2) (образ lanbasek9). Можно использовать другие маршрутизаторы, коммутаторы и версии Cisco IOS. В зависимости от модели устройства и версии Cisco IOS доступные команды и результаты их выполнения могут отличаться от тех, которые показаны в лабораторных работах. Точные идентификаторы интерфейсов см. в сводной таблице по интерфейсам маршрутизаторов в конце лабораторной работы.

Примечание. Убедитесь, что у всех маршрутизаторов и коммутаторов была удалена начальная конфигурация. Если вы не уверены, обратитесь к инструктору.

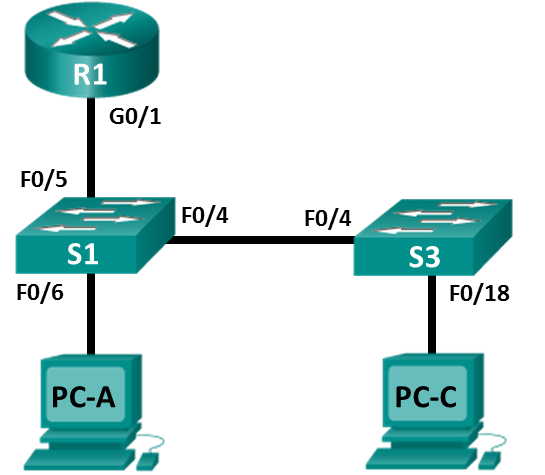

Топология

Таблица адресации

| Устройство | Интерфейс | IP-адрес | Маска подсети | Шлюз по умолчанию |

| R1 | G0/1 | 192.168.1.1 | 255.255.255.0 | — |

| S1 | VLAN 1 | 192.168.1.2 | 255.255.255.0 | 192.168.1.1 |

| S3 | VLAN 1 | 192.168.1.3 | 255.255.255.0 | 192.168.1.1 |

| PC-A | NIC | 192.168.1.254 | 255.255.255.0 | 192.168.1.1 |

| PC-C | NIC | 192.168.1.10 | 255.255.255.0 | 192.168.1.1 |

Необходимые ресурсы:

-

1 маршрутизатор (Cisco 1941 с операционной системой Cisco IOS 15.4(3) (универсальный образ) или аналогичная модель) -

2 коммутатора (Cisco 2960 с операционной системой Cisco IOS 15.0(2) (образ lanbasek9) или аналогичная модель) -

2 ПК (ОС Windows с программой эмуляции терминалов, такой как Tera Term или PuTTY, Wireshark и Zenmap) -

Консольные кабели для настройки устройств Cisco IOS через консольные порты -

Кабели Ethernet и последовательные кабели согласно топологии

Часть 1: Построение сети и проверка связи

В первой части вам предстоит настроить топологию сети и выполнить базовую настройку, например, IP-адреса интерфейсов, статическую маршрутизацию, доступ к устройствам и пароли.

Шаг 1: Создайте сеть согласно топологии.

Подключите устройства, как показано в топологии, и подсоедините необходимые кабели.

Шаг 2: Настройте узлы ПК.

Шаг 3: Выполните инициализацию и перезагрузку маршрутизатора и коммутаторов.

Шаг 4: Настройте базовые параметры для маршрутизатора.

-

Отключите поиск DNS. -

Присвойте имена устройствам в соответствии с топологией. -

Настройте IP-адрес для маршрутизатора, указанный в таблице адресации. -

Назначьте class в качестве зашифрованного пароля доступа к привилегированному режиму. -

Назначьте cisco в качестве пароля консоли и VTY и включите запрос пароля при подключении. -

Установите transport input telnet для линий VTY. -

Настройте logging synchronous, чтобы сообщения от консоли не могли прерывать ввод команд. -

Скопируйте текущую конфигурацию в файл загрузочной конфигурации.

Шаг 5: Настройте базовые параметры каждого коммутатора.

-

Отключите поиск DNS. -

Присвойте имена устройствам в соответствии с топологией. -

Назначьте class в качестве зашифрованного пароля доступа к привилегированному режиму. -

Настройте IP-адреса для коммутаторов, указанных в таблице адресации. -

На каждом коммутаторе настройте шлюз по умолчанию. -

Назначьте cisco в качестве пароля консоли и VTY и включите запрос пароля при подключении. -

Настройте logging synchronous, чтобы сообщения от консоли не могли прерывать ввод команд. -

Скопируйте текущую конфигурацию в файл загрузочной конфигурации.

Шаг 6: Проверьте подключение.

-

Необходимо получать ответ на ping-запросы с компьютера PC-A от каждого интерфейса маршрутизаторов R1, S1 и S3, а также от компьютера PC-C. Удалось ли получить все ответы? ______________

Если команды ping завершились неудачно и связь установить не удалось, исправьте ошибки в основных настройках устройства.

-

Необходимо получать ответ на ping-запросы с компьютера PC-C от каждого интерфейса маршрутизаторов R1, S1 и S3, а также от компьютера PC-A. Удалось ли получить все ответы? ______________

Если команды ping завершились неудачно и связь установить не удалось, исправьте ошибки в основных настройках устройства.

Часть 2: Настройка локальной функции SPAN и захват скопированного трафика с помощью ПО Wireshark

Для настройки локального анализатора коммутируемых портов необходимо настроить один или несколько исходных зеркалированных портов и один зеркалированный порт назначения для копирования или зеркалирования трафика. Исходные порты анализатора коммутируемых портов можно настроить для мониторинга трафика на входе, на выходе или в обоих направлениях (по умолчанию).

Шаг 1: Настройте анализатор коммутируемых портов на коммутаторе S1.

-

Найдите коммутационные порты, работающие на коммутаторе S1.

S1# show ip interface brief

Какие коммутационные порты включены физически и логически? ___________________________

-

На коммутаторе S1 порт F0/6 подключается к компьютеру PC-A, который будет использоваться для анализа трафика с помощью программы Wireshark. F0/6 будет целевым портом мониторинга для анализатора коммутируемых портов для дублированных пакетов. F0/4 и F0/5 будут исходными портами монитора для перехваченных пакетов. Можно настроить несколько исходных портов мониторинга, но лишь один порт мониторинга назначения.

S1(config)# monitor session 1 source interface fa0/4 - 5

S1(config)# monitor session 1 destination interface fa0/6

Шаг 2: Запустите Wireshark Capture на компьютере PC-A.

-

Откройте Wireshark на компьютере PC-A и настройте для интерфейса сбора трафика режим Ethernet.

-

Щелкните пиктограмму Wireshark, чтобы начать сбор трафика.

Шаг 3: На компьютере PC-C используйте NMAP для генерации подозрительного трафика.

-

При необходимости перейдите на веб-сайт NMAP.org, чтобы загрузить Zenmap. Прокрутите страницу вниз, чтобы найти самый последний стабильный выпуск для PC-C. После этого выполните показанные на экране инструкции для установки Zenmap с параметрами настройки по умолчанию. -

Откройте Zenmap на PC-C и запустите ping-запрос для сканирования доступных хостов (nmap –sn