Файл: «Системы предотвращения утечек конфиденциальной информации (DLP)».pdf

Добавлен: 27.05.2023

Просмотров: 268

Скачиваний: 9

СОДЕРЖАНИЕ

ГЛАВА 1. ТЕОРЕТИЧЕСКИЕ ОСНОВЫ СИСТЕМ ПРЕДОТВРАЩЕНИЯ УТЕЧЕК КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ

Понятие конфиденциальности информации и необходимость ее защиты

Технологические средства борьбы с утечкой конфиденциальной информации

Понятие, задачи и принципы работы DLP-системы

ГЛАВА 2. АНАЛИЗ СУЩЕСТВУЮЩИХ СИСТЕМ ПРЕДОТВРАЩЕНИЯ УТЕЧЕК КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ

2.1. Сравнительный анализ DLP-систем

2.2. Выбор системы предотвращения утечек конфиденциальной информации

ГЛАВА 2. АНАЛИЗ СУЩЕСТВУЮЩИХ СИСТЕМ ПРЕДОТВРАЩЕНИЯ УТЕЧЕК КОНФИДЕНЦИАЛЬНОЙ ИНФОРМАЦИИ

2.1. Сравнительный анализ DLP-систем

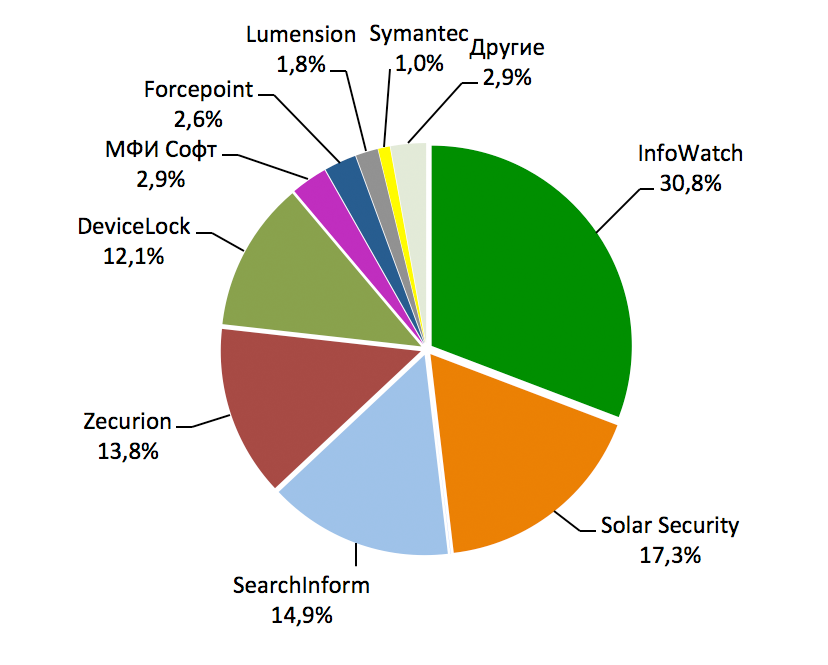

В настоящее время на российском рынке средств защиты от утечек конфиденциальных данных согласно информационно-аналитического центра Anti-Malware.ru, основными игроками являются следующие компании: InfoWatch, Solar Secury (ранее «Инфосистемы Джет»), SearchInform, Zecurion, DeviceLock, МФИ Софт, Forcepoint (бывший Websense), Lumension и Symantec (рисунок 21).

Рисунок 2.1. Доли рынка основных участников DLP-рынка в России в 2015 году[7]

По итогам 2015 года лидером DLP-рынка является InfoWatch с долей 30,8%. За ней следует Solar Secury с долей рынка 17,3%. Замыкает тройку лидеров SearchInform, контролирующий 14,9% рынка. Очень близко от лидирующей тройки находятся Zecurion и DeviceLock с долями рынка 13,8% и 12,1% соответственно. На долю МФИ Софт приходится 2,9% рынка. Так все первые шесть лидирующих мест занимают российские компании, которые год за годом укрепляют свои позиции относительно американских конкурентов, среди них заметными остались только три - Forcepoint, Lumension и Symantec.

Подавляющая часть DLP-рынка в России в денежном выражении приходится на сегмент крупного бизнеса (в российской классификации - от 1000 рабочих станций и выше) – 55% и госсектор (22%). Отмечается повышение интереса к DLP-системам со стороны среднего бизнеса (от 500 до 1000 рабочих станций)- 23% (Приложение 1). Мелкие компании (до 500 рабочих станций) ввиду ограниченности размеров своих бюджетов практически не используют полнофункциональные DLP-продукты (их бюджет позволяет использовать только DLP-Lite).

Компании InfoWatch и Solar Security ориентированы на создание DLP-систем для представителей крупного бизнеса и госсектора. SearchInform, Zecurion и DeviceLock производят DLP-решения преимущественно для представителей среднего бизнеса. Websense, МФИ Софт и Symantec работают на создании систем для крупного бизнеса.

Универсального средства борьбы с утечкой конфиденциальной информации, подходящего любой компании, сегодня нет. Поэтому важно понимать, чем один продукт отличается от другого, и какой продукт подойдет конкретной организации.

Посредством таблицы 2.1 рассмотрено, на сколько продукты, представленные на российском рынке, соответствуют критериям принадлежности к классу DLP-систем, выделенным исследовательским агентством Forrester Research.

Как свидетельствуют данные таблицы 2.1. только половину представленных можно отнести к классу DLP, Это продукты компаний InfoWatch, SearchInform, МФИ СОФТ, Forcepoint и Symantec.

Таблица 2.1.

Соответствие продуктов, представленных на российском рынке, критериям принадлежности к классу DLP-систем

|

Компания |

Продукт |

Критерий принадлежности к DLP системам |

|||

|

Многока-нальность |

Унифициро-ванный менеджмент |

Актив-ная защита |

Учет как содержания, так и контекста |

||

|

InfoWatch |

IW Traffic Monitor |

Да |

Да |

Да |

Да |

|

Solar Security |

Solar Dozor |

Да |

Нет |

Да |

Да |

|

SearchInform |

SearchInformClient |

Да |

Да |

Да |

Нет |

|

Zecurion |

Zgate, Zlock |

Да |

Да |

Да |

Нет |

|

DeviceLock |

DeviceLock DLP |

Да |

Да |

Да |

Нет |

|

МФИ СОФТ |

АПК "Гарда Предприятие" |

Да |

Да |

Да |

Да |

|

Forcepoint |

Websense Content Protection |

Да |

Да |

Да |

Да |

|

Lumension |

Sanctuary Device Control |

Нет |

Нет |

Нет |

Нет |

|

Symantec |

Symantec Data Loss Prevention |

Да |

Да |

Да |

Да |

Для сравнения DLP-систем вышеназванных производителей использованы следующие критерии:

- режимы работы;

- режимы перехвата информации;

- возможности интеграции;

- мониторинг и защита агентов;

- производительность и отказоустойчивость;

- контролируемые каналы (электронная почта, системы мгновенного обмена сообщений, протокол HTTP и его модификации; протоколы FTP и P2P; туннелирующие протоколы, внешние устройства, мобильные устройства; прочие протоколы);

- контроль действий корпоративных пользователей;

- поиск конфиденциальной информации в сети организации;

- возможные реакции на инцидент;

- аналитические возможности;

- хранение, ретроспективный анализ, отчетность.

Результаты сравнения по данным критериям представлены в таблице 2.2.

Таблица 2.2.

Сравнительный анализ DLP-систем, представленных на российском рынке

|

Критерий сравнения |

InfoWatch |

Solar Security |

Search Inform |

Zecurion |

МФИ СОФТ |

Symantec |

|

Режимы работы |

||||||

|

- работа в режиме мониторинга |

Да |

Да |

Да |

Да |

Да |

Да |

|

- работа в режиме блокировки |

Да |

Да |

Да |

Да |

Нет |

Да |

|

- работа системы вне сети компании |

Да |

Да |

Да |

Да |

Да |

Да |

|

Режимы перехвата информации |

||||||

|

- сетевой перехват |

Да |

Да |

Да |

Да |

Да |

Да |

|

- перехват через агенты на рабочих станциях |

Да |

Да |

Да |

Да |

Да |

Да |

|

- перехват через интеграцию со сторонними станциями |

Да |

Да |

Да |

Да |

Да |

Да |

|

- перехват в разрыв |

Да |

Да |

Нет |

Да |

Нет |

Да |

|

Возможности интеграции |

||||||

|

- перехват трафика с любого почтового сервера на шлюзе |

Да |

Да |

Да |

Да |

Да |

Да |

|

- интеграция с любым proxy-сервером по протоколу ICAP |

Да |

Да |

Да |

Да |

Да |

Да |

|

- возможность подключения сразу нескольких БД |

Да |

Да |

Да |

Да |

Да |

Да |

|

- возможность развертывания в виртуальных средах |

Да |

Да |

Да |

Да |

Да |

Да |

Продолжение таблицы 2.2

|

Критерий сравнения |

InfoWatch |

Solar Security |

Search Inform |

Zecurion |

МФИ СОФТ |

Symantec |

|

Производительность и отказоустойчивость |

||||||

|

- автоматическое управление перехваченной информацией |

Автоиндексация по формальным дан-ным и из-влеченному тексту, возможно удаление данных согласно политике |

Распределение информации по типам, группам, базам и хранилищам в соответствии с политиками системы |

Авторазбиение индек-сов и баз данных с перехваченной информацией по расписанию либо по настроенным условиям |

По настроенным условиям и правилам |

Автоматическая запись и индексация перехваченных данных, автоматическая выгрузка данных в файл с функцией последующего удаления |

Да |

|

- максимальная пропускная способность модуля защиты периметра корпоративной сети в схеме кластера |

400 Мбит/с, по 200 Мбит/c на один сенсор |

10 Гбит/c, по 2-3 Гбит/с на один сенсор |

Не ограничена |

10 Гбит/c |

10 Гбит/c на каждый модуль, размеры кластера не ограничены |

10 Гбит/c на один сенсор при использовании Endace Card |

|

- возможность резервирования |

В случае выхода из строя основного сервера, любой из вспомог. серверов стан-ся основным и может управлять агентами, раздавать политики и прини-мать тене-вые копии |

Возможность пере-дачи упра-вления прав резервным серверам, автопереключения между хранилищами в слу-чае отказа основного хранилища |

Нет |

Перераспределение нагрузки |

Нет |

Да |

Продолжение таблицы 2.2

|

Критерий сравнения |

InfoWatch |

Solar Security |

Search Inform |

Zecurion |

МФИ СОФТ |

Symantec |

|

Контролируемые каналы |

||||||

|

- SMTP |

SMTP, ESMTP, на шлюзе или на рабочих станциях |

SMTP, ESMTP, исходящая почта |

SMTP (исходящий на шлюзе и/или через агенты), SMTPs (через агенты) |

SMTP, eSMTP (входящий и исходящий) |

SMTP (исходящий на шлюзе) |

SMTP, eSMTP (исходящая почта на шлюзе) |

|

- ICQ, QIP |

Да |

Да |

Да |

Да |

Да |

Нет |

|

- Mail.Ru Агент |

Да |

Да |

Да |

Да |

Да |

Нет |

|

- HTTPIM (обмен сообщениями в социальных сетях) |

Да |

Да |

Да |

Да |

Да |

Нет |

|

Skype |

Текстовые сообщенияголосовой трафик, SMS и файлы через InfoWatch Device Monitor |

Текстовые сообщенияфайлы, голосовой трафик с возможностью блоки-ровки по политикам |

Текстовые сообщения, голосовые сообщения, SMS и файлы |

Текстовые сообщения, файлы, голосовой и видео трафик |

Текстовые сообщения, файлы |

Только передаваемые файлы и контроль текста, вставленного через буфер обмена |

|

- HTTP и его модификации |

Да |

Да |

Да |

Да |

Да |

Да |

|

- внешние устройства |

USB, DVD/ CD-ROM, COM, LPT, USB, IrDA, FireWire, Модемы, Bluetooth, принтеры, медиа, камеры, сканер, HID, Flop-py, Smart-карта,КПК, диски, Wi-Fi |

USB, DVD/ CD-ROM, Bluetooth, принтеры, медиа, камеры, сканер, USB-Flop-py, КПК, диски, пе-реносные устройства Windows, Wi-Fi |

USB, DVD/ CD-ROM, COM, LPT, IrDA, FireWire, Модемы, Bluetooth, принтеры, медиа, камеры, сканер, HID, Floppy, Smart-карта, КПК, диски, Wi-Fi |

USB, DVD/CD-ROM, COM, LPT, USB, IrDA, FireWire, Модемы, HID, Flop-py, Smart-карта,КПК, диски, Wi-Fi |

HDD, USB, COM, LPT, Wi-Fi, Bluetoothпринтеры |

USB, DVD/ CD-ROM, COM, LPT, USB, IrDA, FireWire, Модемы, Bluetooth, принтерыHID, Flop-py, Smart-карта,КПК, диски, Wi-Fi |

Окончание таблицы 2.2.

|

Критерий сравнения |

InfoWatch |

Solar Security |

Search Inform |

Zecurion |

МФИ СОФТ |

Symantec |

|

- шифрование файлов на USB-устройствах |

Нет |

Нет |

Нет |

Да |

Нет |

Нет |

|

- контроль подключений к Wifi-сетям, кроме разрешенных |

Да |

Нет |

Нет |

Нет |

Нет |

Нет |

|

Поиск конфиденциальной информации в сети организации |

||||||

|

- сканирование рабочих станций |

Да |

Да |

Да |

Да |

Нет |

Да |

|

- сканирование общих сетевых хранилищ |

Да |

Да |

Да |

Да |

Нет |

Да |

|

- удаление или перемещение конфиденциальных данных в карантин |

Да |

Да |

Нет |

Да |

Нет |

Да |

|

- определение доступа к файлу |

Нет |

Нет |

Да |

Да |

Нет |

Да |

|

Возможные реакции на инцидент |

||||||

|

- запись в журнал, теневое копирование, уведомление администратора |

Да |

Да |

Да |

Да |

Да |

Да |

|

- блокировка соединения, карантин |

Да |

Да |

Да |

Да |

Нет |

Да |

|

Аналитические возможности |

||||||

|

- байесовский алгоритм |

Да |

Да |

Нет |

Да |

Нет |

Нет |

|

- контроль движения документов с печатями или подписями и отсканированных |

Да |

Да |

Нет |

Да |

Нет |

Нет |

|

Ретроспективный анализ и отчетность |

||||||

|

-граф-анализатор взаимодействий персонала |

Нет |

Нет |

Да |

Нет |

Нет |

Нет |

По результатам сравнительного анализа, нельзя однозначно выделить лучшую DLP-систему, поскольку рассмотренные системы имеют широкий спектр решаемых задач и в зависимости от того, решение какой задачи, какие технологии или функциональные возможности для организации наиболее важны, следует и принимать решение о внедрении той или иной DLP-системы.

Так если руководитель считает, что основная утечка информации возможна через социальные сети либо через системы мгновенного обмена сообщений, то не стоит внедрять DLP-системы Symantec.

Если для руководителя основной задачей является мониторинг работы персонала, оптимальным будет внедрение DLP-системы Search Inform.

Если основной упор при определении необходимости внедрения DLP-системы делается на наличие доказательной базы при расследовании инцидентов, то оптимальными являются системы InfoWatch и Solar Security. В целом DLP-системы данных компаний предоставляют наибольший функционал, поэтому и являются лидерами в своей области.

2.2. Выбор системы предотвращения утечек конфиденциальной информации

Системы DLP обладают следующими достоинствами:

- способны классифицировать и выделять наиболее важные для защиты данные;

- приспособлены для тотального охвата информационных потоков организации (множество отслеживаемых каналов, развитая система обработки инцидентов, гибкое распределение ролей);

- подстраиваются под существующие бизнес-процессы (нет необходимости в организационных преобразованиях и увеличении штата).

Однако помимо достоинств DLP-системы имеют и следующие ограничения:

- плохо подходят для гранулярной защиты единичных документов из-за приспособленности для общекорпоративного охвата (множество документов, каналов передачи, подразделений организации);

- не содержат встроенных средств шифрования;

- методы классификации данных (для глобального охвата всех обрабатываемых ресурсов), могут пропустить те данные, которым система не была обучена.[8]

Так если основная задача по обеспечению конфиденциальности организации заключается в том, чтобы не допустить распространения только нескольких конкретных документов - необходимо шифровать документы, если необходимо обезопаситься от попадания документов одного клиента другому клиенту - стоит наладить систему управления правами доступа к информации. DLP-система в этих случаях не совсем приемлема.