Добавлен: 25.10.2023

Просмотров: 548

Скачиваний: 20

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

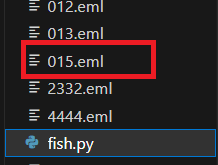

Рисунок 11 – Расположение скаченного письма

Расположение скаченного письма зависит от настроек и выбранного места сохранения на вашем компьютере. Обычно скаченные письма сохраняются в папке "Загрузки" или в папке, которую вы указали в качестве места сохранения. Вы также можете выбрать конкретную папку для сохранения писем при скачивании.

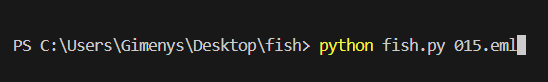

После того, как мы перекинули файл письма в нашу программу для начала анализа, мы должны написать в терминале команду "python fish.py 015.eml". Данная команда позволяет запустить анализ сообщения. Ниже приведен пример выполнения этой команды:

Рисунок 12 – Выполнения команды запуска приложения

При выполнении команды "python fish.py 015.eml" программа загрузит файл письма с именем "015.eml" и начнет его анализ. Анализ может включать проверку отправителя, содержимого письма на наличие признаков фишинга, анализ вложений или ссылок, а также оценку уровня риска. В результате анализа программа может сформировать отчет с результатами, указывающим, является ли письмо подозрительным или потенциально опасным.

После выполнения команды запуска приложения, оно начинает анализировать содержимое скачанного письма и выводит конечные результаты проверки в виде разделов. Эти разделы включают, например, раздел с подозрительностью и раздел с заголовками письма.

В разделе подозрительности программное решение анализирует различные аспекты письма, чтобы определить, насколько оно подозрительное или потенциально опасное. Это может включать проверку отправителя, содержимого письма, вложений, ссылок и других признаков фишинга или мошенничества. Результаты этой проверки представлены в удобной форме, позволяющей вам легко определить уровень подозрительности письма.

В разделе заголовков письма представлены все заголовки, которые были прописаны в сообщении при его отправке. Это может включать информацию о отправителе, получателе. Вывод этих заголовков позволяет вам получить полную информацию о письме и использовать ее для дополнительного анализа или принятия решений.

Общие результаты анализа письма предоставляют вам информацию о его подозрительности, наличии фишинговых элементов или потенциальных угроз. Это помогает вам оценить, насколько безопасно взаимодействовать с письмом и принять соответствующие меры, например, удалить его, пометить как спам или обратиться к дополнительным инструментам или специалистам для проверки.

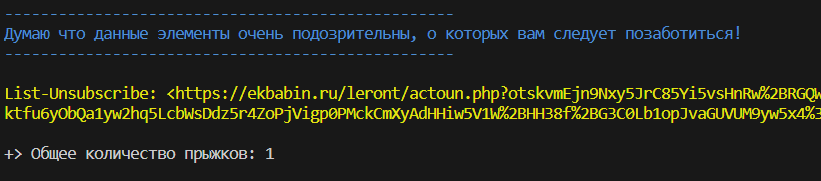

Рисунок 13 – Подозрительные элементы в письма

В первом разделе проверки выводятся подозрительные элементы письма, которые могут быть обнаружены программой. На рисунке приведен пример, в котором видно наличие подозрительного URL-адреса. В данном случае URL-адрес "List-Unsubscribe" помечается как подозрительный.

"List-Unsubscribe" является ссылкой на отписку от рассылки писем. Если нажать на данную ссылку, можно отписаться от получения дальнейших писем этой рассылки. Это важно для пользователей, которые не хотят продолжать получать такие письма.

Ниже ссылки "Общее количество прыжков" указывает на значение, сколько раз программа прошлась по нашему письму и проанализировала все его данные. Это показывает, что программа выполнила необходимый анализ, просмотрев различные аспекты письма для определения его подозрительности или безопасности.

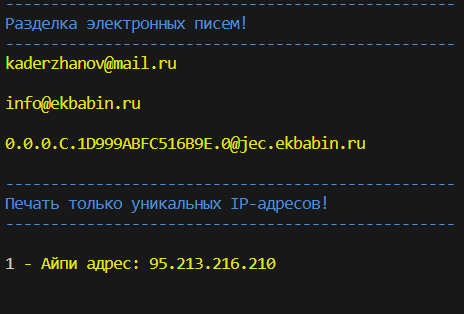

Рисунок 14 – Вывод разделки электронных писем и уникальных IP– адресов

На данном рисунке мы видим две разделки. Давайте начнем с разделки "Письма". В этой разделке указано три электронных адреса, которые были использованы при отправке нам данного сообщения.

Первый адрес kaderzhanov@mail.ru является нашим адресом, то есть адресом, на который было отправлено письмо.

Второй адрес info@ekbabin.ru является адресом отправителя письма. Это электронный адрес, указанный в поле "От" или "Отправитель".

Третий адрес 0.0.0.C.1D999ABFC516B9E.0@jec.ekbabin.ru является идентификатором почты отправителя. Это уникальный идентификатор, который может быть использован для идентификации отправителя.

В разделке "Печать только уникальных IP-адресов!" указан уникальный IP-адрес отправителя письма. Это означает, что программа отображает только уникальные IP-адреса, которые были связаны с отправителем письма.

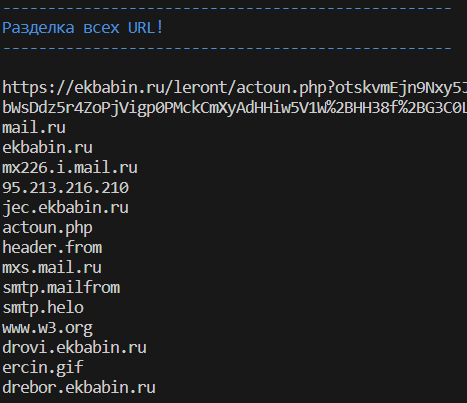

Рисунок 15 – Разделка всех URL найденных в письме при анализе

В данной разделке мы видим список добавленных URL при отправке сообщения. Здесь перечислены все сайты, которые были использованы при получении письма на нашу почту. Эти URL-адреса могут представлять ссылки, вложения или другие ресурсы, связанные с письмом. Анализ этих URL-адресов может помочь определить наличие подозрительных или потенциально опасных ссылок в письме.

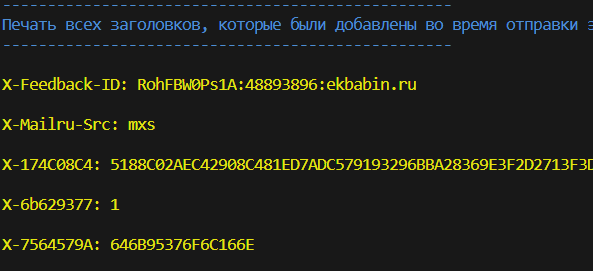

Рисунок 3.16–В данном выводе представлены все заголовки писем, отправленных во время отправки

На данном рисунке выводятся все заголовки, которые были добавлены во время отправки сообщения. Заголовки содержат различные метаданные и информацию о письме, такие как отправитель, получатель, тема, дата и другие параметры. Эти заголовки играют важную роль при анализе и идентификации сообщения. Они помогают определить подлинность и происхождение письма, а также могут содержать полезную информацию для дальнейшего анализа и обработки.

Заголовки письма могут содержать различные обозначения и информацию. Вот некоторые распространенные обозначения заголовков:

Заголовок "X-Feedback-ID" представляет собой специальный заголовок, который может быть добавлен в письмо для целей обратной связи или идентификации. В данном случае, значение заголовка "RohFBW0Ps1A:48893896:ekbabin.ru" может представлять уникальный идентификатор или код, связанный с обратной связью или отслеживанием письма.

Заголовок "X-Mailru-Src" указывает на источник отправки письма и может содержать информацию о том, каким образом письмо было обработано и передано почтовой системой Mail.ru. В данном случае, значение "mxs" указывает на использование почтового сервера (Mail Exchange Server) в качестве источника отправки.

Заголовок "X-174C08C4" представляет собой пользовательский или системный заголовок, который может быть уникальным идентификатором или кодом, связанным с обработкой или маркировкой письма. В данном случае, значение "5188C02AEC42908C481ED7ADC579193296BBA28369E3F2D2713F3D5F7D406D31BCF678C7329BA986" представляет собой конкретное значение или идентификатор для данного письма.

Заголовок "X-6b629377" является пользовательским заголовком, который может быть использован для различных целей в обработке и маркировке писем. В данном случае, значение "1" указывает на конкретное значение или состояние, связанное с письмом.

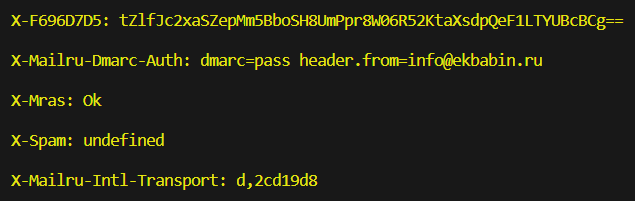

Рисунок 17 – Продолжение найденных заголовков при анализе

Заголовок "X-Mailru-Dmarc-Auth" указывает на результат аутентификации DMARC (Domain-based Message Authentication, Reporting, andConformance) для заголовка "From" письма.

Значение "dmarc=pass" указывает на успешную проверку аутентификации DMARC. Это означает, что домен "ekbabin.ru", указанный в заголовке "From" письма (info@ekbabin.ru), прошел проверку

DMARC и соответствует политикам аутентификации, установленным для этого домена.

DMARC- это стандарт аутентификации писем, который позволяет проверять подлинность отправителя и защищать от фальсификации адресов электронной почты. Проверка DMARC включает в себя проверку SPF (Sender Policy Framework) и DKIM (DomainKeysIdentified Mail), чтобы убедиться, что письмо отправлено от имени действительного домена и не было поддельным или измененным в пути доставки.

В данном случае, результат "dmarc=pass" указывает на то, что письмо было отправлено от домена "ekbabin.ru" и прошло успешную аутентификацию по правилам DMARC. Это помогает установить доверие в источник письма и подтверждает, что адрес отправителя (info@ekbabin.ru) действительный.

Заголовок "X-Mras" указывает на результат проверки письма анти-спам системой MRAS (Mail.Ru Anti-Spam). Значение "Ok" в данном случае указывает на то, что письмо успешно прошло проверку и не было классифицировано как спам.

Заголовок "X-Spam" указывает на результат проверки спама или фильтрации спама для данного письма. Однако, значение "undefined" в этом заголовке может означать, что нет явного указания на результат проверки спама.

Обычно, если письмо было отфильтровано как спам, заголовок "X-Spam" будет содержать дополнительные сведения о результатах проверки, такие как метки, оценки или значения, указывающие на вероятность того, что письмо является спамом. Однако, в данном случае значение "undefined" может указывать на то, что информация о результате проверки спама не была явно предоставлена или не была обработана.

Заголовок "X-Mailru-Intl-Transport" указывает на информацию о маршрутизации или транспортировке письма, связанную с почтовой службой Mail.ru. Значение "d,2cd19d8" в данном заголовке представляет собой идентификатор или код, используемый внутренними системами Mail.ru для обработки и пересылки писем.

В результате анализа мы получаем доступ ко всей информации, содержащейся в письме. Мы извлекаем все данные, которые были в нем записаны, а также проводим полный анализ содержимого, включая скрытые данные, уникальные IP-адреса и электронные адреса, использованные при отправке и получении письма. Мы также анализируем все заголовки, используемые в письме. Благодаря этой информации мы способны проанализировать данные и определить, является ли сообщение безопасным или нет.

Дополнительно, мы также проводим анализ следующих аспектов:

Аутентичность отправителя: Оценка достоверности и подлинности отправителя письма. Мы проверяем подлинность электронной почты, связанной с отправителем, и анализируем другие факторы, указывающие на возможное подделывание или фальсификацию идентификации отправителя.

Форматирование и структура письма: Анализ стиля, грамматики и форматирования письма для выявления необычных или подозрительных элементов. Мы исследуем наличие опечаток, грамматических ошибок, несоответствия стиля и других признаков, которые могут указывать на потенциальную фишинговую атаку.

Ссылки и вложения: Проверка ссылок и вложений, содержащихся в письме. Мы анализируем URL-адреса, указанные в сообщении, чтобы определить, являются ли они подозрительными или ведут на фальшивые или опасные сайты. Также проводится анализ вложенных файлов на наличие вредоносного программного обеспечения или других угроз.

История и контекст: Исследование предыдущей истории взаимодействия с отправителем или связанными с ним сущностями. Мы анализируем предыдущие письма и события, связанные с отправителем, чтобы определить, есть ли какие-либо подозрительные или необычные образцы или поведение.

Общая оценка риска: На основе всех проведенных анализов мы осуществляем общую оценку риска, связанного с письмом. Это позволяет нам определить, является ли сообщение потенциальной фишинговой атакой или безопасным обращением.

Все эти аспекты анализа помогают нам принимать информированные решения относительно безопасности письма и противодействовать целевому фишингу.

4 БЕЗОПАСНОСТЬ ЖИЗНЕДЕЯТЕЛЬНОСТИ

В данном разделе проводится анализ рабочих условий, с целью рассмотрения мероприятий по обеспечению безопасности и улучшению условий труда в процессе проектирования и обеспечения безопасности сети.

Для достижения этой цели в рамках данной дипломной работы предлагается разработать программу на языке python для предотвращения фишинга. Эта программа позволит пользователям проводить анализ полученного электронного письма в формате .emlи.msg.Программа на языке python будет разработана с использованием последних технологий и современных подходов к защите данных.

Пользователи смогут узнать всю информацию об отправителе данного письма и возможные рекомендации.

В ходе анализа условий труда будут учтены такие факторы, эргономика рабочего места, психологическая обстановка и другие аспекты, влияющие на безопасность и комфортность работы.

Эргономические травмы. Офисные работники чаще всего получают травмы позвоночника, зрения и т.п. из-за неправильной осанки во время работы, постоянный сидячий рабочий процесс, и без постоянных разминок.

Рекомендации по управлению и безопасности труда изображены на рисунке 4: