Файл: Семинар сынылады he жне spo жйесіндегі омо сарапшылы кеесі.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 30.11.2023

Просмотров: 580

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

Күріш. 2.9.Мәзір элементі Параметрлер

Сондай-ақ тізімнен таңдаулы шифрлау алгоритмін таңдауға болады:

– BLOWFISH (айнымалы кілт ұзындығы бар блоктық симметриялық шифрлау);

– CAST5 (Feystel желісіне негізделген симметриялық шифрлау алгоритмі);

– DES (IBM Symmetric Encryption Algorithm);

– TRIPLE-DES (симметриялық блоктық шифр);

– TWOFISH (блок өлшемі 128 бит және кілт ұзындығы 256 битке дейін болатын симметриялық блоктық шифр);

-

2-БӨЛІМ

– AES128 (симметриялық блоктық шифр, блок өлшемі 128 бит),

– AES192 (AES128-ге ұқсас, блок өлшемі 192 бит),

– AES256 (AES128-ге ұқсас, блок өлшемі 256 бит).

-

PGP Studio тізімнен таңдаулы хэштеу алгоритмін таңдау мүмкіндігіне ие: MD5, RIPEMD 160, SHA1, SHA224, SHA256, SHA384, SHA512.

Тізімнен қысу алгоритмін таңдау мүмкіндігі бар: ZIP, ZLIB.

EXIT - бағдарламадан шығу.KEYS бөлімі мыналарды қамтиды:

– ЖАҢА КІЛТЕМЕЛЕР: Жалпы немесе Жеке кілт импорттау тақтасын ашады;

– OPEN KEYRING: ашық кілт файлын импорттауға мүмкіндік береді;

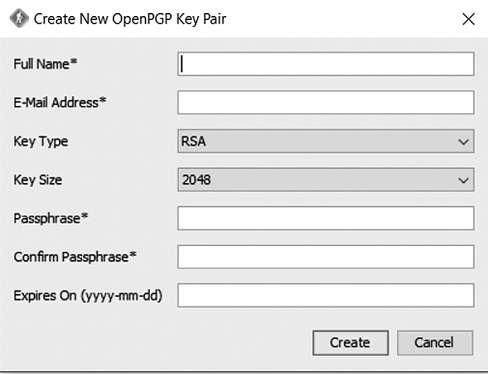

– ЖАҢА КІЛТ: жаңа пернені жасауға мүмкіндік береді, басқанда суретте көрсетілген пішін. 2.10;

Күріш. 2.10.Жаңа кілт жасауға арналған пішін

– DELITE Кілт;

– EXPORT PUBIC KEY: ашық кілтті экспорттауға мүмкіндік береді (әдепкі бойынша белсенді емес);

– EXPORT KEY PIR: жеке кілтті экспорттауға мүмкіндік береді (әдепкі бойынша қосылмаған);

Зертхана №891

-

Тапсырмалар бөлімі (әдепкі бойынша белсенді емес) мыналарды қамтиды:

– ENCRYPT (шифрлау);

– БЕЛГІ (Белгі);

– SIGN & SIGN (Шифрлау және қол қою);

- DESCRYPT & VERIFY (Шифрды шешу және тексеру);

– ТЕКСЕРУ (тексеру);

-

Анықтама бөлімі

Бағдарлама тақтасында екі қойынды бар PGP кілттерін ашу және PGP тапсырмаларын ашу. Қойындылар функционалдығы бойынша сәйкес мәзір элементтеріне ұқсас.

Жаттығу

-

PGP бағдарламасы туралы көбірек біліңіз.

-

pgpstudio1_2_0_windows.exe бағдарламасын іске қосыңыз.

-

Жаңа криптографиялық кілт жасаңыз. Зертхана есебіне PGP жүйесінде шифрлау кілттерін жасау жолы туралы ақпаратты, сондай-ақ пайдаланылатын экран пішіндерінің көшірмелерін қосыңыз.

-

Тапсырмалар бөліміне өтіп, жасалған кілтті пайдаланып ерікті файлды шифрлаңыз. PGP жүйесінде файлдардың шифрлануы туралы ақпаратты, сондай-ақ пайдаланылған экран пішіндерінің көшірмелерін зертханалық есепке қосыңыз.

-

Шифрланған файлға қол қойыңыз. Есепке PGP жүйесінде шифрланған файлдарға қол қою тәртібі туралы ақпаратты, сондай-ақ қол қою үшін пайдаланылатын экран пішіндерінің көшірмелерін қосыңыз.

-

Тексеру кілті. Есепке PGP жүйесінде криптографиялық кілтті тексеру процедурасы туралы ақпаратты, сондай-ақ осында қолданылатын экрандық пішіндердің көшірмелерін қосыңыз.

-

Жасалған кілттің көмегімен файлдың шифрын ашыңыз. Есепке PGP жүйесіндегі файлдарды шифрдан шығару процедурасы туралы ақпаратты, сондай-ақ осы процесте қолданылатын экран пішіндерінің көшірмелерін қосыңыз.

-

Зертханалық жұмыстың есебіне оқытушы көрсеткен нұсқа нөміріне сәйкес таңдалған бақылау сұрақтарына жауаптарды енгізу (2.9-кесте).

922-БӨЛІМ

| | 2.9-кесте | |

| | | |

| Сан | Бақылау сұрақтары | |

| опция | | |

| | | |

| 1, 5, 7 | Криптографиялық ұзындықты қалай таңдауға болады | |

| | PGP жүйесіндегі кілт? | |

| 2, 4, 6, 8 | Криптографияның артықшылықтары мен кемшіліктері қандай | |

| | ақпаратты қорғау әдістері? | |

| 11, 13, 15, | Қандай компьютерлік жүйелер қауіпсіз деп саналады? | |

| 17, 19 | | |

| 12, 14, 16 | Негізгі талаптар қандай | |

| | компьютерлік жүйелердің қауіпсіздігіне? | |

| 20, 22, 24, 30 | Қандай қауіпсіздік талаптарын орындау үшін | |

| | компьютерлік жүйелерді қолдануға болады | |

| | қорғаудың криптографиялық әдістері? | |

| 21, 23, 25 | Әдістер қаншалықты сенімді деп ойлайсыз? | |

| | ақпаратты криптографиялық қорғау, | |

| | PGP бағдарламасында қолданылады? | |

| 3, 9, 18, 28 | Негізгі қауіпсіздік мүмкіндіктері қандай | |

| | PGP бағдарламасында ақпарат бар ма? | |

| 10, 26, 27, 29 | Сенімділік функциясының негізінде қандай принцип жатыр | |

| | қалдық құпияны жою | |

| | PGP ақпараты? | |

БӨЛІМ3

ТЕОРИЯЛЫҚ ДЕРЕКТЕР

-

Қазіргі әлемде криптографияның құндылығы деректердің құпиялылығынан әлдеқайда жоғары. Ақпаратты беру мен өңдеуді автоматтандырудың күшеюімен және ақпарат ағындарының интенсивтілігімен оның әдістері ерекше мәнге ие болады. Оны қолданудың кейбір заманауи бағыттарын атап өтейік:

рұқсатсыз оқудан қорғау немесе ақпараттың құпиялылығын қамтамасыз ету;

қасақана жалған хабарламаларды енгізуден қорғау, және байқаусызда;

идентификация (идентификация) – субъектінің сипаттамалық бейнелеу түрі;

ақпараттың тұтастығын бақылау;

аутентификация (аутентификация) – аутентификация;электрондық қолтаңба;жасырын электрондық дауыс беру жүйелері;электронды ұтыс;

құжаттар мен бағалы қағаздарды қолдан жасаудан қорғау.

Рұқсатсыз оқудан қорғау, немесе ақпараттың құпиялылығын қамтамасыз ету қазіргі заманғы симметриялық немесе асимметриялық криптографиялық жүйелерді пайдалана отырып ақпаратты шифрлау арқылы қамтамасыз етіледі.

Жалған хабарламаларды енгізуден қорғауқамтамасыз етілуі мүмкін

-

имитациялау деп аталатын қорғанысты пайдалану. Имитациядан қорғау – құпия кілтке байланысты криптограммамен бірге берілетін имитациялық кірістіру деп аталатын арнайы қосымша ақпаратты генерациялау арқылы жалған хабарламаларды енгізуден қорғау және екі нұсқаны қолдануға болады: немесе еліктеуіш кірістіруді қарапайым түрде есептеу. мәтін немесе шифрлық мәтінде. Еліктеу кірістіру ұзақтығы неғұрлым ұзағырақ болса, алушы шифрлық мәтіннің бұзылуын анықтамауы ықтималдығы соғұрлым аз болады.

Сәйкестендірузаңды пайдаланушылар пайдаланушыларды тану болып табылады, содан кейін оларға ресурстарға белгілі бір кіру құқықтары беріледі.

943-БӨЛІМ

Ақпараттың тұтастығын бақылаукомпьютерде сақталған деректер немесе бағдарламалар сияқты ақпаратқа рұқсат етілмеген өзгерістерді анықтау болып табылады. Еліктеуден қорғау өз мәні бойынша шифрленген мәтін түрінде берілетін ақпараттың тұтастығын бақылаудың ерекше жағдайы болып табылады. Практикалық қолданбаларда кейбір деректердің немесе бағдарламалардың рұқсат етілмеген жолмен өзгертілмегеніне көз жеткізу қажет, дегенмен деректердің өзі құпия емес және анық түрде сақталады. Ақпараттың тұтастығын бақылау қателерді анықтау және түзету үшін кодтарды пайдалануға да негізделуі мүмкін.

Аутентификация— уәкілетті алушының қабылданған хабарламаны уәкілетті жіберуші жібергенін анықтауы. Алдын ала белгіленген хаттаманы (ережелер мен процедуралар жиынтығы) сақтау осы фактінің максималды ықтималдығын қамтамасыз етуі керек. Бұл реттейтіні анық

-

ауыстыру немесе бұрмалау мүмкіндігі үшін хабарламаның тұтастығы. Қабылданған хаттама әлеуетті бұзушының бұрын жіберілген хабарламаларды пайдалануына қарсы шараны қамтамасыз етуі керек. Қазіргі криптологияның бұл бағыты 1970 жылдардың ортасында ашық кілтті криптография (ассиметриялық немесе екі кілтті криптография) ашылғаннан бері өте қарқынды дамып келеді. Шеннонның «Құпия жүйелердегі коммуникация теориясы» (1949) еңбегі криптологияның ғылым ретінде қалыптасуының негізін қаласа, екі кілтті криптографияның ашылуы оның жылдам дамудың сапалы жаңа кезеңіне өтуін белгіледі және негіз болды. ақпаратты аутентификациялау және дамыту мәселелерін барынша толық шешу үшін электрондық түрде берілетін құжаттар мен басқа хабарламаларға заңды күшіне енуге арналған электрондық цифрлық қолтаңбаның -ki жүйелері.

Электрондық қолтаңбаашық және құпия кілттерді пайдалануды қамтамасыз ететін екі кілтті криптографиялық алгоритмдерге негізделген.

Жасырын электрондық дауыс беру жүйелерісоқыр қолтаңба механизмін пайдаланатын екі кілтті алгоритмдер негізінде құрылады, яғни. хабарламаға оның мазмұнын білмей қол қою мүмкіндігі. Мұндай жүйелердің ақпараттық инфрақұрылымы дамыған қазіргі қоғамның саяси басқару жүйесін жетілдірудің болашағы зор.

Электронды ұтыс ойынытөмендетеді, мысалы, төменде келесі алгоритмді жүзеге асыру.

Теориялық ақпарат95

-

А абоненті кездейсоқ x санын таңдайдыа, оның екілік көрінісі, мысалы, 80 бит, кейбір бір жақты функцияның мәнін есептейді yа= F(xа) және y мәнін хабарлайдыаB абоненті. В абоненті х санының бар-жоғын білуі керекажұп немесе тақ.

-

Қолданылатын функция (белгілі және В) бір жақты болғандықтан, y мәні бойынша B мүмкін емесах анықтаңыза, сондықтан ол паритетті болжауы керек. B абоненті x деп айтсынатең болады және бұл туралы А абонентіне хабарлайды.

-

А абоненті В абонентіне x санын айтадыа. -

B абоненті y = F(x) мәнін есептейдіа) егер y = y болсаа, содан кейін В серіктесі растау үшін бастапқы таңдалған нөмірді бергеніне көз жеткізеді.

Әлбетте, электронды ұтыс ойынының көптеген нұсқалары бар және оны практикалық қолдану кез келген спорттық ұтыс ойынына, лотереяға және т.б.

Құжаттар мен бағалы қағаздарды жалған жасаудан криптографиялық қорғауолардың бұрмалануын болдырмаудың ең сенімді заманауи тәсілі болып табылады. Жалған жасаудан криптографиялық қорғау келесі түрде жүзеге асырылуы мүмкін. Бұл ақпарат тасымалдаушының бірегей ерекшеліктері туралы ақпарат оқылады, құжаттың мазмұны мен құжаттың микроқұрылымы туралы ақпаратты қамтитын цифрлық паспорт қалыптасады. Содан кейін заңды құжат жасаушы өзінің құпия кілтін пайдалана отырып, төлқұжаттың ЭЦҚ есептеп, төлқұжат пен сәйкес ЭЦҚ-ны тасымалдаушыға тіркейді.

Құжаттың түпнұсқалығын растау құжат қалыптастырылатын материалдық объектінің микроқұрылымын сканерлеу, онда жазылған ақпаратты оқу және жалпыға қолжетімді ашық кілтті пайдалана отырып, құжатты өндірушінің ЭЦҚ-ны тексеру арқылы жүзеге асырылады. Басқа материалдық объектіге жалған құжат жасау немесе құжаттың мазмұнын және оның цифрлық паспортын өзгерту қолтаңбасы қалыптастырылатын құпия кілтті білмей іс жүзінде мүмкін емес. Кез келген жалғандық цифрлық төлқұжат пен ЭЦҚ оқу, төлқұжатты құжаттың мазмұнымен салыстыру және қолтаңбаны ашық кілтпен тексеру арқылы анықталады.

Симметриялық криптожүйелер(құпия кілтпен – құпия кілт жүйелері) – шифрлау кілтін құпия сақтау негізінде құрылады. Шифрлау және шифрды шешу процестері бірдей пайдаланады

963-БӨЛІМ

-

бірдей кілт. Негізгі құпия - бұл постулат. Байланыс үшін симметриялық криптожүйелерді пайдаланудағы негізгі мәселе екі жаққа да құпия кілтті берудің қиындығы болып табылады. Дегенмен, бұл жүйелер өте жылдам. Зиянкестердің кілтті ашуы тек осы кілтте шифрланған ақпаратты ашуға қауіп төндіреді.

Симметриялық криптожүйелер қазіргі уақытта блоктық және ағындық криптожүйелерге бөлінеді.

Криптожүйелерді блоктаухабарлама мәтінін бөлек блоктарға бөліп, содан кейін кілтті пайдаланып осы блоктарды түрлендіруді орындаңыз.

Блоктық шифрлар ашық мәтін блоктарында жұмыс істейді және қарапайым блок ауыстыруды пайдаланады. Мұндай шифрларды алуда қолданылатын негізгі процедуралар мыналар:

диффузия(диффузия) – ашық мәтіннің немесе кілттің кез келген белгісін өзгерту ашық мәтіннің статистикалық қасиеттерін жасыратын шифрлық мәтіннің көптеген символдарына әсер етеді; араластыру (шатастыру) – шифрленген мәтін мен ашық мәтін арасындағы статистикалық тәуелділіктерді алуды қиындататын түрлендірулерді қолдану.