Файл: Реферат На тему Исследование современных средств защиты информации Студент Алимов К. Н. Группа 1540121У.docx

Добавлен: 23.11.2023

Просмотров: 109

Скачиваний: 3

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

КУРГАНСКИЙ ГОСУДАРСТВЕННЫЙ УНИВЕРСИТЕТ

Кафедра автоматизации производственных процессов

Дисциплина: Защита информации в компьютерных системах

Реферат

На тему

Исследование современных средств защиты информации

Студент: Алимов К.Н.

Группа: 1540121У

Руководитель: Москвин Владимир

Курган 2023

Оглавление

Введение 3

1. Анализ проблемы использования антивирусного программного обеспечения 5

1.1 Мобильные угрозы 5

1.2 Компьютерные угрозы 8

2. Принципы и методы работы антивирусного программного обеспечения 12

2.1 Что такое антивирусное программное обеспечение, его виды и их сравнение 12

2.2 Сигнатурный метод 13

2.3 Эвристический метод 15

3. Рынок современного антивирусного программного обеспечения 17

3.1 Kaspersky Anti-Virus 17

3.2 ESET NOD32 18

3.3 Антивирус Avast 20

Заключение 23

Список использованных источников 24

Введение

Большинство людей современного общества ведут страницы в социальных сетях, где они публикуют свои фотографии, рассказывают о себе личную информацию, ведут переписки со своим друзьями, родными, коллегами.

В настоящее время достаточно иметь фотографию или номер телефона для того, чтобы получить доступ ко всем аккаунтам социальных сетей. И для этого не нужно иметь каких-либо знаний или навыков, достаточно отправить фотографию советующему Telegram-боту, который найдет всё информацию из открытых источников, например, скомпрометированные пароли от социальных сетей. Информация, полученная в открытых источниках может являться инструментом для различных атак, например, атака с использованием социальной инженерии(создание аккаунта злоумышленником в социальной сети под видом далёкого знакомого и представление им), что позволяет злоумышленнику заставить перейти пользователя по фишинговой ссылке, тем самым скомпрометировав учетные данные пользователя, украсть данные банковской карты или отправить вредоносный файл, который оставит на компьютере пользователя бэкдор для дальнейшего использования в DDoS атаках или доступа в интернет через компьютер пользователя в качестве прокси-сервера.

И таких злоумышленников много, переходя в цифровую эпоху люди забывают, что и преступность переходит тоже в неё. Если раньше людей грабили на улице, то теперь из грабят в интернете, используя информацию, которую люди добровольно публикуют в интернете. И те люди, которые говорят, что им нечего скрывать, спокойно публикуя в интернете информацию о себе, подвергают себя огромному риску, потому что они открывают соответствующий вектор атаки на себя. И чем больше люди заметны в интернете, тем больший интерес они имеют для злоумышленников. Очень часто людей шантажируют, основываясь на их личный данных, переписках. Но чтобы информация, которую собрали о пользователях, не имела большую пользу для злоумышленников, необходимо использовать антивирусное ПО. Оно поможет обезопасить пользователей от доступа на фишинговые сайты, различных вредоносных программ, которыми пользуются злоумышленники для вымогательства денежных средств и т.д.

1. Анализ проблемы использования антивирусного программного обеспечения

1.1 Мобильные угрозы

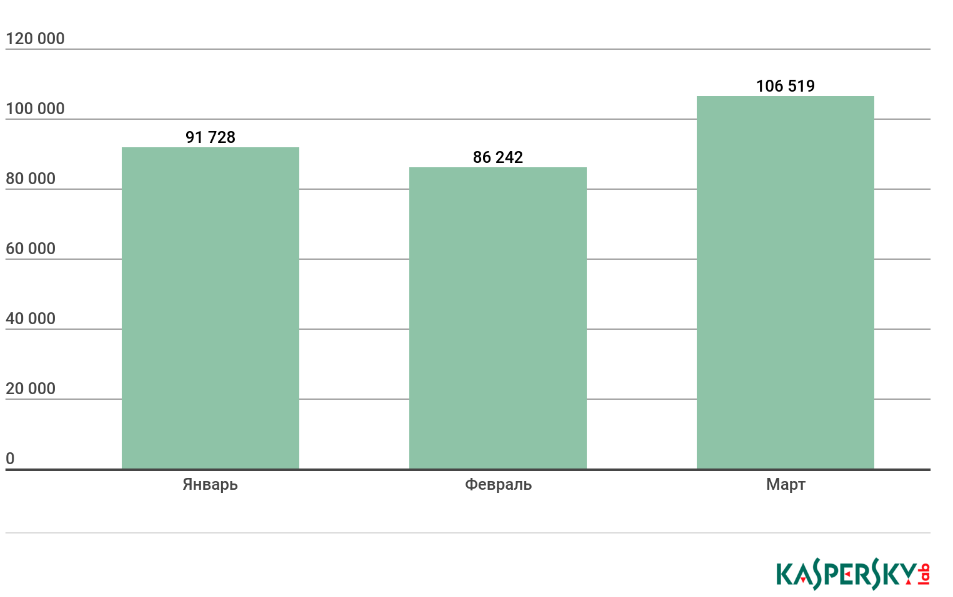

Большинство владельцев смартфонов не используют антивирусное ПО, поскольку считают, что для смартфонов нет вирусов, а если и есть, то они в приложениях из ненадежных источников. Но никто не отменял угрозу фишинговых сайтов, а также вредоносное ПО есть в официальных магазинах приложений. Например, в первом квартале 2019 года «Лабораторией Касперского» было обнаружено 905 174 вредоносных установочных пакета.

Среди всех обнаруженных в первом квартале 2022 года угроз большую часть составили потенциально нежелательные приложения RiskTool — 29,80%, это на 19 % меньше, чем в предыдущем квартале. Наиболее часто встречались объекты семейств RiskTool.AndroidOS.Dnotua — 28% от всех обнаруженных угроз данного класса, RiskTool.AndroidOS.Agent — 27%, RiskTool.AndroidOS.SMSreg — 16%. На втором месте расположились угрозы класса Trojan-Dropper (24,93%), доля которых увеличилась на 13 % Подавляющее большинство обнаруженных файлов относилось к семействам Trojan-Dropper.AndroidOS.Wapnor — 93% от всех обнаруженных угроз данного класса. Следом идут семейства Trojan-Dropper.AndroidOS.Agent (3%), Trojan-Dropper.AndroidOS.Hqwar (2%) и др. Доля рекламных приложений (Adware) увеличилась в два раза по сравнению с четвертым кварталом 2018 года. Наибольший вклад внесли семейства AdWare.AndroidOS.Agent (44,44% от всех угроз данного класса), AdWare.AndroidOS.Ewind (35,93%) и AdWare.AndroidOS.Dnotua (4,73%). Статистика показывает значительное увеличение числа мобильных финансовых угроз в первом квартале 2022 года. Так, если в четвертом квартале 2018 года доля мобильных банковских троянцев составляла 1,85%, то в первом квартале уже 3,24% от всех обнаруженных угроз. Наиболее часто создавались объекты семейств Trojan-Banker.AndroidOS.Svpeng (20% от всех обнаруженных мобильных банкеров), Trojan-Banker.AndroidOS.Asacub (18%), Trojan-Banker.AndroidOS.Agent (15%).

На банковские троянцы приелся 29 841 установочный пакет мобильных банковских троянцев, что почти на 11 тысяч больше, чем в четвертом квартале 2018 года.

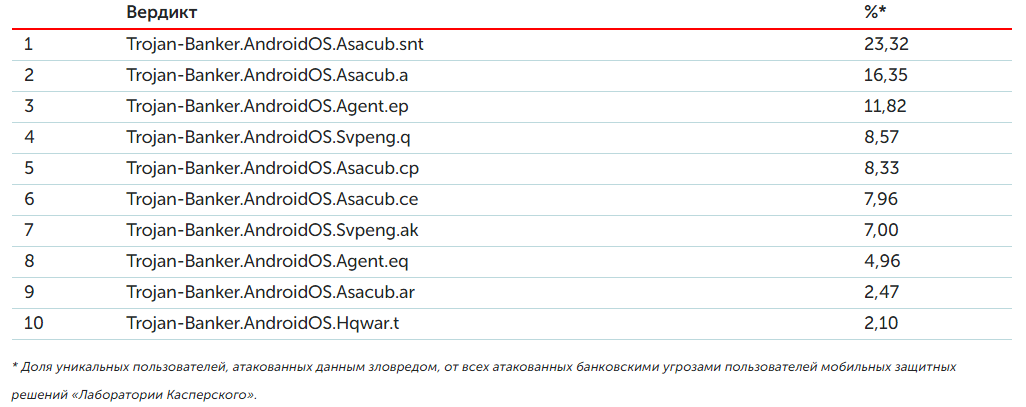

Наибольший вклад внесли создатели троянцев семейства Trojan-Banker.AndroidOS.Svpeng — 20% от всех обнаруженных банковских троянцев; Trojan-Banker.AndroidOS.Asacub на втором месте — 18%; замыкает первую тройку семейство Trojan-Banker.AndroidOS.Agent — 15% (рис. 1.1).

Рис.1.1 Количество установочных пакетов мобильных банковских троянцев, Q2 2018 — Q1 2022.

ТОР10 банковских угроз на этот раз наполовину состоит из различных представителей семейства Trojan-Banker.AndroidOS.Asacub: пять позиций из десяти. Создатели этого троянца активно распространяли образцы весь первый квартал. В частности, количество пользователей, атакованных троянцем Asacub.cp, доходило до 8200 в сутки. Но даже этот высокий результат был превзойден Asacub.snt — 13 000 пользователей в сутки на пике кампании. Похожим образом обстояло дело с троянцем Trojan-Banker.AndroidOS.Agent.ep: в пике было зафиксировано около 3000 атакованных пользователей в сутки. Ниже приведена география атакованных банковскими троянцами(рис.1.2).

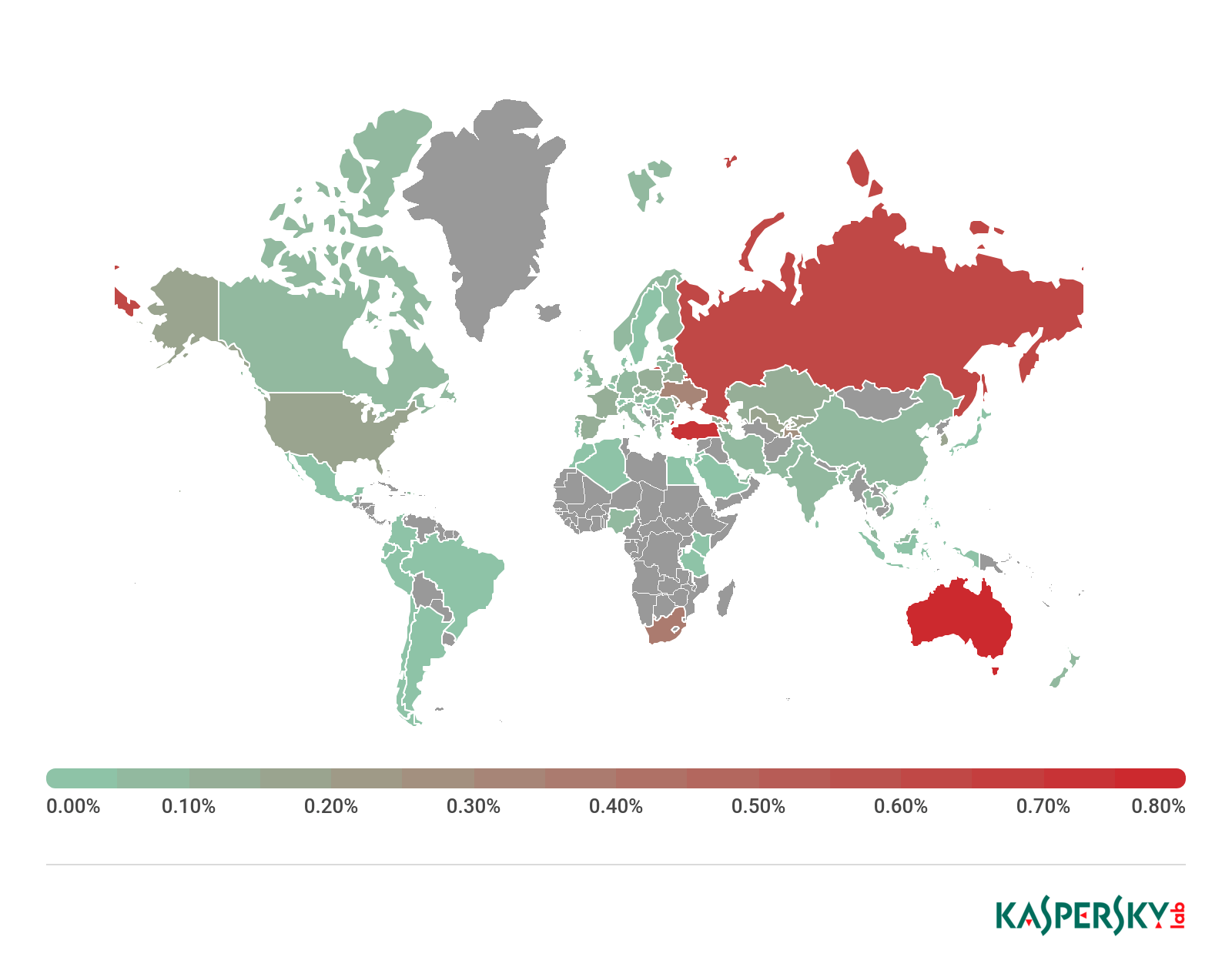

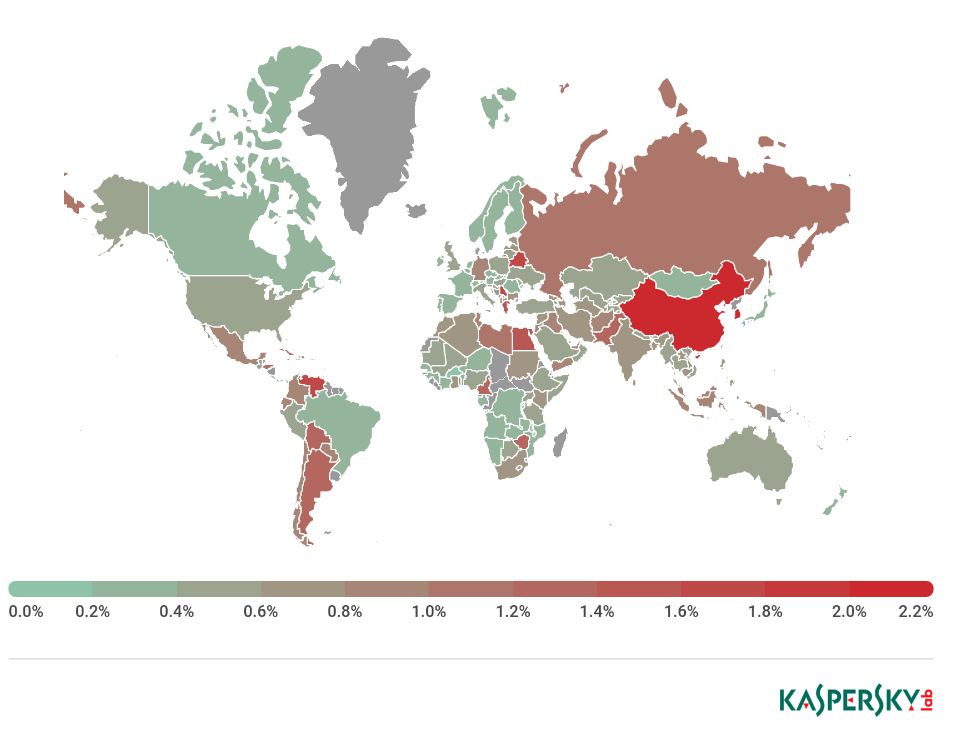

Рис.1.2 География мобильных банковских угроз

В первом квартале 2022 года Австралия (0,81%) попала на первое место. Чаще всего в этой стране были зафиксированы попытки заражения троянцами Trojan-Banker.AndroidOS.Agent.eq и Trojan-Banker.AndroidOS.Agent.ep.

Оба зловреда не являются эксклюзивами для Австралии, они использовались для атак по всему миру.

Второе место заняла Турция (0,73%), в которой, как и в Австралии, чаще всего детектировался Trojan-Banker.AndroidOS.Agent.ep.

На третьем месте Россия (0,64%), где чаще других были задетектированы зловреды семейств Asacub и Svpeng.

1.2 Компьютерные угрозы

Современное вредоносное ПО не наносит большого вреда компьютеру. Однако, его действие направлено на получение денежной прибыли злоумышленниками. Оно работает максимально скрытно, чтобы пользователь не заметил присутствие зловреда. Также существует отдельный вид вредоносного ПО, которое может нанести большой вред личным данным – это программы шифровальщики.

Виды вредоносного ПО для компьютера:

1. Программы-шифровальщики относятся к классу троянцев-вымогателей — это вредоносное ПО, которое вносит несанкционированные изменения в пользовательские данные или блокирует нормальную работу компьютера. Для расшифровки данных и разблокировки компьютера злоумышленники обычно требуют денежного перевода (выкупа).

За первый квартал 2022 года продукты «Лаборатории Касперского» отразили атаки шифровальщиков у 284 489 уникальных пользователей KSN (рис.1.3).

Рис.1.3 Количество уникальных пользователей, атакованных троянцами-шифровальщиками, Q1 2022

2. Майнеры – программы, эксплуатирующие ресурсы вычислительного устройства для генерации различных криптовалют. Иногда пользователи могут устанавливать это ПО самостоятельно, но иногда речь идет о нелегитимной их разновидности. Такие программы устанавливаются без ведома и согласия пользователя и чаще всего распространяются с помощью всевозможных троянцев и других вредоносных программ.

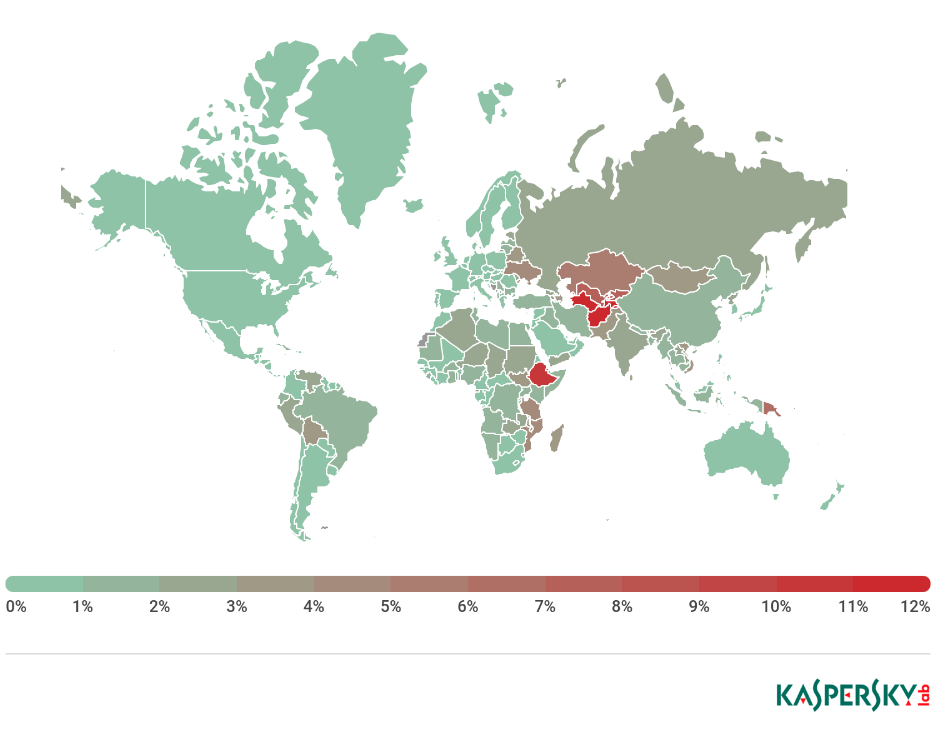

В первом квартале были обнаружены атаки с использованием программ-майнеров на компьютерах 1 197 066 уникальных пользователей продуктов «Лаборатории Касперского» по всему миру (рис.1.4).

Рис.1.4 География атак майнерами

3. Банковские троянцы – это исключительно вредоносные программы, которые могут: похищать пароли для доступа к банковским и платежным системам, денежные средства с банковских счетов компаний любого масштаба; загружать другие вредоносные программы, в том числе свои дополнительные модули; по удаленной команде злоумышленника полностью парализовать работу компьютера.

В первом квартале 2022 года решения «Лаборатории Касперского» отразили попытки запуска одного или нескольких зловредов, предназначенных для кражи денежных средств с банковских счетов, на компьютерах 243 604 пользователей (рис.1.5).

Рис.1.5 Количество уникальных пользователей, атакованных финансовыми зловредами, Q1 2022.

4. Шпионское ПО – вид вредоносного ПО, присутствие которого в системе практически незаметно для пользователя и часто не поддается обнаружению. Такая программа собирает информацию об истории поиска, привычках и предпочтениях пользователя - или же его конфиденциальные данные (напр. данные банковской карты) и без ведома пользователя пересылает

собранную информацию на удаленные серверы, принадлежащие злоумышленникам. Кейлоггеры — это шпионские программы особого вида, которые способны отслеживать нажатие клавиш на клавиатуре пользователя.

2. Принципы и методы работы антивирусного программного обеспечения

2.1 Что такое антивирусное программное обеспечение, его виды и их сравнение.

Антивирус – программа, ищущая вирусы, трояны, червей, бэкдоры и прочее нежелательное ПО на компьютере пользователя.

Основная классификация антивирусного ПО:

-

Программы-детекторы позволяют обнаружить файлы, зараженные каким-либо известным вирусом. Данные программы проводят только проверку компьютера на наличие вирусов. Лечить данные программы не могут; -

Программы-доктора позволяют не только обнаружить файлы, зараженные известным вирусом, но и произвести их лечение. При лечении зараженных файлов программа-доктор удаляет тело вируса из файла, т.е. восстанавливает файл в том состоянии, в котором он находился до заражения вирусом; -

Программы-ревизоры работают следующим образом. При своем первом запуске они запоминают сведения о состоянии программ и системных областей диска компьютера, в которые входят загрузочные секторы, таблицы размещения файлов, корневой каталог. Предполагается, что в этот момент программы и системные области дисков не заражены. Затем при последующих проверках компьютера программы-ревизоры сравнивают состояние файлов и системных областей диска с исходным. Если произошли изменения, характерные для действий вируса, то они сообщают об этом пользователю. Разновидностью данных программ являются доктора-ревизоры. Они представляют собой комбинацию ревизоров и докторов, т.е. они могут не только обнаруживать изменения в файлах и системных областях дисков, но и в случае изменений автоматически вернуть их в исходное состояние; -

Программы-фильтры, постоянно находясь в памяти компьютера, следят за действиями, которые выполняются на компьютере. При появлении действий, указывающих на наличие вирусов, они сообщают об этом пользователю. К этим действиям можно отнести изменение файлов с расширением СОМ и ЕХЕ, снятие с файлов атрибута "только для чтения", прямая запись на диск, форматирование диска, установка "резидентной" (постоянно находящейся в оперативной памяти) программы. Программы-фильтры обладают одним большим преимуществом по сравнению с другими программами. Оно заключается в том, что данные программы позволяют обнаружить многие вирусы на самой ранней стадии, когда вирус еще не успел размножиться и что-либо испортить. Тем самым можно свести убытки от вируса к минимуму.