Файл: 1. техника безопасности на предприятии 6 обзор itинфраструктуры предпреятия 8.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.12.2023

Просмотров: 138

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

СОДЕРЖАНИЕ

1. ТЕХНИКА БЕЗОПАСНОСТИ НА ПРЕДПРИЯТИИ

2. ОБЗОР IT-ИНФРАСТРУКТУРЫ ПРЕДПРЕЯТИЯ

3. ПРИМЕРНОЕ СОДЕРЖАНИЕ ПРАКТИКИ

4. ИЗУЧЕНИЕ ПРАКТИКИ ПРИМЕНЕНИЯ СЕРВЕРОВ БАЗ ДАННЫХ НА ПРЕДПРИЯТИИ

5. ИЗУЧЕНИЕ ПРИНЦИПОВ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ В РАБОТЕ БАЗ ДАННЫХ

СОДЕРЖАНИЕ

у 4

1. ТЕХНИКА БЕЗОПАСНОСТИ НА ПРЕДПРИЯТИИ 6

2. ОБЗОР IT-ИНФРАСТРУКТУРЫ ПРЕДПРЕЯТИЯ 8

3. ПРИМЕРНОЕ СОДЕРЖАНИЕ ПРАКТИКИ 12

4. ИЗУЧЕНИЕ ПРАКТИКИ ПРИМЕНЕНИЯ СЕРВЕРОВ БАЗ ДАННЫХ НА ПРЕДПРИЯТИИ 13

5. ИЗУЧЕНИЕ ПРИНЦИПОВ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ В РАБОТЕ БАЗ ДАННЫХ 16

6. РЕКОМЕНДАЦИИ ПО УЛУЧШЕНИЮ ТЕКУЩЕЙ РАБОТЫ СЕРВЕРОВ БД 18

7. ИЗУЧЕНИЕ ПРАКТИЧЕСКОГО ПРИМЕНЕНИЯ ЗАКОНОДАТЕЛЬСТВА РОССИЙСКОЙ ФЕДЕРАЦИИ В ОБЛАСТИ СЕРТИФИКАЦИИ ПРОГРАММНЫХ СРЕДСТВ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ. 19

ЗАКЛЮЧЕНИЕ 20

СПИСОК ЛИТЕРАТУРЫ 21

Производственная практика проходила в «АО 103 бронетанковый ремонтный завод» в отделе по противодействию иностранными техническим разведкам и технической защиты информации в период с 27.03.23 по 15.04.23. Находится по адресу пгт. Атамановка, улица Заводская,1.

Основной целью производственной практики является закрепление теоретических знаний по курсу и смежных с ним дисциплин, приобретение практических навыков в области администрирования серверов баз данных, разработка баз данных и отдельных объектов баз данных.

Задачи практики:

-

Ознакомиться с организацией, её структурой, историей; -

Изучить сетевую инфраструктуру предприятия; -

Изучить технику безопасности и охрану труда на предприятии; -

Изучить на практике применение серверов баз данных; -

Изучить принципы обеспечения безопасности в работе баз данных; -

Разработать рекомендации по улучшению текущей работы сервера БД; -

Изучить практическое применение законодательства Российской Федерации в области сертификации программных средств информационных технологий; -

Подобрать и систематизировать материалы для написания отчёта.

1. ТЕХНИКА БЕЗОПАСНОСТИ НА ПРЕДПРИЯТИИ

Техника безопасности основополагающая инструкция по мере предосторожности на предприятии, соблюдая которую сотрудник минимизирует риски и обезопасит, как себя лично, так и персонал на предприятии.

Взаимодействуя с электрооборудованием, таким как персональный компьютер сотрудник сталкивается со следующими опасными и вредными производственными факторами:

-

повышенные риски влияния электромагнитных излучений; -

повышенный уровень статического электричества; -

пониженная ионизация воздуха; -

физическая усталость, вызванная статичным видом работы; -

перенапряжение зрительных анализаторов.

Прежде чем перейти к перечислению мер предосторожности, хотелось бы сказать, что не каждое предприятие оборудовано современной техникой, инфраструктурой и прочими составляющими рабочего процесса.

Меры предосторожности по работе с неисправной техникой:

Дабы обезопасить себя от взаимодействия с неисправными комплектующими требуется воздержаться от использования проводов с поврежденной информацией, а также не пользоваться неисправной техникой, розетками, выключателями.

Меры по пожарной безопасности:

Соблюдение мер пожарной безопасности несомненно одна из важнейших частей техники безопасности:

Рабочие места с компьютерами должны размещаться таким образом, чтобы расстояние от экрана одного видеомонитора до тыла другого было не менее 2м, а расстояние между боковыми поверхностями видеомониторов - не менее 1м. Рабочие места с персональными компьютерами по отношению к световым проемам должны располагаться так, чтобы естественный свет падал сбоку, преимущественно слева.

Оконные проемы в помещениях, где используются персональные компьютеры, должны быть оборудованы регулируемыми устройствами типа: жалюзи, занавесей, внешних козырьков и др.

3) Требования во время работы на предприятии:

выполнять только ту работу, которая ему была поручена, и по которой он был проинструктирован;

-

в течение всего рабочего дня содержать в порядке и чистоте рабочее место; -

держать открытыми все вентиляционные отверстия устройств; -

выполнять санитарные нормы и соблюдать режимы работы и отдыха; -

соблюдать правила эксплуатации вычислительной техники в соответствии с инструкциями по эксплуатации; -

соблюдать установленные режимом рабочего времени перерывы в работе и выполнять в физкульт-паузах и физкультминутках рекомендованные упражнения для глаз, шеи, рук, туловища, ног; -

соблюдать расстояние от глаз до экрана в пределах 60 - 80 см.

По окончании работ системный администратор обязан соблюдать следующую последовательность выключения техники:

-

произвести закрытие всех активных задач; -

выполнить парковку считывающей головки жесткого диска (если не предусмотрена автоматическая парковка головки); -

убедиться, что в дисководах нет дискет; -

выключить питание системного блока (процессора); -

выключить питание всех периферийных устройств; -

отключить блок питания.

2. ОБЗОР IT-ИНФРАСТРУКТУРЫ ПРЕДПРЕЯТИЯ

ИТ-инфраструктура – это сложная многокомпонентная интегрированная система, которая является комплексом информационных технологий (программных и аппаратных средств) и обеспечивает деятельность организации.

Состав ИТ-инфраструктуры:

Сервер – это персональный компьютер, задача которого заключается в сервисном программном обеспечении без прямого участия сотрудника.

СКС (структурированные кабельные системы) являются фундаментом ИТ-инфраструктуры предприятия. Объединяют в одну цепь ПК и оборудование, а также передают данные.

ЛВС (локальная вычислительная сеть) – это система, состоящая из аппаратного, программного обеспечения и охватывающая относительно небольшую площадь (например, внутри развитой структуры офисов предприятия, т.п.).

ИБП (источник бесперебойного питания) защищает от аварии рабочие процессы, устройства компании при кратковременном отключении основного источника.

Сетевой принтер -главный, и в то же время, востребованный участник любой локальной сети, назначение которого облегчить процесс подготовки всевозможных печатных материалов, от текста до иллюстраций.

Сетевой коммутатор – прибор, объединяющий узлы в рамках выбранной сети или сразу нескольких сетей. Данные доставляются исключительно получателю. Это увеличивает надежность, производительность сети за счет снятия с других сегментов не адресованные им задачи по обработке данных. Коммутатор представлен на рисунке 1.

Рисунок 1 – Сетевой коммутатор tp-link

Сервер – это очень мощное компьютерное оборудование с высокочастотным процессором или большим количеством ядер. Сервер имеет огромную оперативную память, больший объем, чем жесткий диск (см. рисунок 2).

Рисунок 2 - Сервер

Компьютер – это электронно-вычислительная машина, способная выполнять заданную последовательность операций, называемую программой (см. рисунок 3).

Рисунок 3 - Компьютер

Периферийные устройства – это любые дополнительные и вспомогательные устройства, которые подключаются к ПК для расширения его функциональных возможностей (см. рисунок 4).

Рисунок 4 - Периферийные устройства

Периферийные устройства делят на три типа:

-

устройства ввода - устройства, использующиеся для ввода информации в компьютер: мышь, графический планшет, тачпад, сенсорный экран, микрофон, сканер, веб-камера, устройство захвата видео, ТВ-тюнер; -

устройства вывода - устройства, служащие для вывода информации из компьютера: акустическая система, принтер, монитор; -

устройства хранения (ввода/вывода) - устройства, служащие для накопления информации, обрабатываемой компьютером: накопитель на жёстких магнитных дисках (НЖМД), накопитель на гибких магнитных дисках (НГМД), ленточный накопитель, USB-флеш-накопитель.

А также после полного осмотра места прохождения практики была за документирована сетевая инфраструктура (см. рисунок 5).

Рисунок 5 – Схема сети.

Исходя из схемы можно увидеть, что в каждом кабинете находится персональные компьютеры. В кабинете с наибольшим оснащением мы можем наблюдать следующий перечень устройств: сетевой принтер, коммутатор и сервер, а также упомянутые ранее персональные компьютеры.

3. ПРИМЕРНОЕ СОДЕРЖАНИЕ ПРАКТИКИ

27.03.23 проведено трудоустройство на предприятие АО «103 БТРЗ» в отдел по противодействию иностранными техническим разведкам и технической защиты информации на должность сетевой и системный администратор. В этот день проведено знакомство с предприятием и персоналом.

В первый рабочий день ознакомились с рабочим местом, провели технику безопасности на предприятии, изучили и рассмотрели IT – инфраструктуру предприятия.

С 29.03.23 по 15.04.23 разработали политики безопасности серверов баз данных и отдельных объектов баз данных. Применили законодательство Российской Федерации в области сертификации программных средств информационных технологий.

Для осуществления заданий было предоставлено: рабочее место, персональный компьютер ACER Aspire C24 и доступ к базе данных.

Для обзора IT – инфраструктуры была задокументирована сетевая инфраструктура предприятия в программе Cisco Packet Tracer.

Для разработки баз данных, безопасности серверов баз данных и отдельных объектов баз данных использовали платформу SQL Microsoft Studio.

В период прохождения производственной практики было много практических заданий по применению навыков разработки и работы с ней, а также задокументировали сеть по всем стандартам правил составления локальных сетей.

4. ИЗУЧЕНИЕ ПРАКТИКИ ПРИМЕНЕНИЯ СЕРВЕРОВ БАЗ ДАННЫХ НА ПРЕДПРИЯТИИ

Сервер баз данных используется для хранения корпоративных сведений, обработки баз данных, клиент-серверных программ. Это накладывает требования к самому серверу – он должен быть надежным, быстрым, отказоустойчивым, что становится гарантией производительности и сохранности баз данных.

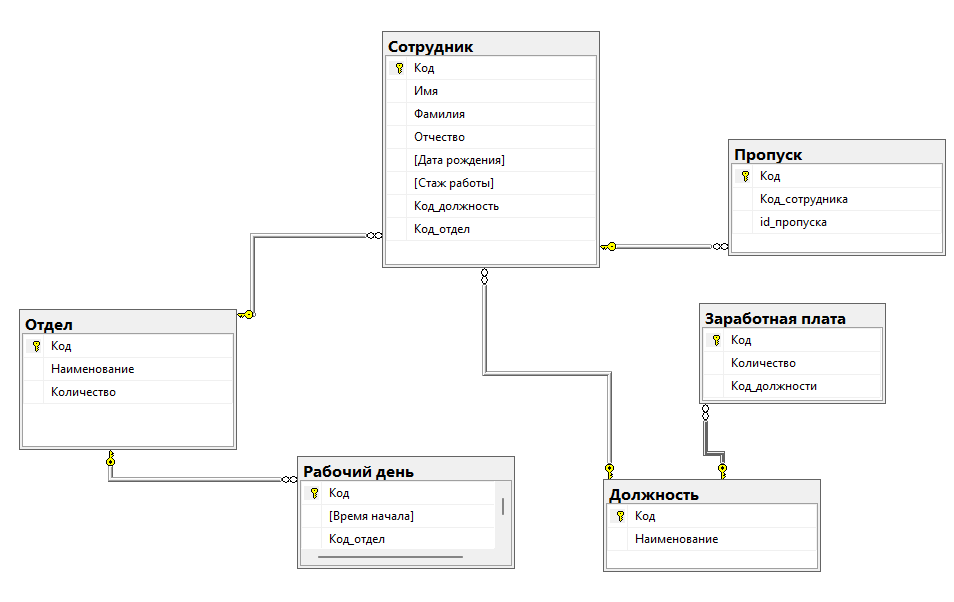

Для изучения, была разработана и внедрена на предприятии база данных, в ней хранятся данные о сотрудниках, а также в каком отделе работают, на какой должности, какая заработная плата, сколько длится рабочий день и какой у сотрудника номер пропуска.

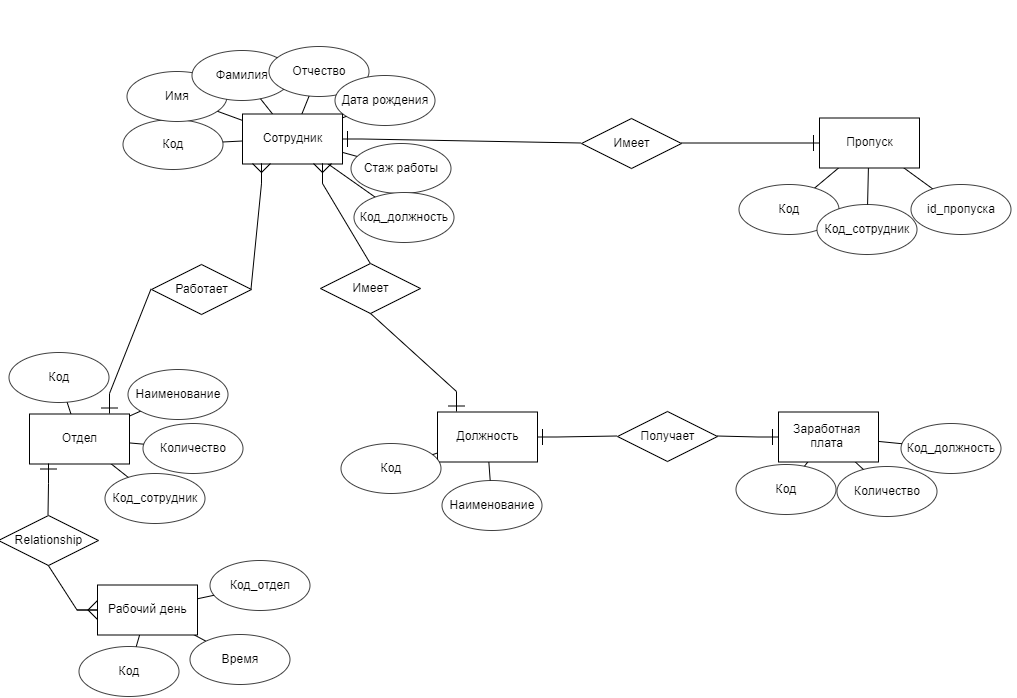

Для правильно-связанной диаграммы, была разработана ER-модель, в ней указывается все необходимые сущности и атрибуты, а также построены связи между сущностями.

На основе ER-модели создаем диаграмму. Создаем таблицы на основе сущностей и атрибутов, затем заносим в таблицы данные. Далее связываем таблицы и устанавливаем первичные и внешние ключи.

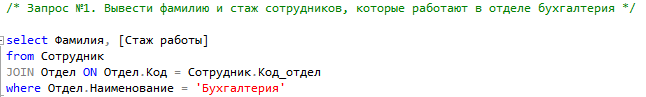

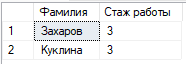

После создания базы данных, можно с помощью запросов выводить данные о сотрудниках, в каком отделе работают, на какой должности, время рабочего дня, заработная плата и номера их пропусков.