Файл: 1. техника безопасности на предприятии 6 обзор itинфраструктуры предпреятия 8.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 03.12.2023

Просмотров: 142

Скачиваний: 1

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

СОДЕРЖАНИЕ

1. ТЕХНИКА БЕЗОПАСНОСТИ НА ПРЕДПРИЯТИИ

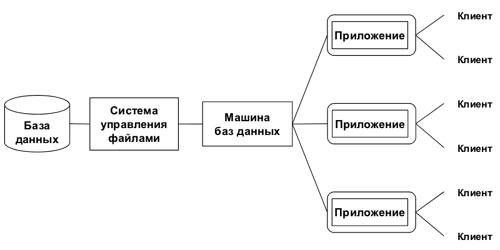

2. ОБЗОР IT-ИНФРАСТРУКТУРЫ ПРЕДПРЕЯТИЯ

3. ПРИМЕРНОЕ СОДЕРЖАНИЕ ПРАКТИКИ

4. ИЗУЧЕНИЕ ПРАКТИКИ ПРИМЕНЕНИЯ СЕРВЕРОВ БАЗ ДАННЫХ НА ПРЕДПРИЯТИИ

5. ИЗУЧЕНИЕ ПРИНЦИПОВ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ В РАБОТЕ БАЗ ДАННЫХ

5. ИЗУЧЕНИЕ ПРИНЦИПОВ ОБЕСПЕЧЕНИЯ БЕЗОПАСНОСТИ В РАБОТЕ БАЗ ДАННЫХ

Данные — это один из самых важных активов для любой организации. Поэтому крайне важно защитить данные от любого несанкционированного доступа. Утечки данных, не пройдённые аудиты и несоблюдение нормативных требований — все это может привести к репутационному ущербу, уменьшению ценности бренда, компрометации интеллектуальной собственности и штрафам за несоблюдение требований.

Безопасность данных — это защитные меры, применяемые для защиты данных от несанкционированного доступа и сохранения конфиденциальности, целостности и доступности данных.

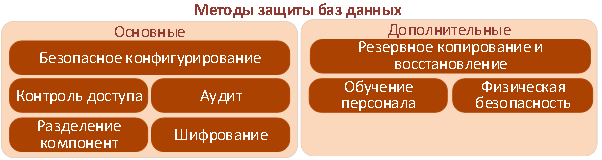

Лучшие практики по обеспечению безопасности данных включают такие методы защиты данных, как шифрование данных, управление ключами, редактирование данных, разделение данных на подмножества и маскирование данных, а также контроль доступа привилегированных пользователей, аудит и мониторинг.

-

Безопасность данных. Компании должны внедрить соответствующий уровень безопасности, включающий как технические, так и организационные средства контроля безопасности, для предотвращения потери данных, утечки информации или других несанкционированных операций по обработке данных. GDPR рекомендует компаниям включить в свою программу безопасности шифрование, управление инцидентами, а также требования к целостности, доступности и устойчивости сетей и систем. -

Расширенные права физических лиц. Физические лица имеют больший контроль и в конечном счете большее право собственности на свои собственные данные. Им также предоставляется расширенный набор прав по защите данных, включая право на переносимость данных и право на забвение. -

Уведомление о нарушении безопасности данных. Компании должны без неоправданной задержки информировать затронутые регулирующие органы и (или) физических лиц после того, как им стало известно, что безопасность данных была нарушена. -

Аудиты безопасности. Компании должны будут документировать и вести записи о своих методах обеспечения безопасности, проводить аудит эффективности своей программы безопасности и принимать корректирующие меры в случае необходимости.

6. РЕКОМЕНДАЦИИ ПО УЛУЧШЕНИЮ ТЕКУЩЕЙ РАБОТЫ СЕРВЕРОВ БД

От скорости работы баз данных зависит быстрота отклика запросов. Ведь замедленная обработка запросов влияет на производительность, следовательно — накапливается огромное количество операций, с которыми сервер может не справиться.

Оптимизация позволяет избежать проблем с производительностью сервера и значительно ускорить интернет-ресурс.

Чтобы оптимизация дала результат, понадобится следовать рекомендациям:

-

Изменить параметры максимального ОЗУ -

Изменить параметры максимальный размер таблиц -

Отключить объем ОЗУ, выделяемый под кэш SQL-запросов -

Отключить параметр, активирующий или деактивирующий службу управления кэшем -

Установить рекомендуемое значение 8М, значение количества объема ОЗУ, которое выделяется для объединения таблиц баз данных -

Установить рекомендуемое значение 10М, объем ОЗУ, выделяемый для выполнения операций сортировки данных -

Объединение таблиц, индексация столбцов

Грамотная настройка и оптимизация позволяет достичь оптимально высоких показателей работы сервера и приложений, развернутых на его основе. Этому процессу способствует запуск скриптов, которые могут быстро обнаружить проблемы, влияющие на производительность базы данных.

Автоматическую оптимизацию с помощью скрипта следует обязательно дополнять настройкой производительности в ручном режиме с помощью регулировки основных параметров СУБД. Для повышения эффективности не менее важна оптимизация работы с выборкой из нескольких объединенных таблиц.

7. ИЗУЧЕНИЕ ПРАКТИЧЕСКОГО ПРИМЕНЕНИЯ ЗАКОНОДАТЕЛЬСТВА РОССИЙСКОЙ ФЕДЕРАЦИИ В ОБЛАСТИ СЕРТИФИКАЦИИ ПРОГРАММНЫХ СРЕДСТВ ИНФОРМАЦИОННЫХ ТЕХНОЛОГИЙ.

ЗАКЛЮЧЕНИЕ

В заключение можно сказать, что весь период прохождения практики был насыщенным в изучении объектов сетевой инфраструктуры предприятия, были достигнуты её основные цели и задачи. А именно закрепили и расширили знания в ходе работы на предприятии.

При выполнении заданий, попутно изучалась сетевая инфраструктура предприятия, были проведены работы с различным и многообразным оборудованием, предоставленным на предприятии.

Производственная практика необходима для закрепления теоретических сведений, которые были получены в колледже, получения новых знаний в процессе работы и что не мало важно получение опыта от специалистов, которые не первый год работают в этой сфере.

СПИСОК ЛИТЕРАТУРЫ

1. ГОСТ 19.001-77 Единая система программной документации. Общие положения.

2. ГОСТ 2.105-95 Единая система программной документации. Оформление таблиц.

3. ГОСТ 7.32-2017 Единая система программной документации. Оформление иллюстраций и рисунков.

4. ГОСТ 2.104-2006 Единая система конструкторской документации. Основные надписи (с Поправками).

5. ГОСТ 7.12-93 Единая система конструкторской документации. Сокращение слов в тексте и подписях под иллюстрациями.

6. ГОСТ 2.104-2006 Единая система конструкторской документации. Основные надписи.

7. Зыков Н.В. Единые требования к оформлению курсового и дипломного проекта (работы): методические указания для студентов очного и заочного обучения всех специальностей – 4-е изд., исп. и доп. / Н. В. Зыков. – Чита: ЗабГК, 2020. – 53 с