Файл: Оглавление введение 2 Основные этапы допуска в компьютерную систему 4.docx

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 10.01.2024

Просмотров: 265

Скачиваний: 1

СОДЕРЖАНИЕ

1 Основные этапы допуска в компьютерную систему

Рисунок 1. Схема идентификации и аутентификации пользователя при его доступе в КС

2 Использование простого пароля

3 Использование динамически изменяющегося пароля

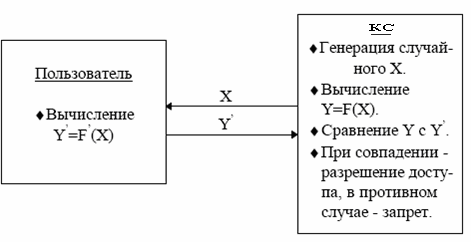

Рисунок 2. Схема аутентификации по методу «рукопожатия»

4 Предотвращение несанкционированного доступа к персональному компьютеру

Защита от несанкционированного доступа к компьютеру при его оставлении без завершения сеанса работы

Рисунок 3. Лист свойств «Заставка»

5 Способы разграничения доступа

Разграничение доступа по спискам

Рисунок 4. Схема обработки запроса на доступ к ресурсу при использовании матрицы полномочий

Парольное разграничение и комбинированные методы

Программная реализация контроля установленных полномочий

Реализация криптографического закрытия конфиденциальных данных в «Secret Net 5.1»

Общие сведения о ключевой схеме в системе защиты

Рисунок 5. Схема использования ключей в системе защиты «Secret Net 5.1»

В области интеллектуальных навыков:

В области практических навыков:

В области переносимых навыков:

Функциональные части Secret Net 6.0

Клиентская часть системы защиты

Подсистема управления Secret Net 6.0

На степень информационной безопасности при использовании простого парольного метода проверки подлинности пользователей большое влияние оказывают ограничения на минимальное и максимальное время действительности каждого пароля. Чем чаще меняется пароль, тем большая безопасность обеспечивается.

Минимальное время действительности пароля задает время, в течение которого пароль менять нельзя, а максимальное - время, по истечении которого пароль будет недействительным. Соответственно, пароль должен быть заменен в промежутке между минимальным и максимальным временем его существования. Поэтому понятно, что более частая смена пароля обеспечивается при уменьшении минимального и максимального времени его действительности.

Минимальное и максимальное время действительности пароля задаются для каждого пользователя администратором службы безопасности, который должен постоянно контролировать своевременность смены паролей пользователей.

3 Использование динамически изменяющегося пароля

Методы проверки подлинности на основе динамически изменяющегося пароля обеспечивают большую безопасность, так как частота смены паролей в них максимальна – пароль для каждого пользователя меняется ежедневно или через несколько дней. При этом каждый следующий пароль по отношению к предыдущему изменяется по правилам, зависящим от используемого метода проверки подлинности.

Существуют следующие методы парольной защиты, основанные на использовании динамически изменяющегося пароля:

-

методы модификации схемы простых паролей; -

метод «запрос-ответ»; -

функциональные методы.

Наиболее эффективными из данных методов, как станет понятно далее, являются функциональные методы.

-

Методы модификации схемы простых паролей

К методам модификации схемы простых паролей относят случайную выборку символов пароля и одноразовое использование паролей.

При использовании первого метода каждому пользователю выделяется достаточно длинный пароль, причем каждый раз для опознавания используется не весь пароль, а только его некоторая часть. В процессе проверки подлинности система запрашивает у пользователя группу символов по заданным порядковым номерам. Количество символов и их порядковые номера для запроса определяются с помощью датчика псевдослучайных чисел.

При одноразовом использовании паролей каждому пользователю

выделяется список паролей. В процессе запроса номер пароля, который необходимо ввести, выбирается последовательно по списку или по схеме случайной выборки.

Недостатком методов модификации схемы простых паролей является необходимость запоминания пользователями длинных паролей или их списков. Запись же паролей на бумагу или в записные книжки приводит к появлению риска потери или хищения носителей информации с записанными на них паролями.

-

Метод «запрос-ответ»

При использовании метода «запрос-ответ» в КС заблаговременно создается и особо защищается массив вопросов, включающий в себя как

вопросы общего характера, так и персональные вопросы, относящиеся к конкретному пользователю, например, вопросы, касающиеся известных только пользователю случаев из его жизни.

Для подтверждения подлинности пользователя система последовательно задает ему ряд случайно выбранных вопросов, на которые он должен дать ответ. Опознание считается положительным, если пользователь правильно ответил на все вопросы.

Основным требованием к вопросам в данном методе аутентификации является уникальность, подразумевающая, что правильные ответы на вопросы знают только пользователи, для которых эти вопросы предназначены.

- 1 2 3 4 5 6 7 8 9 ... 18

Функциональные методы

Среди функциональных методов наиболее распространенными являются метод функционального преобразования пароля, а также метод

«рукопожатия».

Метод функционального преобразования основан на использовании некоторой функции F, которая должна удовлетворять следующим требованиям:

-

для заданного числа или слова X легко вычислить Y=F(X); -

зная X и Y сложно или невозможно определить функцию Y=F(X).

Необходимым условием выполнения данных требований является наличие в функции F(X) динамически изменяющихся параметров, например, текущих даты, времени, номера дня недели, или возраста пользователя.

Пользователю сообщается:

-

исходный пароль - слово или число X, например число 31; -

функция F(X), например, Y=(X mod 100) * D + W3, где (X mod 100) - операция взятия остатка от целочисленного деления X на 100, D - текущий номер дня недели, а W - текущий номер недели в текущем месяце; -

периодичность смены пароля, например, каждый день, каждые три дня или каждую неделю.

Паролями пользователя для последовательности установленных периодов действия одного пароля будут соответственно X, F(X), F(F(X)), F(F(F(X))) и т.д., т.е. для i-го периода действия одного пароля паролем пользователя будет Fi-1(X). Поэтому для того, чтобы вычислить очередной пароль по истечении периода действия используемого пароля пользователю не нужно помнить начальный (исходный) пароль, важно лишь не забыть функцию парольного преобразования и пароль, используемый до настоящего

момента времени.

С целью достижения высокого уровня безопасности функция преобразования пароля, задаваемая для каждого пользователя, должна периодически меняться, например, каждый месяц. При замене функции целесообразно устанавливать и новый исходный пароль.

Согласно методу «рукопожатия» существует функция F, известная только пользователю и КС. Данная функция должна удовлетворять тем же требованиям, которые определены для функции, используемой в методе функционального преобразования.

При входе пользователя в КС системой защиты генерируется случайное число или случайная последовательность символов X и вычисляется функция F(X), заданная для данного пользователя (см. рис. 2). Далее X выводится пользователю, который должен вычислить F'(X) и ввести полученное значение в систему. Значения F(X) и F'(X) сравниваются системой и если они совпадают, то пользователь получает доступ в КС.