Файл: Методические указания по выполнению практических работ по профессиональному модулю.doc

ВУЗ: Не указан

Категория: Не указан

Дисциплина: Не указана

Добавлен: 12.01.2024

Просмотров: 976

Скачиваний: 20

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

- обнаружение изменений (базируется на использовании программ-ревизоров, которые определяют и запоминают характеристики всех областей на дисках, в которых обычно размещаются вирусы. При периодическом выполнении программ-ревизоров сравниваются хранящиеся характеристики и характеристики, получаемые при контроле областей дисков, по результата которых программа выдает сообщение о предположительном наличии вирусов. Недостатки метода – с помощью программ-ревизоров невозможно определить вирус в файлах, которые поступают в систему уже зараженными; вирусы будут обнаружены только после размножения в системе);

- эвристический анализ (позволяет определить неизвестные вирусы, но не требует предварительного сбора, обработки и хранения информации о файловой системе. Сущность метода – проверка возможных сред обитания вирусов и выявление в них команд (групп команд), характерных для вирусов (команды создания резидентных модулей в ОП, команды прямого обращения к дискам, минуя ОС);

- использование резидентных сторожей (основан на применении программ, которые постоянно находятся в ОП ЭВМ и отслеживают все действия остальных программ: при выполнении каких-либо подозрительных действий (обращение для записи в загрузочные сектора, помещение в ОП резидентных модулей, попытки перехвата прерываний и т.п.) резидентный сторож выдает сообщение пользователю. Недостаток – значительный процент ложных тревог, что мешает работе и вызывает раздражение пользователя);

- вакцинирование программ (создание специального модуля для контроля ее целостности. В качестве характеристики целостности файла обычно используется контрольная сумма. При заражении вакцинированного файла, модуль контроля обнаруживает изменение контрольной суммы и сообщает об этом пользователю. Метод позволяет обнаруживать все вирусы, в т.ч. и незнакомые, за исключением «стелс»-вирусов);

- аппаратно-программная защита от вирусов (самый надежный метод защиты. В настоящее время используются специальные контроллеры и их программное обеспечение. Контроллер устанавливается в разъем расширения и имеет доступ к общей шине, что позволяет ему контролировать все обращения к дисковой системе. В программном обеспечении контроллера запоминаются области на дисках, изменение которых в обычных режимах работы не допускается. Можно устанавливать защиту на изменение главной загрузочной записи, загрузочных секторов, файлов конфигурации, исполняемых файлов и др.).

Методы удаления последствий заражения вирусами

Существует два метода удаления последствий воздействия вирусов антивирусными программами:

первый – предполагает восстановление системы после воздействия известных вирусов (разработчики программы-фага, удаляющей вирус, должен знать структуру вируса и его характеристики размещения в среде обитания);

второй – позволяет восстанавливать файлы и загрузочные сектора, зараженные неизвестными вирусами (для восстановления файлов программа восстановления должна заблаговременно создать и хранить информацию о файлах, полученную в условиях отсутствия вирусов. Имея информацию о незараженном файле и используя сведения об общих принципах работы вирусов, осуществляется восстановление файлов. Если вирус подверг файл необратимым изменениям, то восстановление возможно только с использованием резервной копии или с дистрибутива. При их отсутствии существует только один выход – уничтожить файл и восстановить его вручную).

Антивирусная утилита AVZ

Антивирусная утилита AVZ предназначена для обнаружения и удаления:

-

SpyWare и AdWare модулей - это основное назначение утилиты; -

Dialer (Trojan.Dialer); -

Троянских программ; -

BackDoor модулей; -

Сетевых и почтовых червей; -

TrojanSpy, TrojanDownloader, TrojanDropper.

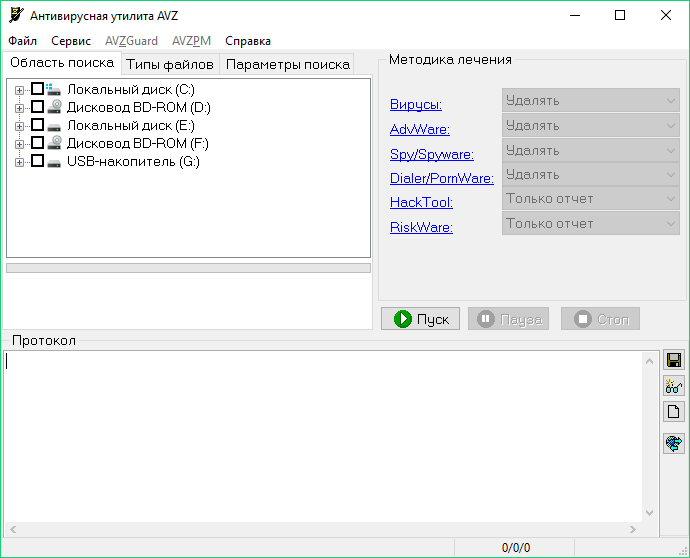

Утилита является прямым аналогом программ TrojanHunter и LavaSoft Ad-aware 6. Первичной задачей программы является удаление SpyWare и троянских программ. Интерфейс программы представлен на рисунке 1.

Рис. 1. – Главный экран AVZ

Запуск утилиты должен производиться от имени администратора.

Особенностями утилиты AVZ (помимо типового сигнатурного сканера) является:

-

Микропрограммы эвристической проверки системы. Микропрограммы проводят поиск известных SpyWare и вирусов по косвенным признакам - на основании анализа реестра, файлов на диске и в памяти. -

Обновляемая база безопасных файлов. В нее входят цифровые подписи десятков тысяч системных файлов и файлов известных безопасных процессов. База подключена ко всем системам AVZ и работает по принципу "свой/чужой" - безопасные файлы не вносятся в карантин, для них заблокировано удаление и вывод предупреждений, база используется антируткитом, системой поиска файлов, различными анализаторами. В частности, встроенный диспетчер процессов выделяет безопасные процессы и сервисы цветом, поиск файлов на диске может исключать из поиска известные файлы (что очень полезно при поиске на диске троянских программ); -

Встроенная система обнаружения Rootkit. Поиск RootKit идет без применения сигнатур на основании исследования базовых системных библиотек на предмет перехвата их функций. AVZ может не только обнаруживать RootKit, но и производить корректную блокировку работы UserMode RootKit для своего процесса и KernelMode RootKit на уровне системы. Противодействие RootKit распространяется на все сервисные функции AVZ, в результате сканер AVZ может обнаруживать маскируемые процессы, система поиска в реестре "видит" маскируемые ключи и т.п. Антируткит снабжен анализатором, который проводит обнаружение процессов и сервисов, маскируемых RootKit. Одной из главных на мой взгляд особенностей системы противодействия RootKit является ее работоспособность в Win9X (распространеннное мнение об отсуствии RootKit, работающих на платформе Win9X глубоко ошибочно - известны сотни троянских программ, перехватывающих API функции для маскировки своего присутствия, для искажения работы API функций или слежения за их использованием). Другой особенностью является универсальная система обнаружения и блокирования KernelMode RootKit, работоспособная под Windows NT, Windows 2000 pro/server, XP, XP SP1, XP SP2, Windows 2003 Server, Windows 2003 Server SP1 -

Детектор клавиатурных шпионов (Keylogger) и троянских DLL. Поиск Keylogger и троянских DLL ведется на основании анализа системы без применения базы сигнатур, что позволяет достаточно уверенно детектировать заранее неизвестные троянские DLL и Keylogger; -

Нейроанализатор. Помимо сигнатурного анализатора AVZ содержит нейроэмулятор, который позволяет производить исследование подозрительных файлов при помощи нейросети. В настоящее время нейросеть применяется в детекторе кейлоггеров. -

Встроенный анализатор Winsock SPI/LSP настроек. Позволяет проанализировать настройки, диагностировать возможные ошибки в настройке и произвести автоматическое лечение. Возможность автоматической диагностики и лечения полезна для начинающих пользователей (в утилитах типа LSPFix автоматическое лечение отсутствует). Для исследования SPI/LSP вручную в программе имеется специальный менеджер настроек LSP/SPI. На работу анализатора Winsock SPI/LSP распространяется действие антируткита; -

Встроенный диспетчер процессов, сервисов и драйверов. Предназначен для изучения запущенных процессов и загруженных библиотек, запущенных сервисов и драйверов. На работу диспетчера процессов распространяется действие антируткита (как следствие - он "видит" маскируемые руткитом процессы). Диспетчер процессов связан с базой безопасных файлов AVZ, опознанные безопасные и системные файлы выделяются цветом; -

Встроенная утилита для поиска файлов на диске. Позволяет искать файл по различным критериям, возможности системы поиска превосходят возможности системного поиска. На работу системы поиска распространяется действие антируткита (как следствие - поиск "видит" маскируемые руткитом файлы и может удалить их), фильтр позволяет исключать из результатов поиска файлы, опознанные AVZ как безопасные. Результаты поиска доступны в виде текстового протокола и в виде таблицы, в которой можно пометить группу файлов для последующего удаления или помещения в карантин -

Встроенная утилита для поиска данных в реестре. Позволяет искать ключи и параметры по заданному образцу, результаты поиска доступны в виде текстового протокола и в виде таблицы, в которой можно отметить несколько ключей для их экспорта или удаления. На работу системы поиска распространяется действие антируткита (как следствие - поиск "видит" маскируемые руткитом ключи реестра и может удалить их) -

Встроенный анализатор открытых портов TCP/UDP. На него распространяется действие антируткита, в Windows XP для каждого порта отображается использующий порт процесс. Анализатор опирается на обновляемую базу портов известных троянских/Backdoor программ и известных системных сервисов. Поиск портов троянских программ включен в основной алгоритм проверки системы - при обнаружении подозрительных портов в протокол выводятся предупреждения с указанием, каким троянских программам свойственно использование данного порта -

Встроенный анализатор общих ресурсов, сетевых сеансов и открытых по сети файлов. Работает в Win9X и в NT/W2K/XP. -

Встроенный анализатор Downloaded Program Files (DPF) - отображает элементы DPF, подключен ко всем системам AVZ. -

Микропрограммы восстановления системы. Микропрограммы проводят восстановления настроек Internet Explorer, параметров запуска программ и иные системные параметры, повреждаемые вредоносными программами. Восстановление запускается вручную, восстанавливаемые параметры указываются пользователем. -

Эвристическое удаление файлов. Суть его состоит в том, что если в ходе лечения удалялись вредоносные файлы и включена эта опция, то производится автоматическое исследование системы, охватывающее классы, BHO, расширения IE и Explorer, все доступные AVZ виды автозапуска, Winlogon, SPI/LSP и т.п. Все найденные ссылки на удаленный файл автоматически вычищаются с занесением в протокол информации о том, что конкретно и где было вычищено. Для этой чистки активно применяется движок микропрограмм лечения системы; -

Проверка архивов. Начиная с версии 3.60 AVZ поддерживает проверку архивов и составных файлов. На настоящий момент проверяются архивы формата ZIP, RAR, CAB, GZIP, TAR; письма электронной почты и MHT файлы; CHM архивы -

Проверка и лечение потоков NTFS. Проверка NTFS потоков включена в AVZ начиная с версии 3.75 -

Скрипты управления. Позволяют администратору написать скрипт, выполняющий на ПК пользователя набор заданных операций. Скрипты позволяют применять AVZ в корпоративной сети, включая его запуск в ходе загрузки системы. -

Анализатор процессов. Анализатор использует нейросети и микропрограммы анализа, он включается при включении расширенного анализа на максимальном уровне эвристики и предназначен для поиска подозрительных процессов в памяти. -

Система AVZGuard. Предназначена для борьбы с трудноудалимыми вредоносными программами, может кроме AVZ защищать указанные пользователем приложения, например, другие антишпионские и антивирусные программы. -

Система прямого доступа к диску для работы с заблокированными файлами. Работает на FAT16/FAT32/NTFS, поддерживается на всех операционных системах линейки NT, позволяет сканеру анализировать заблокированные файлы и помещать их в карантин. -

Драйвер мониторинга процессов и драйверов AVZPM. Предназначен для отслеживания запуска и остановки процессов и загрузки/выгрузки драйверов для поиска маскирующихся драйверов и обнаружения искажений в описывающих процессы и драйверы структурах, создаваемых DKOM руткитами. -

Драйвер Boot Cleaner. Предназначен для выполнения чистки системы (удаление файлов, драйверов и служб, ключей реестра) из KernelMode. Операция чистки может выполняться как в процессе перезагрузки компьютера, так и в ходе лечения.

Порядок выполнения практической работы:

-

Изучить теоретический материал. -

Выполнить предлагаемые задания. -

Ответить на контрольные вопросы и предоставить в тетради в виде отчета. Отчет должен включать:

-

номер, наименование практической работы и тему; -

ответы на контрольные вопросы; -

выводы.

-

Выполненную работу и отчет по проделанной работе предъявить преподавателю.

Задания для выполнения практической работы:

Изучить категории вредоносных программ и изучить работу с антивирусной утилитой AVZ.

Заполнить таблицу с описанием вирусов

| Категории вредоносных программ | Наименование и описание вируса | Видимые проявления |

| Adware и SpyWare | | |

| Backdoor | | |

| Hoax | | |

| Trojan | | |

| Trojan-Clicker | | |

| Trojan-Downloader | | |

| Trojan-Spy | | |

| Trojan-PSW | | |

| Net-Worm | | |

| Worm | | |

| Trojan-Dropper | | |

| Trojan-Proxy | | |

| Email-Worm | | |

| FraudTool | | |

| Trojan-Ransom | | |

Запустить утилиту AVZ

Включить AVZGuard

Выполнить восстановление настроек системы: без «Полного пересоздания настроек SPI».

Выполнить резервное копирование с параметрами: настройки проводника, настройки рабочего стола и настройки Windows Firewall.

Используя «Мастер поиска и устранения проблем» произвести поиск проблем средней тяжести и исправить их.

Используя диспетчер процессов определить используемые модули для процесса «smss.exe».

Используя менеджер файла Hosts убедиться в отсутствии лишних записей.

Узнать какие порты TCP/UDP открыты.

Провести поиск на наличие уязвимостей и вирусов. Выставив следующие настройки:

а) методика лечения: удалять все

б) область поиска: все диски

в) эвристический анализ: средний уровень

г) Anti-RootKit: детектировать перехватчики

д) keylogger – включен

е) поиск портов TCP/UDP троянских программ – включен

ж) копировать подозрительные файлы в карантин

з) тип файлов: все файлы

Сохранить профиль настроек для дальнейшего использования.

Завершить работу с утилитой AVZ.

Оформление отчета

Отчет по выполненной работе представляется в печатном или рукописном виде и должен включать:

- титульный лист;

- теоретические сведения;

- описание работы утилиты AVZ;

- вывод по работе;

- ответы на контрольные вопросы.

Контрольные вопросы:

1. Какие существуют методы обнаружения вирусов?

2. Какие из методов позволяют определить неизвестные вирусы?

3. Какие существуют методы удаления последствий заражения вирусами?

4. Для чего предназначена антивирусная утилита AVZ?

5. Что такое руткит?

Практическая работа №17 «Установка и настройка антивируса. Настройка обновлений с помощью зеркала»

Тема 2.2 Методы и средства защиты компьютерных систем

Цель работы: «изучить системные требования антивируса и сравнить их с параметрами компьютера, на который он будет устанавливаться»

Материально-техническое обеспечение: Компьютер, операционная система Windows 7, ESET Nod

Краткие теоретические сведения:

Понятие вируса.

Официальное появление первого компьютерного вируса датируется 1981 годом, задолго до выхода первой версии Microsoft Windows. Этот вирус, замаскированный под компьютерную игру, атаковал наиболее популярный компьютер того времени — Apple II. Распространялся он с черепашьей скоростью (с помощью дискет).

Согласно подсчетам экспертов, объем malware (общепринятое название всех видов вредоносных программ) возрастает более чем на 15 % в год. Согласно данным компании Sophos, разработчика антивирусных программ, каждый день появляются примерно 30 новых вирусов, а перечень активных вирусов пополняется 10 тыс. новых наименований в год.

Вирус — это часть программного кода, которая тиражируется путем добавления в другой объект, обычно незаметно и без разрешения пользователя.

Встреча компьютера с вирусом влечет несколько последствий.

• Появление необычных системных сообщений.

• Исчезновение файлов или увеличение их размеров.

• Замедление работы системы.

• Внезапный недостаток дискового пространства.

• Диск становится недоступным.

Классификация вирусов.

Вирусы могут быть безвредными, малоопасными и разрушительными.

Вирусы могут заражать программные файлы, документы (так называемые макровирусы) или файловые и дисковые структуры низкого уровня, такие как загрузочный сектор или таблица размещения файлов (Boot – вирусы). Файловые вирусы заражают исполнимые файлы, имплантируя в них опасный код. Вирусы могут активизироваться при запуске инфицированной программы; также они могут постоянно находиться в памяти и заражать открываемые пользователем файлы или создавать свои собственные. Когда вирус проникает в компьютер, на котором установлена система Windows, он может изменять значения в системном реестре, замещать собой системные файлы и внедряться в почтовую программу с целью дальнейшего размножения (черви). Сетевые вирусы обитают в оперативной памяти компьютеров и не копируют себя на носители данных. Они обитают в сети, когда хотя бы один компьютер включен, поэтому не опасны для индивидуального пользователя. Вирус не обязательно представляет собой отдельную программу и не всегда