Файл: Курсовая работа по дисциплине Разработка и эксплуатация защищенных автоматизированных систем (наименование дисциплины).docx

Добавлен: 30.11.2023

Просмотров: 3171

Скачиваний: 10

ВНИМАНИЕ! Если данный файл нарушает Ваши авторские права, то обязательно сообщите нам.

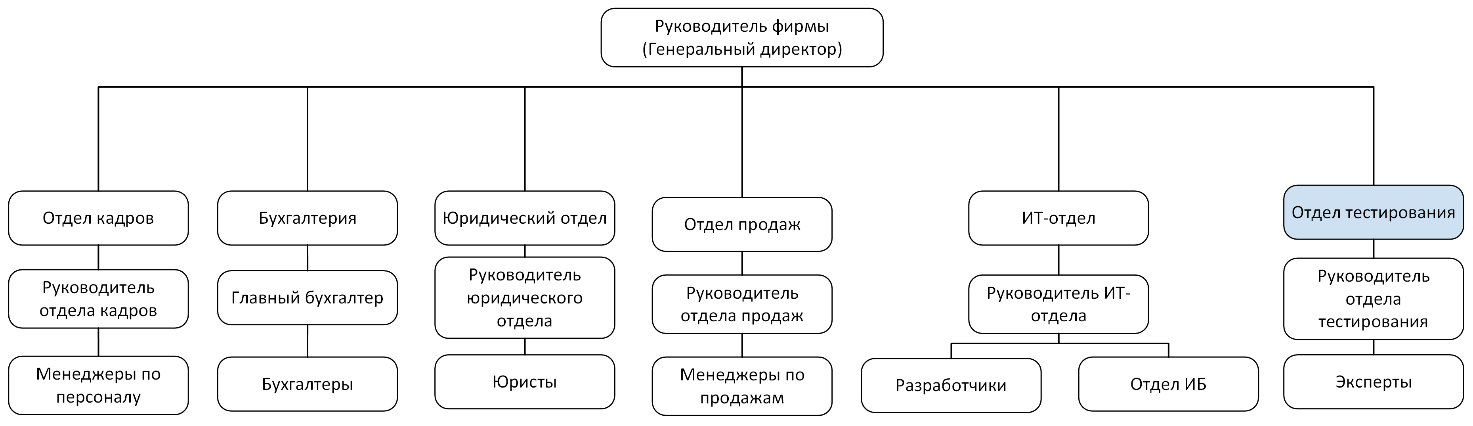

Рисунок 1.1 ‒ Организационная структура ООО «ПрофБанкТест»

Такая структура управления представляет организацию как совокупность взаимосвязанных элементов, каждый из которых имеет свои цели и задачи.

Руководит фирмой генеральный директор. Генеральный директор решает в основном управленческие вопросы, а также контролирует деятельность всех остальных отделов.

Отдел кадров занимается управлением персоналом компании. Основными функциями и задачами данного отдела являются: подбор работников, ведение контроля и учета сотрудников, формирование штатного расписания, ведение трудовых книжек, формирование графика отпусков и другие.

Бухгалтерия занимается формированием полной и достоверной информации о деятельности организации, ее имуществе, обеспечением необходимой информацией внутренних и внешних пользователей.

Юридический отдел занимается соблюдением законности оформления документов, урегулированием экономических отношений, заключением договоров, составлением локальных нормативных документов, а также представлением законных интересов организации.

Отдел продаж занимается привлечением новых клиентов, продвижением и продажей продуктов и услуг, заключением договоров, выявлением целевой аудитории, поддержанием отношений с текущими клиентами.

ИТ-отдел занимается разработкой, выпуском и поддержкой продуктов компании.

Отдел тестирования занимается проведением независимого тестирования знаний служащих коммерческих банков, в том числе кредитных инспекторов.

1.1.3 Построение и анализ схемы информационного обмена

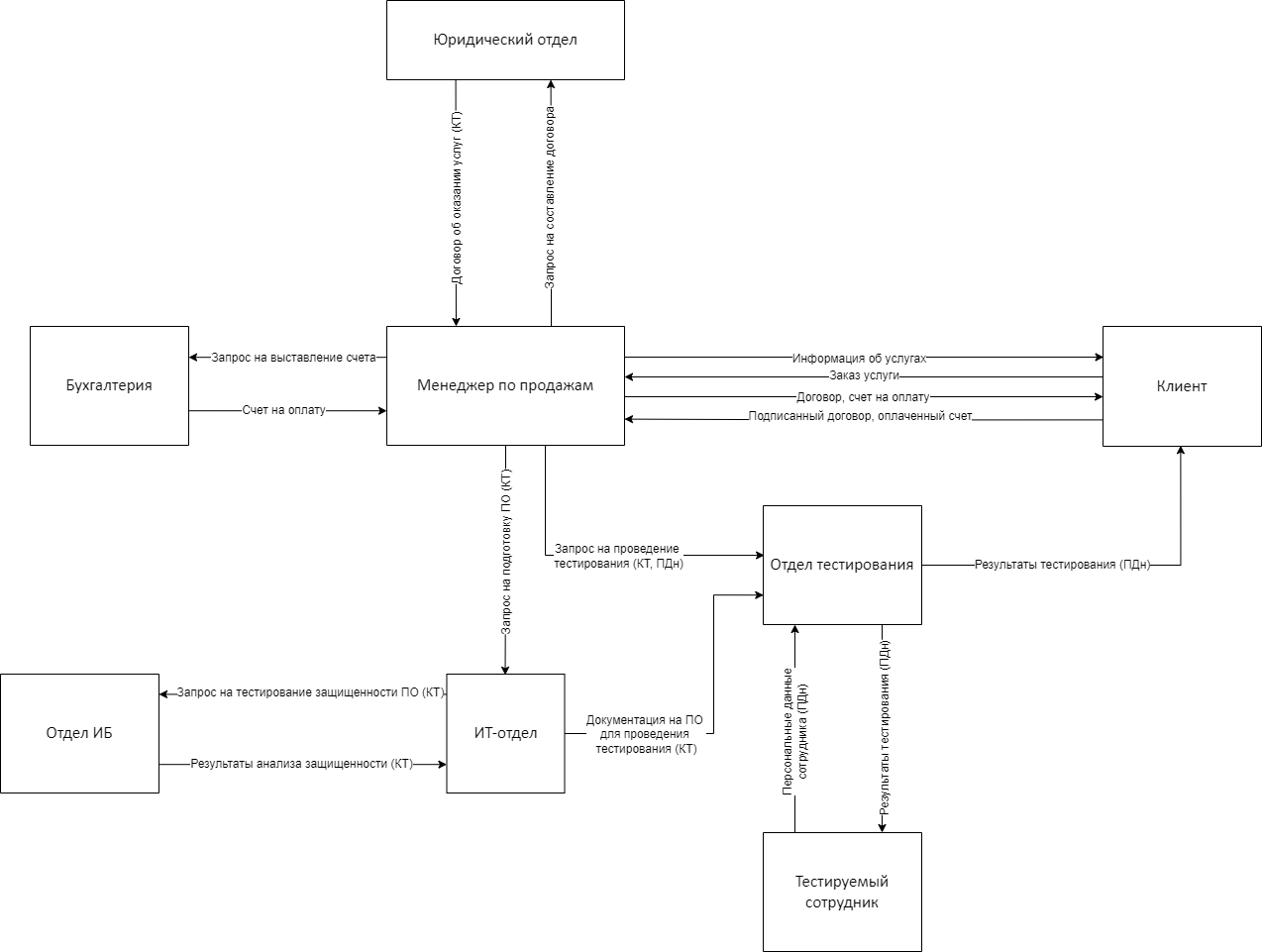

Рассмотрим более подробно информационные потоки процесса предоставления услуг в организации ООО «ПрофБанкТест», представленные на рисунке 1.2.

Рисунок 1.2 ‒ Информационные потоки в организации ООО «ПрофБанкТест»

Клиент – юридическое лицо, в частности, коммерческий банк, заинтересованный в тестировании знаний своих кредитных инспекторов.

Менеджер по продажам предоставляет клиенту информацию об услугах,

предлагаемых организацией, после чего клиент делает заказ. Менеджер по продажам отправляет несколько запросов своим коллегам в другие отделы: в юридический отдел – запрос на составление договора, в бухгалтерию – запрос на выставление счета, в ИТ-отдел – запрос на подготовку программного обеспечения для проведения тестирования, в отдел тестирования – запрос на проведение тестирования.

Все перечисленные запросы являются внутренними процессами организации. Для отправки таких запросов менеджер оформляет необходимую внутреннюю документацию в порядке, установленном организацией. Такая документация содержит данные, составляющие коммерческую тайну, которая, согласно Указу Президента РФ от 06.03.1997 N 188, относится к перечню сведений конфиденциального характера.

ИТ-отдел занимается разработкой и поддержкой ПО, необходимого для проведения тестирования. Обязательным процессом является анализ защищенности ПО, запрашиваемый у отдела ИБ. По результатам анализа защищенности ПО, отдел ИБ предоставляет отчет. Эти процессы также содержат информацию, составляющую коммерческую тайну.

Юридический отдел составляет договор об оказании услуг. Данный договор является договором гражданско-правового характера и регулируется гражданским законодательством Российской Федерации. Договор содержит соглашение о неразглашении конфиденциальной информации, относящейся к предмету заключенного между сторонами договора.

После выполнения всех запросов между менеджером по продажам и клиентом происходит заключение договора и оплата заказа, после чего отдел тестирования оказывает клиенту услугу в соответствии с его заказом и предоставляет отчет, который, в соответствии с договором, является конфиденциальной информацией.

1.1.4 Построение и анализ модели защиты информации в ходе функционирования объекта защищенной автоматизации

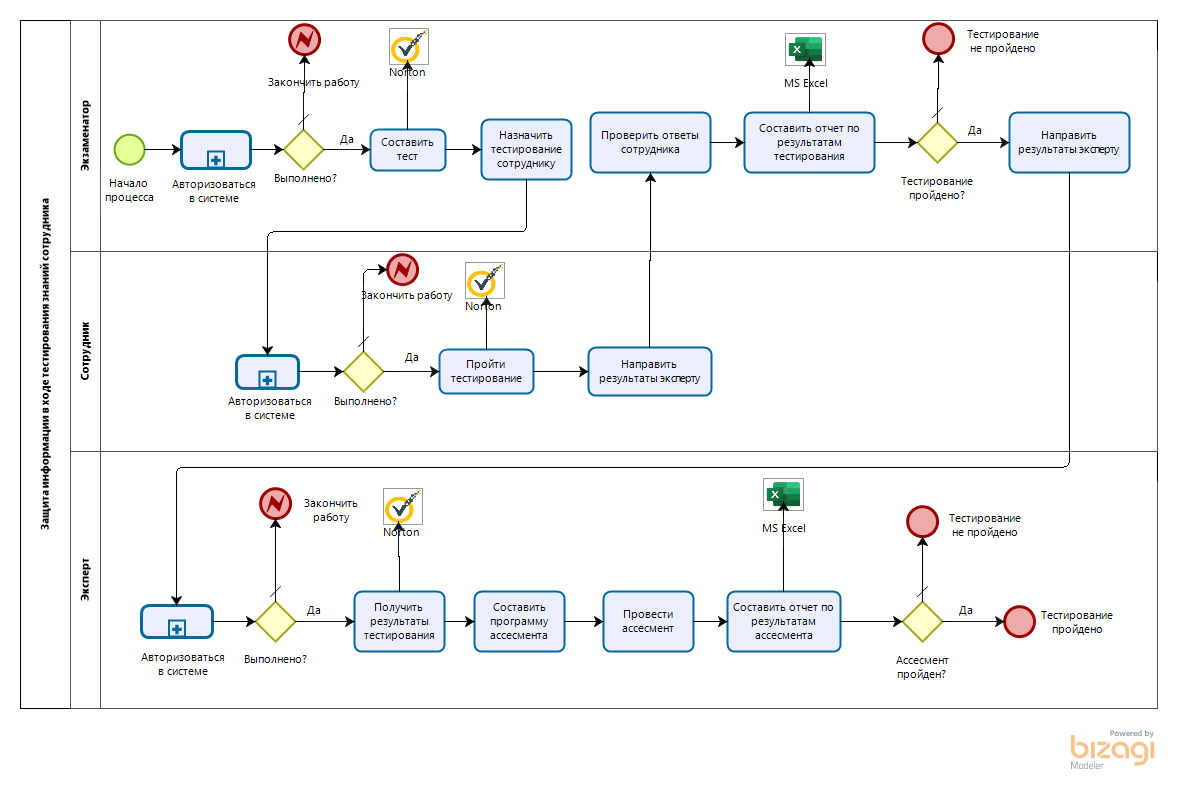

Одним из наиболее значимых процессов в ходе функционирования отдела тестирования компании ООО «ПрофБанкТест» является процесс «Защита информации в ходе тестирования знаний сотрудника». Именно этот процесс был выбран для защищенной автоматизации. Выполним краткий анализ защиты информации в ходе процесса деятельности по проведению тестирования знаний. Для этого построим модель защиты информации в ходе данного процесса. Построение модели произведём в инструментальном средстве Bizagi Modeler, реализующем стандарт моделирования BPMN 2.0.

В рассматриваемом процессе участвуют следующие роли:

-

экзаменатор, отвечающий за проведение первого этапа тестирования; -

эксперт, отвечающий за проведение второго этапа тестирования; -

сотрудник (служащий банка), который проходит тестирование.

Процесс проведения тестирования знаний устроен следующим образом: экзаменатор составляет тест в зависимости от специальности тестируемого сотрудника и его квалификации, сотрудник проходит этот тест, затем экзаменатор проверяет ответы сотрудника и составляет отчет о результатах тестирования. Если сотрудник набрал необходимое количество баллов, экзаменатор направляет результаты эксперту, в противном случае тестирование считается не пройденным. На основе результатов тестирования эксперт составляет план ассесмента. Ассесмент – это расширенный набор оценочных мероприятий, определяющий потенциал, когнитивные навыки, предрасположенности и стиль работы человека. Эксперт проводит ассесмент, и составляет отчет по его результатам. Если сотрудник прошел ассесмент, считается, что тестирование успешно пройдено, в противном случае тестирование считается не пройденным.

Построенная модель представлена на рисунке 1.3.

Рисунок 1.3 – Модель защиты информации в процессе

«Защита информации в ходе тестирования знаний сотрудника»

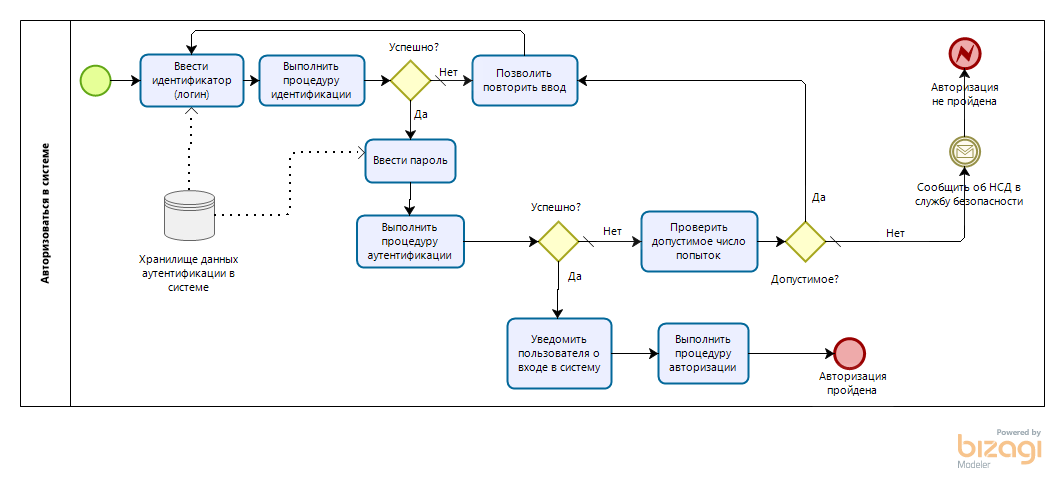

Декомпозиция подпроцесса «Авторизоваться в системе» представлена на рисунке 1.4.

Рисунок 1.4 – Диаграмма подпроцесса «Авторизоваться в системе»

Как видно из рисунка 1.4, аутентификация для входа в систему каждого из пользователей осуществляется путем ввода логина и пароля. К недостаткам однофакторной парольной аутентификации относятся следующие:

-

пользователи благодаря собственной беспечности, могут применять пароли, которые легко угадать или подобрать; -

логин и пароль могут быть перехвачены или подсмотрены в процессе его ввода; -

логин и пароль можно получить от владельца путём его подкупа или шантажа; -

отсутствует аутентификация в базе данных, а это значит, что сотрудник (или нарушитель, незаконно завладевший логином и паролем для входа в ОС) сразу после входа в ОС получает возможность использования данных имеющейся клиентской базы.

Дальнейший анализ построенной модели позволяет сделать вывод о том, что хранение данных о результатах тестирования осуществляется исключительно в файлах табличного процессора MS Excel. К недостаткам хранения в файлах MS Excel относятся следующие:

-

часто пользователи, закрывая доступ к редактированию файла паролем, снимают защиту с его открытия; -

существуют документы-шаблоны, загружаемые приложением по умолчанию. Эти документы могут содержать макросы, запускаемые вместе с приложением. Эта простейшая техника может быть использована для закрепления вредоносного программного обеспечения в системе; -

ненадежность связанных файлов Excel – ссылки легко теряют правильные адреса при неаккуратной работе; -

возможность сбоя программы, при большом объеме информации. -

сложность защиты структуры данных от изменения; -

невысокие возможности с точки зрения производительности, особенно при необходимости реализовать в клиенте ресурсоемкие операции по обработке данных; -

нет целостности данных.

Кроме того, защита данных в компьютерной системе каждого из АРМ выполняет с применением антивируса Norton. К недостаткам защиты данных с применением антивируса Norton относятся:

-

периодические ложные срабатывания; -

отсутствие проверки исполняемых и упакованных файлов; -

бесплатная версия «пропускает» некоторые вирусы; -

использует для защиты только мощный сканер. В этом случае компьютер защищен только на 30%, если не обновлять базу данных вирусов ежедневно; -

требует больших вычислительных ресурсы, что осложняет работу с другими программами.

Таким образом, в ходе исследования предметной области и построения модели защиты информации в ходе функционирования отдела тестирования компании ООО «ПрофБанкТест» были выявлены следующие недостатки в системе защиты информации:

-

однофакторная аутентификация при входе в систему; -

хранение данных исключительно в файлах табличного процессора MS Excel; -

использование несертифицированного антивирусного средства Norton.